技术特征:

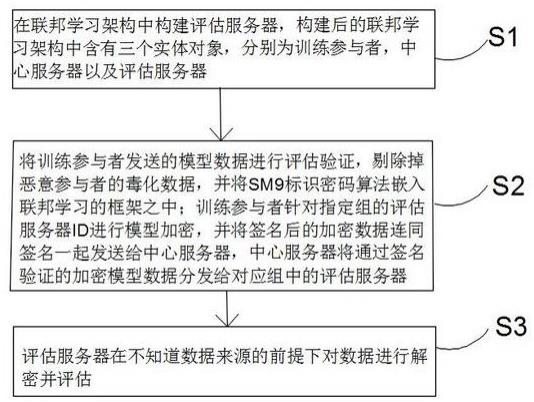

1.一种基于sm9算法的隐私保护的联邦学习方法,其特征在于,包括以下步骤:步骤s1,在联邦学习架构中构建评估服务器,构建后的联邦学习架构中含有三个实体对象,分别为训练参与者,中心服务器以及评估服务器;步骤s2,将训练参与者发送的模型数据进行评估验证,剔除掉恶意参与者的毒化数据,并将sm9标识密码算法嵌入联邦学习的框架之中;训练参与者针对指定组的评估服务器id进行模型加密,并将签名后的加密数据连同签名一起发送给中心服务器,中心服务器将通过签名验证的加密模型数据分发给对应组中的评估服务器;步骤s3,评估服务器在不知道数据来源的前提下对数据进行解密并评估。2.根据权利要求1所述的一种基于sm9算法的隐私保护的联邦学习方法,其特征在于,所述步骤s1包括:允许训练参与者针对特定某组的评估服务器公钥加密模型梯度数据,评估服务器获取加密梯度数据并利用自己的组私钥进行解密,以此对梯度数据进行评估从而剔除毒化数据,并且评估服务器不与训练参与者合谋;训练参与者在加密模型数据时生成掩码,并通过加密掩码与模型数据的加和实现对模型梯度数据的加密;训练参与者在上传更新的加密模型数据时需要对数据进行签名,中心服务器收到签名后对数据进行验证,通过验证后确认该参与者是合法参与者;在一轮联邦学习结束时,只有合法参与者可以收到该轮的全局聚合模型,并参与下一轮的联邦学习。3.根据权利要求2所述的一种基于sm9算法的隐私保护的联邦学习方法,其特征在于,所述步骤s2包括:步骤s21,建立本地系统,本地系统生成必要的参数,使用加密密钥生成算法和签名密钥生成算法生成密钥并完成机器学习模型的参数初始化;步骤s22,获取子模型,训练参与者将子模型发送给中心服务器,并由中心服务器分发给评估服务器的过程中剔除不合法训练参与者,;步骤s23,评估服务器合法训练参与者模型进行评估计算权重;步骤s24,加权聚合,完成联邦学习的一轮迭代。4.根据权利要求3所述的一种基于sm9算法的隐私保护的联邦学习方法,其特征在于,所述步骤s21包括:中心服务器在本地生成系统参数,密钥生成中心生成训练参与者id 以及评估服务器的组id,训练参与者调用签名密钥生成算法生成自己的签名私钥,训练参与者以及评估服务器调用加密密钥生成算法生成各自的加密组私钥;中心服务器将机器学习模型初始化参数;将机器学习模型参数信息发送给每个训练参与者与评估服务器,所述机器学习模型参数信息包括机器学习模型的学习率和本地系统的迭代次数。5.根据权利要求3所述的一种基于sm9算法的隐私保护的联邦学习方法,其特征在于,所述步骤s22包括:训练参与者利用本地数据对全局模型进行训练得到子模型,训练参与者将子模型发送给中心服务器,并由中心服务器分发给评估服务器;

使用sm9的加密算法在训练参与者端对训练后的本地模型数据进行隐私化处理来抵御联邦学习过程中的推理攻击;在训练参与者发送信息的过程中添加sm9的签名与签名验证算法,训练参与者调用签名算法对发送至中心服务器的数据进行签名,中心服务器收到签名调用签名验证算法对训练参与者身份进行验证,从而剔除不合法训练参与者。6.根据权利要求3所述的一种基于sm9算法的隐私保护的联邦学习方法,其特征在于,所述步骤s23包括:通过评估服务器合法训练参与者模型进行评估,生成相应权重,通过加权聚合剔除毒化数据;中心服务器在保证负载均衡的前提下为每个模型在组内随机分配评估服务器。7.根据权利要求3所述的一种基于sm9算法的隐私保护的联邦学习方法,其特征在于,所述步骤s24包括:评估服务器将本地所有子模型进行加权聚合,实现联邦学习的抗毒化攻击,最后将聚合结果发送给中心服务器聚合,完成联邦学习的一轮迭代。8.根据权利要求1所述的一种基于sm9算法的隐私保护的联邦学习方法,其特征在于,所述步骤s3包括:评估服务器解密模型数据后对数据进行评估,将达到标准的模型数据聚合后返还给中心服务器。

技术总结

本发明涉及网络安全和联邦学习技术领域,公开了一种基于SM9算法的隐私保护的联邦学习方法,包括:在联邦学习架构中构建评估服务器,构建后的联邦学习架构中含有三个实体对象,分别为训练参与者,中心服务器以及评估服务器;将训练参与者发送的模型数据进行评估验证,剔除掉恶意参与者的毒化数据,并将SM9标识密码算法嵌入联邦学习的框架之中;训练参与者针对指定组的评估服务器ID进行模型加密,并将签名后的加密数据连同签名一起发送给中心服务器,中心服务器将通过签名验证的加密模型数据分发给对应组中的评估服务器;评估服务器在不知道数据来源的前提下对数据进行解密并评估。本发明用于解决联邦学习过程中可能存在的推理攻击与毒化攻击。攻击与毒化攻击。攻击与毒化攻击。

技术研发人员:曹潆方 熊虎 张敏 姜毅 刘韬

受保护的技术使用者:成都安恒信息技术有限公司

技术研发日:2022.08.29

技术公布日:2022/12/5

再多了解一些

本文用于创业者技术爱好者查询,仅供学习研究,如用于商业用途,请联系技术所有人。