1.本发明涉及移动通信技术领域,特别涉及一种安全模式配置方法、装置、系统和计算机可读存储介质。

背景技术:

2.在5g建设中,两家运营商可以共建共享基站,并使用共享载波。即,共享5g基站连接两个运营商的核心网,两家运营商共用一个小区(即共用一个载波)。

3.完整性保护是确保信息或数据不被未授权的篡改或在篡改后能够被迅速发现的必要技术手段。4g时代一直都强调对信令的完整性保护,而在5g时代,数据完整性保护也是十分必要的。

技术实现要素:

4.发明人对相关技术进行分析后发现,共建共享的5g基站所承载的不同运营商不同的业务,对业务的要求也可能不同。例如,有的业务要求超低时延,对信令完整性保护要求高;有的业务要求提供独立的用户数据完整性保护。而在相关技术中,尚未考虑对不同运营商共建的共享载波基站进行差异化的完整性保护方法。

5.本发明实施例所要解决的一个技术问题是:如何提供一种支持共建共享基站的多运营商的。

6.根据本发明一些实施例的第一个方面,提供一种安全模式配置方法,包括:获取核心网发送的完整性保护算法和加密算法、原始密钥以及核心网的运营商标识,其中,原始密钥还被发送给待启动安全模式的用户,核心网为第一运营商或者第二运营商的核心网,并且第一运营商和第二运营商在共建共享基站中使用同一共享载波;根据运营商标识,确定用户所属运营商预设的密钥生成算法;根据密钥生成算法、以及原始密钥,生成用户的完整性保护密钥和加密密钥;向用户的终端发送安全模式命令,其中,安全模式命令包括利用用户的完整性保护密钥加密的校验信息、以及完整性保护算法和加密算法,终端具有用户所属运营商预设的密钥生成算法。

7.在一些实施例中,完整性保护密钥包括控制平面的完整性保护密钥,并且加密密钥包括控制平面的加密密钥和用户平面的加密密钥。

8.在一些实施例中,安全模式配置方法还包括:获取用户的终端发送的安全模式完成消息,其中,安全模式完成消息是终端在通过对安全模式命令的校验后发送的;对安全模式完成消息进行完整性验证;响应于对安全模式完成消息的完整性验证通过,向用户所属运营商的核心网发送设置完成消息,其中,设置完成消息包括安全模式命令中的完整性保护算法和加密算法、并且用于指示核心网启动安全控制过程。

9.在一些实施例中,运营商标识为plmn标识,并且确定待启动安全模式的用户所属运营商预设的密钥生成算法包括:获取待启动安全模式的用户对应的plmn标识;根据预设的plmn标识与密钥生成算法之间的对应关系,确定用户所属的运营商预设的密钥生成算

法。

10.在一些实施例中,原始密钥是核心网在rrc连接建立完成、并且通过层三的鉴权后,响应于启动接入层的安全模式而生成的。

11.根据本发明一些实施例的第二个方面,提供一种安全模式配置装置,包括:获取模块,被配置为获取核心网发送的完整性保护算法和加密算法、原始密钥以及核心网的运营商标识,其中,原始密钥还被发送给待启动安全模式的用户,核心网为第一运营商或者第二运营商的核心网,并且第一运营商和第二运营商在共建共享基站中使用同一共享载波;算法确定模块,被配置为根据运营商标识,确定用户所属运营商预设的密钥生成算法;密钥生成模块,被配置为根据密钥生成算法、以及原始密钥,生成用户的完整性保护密钥和加密密钥;命令发送模块,被配置为向用户的终端发送安全模式命令,其中,安全模式命令包括利用用户的完整性保护密钥加密的校验信息、以及完整性保护算法和加密算法,终端具有用户所属运营商预设的密钥生成算法。

12.在一些实施例中,安全模式配置装置还包括:验证模块,被配置为获取用户的终端发送的安全模式完成消息,其中,安全模式完成消息是终端在通过对安全模式命令的校验后发送的;对安全模式完成消息进行完整性验证;响应于对安全模式完成消息的完整性验证通过,向用户所属运营商的核心网发送设置完成消息,其中,设置完成消息包括安全模式命令中的完整性保护算法和加密算法、并且用于指示核心网启动安全控制过程。

13.根据本发明一些实施例的第三个方面,提供一种安全模式配置装置,包括:存储器;以及耦接至存储器的处理器,处理器被配置为基于存储在存储器中的指令,执行前述任意一种安全模式配置方法。

14.根据本发明一些实施例的第四个方面,提供一种安全模式配置系统,包括:基站,包括前述任意一种安全模式配置装置;第一运营商的第一核心网,被配置为向基站发送完整性保护算法和加密算法、第一核心网生成的原始密钥以及第一核心网的运营商标识,以及向第一运营商的用户发送第一核心网生成的原始密钥;以及第二运营商的第二核心网,被配置为向基站发送完整性保护算法和加密算法、第二核心网生成的原始密钥以及第二核心网的运营商标识,以及向第二运营商的用户发送第二核心网生成的原始密钥,其中,第一运营商和第二运营商在基站中使用同一共享载波。

15.在一些实施例中,安全模式配置系统还包括:终端,被配置为利用终端运营商的核心网发送的原始密钥和密钥生成算法生成完整性保护密钥和加密密钥;并利用终端生成的完整性保护密钥生成校验信息;在终端生成的校验信息与基站发送的安全模式命令中的校验信息一致的情况下,向基站发送安全模式完成消息。

16.根据本发明一些实施例的第五个方面,提供一种计算机可读存储介质,其上存储有计算机程序,其中,该程序被处理器执行时实现前述任意一种安全模式配置方法。

17.上述发明中的一些实施例具有如下优点或有益效果:通过根据用户所属运营商来确定相应的完整性保护算法和加密算法、并采用相应的密钥生成算法来生成密钥,可以在基站为共建共享基站的情况下,根据不同运营商的业务需求来生成适配的密钥,从而,实现了接入层完整性保护的差异化,提高了共享载波系统业务承载的灵活性。

18.通过以下参照附图对本发明的示例性实施例的详细描述,本发明的其它特征及其优点将会变得清楚。

附图说明

19.为了更清楚地说明本发明实施例或现有技术中的技术方案,下面将对实施例或现有技术描述中所需要使用的附图作简单地介绍,显而易见地,下面描述中的附图仅仅是本发明的一些实施例,对于本领域普通技术人员来讲,在不付出创造性劳动性的前提下,还可以根据这些附图获得其他的附图。

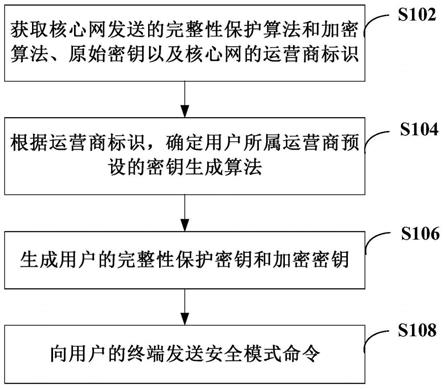

20.图1示出了根据本发明一些实施例的安全模式配置方法的流程示意图。

21.图2示出了根据本发明一些实施例的安全模式配置方法的流程示意图。

22.图3示出了根据本发明一些实施例的安全模式配置装置的结构示意图。

23.图4示出了根据本发明一些实施例的安全模式配置系统的结构示意图。

24.图5示出了根据本发明另一些实施例的安全模式配置装置的结构示意图。

25.图6示出了根据本发明又一些实施例的安全模式配置装置的结构示意图。

具体实施方式

26.下面将结合本发明实施例中的附图,对本发明实施例中的技术方案进行清楚、完整地描述,显然,所描述的实施例仅仅是本发明一部分实施例,而不是全部的实施例。以下对至少一个示例性实施例的描述实际上仅仅是说明性的,决不作为对本发明及其应用或使用的任何限制。基于本发明中的实施例,本领域普通技术人员在没有作出创造性劳动前提下所获得的所有其他实施例,都属于本发明保护的范围。

27.除非另外具体说明,否则在这些实施例中阐述的部件和步骤的相对布置、数字表达式和数值不限制本发明的范围。

28.同时,应当明白,为了便于描述,附图中所示出的各个部分的尺寸并不是按照实际的比例关系绘制的。

29.对于相关领域普通技术人员已知的技术、方法和设备可能不作详细讨论,但在适当情况下,所述技术、方法和设备应当被视为授权说明书的一部分。

30.在这里示出和讨论的所有示例中,任何具体值应被解释为仅仅是示例性的,而不是作为限制。因此,示例性实施例的其它示例可以具有不同的值。

31.应注意到:相似的标号和字母在下面的附图中表示类似项,因此,一旦某一项在一个附图中被定义,则在随后的附图中不需要对其进行进一步讨论。

32.图1示出了根据本发明一些实施例的安全模式配置方法的流程示意图。如图1所示,该实施例的安全模式配置方法包括步骤s102~s108。该实施例的方法可以在基站中执行。

33.在步骤s102中,获取核心网发送的完整性保护算法和加密算法、原始密钥以及核心网的运营商标识,其中,原始密钥还被发送给待启动安全模式的用户,核心网为第一运营商或者第二运营商的核心网,并且第一运营商和第二运营商在共建共享基站中使用同一共享载波。

34.在一些实施例中,该共建共享基站为5g基站。

35.在步骤s104中,根据运营商标识,确定用户所属运营商预设的密钥生成算法。

36.第一运营商和第二运营商根据业务需求等因素,均预设自己的密钥生成算法。当判断待启动安全模式的用户为第一运营商的用户时,则使用第一运营商预设的密钥生成算

法来生成完整性保护密钥和加密密钥;当判断待启动安全模式的用户为第二运营商的用户时,则使用第二运营商预设的密钥生成算法来生成完整性保护密钥和加密密钥。从而,基站侧可以针对不同运营商的用户,采用相应的算法生成密钥。

37.在一些实施例中,密钥生成算法为密钥导出函数,从而可以利用密钥导出函数生成完整性密钥和加密密钥。密钥导出函数的作用是从一个共享的秘密比特串中派生出一个或多个密钥数据。

38.在一些实施例中,获取待启动安全模式的用户对应的plmn(public land mobile network,公共陆地移动网络)标识,例如,从核心网获取;根据预设的plmn标识与密钥生成算法之间的对应关系,确定用户所属的运营商预设的密钥生成算法。

39.在步骤s106中,根据该密钥生成算法、以及用户所属的运营商的核心网生成的密钥,生成用户的完整性保护密钥和加密密钥。

40.在一些实施例中,完整性保护密钥包括控制平面的完整性保护密钥,并且加密密钥包括控制平面的加密密钥和用户平面的加密密钥。在一些实施例中,这些秘钥用于pdcp(packet data convergence protocol,分组数据汇聚协议)层的完整性保护和加密。控制平面的完整性保护密钥和加密秘钥用来确保在无线链路控制面上的rrc(radio resource control,无线资源控制)消息的传输安全,例如,在发送rrc消息时,在pdcp层使用控制平面的完整性保护密钥进行完整性保护、使用控制平面的加密密钥进行加密。用户平面的加密密钥用于在无线链路上用户面的ip(internet protocol,网络协议)数据包的传输安全,例如,在传输ip数据包时,在pdcp层使用用户平面的加密密钥加密。

41.在步骤s108中,向用户的终端发送安全模式命令,其中,安全模式命令包括利用用户的完整性保护密钥加密的校验信息、以及完整性保护算法和加密算法,终端具有用户所属运营商预设的密钥生成算法。

42.由于用户的终端也具有原始密钥和密钥生成算法,因此可以生成完整性保护密钥和加密密钥,并利用完整性保护密钥对安全模式命令中的校验信息进行校验。当校验通过时,终端可以获取安全模式命令中的完整性保护算法和加密算法,从而终端和基站可以利用相应的算法以及各自生成的完整性保护密钥和加密密钥来实现通信过程中的完整性保护和加密。

43.上述实施例的方法通过根据用户所属运营商来确定相应的完整性保护算法和加密算法、并采用相应的密钥生成算法来生成密钥,可以在基站为共建共享基站的情况下,根据不同运营商的业务需求来生成适配的密钥,从而,实现了接入层完整性保护的差异化,提高了共享载波系统业务承载的灵活性。

44.在一些实施例中,安全模式配置方法可以由基站、核心网、终端配合实现。下面参考图2描述本发明安全模式配置方法的实施例。

45.图2示出了根据本发明一些实施例的安全模式配置方法的流程示意图。如图2所示,该实施例的安全模式配置方法包括步骤s202~s220。

46.在步骤s202中,在rrc连接建立完成、并且通过层三的鉴权后,响应于启动接入层的安全模式,核心网产生原始密钥。在本实施例中,设该核心网为第一运营商的核心网。

47.在步骤s204中,核心网将原始密钥、第一运营商所使用的第一完整性保护算法和第一加密算法以及第一运营商的plmn标识发送给基站。

48.在一些实施例中,核心网将用户的终端支持的完整性保护算法列表和加密算法列表以及终端的能力参数发送给基站,由基站选择应用于给用户的第一完整性保护算法和第一加密算法。

49.在步骤s206中,核心网将原始密钥发送给确定待启动安全模式的用户的终端,其中,该终端有该用户所属运营商(即第一运营商)预设的密钥生成算法。

50.在一些实施例中,核心网通过非接入层(non-access stratum,简称:nas)信令,向终端发送原始密钥。

51.在步骤s208中,基站根据plmn标识,确定该用户为第一运营商的用户,并查找第一运营商预设的密钥生成算法,该算法与终端预设的密钥生成算法相同。

52.在步骤s210中,基站根据第一运营商预设的密钥生成算法、以及原始密钥,生成用户的完整性保护密钥和加密密钥,并生成安全模式命令。安全模式命令包括利用该用户的完整性保护密钥加密的校验信息、以及第一完整性保护算法和第一加密算法。

53.在一些实施例中,校验信息是根据完整性保护密钥以及其他配置参数生成的,例如传输方向、承载标识等等,配置参数可以从核心网获取。

54.在步骤s212中,基站向用户的终端发送安全模式命令。

55.在步骤s214中,终端对安全模式命令进行完整性校验。

56.例如,终端利用原始密钥和密钥生成算法生成完整性保护密钥和加密密钥,并利用完整性保护密钥和终端的配置参数生成校验信息,并比较终端生成的校验信息与基站发送的校验信息是否一致。如果一致,则校验通过。终端之后可以使用基站发送的第一完整性保护算法和第一加密算法、以及终端生成的完整性保护密钥和加密密钥执行完整性保护操作和加密操作。

57.在步骤s216中,终端向基站发送安全模式完成消息。

58.在步骤s218中,基站对安全模式完成消息进行完整性校验。例如,终端基于完整性保护密钥生成安全模式完成消息,基站也利用完整性保护密钥进行验证。

59.在步骤s220中,响应于对安全模式完成消息的完整性验证通过,基站向用户所属运营商的核心网发送设置完成消息,其中,设置完成消息包括安全模式命令中的完整性保护算法和加密算法。

60.通过上述实施例的方法,基站在为共建共享基站的情况下,根据不同运营商的业务需求来生成适配的密钥。终端在获得密钥后也能够进行校验,并通过基站、核心网的交互过程完成安全模式的启动过程。从而,实现了接入层完整性保护的差异化,提高了共享载波系统业务承载的灵活性。

61.下面参考图3描述本发明安全模式配置装置的实施例。

62.图3示出了根据本发明一些实施例的安全模式配置装置的结构示意图。如图3所示,该实施例的安全模式配置装置300包括:获取模块3100,被配置为获取核心网发送的完整性保护算法和加密算法、原始密钥以及核心网的运营商标识,其中,原始密钥还被发送给待启动安全模式的用户,核心网为第一运营商或者第二运营商的核心网,并且第一运营商和第二运营商在共建共享基站中使用同一共享载波;算法确定模块3200,被配置为根据运营商标识,确定用户所属运营商预设的密钥生成算法;密钥生成模块3300,被配置为根据密钥生成算法、以及原始密钥,生成用户的完整性保护密钥和加密密钥;命令发送模块3400,

被配置为向用户的终端发送安全模式命令,其中,安全模式命令包括利用用户的完整性保护密钥加密的校验信息、以及完整性保护算法和加密算法,终端具有用户所属运营商预设的密钥生成算法。

63.在一些实施例中,安全模式配置300还包括:验证模块3500,被配置为获取用户的终端发送的安全模式完成消息,其中,安全模式完成消息是终端在通过对安全模式命令的校验后发送的;对安全模式完成消息进行完整性验证;响应于对安全模式完成消息的完整性验证通过,向用户所属运营商的核心网发送设置完成消息,其中,设置完成消息包括安全模式命令中的完整性保护算法和加密算法、并且用于指示核心网启动安全控制过程。

64.在一些实施例中,完整性保护密钥包括控制平面的完整性保护密钥,并且加密密钥包括控制平面的加密密钥和用户平面的加密密钥。

65.在一些实施例中,运营商标识为plmn标识,并且确定待启动安全模式的用户所属运营商预设的密钥生成算法包括:获取待启动安全模式的用户对应的plmn标识;根据预设的plmn标识与密钥生成算法之间的对应关系,确定用户所属的运营商预设的密钥生成算法。

66.在一些实施例中,原始密钥是核心网在rrc连接建立完成、并且通过层三的鉴权后,响应于启动接入层的安全模式而生成的。

67.下面参考图4描述本发明安全模式配置系统的实施例。

68.图4示出了根据本发明一些实施例的安全模式配置系统的结构示意图。如图4所示,该实施例的安全模式配置系统40包括:基站410,包括前述任意一种安全模式配置装置;第一运营商的第一核心网420,被配置为向基站发送完整性保护算法和加密算法、第一核心网生成的原始密钥以及第一核心网的运营商标识,以及向第一运营商的用户发送第一核心网生成的原始密钥;第二运营商的第二核心网430,被配置为向基站发送完整性保护算法和加密算法、第二核心网生成的原始密钥以及第二核心网的运营商标识,以及向第二运营商的用户发送第二核心网生成的原始密钥,其中,第一运营商和第二运营商在基站中使用同一共享载波。

69.在一些实施例中,安全模式配置系统40还包括:终端440,被配置为利用终端运营商的核心网发送的原始密钥和密钥生成算法生成完整性保护密钥和加密密钥;并利用终端生成的完整性保护密钥生成校验信息;在终端生成的校验信息与基站发送的安全模式命令中的校验信息一致的情况下,向基站发送安全模式完成消息。

70.图5示出了根据本发明另一些实施例的安全模式配置装置的结构示意图。如图5所示,该实施例的安全模式配置装置50包括:存储器510以及耦接至该存储器510的处理器520,处理器520被配置为基于存储在存储器510中的指令,执行前述任意一个实施例中的安全模式配置方法。

71.其中,存储器510例如可以包括系统存储器、固定非易失性存储介质等。系统存储器例如存储有操作系统、应用程序、引导装载程序(boot loader)以及其他程序等。

72.图6示出了根据本发明又一些实施例的安全模式配置装置的结构示意图。如图6所示,该实施例的安全模式配置装置60包括:存储器610以及处理器620,还可以包括输入输出接口630、网络接口640、存储接口650等。这些接口630,640,650以及存储器610和处理器620之间例如可以通过总线660连接。其中,输入输出接口630为显示器、鼠标、键盘、触摸屏等输

入输出设备提供连接接口。网络接口640为各种联网设备提供连接接口。存储接口650为sd卡、u盘等外置存储设备提供连接接口。

73.本发明的实施例还提供一种计算机可读存储介质,其上存储有计算机程序,其特征在于,该程序被处理器执行时实现前述任意一种安全模式配置方法。

74.本领域内的技术人员应当明白,本发明的实施例可提供为方法、系统、或计算机程序产品。因此,本发明可采用完全硬件实施例、完全软件实施例、或结合软件和硬件方面的实施例的形式。而且,本发明可采用在一个或多个其中包含有计算机可用程序代码的计算机可用非瞬时性存储介质(包括但不限于磁盘存储器、cd-rom、光学存储器等)上实施的计算机程序产品的形式。

75.本发明是参照根据本发明实施例的方法、设备(系统)、和计算机程序产品的流程图和/或方框图来描述的。应理解为可由计算机程序指令实现流程图和/或方框图中的每一流程和/或方框、以及流程图和/或方框图中的流程和/或方框的结合。可提供这些计算机程序指令到通用计算机、专用计算机、嵌入式处理机或其他可编程数据处理设备的处理器以产生一个机器,使得通过计算机或其他可编程数据处理设备的处理器执行的指令产生用于实现在流程图一个流程或多个流程和/或方框图一个方框或多个方框中指定的功能的装置。

76.这些计算机程序指令也可存储在能引导计算机或其他可编程数据处理设备以特定方式工作的计算机可读存储器中,使得存储在该计算机可读存储器中的指令产生包括指令装置的制造品,该指令装置实现在流程图一个流程或多个流程和/或方框图一个方框或多个方框中指定的功能。

77.这些计算机程序指令也可装载到计算机或其他可编程数据处理设备上,使得在计算机或其他可编程设备上执行一系列操作步骤以产生计算机实现的处理,从而在计算机或其他可编程设备上执行的指令提供用于实现在流程图一个流程或多个流程和/或方框图一个方框或多个方框中指定的功能的步骤。

78.以上所述仅为本发明的较佳实施例,并不用以限制本发明,凡在本发明的精神和原则之内,所作的任何修改、等同替换、改进等,均应包含在本发明的保护范围之内。

再多了解一些

本文用于企业家、创业者技术爱好者查询,结果仅供参考。