一种基于DHCP的安全防御溯源方法及系统与流程

- 国知局

- 2024-08-02 14:56:09

本发明涉及网络安全领域,具体地说是一种基于dhcp的安全防御溯源方法及系统。

背景技术:

1、随着互联网的普及和发展,网络安全已成为一个全球性重要议题,在网络安全领域,互联网威胁不仅影响个人的隐私和财产安全,还可能对企业、政府乃至整个国家的安全和稳定造成严重威胁。因此,建立有效的网络安全防护体系,提高用户的安全意识,是应对互联网威胁的关键溯源防御是至关重要的一环,能够针对有威胁行为的ip地址进行网络隔离。

2、针对二级及以下企业侧互联网出入口分散、技术防护水平不高,管理手段落后,事件分析能力不足、风险防范薄弱等问题,开展互联网出入口收敛建设。互联网出入口收敛后,下级企业流量将通过集团数据中心统一出口实现互联往业务访问,切实减少了网络暴漏和风险点,增强公司整体网络信息安全能力水平。

3、当大型集团企业、政务网采用互联网收敛方案建设时,在二级、三级企业上联收敛出口处防火墙会做源nat转换,将办公终端的源ip地址,转换成上级单位或isp指定的公网ip或者集团指定ip地址。数据包通过收敛接口上送到集团统一的互联网出口,而集团公司借助丰富的安全监测设备,对网络数据包进行监测,如果发现有终端数据流存在威胁或异常,通常会通知二级、三级单位网络维护人员对问题终端进行处理,第一步就是从网络中隔离该终端 ,第二步是审核该终端问题,并进一步进行处理比如杀毒、重装系统等。

4、而集团反馈的信息通常是目标ip、源ip+端口号等信息,并且具有一定的时延性,因为动态源nat维护转换关系需要占用设备资源,所以通常是有老化时间设置的,所以信息传递的时延性,可能会在源nat映射关系发生改变后即老化时间之后,或者终端触发重新获取ip地址,导致溯源困难,不能及时将问题终端从网络中进行隔离。

技术实现思路

1、为此,本发明所要解决的技术问题在于提供一种基于dhcp的安全防御溯源方法及系统,有效解决了问题终端的溯源问题,以便将问题终端能够从网络中进行及时隔离。

2、为解决上述技术问题,本发明提供如下技术方案:

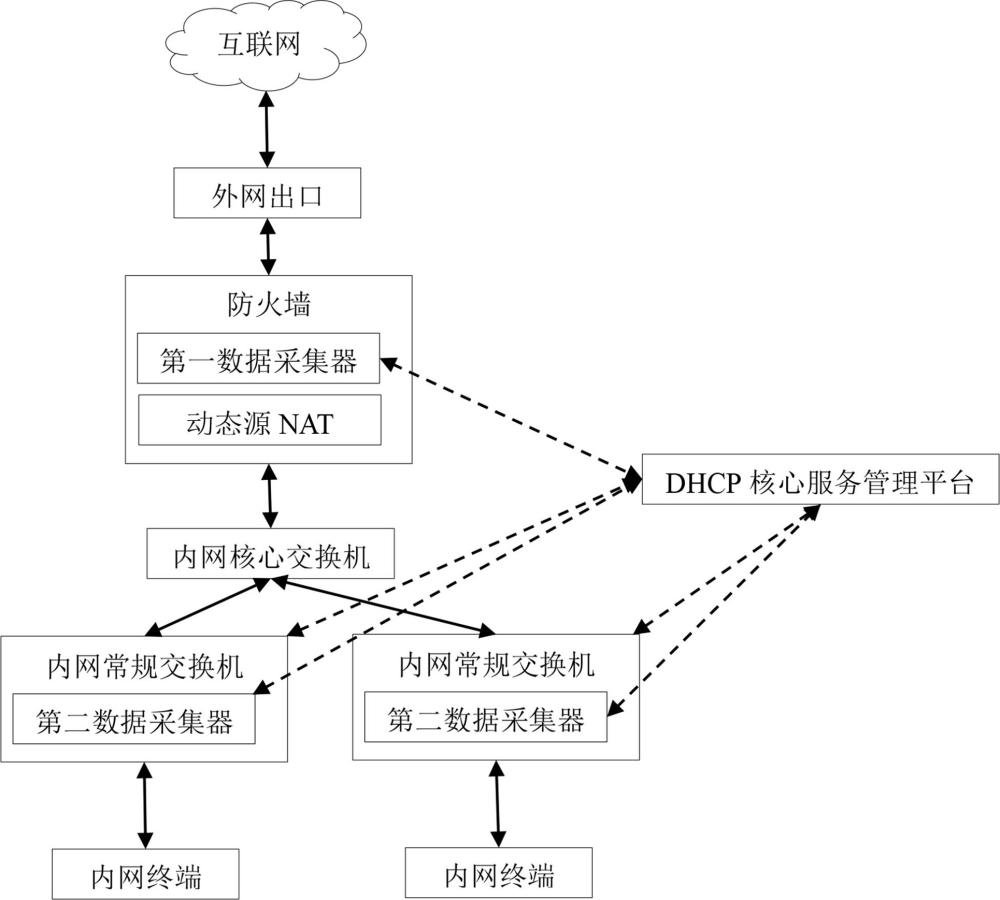

3、一种基于dhcp的安全防御溯源系统,包括:

4、动态源nat,用于将内网终端的源ip地址转换成指定的ip地址;

5、dhcp核心服务管理平台,用于根据内网终端地址请求报文为内网终端分配ip地址;其中,内网终端地址请求报文中至少包含有内网终端的唯一标识mac地址、终端主机名称与操作系统信息;

6、第一数据采集器,用于周期性地采集防火墙内动态源nat会话信息;其中,数据采集周期时间长度小于动态源nat会话表的老化时间;

7、第一数据采集器与dhcp核心服务管理平台通信连接;动态源nat设置在防火墙上,防火墙设置在内网核心交换机与外网之间;dhcp核心服务管理平台从动态源nat会话信息中提取动态源nat映射转换信息并将提取到的动态源nat映射转换信息与内网终端ip地址分配结果进行关联存储,当内网出现问题内网终端时,dhcp核心服务管理平台通过动态源nat映射转换信息与内网终端ip地址分配结果之间的关联确定问题内网终端的ip地址;内网交换机包括内网核心交换机和内网常规交换机。

8、上述基于dhcp的安全防御溯源系统,dhcp核心服务管理平台内设置有用于存储动态源nat会话信息以及内网终端ip地址分配结果的数据存储单元。

9、上述基于dhcp的安全防御溯源系统,dhcp核心服务管理平台内设有用于根据内网终端的外网ip地址查找该内网终端的内网ip地址的查询单元。

10、上述基于dhcp的安全防御溯源系统,dhcp核心服务管理平台与内网交换机通信连接。

11、上述基于dhcp的安全防御溯源系统,内网交换机上设置有用于将问题内网终端进行隔离出网络的隔离单元。

12、上述基于dhcp的安全防御溯源系统,还包括设置在内网交换机上用于采集内网终端ip地址的第二数据采集器,第二数据采集器与dhcp核心服务管理平台通信连接;在dhcp核心服务管理平台将动态源nat映射转换信息与内网终端ip地址分配结果进行关联存储时,也将动态源nat映射转换信息与内网终端通过slaac方式获得的ip地址进行关联存储。

13、利用上述基于dhcp的安全防御溯源系统进行安全防御溯源的方法,包括如下步骤:

14、s1)周期性从防火墙提取动态源nat会话信息并保存记录动态源nat会话的时间,然后将提取到的动态源nat会话信息发送至dhcp核心服务管理平台;

15、s2)dhcp核心服务管理平台在接收到动态源nat会话信息后,dhcp核心服务管理平台从动态源nat会话信息中提取动态源nat映射转换信息并将提取到的动态源nat映射转换信息与内网终端ip地址分配结果进行关联存储;

16、s3)当发现内网终端产生威胁网络安全的行为时,dhcp核心服务管理平台根据该内网终端的外网ip地址查询到该内网终端的内网ip地址,然后通过内网交换机对该内网终端进行隔离。

17、上述方法,在步骤s1)中,采集内网终端的ip地址;在步骤s2)中,将动态源nat映射转换信息与内网终端通过slaac方式获得的ip地址进行关联存储。

18、上述方法,在步骤s3)中,通过内网交换机对该内网终端进行隔离时,将问题内网终端的mac地址添加到黑洞mac地址表中。

19、上述方法,在步骤s3)中,通过内网交换机对该内网终端进行隔离时,dhcp核心服务管理平台通过ssh/netconf/snmp协议登录内网交换机对该内网终端进行隔离。

20、本发明的技术方案取得了如下有益的技术效果:

21、1.提高主机溯源能高效性:通过提取nat转换日志、dhcp地址分配ip可以有效提高溯源速度,快速定位内网ip主机,避免手工查询、关联分析的低效维护。

22、2.快速隔离问题主机:本平台可以通过关联分析确定问题主机所在网关交换机,通过自动配置脚本将相应接口关闭,从网络中隔离该主机。

23、3.轻量型隔离方案:本平台隔离方案无需在内网主机安装软件客户端,以至增加主机的负载,影响主机机性能。所有的溯源、隔离控制都在本平台上自动实现。

24、4.针对非dhcp分配主机ip,亦可以通过本平台快速关联网关交换机,自动隔离该问题主机。

技术特征:1.一种基于dhcp的安全防御溯源系统,其特征在于,包括:

2.根据权利要求1所述的一种基于dhcp的安全防御溯源系统,其特征在于,dhcp核心服务管理平台内设置有用于存储动态源nat会话信息以及内网终端ip地址分配结果的数据存储单元。

3.根据权利要求2所述的一种基于dhcp的安全防御溯源系统,其特征在于,dhcp核心服务管理平台内设有用于根据内网终端的外网ip地址查找该内网终端的内网ip地址的查询单元。

4.根据权利要求1所述的一种基于dhcp的安全防御溯源系统,其特征在于,dhcp核心服务管理平台与内网交换机通信连接。

5.根据权利要求1所述的一种基于dhcp的安全防御溯源系统,其特征在于,内网交换机上设置有用于将问题内网终端进行隔离出网络的隔离单元。

6.根据权利要求1所述的一种基于dhcp的安全防御溯源系统,其特征在于,还包括设置在内网交换机上用于采集内网终端ip地址的第二数据采集器,第二数据采集器与dhcp核心服务管理平台通信连接;在dhcp核心服务管理平台将动态源nat映射转换信息与内网终端ip地址分配结果进行关联存储时,也将动态源nat映射转换信息与内网终端通过slaac方式获得的ip地址进行关联存储。

7.利用权利要求1所述的一种基于dhcp的安全防御溯源系统进行安全防御溯源的方法,其特征在于,包括如下步骤:

8.根据权利要求7所述的方法,其特征在于,在步骤s1)中,采集内网终端的ip地址;在步骤s2)中,将动态源nat映射转换信息与内网终端通过slaac方式获得的ip地址进行关联存储。

9.根据权利要求7所述的方法,其特征在于,在步骤s3)中,通过内网交换机对该内网终端进行隔离时,将问题内网终端的mac地址添加到黑洞mac地址表中。

10.根据权利要求9所述的方法,其特征在于,在步骤s3)中,通过内网交换机对该内网终端进行隔离时,dhcp核心服务管理平台通过ssh/netconf/snmp协议登录内网交换机对该内网终端进行隔离。

技术总结本发明公开一种基于DHCP的安全防御溯源方法及系统,其中,所述系统包括动态源NAT、DHCP核心服务管理平台和第一数据采集器,第一数据采集器与DHCP核心服务管理平台通信连接;动态源NAT设置在防火墙上,防火墙设置在内网核心交换机与外网之间;DHCP核心服务管理平台从动态源NAT会话信息中提取动态源NAT映射转换信息并将提取到的动态源NAT映射转换信息与内网终端IP地址分配结果进行关联存储,当内网出现问题内网终端时,DHCP核心服务管理平台通过动态源NAT映射转换信息与内网终端IP地址分配结果之间的关联确定问题内网终端的IP地址;内网交换机包括内网核心交换机和内网常规交换机。本发明有效解决了问题终端的溯源问题,以便将问题终端能够从网络中进行及时隔离。技术研发人员:钮杰,赵峰,高成刚,郭仝锁,李恒,朱文秀,郭平平,王悦受保护的技术使用者:明阳产业技术研究院(沈阳)有限公司技术研发日:技术公布日:2024/7/29本文地址:https://www.jishuxx.com/zhuanli/20240801/244381.html

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌抄袭侵权/违法违规的内容, 请发送邮件至 YYfuon@163.com 举报,一经查实,本站将立刻删除。