量子安全包围区的制作方法

- 国知局

- 2024-08-02 14:59:17

背景技术:

1、量子计算利用量子物理学定律来处理信息。量子物理学是在基本层面上描述现实行为的理论。它是目前唯一能够持续预测光子、分子、原子和电子等微观量子物体(例如粒子)行为的物理理论。

2、量子计算装置是利用量子力学来允许写入、存储、处理和读出以量子态(例如量子物体的状态)编码的信息的装置。量子物体是根据量子物理学定律来表现的物理物体。物理物体的状态是物体在给定时间的描述。

3、在量子力学中,两级量子系统的状态,或简单地说量子比特,是两个复数的列表,其中复数的绝对和必须和为一。这两个数字中的每一个都被称为振幅或准概率。振幅的平方得出潜在负概率。因此,这两个数字中的每一个分别对应于将发生事件零和事件一的平方根。概率比特(例如,传统的零比特或一比特)与量子比特之间的基本的和反直观的区别是,概率比特表示缺乏关于两级经典系统的信息,而量子比特包含关于两级量子系统的最大信息。

4、量子计算装置是基于这样的量子比特(quantum bit/qubit),它可能经历“叠加”和“纠缠”现象。叠加允许量子系统同时处于多个状态。例如,经典计算机是基于为零或一的比特,而量子比特可以同时为零和一,具有分配给零和一的不同概率。纠缠是量子粒子之间的强相关性,使得即使分离较大距离,量子粒子也会一致地不可分地链接在一起。

5、公共网络通常依赖于具有安全性基础的公钥分发机制,所述机制是基于某些数学问题(例如整数分解)无法有效解决的假设。如果这些假设不成立,这种安全性就会受到严重削弱。量子计算机的进步可以有效地解决因式分解问题,这是对这种通信带来密码威胁的一个示例。

技术实现思路

技术特征:1.一种系统,包括:

2.根据权利要求1所述的系统,其中:

3.根据权利要求2所述的系统,还包括:

4.根据权利要求3所述的系统,其中所述网络管理器还被配置成:

5.根据权利要求1至4中任一项所述的系统,其中所述量子安全包围区包括在被包含在三个或更多个数据中心中的计算装置或数据存储装置上实施的资源,并且

6.一种方法,包括:

7.根据权利要求6所述的方法,还包括:

8.根据权利要求7所述的方法,还包括:

9.根据权利要求7或权利要求8所述的方法,还包括:

10.根据权利要求9所述的方法,还包括:

11.根据权利要求6至10中任一项所述的方法,还包括:

12.根据权利要求6所述的方法,其中将所述共享随机性分发到所述客户网络中的所述计算装置包括:

13.根据权利要求6至11中任一项所述的方法,还包括:

14.根据权利要求6至13中任一项所述的方法,还包括:

15.根据权利要求14所述的方法,其中所述自动地将提供给所述客户的所述资源转换为被包含在所述量子安全包围区中包括:

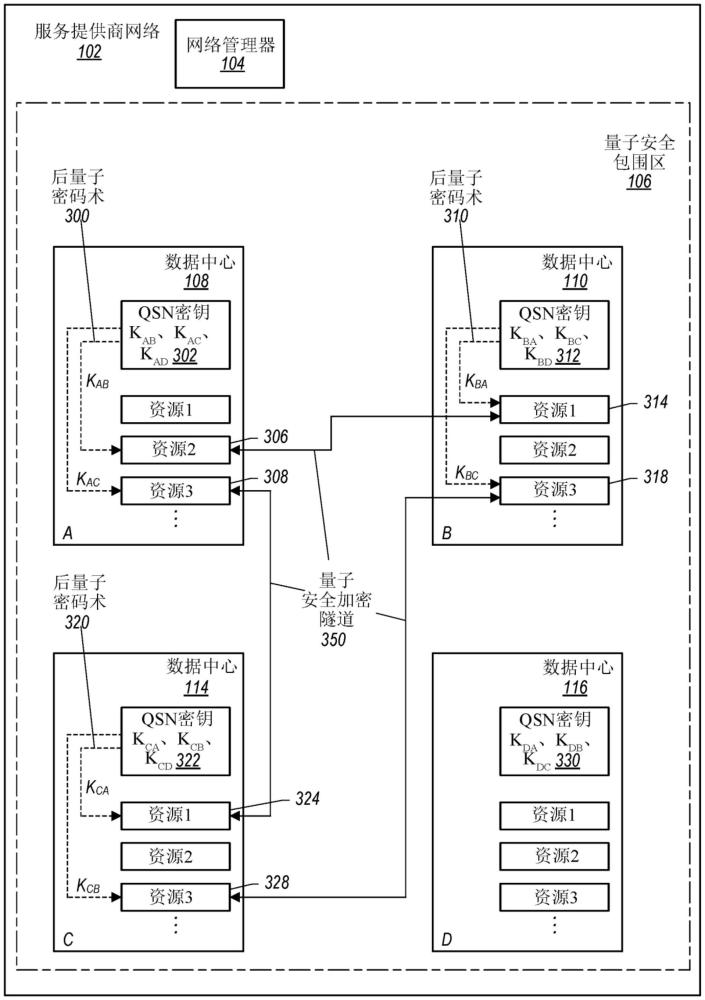

技术总结描述了一种用于建立和使用量子安全包围区的系统和方法。在一些实施例中,例如使用量子密钥分发在节点之间分发安全共享随机性。所述安全共享随机性用于生成量子安全网络密钥,所述量子安全网络密钥使得能够在被包含在所述量子安全包围区中的任何所述节点之间建立量子安全网络链路。网络管理器执行策略,所述策略将所述量子安全包围区的节点之间的通信限制为经由量子安全网络链路的传输。此类布置保护通信数据免受可能危及其它形式的加密的量子使能的攻击。技术研发人员:A·拉马斯·利纳雷斯,P·卢戈夫斯基,E·J·布兰德温受保护的技术使用者:亚马逊科技公司技术研发日:技术公布日:2024/7/29本文地址:https://www.jishuxx.com/zhuanli/20240801/244574.html

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌抄袭侵权/违法违规的内容, 请发送邮件至 YYfuon@163.com 举报,一经查实,本站将立刻删除。

下一篇

返回列表