1.本发明属于轨迹隐私保护领域,具体涉及一种基于类樽海鞘群算法的轨迹隐私保护方法及系统。

背景技术:

2.随着全球定位技术和移动设备的飞速发展,基于位置的服务已经在多个领域获得了广泛的关注和应用。例如,智能手机应用程序可以通过定位信息为用户提供兴趣点查询和推荐等多样化的位置服务,使用户的出行更加便利,也丰富了用户的生活方式。但是,用户在享受lbs带来便利的同时,也面临着一系列的安全隐私问题。例如,攻击者可以针对轨迹数据进行推理,就可能得到用户的个人兴趣爱好、生活习惯、行为模式等相关隐私信息。而人们对个人隐私安全日渐重视,轨迹隐私泄露的相关问题如果得不到解决,基于位置的服务将很快会进入一个瓶颈期,这将限制智能服务的发展。因此,如何确保用户获得高质量位置服务的同时,保护用户的隐私信息不被泄露成为lbs的关键所在。

3.轨迹数据不仅蕴含着丰富的个人位置等外在信息,而且还可以通过推理计算轨迹的潜在信息,挖掘移动终端的轨迹行为特征、行为模式和行为习惯,从而获取终端的信息数据,导致用户的隐私泄露。目前,普遍采用的隐私保护方法是k-匿名技术,其基本思路是通过生成(k-1)条虚假信息,和用户的真实信息一起构成轨迹或位置k-匿名集合,发送给位置服务提供商,进而实现数据的隐私保护。

4.寻找轨迹k匿名集的原则:

①

构造的k-1条虚假轨迹同真实轨迹尽可能相似;

②

虚假轨迹上的位置点同真实轨迹的重合度尽可能小。因此,匿名集中的轨迹既要在空间距离上相近又要保证位置点不会高度重合。现有的k-匿名隐私保护算法存在以下问题:(1)现有的k-匿名隐私保护算法,主要针对的是欧氏几何空间,不能匹配更符合实际的路网环境。因为在欧式几何空间中,用户的运动方向几乎不受限制,而路网环境下用户只能沿着路径方向移动。(2)现有的k-匿名隐私保护算法大多数没有考虑匿名区域的构建,当匿名区域太大时,会使得构建匿名区域的开销较大,且匿名区域内的位置点过于稀疏,起不到混淆的作用;当匿名区域构建得太小时,匿名区域内的位置点过于集中,攻击者依然有大概率推算出真实位置。也没有考虑起点和终点的相似性,起点和终点可以包含更多的信息,如用户的家庭住址和工作地点。(3)现有的k-匿名隐私保护算法,存在生成的假位置点过于稠密或过于稀疏的问题。假如生成的假位置点过于稠密且贴近用户真实位置,就容易暴露真实用户的位置,进而难以保护隐私;而生成的假位置点过于稀疏且与用户真实位置距离过远,假位置点就容易被攻击者排除,达不到预期的目的,不能有效保护用户隐私。

技术实现要素:

5.本发明的目的在于提供一种基于类樽海鞘群算法的轨迹隐私保护方法及系统,该方法及系统有利于提高轨迹隐私保护效果。

6.为实现上述目的,本发明采用的技术方案是:一种基于类樽海鞘群算法的轨迹隐

私保护方法,包括以下步骤:

7.(1)导入路网数据,得到真实的路网信息,以在后续生成匹配真实路网的位置点及轨迹;

8.(2)输入用户真实轨迹的数据集;

9.(3)根据真实轨迹的数据集构建匿名区域,在区域边界随机生成起点和终点,得到起点集和终点集;

10.(4)用真实轨迹上起点与终点的连线,将匿名区域分割为上下两个表面;从起点集中取出一起点作为当前位置点,然后转下一步;

11.(5)判断当前位置点是否在分割线上,是则采用自适应位置状态更新算法得到下一位置点,否则转下一步;

12.(6)判断当前位置点与其周围点是否都处于同一表面,是则采用基于路网的移动算法得到下一位置点,否则采用自适应位置状态更新算法得到下一位置点;

13.(7)重复步骤(5)~(6),直至终点集中的终点,从而得到包括起点和终点的假位置点集合;

14.(8)根据假位置点集合,生成虚假轨迹;

15.(9)返回步骤(4),从起点集中另取其他的起点作为当前位置点,重复步骤(4)~(8),生成所有的虚假轨迹;

16.(10)将所有的虚假轨迹与真实轨迹一起作为轨迹集合发出,进而实现轨迹的隐私保护。

17.进一步地,所述步骤(1)中,基于真实的路网信息建立路网匹配模型;在获取或生成位置点时,调用路网匹配模型,从真实路网中得到相应的位置点。

18.进一步地,所述步骤(3)中,根据真实轨迹的数据集构建匿名区域,在区域边界随机生成起点和终点,得到起点集和终点集的具体方法为:

19.首先根据真实的轨迹确定匿名区域中心点center,产生一个矩形匿名区域,划分为井字形;然后在区域边界随机产生起点和终点,进而形成起点集和终点集;匿名区域中心由以下公式(1)确定:

[0020][0021]

其中,c表示井字形区域的中心点,x

min

、x

max

分别是真实轨迹上位置点的最小经度、最大经度,y

min

、y

max

分别是真实轨迹上位置点的最小纬度、最大纬度。

[0022]

进一步地,所述基于路网的移动算法的实现方法为:

[0023]

当某位置点及其周围连接的点都处于同一表面时,根据该位置点所在表面,分别采用上、下表面移动策略选取与当前位置速度方向差值最大的路线作为下一路线,得到下一位置点;上、下表面移动策略计算公式如式(2)所示:

[0024][0025]

其中,θ表示当前速度方向与水平方向的夹角,θi表示第i条路线入口的速度方向与水平方向的夹角,θ'i表示第i条路线入口的速度与当前位置速度方向的差值。

[0026]

进一步地,所述自适应位置状态更新算法的实现方法为:

[0027]

如果当前位置点刚好在分割线上,先判断其周围连接的点处在哪个表面,如果上下表面都存在与之相连的点,则该位置点既可以向上移动也可以向下移动;如果只在上表面存在,则采用上表面移动策略,反之,则采用下表面移动策略;根据相应的移动策略,求出下一位置点;

[0028]

如果当前位置点不在分割线上,当前位置点既可以在同一表面移动也可以移动到另一表面;对于与当前位置点在同一表面的相邻点,根据当前位置点所在表面,采用相应的移动策略求得下一位置点;对于与当前位置点不在同一表面的相邻点,依次遍历,都可以作为下一位置点。

[0029]

本发明还提供了一种基于类樽海鞘群算法的轨迹隐私保护系统,包括存储器、处理器以及存储于存储器上并能够被处理器运行的计算机程序指令,当处理器运行该计算机程序指令时,能够实现上述的方法步骤。

[0030]

与现有技术相比,本发明具有以下有益效果:提供了一种基于类樽海鞘群算法的轨迹隐私保护方法及系统,本发明考虑了用户的位置和速度,使该方法能够在真实的路网环境下运行。本方法不仅考虑了匿名区域的限制,还考虑了起点和终点的相似性,保证了虚假轨迹和真实轨迹的方向相似性。此外,本方法通过虚假位置选择机制的设计,分别针对不同位置状态,采用相应的算法,使生成的虚假位置符合真实地理环境。

附图说明

[0031]

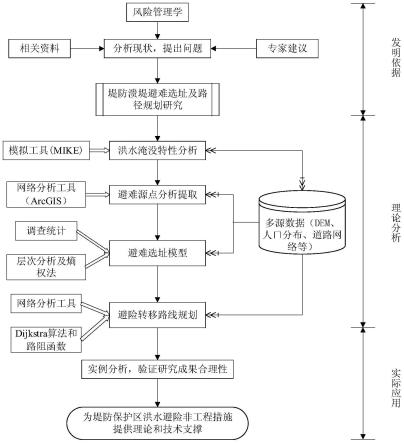

图1是本发明实施例的方法实现流程图。

[0032]

图2是本发明实施例中构建的匿名区域示意图。

[0033]

图3是本发明实施例中将匿名区域分割为上下两个表面的示意图。

[0034]

图4是本发明实施例中上表面移动策略的示例图。

[0035]

图5是本发明实施例中下表面移动策略的示例图。

[0036]

图6是本发明实施例中当前位置点在分割线上的示例图。

[0037]

图7是本发明实施例中当前位置点不在分割线上的示例图。

具体实施方式

[0038]

下面结合附图及实施例对本发明做进一步说明。

[0039]

应该指出,以下详细说明都是示例性的,旨在对本技术提供进一步的说明。除非另有指明,本文使用的所有技术和科学术语具有与本技术所属技术领域的普通技术人员通常理解的相同含义。

[0040]

需要注意的是,这里所使用的术语仅是为了描述具体实施方式,而非意图限制根据本技术的示例性实施方式。如在这里所使用的,除非上下文另外明确指出,否则单数形式也意图包括复数形式,此外,还应当理解的是,当在本说明书中使用术语“包含”和/或“包括”时,其指明存在特征、步骤、操作、器件、组件和/或它们的组合。

[0041]

如图1所示,本实施例提供了一种基于类樽海鞘群算法的轨迹隐私保护方法,包括以下步骤:

[0042]

(1)导入路网数据,得到真实的路网信息,以在后续生成匹配真实路网的位置点及轨迹。

[0043]

(2)输入用户真实轨迹的数据集。

[0044]

(3)根据真实轨迹的数据集构建匿名区域,在区域边界随机生成起点和终点,得到起点集和终点集。

[0045]

(4)用真实轨迹上起点与终点的连线,将匿名区域分割为上下两个表面,如图3所示;从起点集中取出一起点作为当前位置点,然后转下一步。

[0046]

(5)判断当前位置点是否在分割线上,是则采用自适应位置状态更新算法得到下一位置点,否则转下一步。

[0047]

(6)判断当前位置点与其周围点是否都处于同一表面,是则采用基于路网的移动算法得到下一位置点,否则采用自适应位置状态更新算法得到下一位置点。

[0048]

(7)重复步骤(5)~(6),直至终点集中的终点,从而得到包括起点和终点的假位置点集合。

[0049]

(8)根据假位置点集合,生成虚假轨迹。

[0050]

(9)返回步骤(4),从起点集中另取其他的起点作为当前位置点,重复步骤(4)~(8),生成所有的虚假轨迹。

[0051]

(10)将所有的虚假轨迹与真实轨迹一起作为轨迹集合发出,进而实现轨迹的隐私保护。

[0052]

所述步骤(1)中,基于真实的路网信息建立路网匹配模型;在获取或生成位置点时,调用路网匹配模型,从真实路网中得到相应的位置点。

[0053]

所述步骤(3)中,根据真实轨迹的数据集构建匿名区域,在区域边界随机生成起点和终点,得到起点集和终点集的具体方法为:

[0054]

首先根据真实的轨迹确定匿名区域中心点center,产生一个矩形匿名区域,划分为井字形;然后在区域边界随机产生起点和终点,进而形成起点集和终点集;匿名区域中心由以下公式(1)确定:

[0055][0056]

其中,c表示井字形区域的中心点,x

min

、x

max

分别是真实轨迹上位置点的最小经度、最大经度,y

min

、y

max

分别是真实轨迹上位置点的最小纬度、最大纬度。

[0057]

本实施例中构建的匿名区域如图2所示。可以在整个匿名区域的边界,即区域

①

、

②

、

③

、

④

生成假起点;在区域

⑤

、

⑥

、

⑦

、

⑧

生成假终点。

[0058]

在本实施例中,所述基于路网的移动算法的实现方法为:

[0059]

当某位置点及其周围连接的点都处于同一表面时,根据该位置点所在表面,分别采用上、下表面移动策略选取与当前位置速度方向差值最大的路线作为下一路线,得到下一位置点;上、下表面移动策略计算公式如式(2)所示:

[0060][0061]

其中,θ表示当前速度方向与水平方向的夹角,θi表示第i条路线入口的速度方向与水平方向的夹角,θ'i表示第i条路线入口的速度与当前位置速度方向的差值。

[0062]

图4为上表面移动策略的示例。如图4所示,r表示当前位置点a所在的路线,与位置点a相连接的3条路分别用r1,r2,r3表示,b,c,d分别是r1,r2,r3上的位置点,va表示当前速

度,v1,v2,v3分别表示进入r1,r2,r3后的速度。由图可知,θa=0

°

,θ1=90

°

,θ2=-20

°

,θ3=-45

°

,根据公式(2)可得:θ'1=-90

°

,θ'2=20

°

,θ'3=45

°

,v3与va的差值为最大,所以下一时刻可以走r3,下一位置点是点d。

[0063]

图5为下表面移动策略的示例。如图5所示,r表示当前位置点a所在的路线,与位置点a相连接的3条路分别用r1,r2,r3表示,b,c,d分别是r1,r2,r3上的位置点,va表示当前速度,v1,v2,v3分别表示进入r1,r2,r3后的速度。由图可知,θa=-40

°

,θ1=80

°

,θ2=20

°

,θ3=-100

°

,根据公式(2)可得:θ'1=120

°

,θ'2=60

°

,θ'3=-60

°

,v1与va的差值为最大,所以下一时刻可以走r1,下一位置点是点b。

[0064]

所述自适应位置状态更新算法的实现方法为:

[0065]

如果当前位置点刚好在分割线上,先判断其周围连接的点处在哪个表面,如果上下表面都存在与之相连的点,则该位置点既可以向上移动也可以向下移动;如果只在上表面存在,则采用上表面移动策略,反之,则采用下表面移动策略;根据相应的移动策略,求出下一位置点。

[0066]

图6为当前位置点在分割线上的示例。如图6所示,a表示当前位置点,由图可知,θa=-75

°

,上表面:θ1=80

°

,θ2=40

°

,所以θ'1=-155

°

,θ'2=-115

°

,v2与va的差值大;下表面:θ3=-90

°

,θ4=-150

°

,所以θ'3=-15

°

,θ'4=-75

°

,v3与va的差值大;所以下一位置点是点c或点d。

[0067]

如果当前位置点不在分割线上,当前位置点既可以在同一表面移动也可以移动到另一表面;对于与当前位置点在同一表面的相邻点,根据当前位置点所在表面,采用相应的移动策略求得下一位置点;对于与当前位置点不在同一表面的相邻点,依次遍历,都可以作为下一位置点。

[0068]

图7为当前位置点不在分割线上的示例。如图7所示,a表示当前位置点,位置点b,c与a同在上表面,位置点d,e,f在下表面。由图可知,θa=-70

°

,θ1=90

°

,θ2=25

°

,根据公式(2)可得:θ'1=-160

°

,θ'2=-95

°

,v2与va的差值大,所以在上表面的下一位置点是点c。下表面d,e,f这三个位置点都可以作为下一位置点。

[0069]

本实施例还提供了一种基于类樽海鞘群算法的轨迹隐私保护系统,包括存储器、处理器以及存储于存储器上并能够被处理器运行的计算机程序指令,当处理器运行该计算机程序指令时,能够实现上述的方法步骤。

[0070]

以上所述,仅是本发明的较佳实施例而已,并非是对本发明作其它形式的限制,任何熟悉本专业的技术人员可能利用上述揭示的技术内容加以变更或改型为等同变化的等效实施例。但是凡是未脱离本发明技术方案内容,依据本发明的技术实质对以上实施例所作的任何简单修改、等同变化与改型,仍属于本发明技术方案的保护范围。

再多了解一些

本文用于企业家、创业者技术爱好者查询,结果仅供参考。