系统的安全防护方法及装置与流程

- 国知局

- 2024-07-31 23:11:23

本技术实施例涉及计算机领域,具体而言,涉及一种系统的安全防护方法及装置。

背景技术:

1、随着信息技术的快速发展,系统的运行安全问题始终是人们关注的重点问题。系统存在安全漏洞,容易被入侵,通常做法是安装最新补丁、防火墙等手段使得自身系统变得强壮,但是操作系统的漏洞总是不断的出来,从这个角度上说,没有安全的系统。入侵者往往利用漏洞进入系统,非法修改系统重要文件或植入木马病毒,比如防止自己的后台程序,替代某些关键的文件,安装后台进程,伪装成系统文件,在这种情况下,系统如果使用这种被篡改的系统文件进行工作无疑会对系统的安全造成很到影响。然而相关技术中通过安装最新补丁、防火墙等系统防护方式可以使得系统自身不容易被找到漏洞进行攻击,可借此提升系统运行的安全性,但实际上对于操作系统而言总是会不断出现不同的漏洞,仅仅依靠这种方式进行系统运行安全的维护并不能起到很好的作用。

技术实现思路

1、本技术实施例提供了一种系统的安全防护方法及装置,以至少解决相关技术中系统的安全性不高的问题。

2、根据本技术的一个实施例,提供了一种系统的安全防护方法,包括:

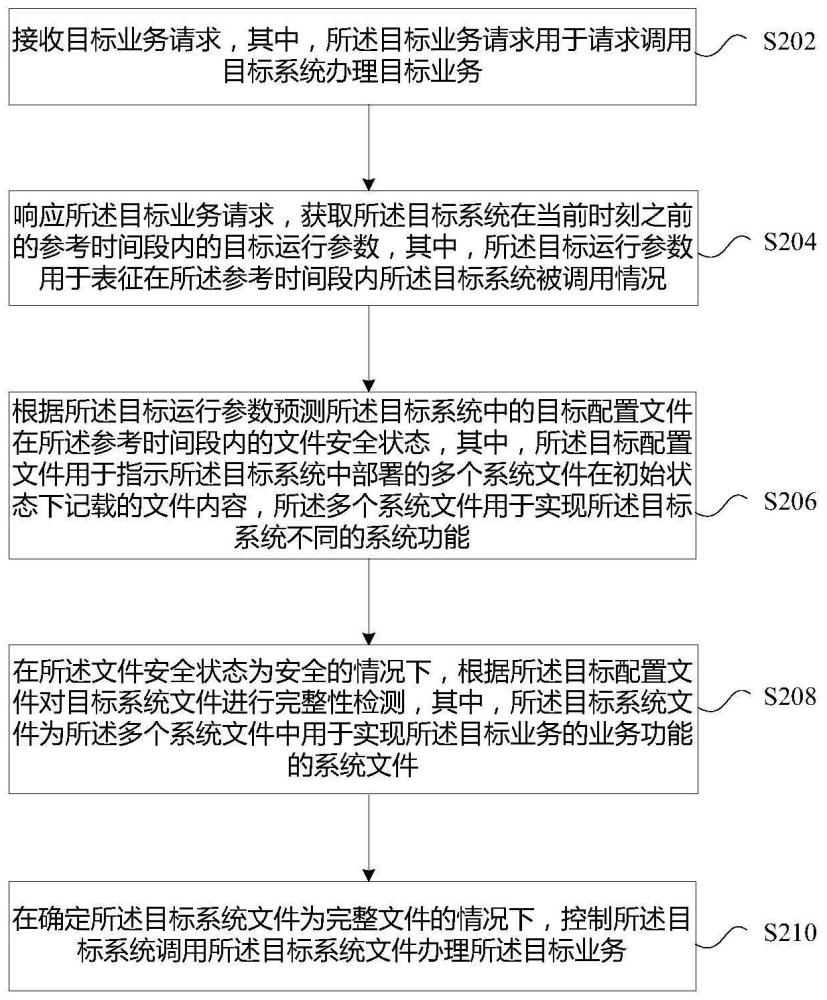

3、接收目标业务请求,其中,所述目标业务请求用于请求调用目标系统办理目标业务;

4、响应所述目标业务请求,获取所述目标系统在当前时刻之前的参考时间段内的目标运行参数,其中,所述目标运行参数用于表征在所述参考时间段内所述目标系统被调用情况;

5、根据所述目标运行参数预测所述目标系统中的目标配置文件在所述参考时间段内的文件安全状态,其中,所述目标配置文件用于指示所述目标系统中部署的多个系统文件在初始状态下记载的文件内容,所述多个系统文件用于实现所述目标系统不同的系统功能;

6、在所述文件安全状态为安全的情况下,根据所述目标配置文件对目标系统文件进行完整性检测,其中,所述目标系统文件为所述多个系统文件中用于实现所述目标业务的业务功能的系统文件;

7、在确定所述目标系统文件为完整文件的情况下,控制所述目标系统调用所述目标系统文件办理所述目标业务。

8、在一个示例性实施例中,所述根据所述目标运行参数预测所述目标系统中的目标配置文件在所述参考时间段内的文件安全状态,包括:

9、获取所述目标系统在候选时间段内的候选运行参数,以及所述候选时间段内所述目标配置文件的候选文件状态,其中,所述候选文件状态用于指示所述目标配置文件在所述候选时间段内文件被篡改情况;

10、根据所述候选运行参数和所述候选文件状态预测与所述目标运行参数对应的所述文件安全状态。

11、在一个示例性实施例中,所述根据所述候选运行参数和所述候选文件状态预测与所述目标运行参数对应的所述文件安全状态,包括以下之一:

12、使用所述候选运行参数和所述候选文件状态构造目标训练样本,其中,所述候选运行参数为所述目标训练样本的样本数据,所述候选文件状态为所述目标训练样本的样本标签;将所述目标训练样本输入到初始预测模型中,得到初始文件状态;根据所述初始文件状态和所述目标训练样本的样本标签所指示的所述候选文件状态的差异情况确定所述初始预测模型的模型损失值;根据所述模型损失值对所述初始预测模型的模型参数进行调节,得到目标预测模型,其中,所述目标预测模型中记录了具有所述目标系统的运行参数和所述目标配置文件的安全状态之间的对应关系;将所述目标运行参数输入至所述目标预测模型,得到所述目标预测模型输出的所述文件安全状态;

13、计算多个第一参数中每个所述第一参数和多个第二参数中与所述第一参数对应的所述第二参数的第一相似度,其中,所述候选运行参数包括所述多个第一参数,所述目标运行参数包括所述多个第二参数,所述多个第一参数的数量和所述多个第二参数的数量相等,所述多个第一参数用于从多个维度表征所述目标系统被访问调用情况;使用每个所述第一参数的权重对多个所述第一相似度进行加权求和计算,得到所述候选运行参数和所述目标运行参数的第二相似度;在所述第二相似度小于或者等于目标相似度阈值的情况下,将所述候选文件状态确定为所述目标运行参数对应的所述文件安全状态。

14、在一个示例性实施例中,所述根据所述目标配置文件对所述目标系统文件进行完整性检测,包括:

15、将所述目标配置文件所指示的所述目标系统文件在初始状态下记载的文件内容和所述目标系统当前记载的文件内容进行匹配;

16、在匹配结果用于表征所述目标系统文件在初始状态下记载的文件内容和当前记载的文件内容相同的情况下,确定所述目标系统文件为完整文件。

17、在一个示例性实施例中,所述将所述目标配置文件所指示的所述目标系统文件在初始状态所记载的文件内容和所述目标系统当前记载的文件内容进行匹配,包括:

18、对所述目标系统文件进行指纹计算,得到所述目标系统文件的目标文件指纹,其中,所述目标文件指纹用于指示所述目标系统文件中当前记载的文件内容;

19、将所述目标文件指纹和初始文件指纹进行比对;

20、在所述目标文件指纹和所述初始文件指纹一致的情况下,确定目标系统文件在初始状态下记载的文件内容和当前记载的文件内容相同。

21、在一个示例性实施例中,所述控制所述目标系统调用所述目标系统文件办理所述目标业务,包括:

22、监控所述目标系统的系统程序调用所述目标系统文件办理所述目标业务的过程中所触发的目标钩子函数,其中,所述目标钩子函数用于监控所述系统程序对所述目标系统文件所执行的目标访问操作;

23、根据所述目标系统中部署的目标控制文件控制所述目标系统执行所述目标访问操作,其中,所述目标控制文件中记载了所述目标系统中部署的系统文件的访问权限信息。

24、在一个示例性实施例中,所述根据所述目标系统中部署的目标控制文件控制所述目标系统执行所述目标访问操作,包括:

25、确定所述目标系统文件的文件标识;

26、从权限控制列表中查找所述文件标识对应的访问控制信息,其中,所述目标控制文件包括所述权限控制列表,权限控制列表中记录了不同的系统文件对应的访问操作的操作权限;

27、在所述访问控制信息用于指示所述目标系统具有对所述目标系统文件执行所述目标访问操作的权限的情况下,控制所述目标系统执行所述目标访问操作。

28、根据本技术的另一个实施例,提供了一种系统的安全防护装置,包括:

29、接收模块,用于接收目标业务请求,其中,所述目标业务请求用于请求调用目标系统办理目标业务;

30、获取模块,用于响应所述目标业务请求,获取所述目标系统在当前时刻之前的参考时间段内的目标运行参数,其中,所述目标运行参数用于表征在所述参考时间段内所述目标系统被调用情况;

31、预测模块,用于根据所述目标运行参数预测所述目标系统中的目标配置文件在所述参考时间段内的文件安全状态,其中,所述目标配置文件用于指示所述目标系统中部署的多个系统文件在初始状态下记载的文件内容,所述多个系统文件用于实现所述目标系统不同的系统功能;

32、检测模块,用于在所述文件安全状态为安全的情况下,根据所述目标配置文件对目标系统文件进行完整性检测,其中,所述目标系统文件为所述多个系统文件中用于实现所述目标业务的业务功能的系统文件;

33、调用模块,用于在确定所述目标系统文件为完整文件的情况下,控制所述目标系统调用所述目标系统文件办理所述目标业务。

34、根据本技术的又一个实施例,还提供了一种计算机可读存储介质,所述计算机可读存储介质中存储有计算机程序,其中,所述计算机程序被设置为运行时执行上述任一项方法实施例中的步骤。

35、根据本技术的又一个实施例,还提供了一种电子设备,包括存储器和处理器,所述存储器中存储有计算机程序,所述处理器被设置为运行所述计算机程序以执行上述任一项方法实施例中的步骤。

36、通过本技术,在目标系统中配置用于指示目标系统中部署的多个文件在初始状态下记载的文件内容的目标配置文件,进而可以通过目标配置文件检测目标系统中部署的系统文件的完整性,进而在接收到目标业务请求后,通过使用在当前时刻之前的参考时间段内目标系统被调用情况对目标系统在参考时间段内的文件安全状态进行预测,从而确定出目标配置文件是否被篡改,是否是可信的配置文件,进而在文件安全状态为安全的情况下,则可以使用目标配置文件对目标业务所使用的目标系统文件进行完整性检测,从而避免使用被篡改的系统文件进行业务办理,提高了目标系统的系统安全,可以解决相关技术中系统的安全防护质量较低的问题,达到提升系统的安全防护质量的效果。

本文地址:https://www.jishuxx.com/zhuanli/20240730/196307.html

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌抄袭侵权/违法违规的内容, 请发送邮件至 YYfuon@163.com 举报,一经查实,本站将立刻删除。

下一篇

返回列表