一种IDC信息安全管理方法和终端设备与流程

- 国知局

- 2024-08-02 14:01:13

本申请涉及网络安全领域,具体涉及一种idc信息安全管理的方法和终端设备。

背景技术:

1、在网络安全领域,随着数字化、网络化、智能化的快速发展,数据流量的激增使得网络攻击手段日趋复杂多样。传统的数据包处理方式往往基于简单的源地址和目的地址进行过滤,缺乏对数据包特征的深入挖掘和准确识别,使得异常数据包容易被漏检或误判,最终导致网络系统服务性能降低甚至服务中断。

2、因此,如何提升网络系统运行状态的稳定性,成为亟需解决的问题。

技术实现思路

1、本申请提供了一种idc信息安全管理的方法和终端设备,可以提升网络系统运行状态的稳定性。

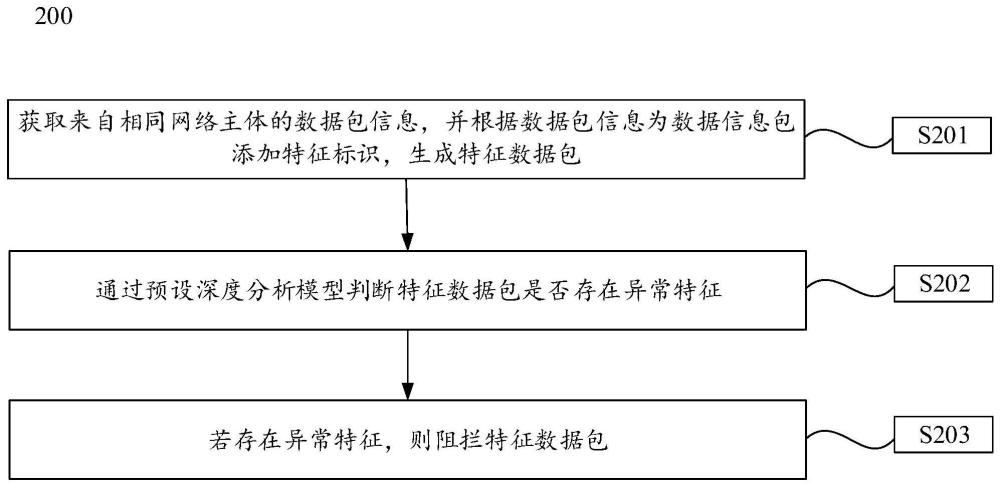

2、第一方面,本申请提供了一种idc信息安全管理方法,包括:获取来自相同网络主体的数据包信息,并根据数据包信息为数据信息包添加特征标识,生成特征数据包;通过预设深度分析模型判断特征数据包是否存在异常特征;若存在异常特征,则阻拦特征数据包。

3、通过采用上述技术方案,根据数据包信息数据信息包添加特征标识,可以使得预设深度分析模型通过特征标识,迅速过滤掉大部分正常数据包,将注意力集中在可能包含异常行为的数据包上,以减少深度分析模型的计算负担,提高检测结果的准确性,从而准确阻拦存在异常的数据包,保障网络系统运行状态的稳定性。

4、可选的,在通过预设深度分析模型判断特征数据包是否存在异常特征之前,方法还包括:通过深度包检测方法识别特征数据包对应的威胁类型;根据威胁类型为特征数据包匹配威胁特征库,以判断特征数据包对应的异常类型,异常类型包括syn洪水攻击、dns放大攻击;根据异常类型为特征数据包添加异常标签,异常标签用于指示深度分析模型根据选择对应的预设分析方法识别出异常特征。

5、通过采用上述技术方案,可以根据特征标识,迅速将数据包归入某个特定的类别,能够减少后续通过深度包检测方法分析时需要的数据量,从而提高识别效率。

6、可选的,在根据异常类型为特征数据包添加异常标签之前,方法还包括:获取预设的常规数据包特征,常规数据包特征包括流量速率范围、数据包长度;根据数据包特征设置异常标签,异常标签对应至少一个数据包特征。

7、通过采用上述技术方案,通过预先根据数据包特征设置异常标签,可以更加准确地识别出不符合这些常规特征的数据包,从而将这些数据包标记为异常,提高检测结果的准确性。

8、可选的,在异常特征包括未知异常特征,在若存在异常特征,则阻拦特征数据包之前,方法还包括:判断异常特征是否为未知异常特征;若为未知异常特征,则获取发送的特征数据包的源地址信息;根据源地址信息对应的通信权限发送特征数据包。

9、通过采用上述技术方案,通过识别并处理未知异常特征,使得检测设备能够在遇到新型或未知的威胁时做出快速响应,从而在减少因误判而导致的正常通信被阻拦的同时,增强整体网络的安全性。

10、可选的,在根据源地址信息对应的通信权限发送特征数据包之后,方法还包括:获取发送特征数据包对应的发送结果,判断发送结果是否为安全状态;若为安全状态,则获取特征数据包对应的未知异常特征的未知特征标签,并将未知特征标签设置为可信任特征。

11、通过采用上述技术方案,通过验证未知异常特征的安全性,并将未产生攻击的数据包对应异常特征标记为可信任特征,能够提高检测设备判断结果的准确和自适应性。

12、可选的,在阻拦特征数据包之后,方法还包括:若为非安全状态,则获取数据包信息对应的内容特征,内容特征包括流量模式、数据包长度、负载内容特征;根据内容特征和异常特征生成拦截标签,拦截标签用于阻拦与特征数据包的相似度大于预设相似度的数据包。

13、通过采用上述技术方案,根据内容特征来生成拦截标签,阻拦具有异常特征的数据包,并基于其内容特征生成拦截标签,能够更全面地识别和阻拦潜在的网络威胁,从而提高网络的整体安全性。

14、可选的,在通过预设深度分析模型判断特征数据包是否存在异常特征之前,方法还包括:获取事件数据,事件数据包括正常数据包和攻击性数据包;为事件数据添加异常特征标签,生成训练数据集;通过训练数据集训练初始深度分析模型,得到预设深度分析模型。

15、通过采用上述技术方案,通过大量事件数据的训练,使得预设深度分析模型能够更准确地识别出网络中的异常行为,而且通过自适应地应对网络环境和攻击手法的变化,可以不断更新和学习新的异常特征,从而减少对异常特征的误报和漏报。

16、在本申请的第二方面提供了一种终端设备,包括:获取模块,用于获取来自相同网络主体的数据包信息,并根据数据包信息为数据信息包添加特征标识,生成特征数据包;判断模块,用于通过预设深度分析模型判断特征数据包是否存在异常特征;阻拦模块,用于若存在异常特征,则阻拦特征数据包。

17、在本申请的第三方面提供了一种电子设备,包括处理器(401)、存储器(405)、用户接口(403)及网络接口(404),存储器(405)用于存储指令,用户接口(403)和网络接口(404)用于给其他设备通信,处理器(401)用于执行存储器(405)中存储的指令,以使电子设备(400)执行如第一方面任意一项的方法。

18、在本申请的第四方面提供了一种计算机可读存储介质,计算机可读存储介质存储有指令,当指令被执行时,执行如第一方面任意一项的方法步骤。

19、综上所述,本申请实施例中提供的一个或多个技术方案,至少具有如下技术效果或优点:

20、1、通过为数据包添加特征标识,迅速过滤掉大部分正常数据包,可以提高检测结果的准确性,准确阻拦存在异常的数据包,保障网络系统运行状态的稳定性。

21、2、基于特征标识识别数据包对应的异常特征,可以减少后续通过深度包检测方法分析时需要的数据量,提高识别效率。

22、3、通过设置并验证未知异常特征的安全性,并将未产生攻击的数据包对应异常特征标记为可信任特征,能够提高检测设备判断结果的准确和自适应性。

技术特征:1.一种idc信息安全管理方法,其特征在于,包括:

2.根据权利要求1所述的方法,其特征在于,在通过预设深度分析模型判断所述特征数据包是否存在异常特征之前,所述方法还包括:

3.根据权利要求2所述的方法,其特征在于,在所述根据所述异常类型为所述特征数据包添加异常标签之前,所述方法还包括:

4.根据权利要求1所述的方法,其特征在于,在所述异常特征包括未知异常特征,在所述若存在所述异常特征,则阻拦所述特征数据包之前,所述方法还包括:

5.根据权利要求4所述的方法,其特征在于,在所述根据所述源地址信息对应的通信权限发送所述特征数据包之后,所述方法还包括:

6.根据权利要求5所述的方法,其特征在于,在所述阻拦所述特征数据包之后,所述方法还包括:

7.根据权利要求1所述的方法,其特征在于,在所述通过预设深度分析模型判断所述特征数据包是否存在异常特征之前,所述方法还包括:

8.一种终端设备,其特征在于,所述终端设备包括:

9.一种电子设备,其特征在于,包括处理器(401)、存储器(405)、用户接口(403)及网络接口(404),所述存储器(405)用于存储指令,所述用户接口(403)和网络接口(404)用于给其他设备通信,所述处理器(401)用于执行所述存储器(405)中存储的指令,以使所述电子设备(400)执行如权利要求1-7任意一项所述的方法。

10.一种计算机可读存储介质,其特征在于,所述计算机可读存储介质存储有指令,当所述指令被执行时,执行如权利要求1-7任意一项所述的方法步骤。

技术总结一种IDC信息安全管理方法和终端设备,涉及网络安全领域。在该方法中,获取来自相同网络主体的数据包信息,并根据数据包信息为数据信息包添加特征标识,生成特征数据包;通过预设深度分析模型判断特征数据包是否存在异常特征;若存在异常特征,则阻拦特征数据包。实施本申请提供的技术方案,达到了提升网络系统运行状态的稳定性效果。技术研发人员:汪哲受保护的技术使用者:河北亿广云数据有限公司技术研发日:技术公布日:2024/7/23本文地址:https://www.jishuxx.com/zhuanli/20240801/241387.html

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌抄袭侵权/违法违规的内容, 请发送邮件至 YYfuon@163.com 举报,一经查实,本站将立刻删除。