木马检测的方法、装置、电子设备及存储介质与流程

- 国知局

- 2024-08-02 14:05:08

本技术涉及网络安全,尤其涉及一种木马检测的方法、装置、电子设备及存储介质。

背景技术:

1、为了保证数据不被泄露和破坏,网络安全一直是各个企业的重点关注方向。而远控木马就是一种网络攻击者用于远程控制用户终端的程序或者恶意代码,将控制程序或者恶意代码寄生于被控制的用户终端中,对被控终端实施数据窃取、网络攻击等非法操作。

2、在现有技术中,通常是利用互联网地址威胁情报技术、恶意代码特征库技术、网络流量分析技术等方案进行木马病毒的防御,但是这些方案严重依赖产品特征库/规则库的丰富度,只能检测已知威胁,无法对未知木马进程进行检测,存在较大的安全隐患。

技术实现思路

1、有鉴于此,本技术提供了一种木马检测的方法、装置、电子设备及存储介质,以解决现有技术中只能检测已知威胁,无法对未知木马进程进行检测,存在较大的安全隐患的问题。

2、为实现上述目的,本技术提供如下技术方案:

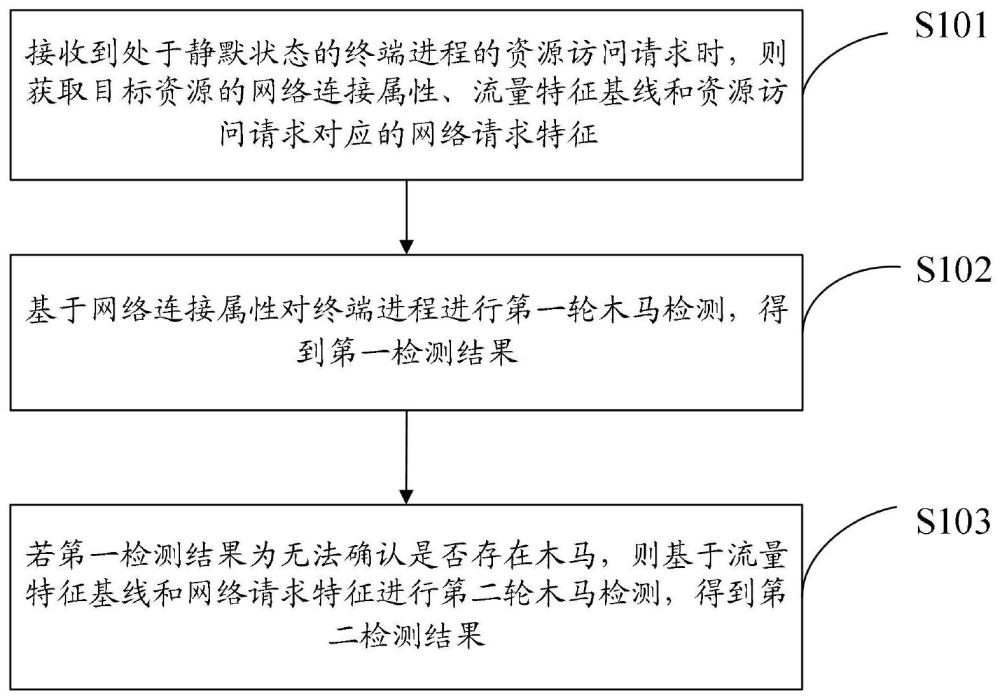

3、本技术第一方面公开了一种木马检测的方法,包括:

4、接收到处于静默状态的终端进程的资源访问请求时,则获取目标资源的网络连接属性、流量特征基线和所述资源访问请求对应的网络请求特征;其中,所述目标资源为所述资源访问请求中所请求访问的资源;所述网络连接属性包括可自动网络连接和不可自动网络连接;

5、基于所述网络连接属性对所述终端进程进行第一轮木马检测,得到第一检测结果;其中,所述第一检测结果包括存在木马和无法确认是否存在木马;

6、若所述第一检测结果为无法确认是否存在木马,则基于所述流量特征基线和所述网络请求特征进行第二轮木马检测,得到第二检测结果;其中,所述第二检测结果包括存在木马和不存在木马。

7、可选的,上述的方法,所述基于所述网络连接属性对所述终端进程进行第一轮木马检测,包括:

8、若所述网络连接属性为不可自动网络连接,则所述第一检测结果为存在木马;

9、若所述网络连接属性为可自动网络连接,则所述第一检测结果为无法确认是否存在木马。

10、可选的,上述的方法,所述基于所述流量特征基线和所述网络请求特征进行第二轮木马检测,得到第二检测结果,包括:

11、确定所述网络请求特征是否符合所述流量特征基线;

12、若确定出所述网络请求特征符合所述流量特征基线,则所述第二检测结果为不存在木马;

13、若确定出所述网络请求特征不符合所述流量特征基线,则所述第二检测结果为存在木马。

14、可选的,上述的方法,还包括:

15、若所述第一检测结果或者所述第二检测结果为存在木马,则生成安全事件信息;其中,所述安全事件信息包括用户信息、终端信息、访问进程信息、访问资源名称、事件类型和名称。

16、可选的,上述的方法,所述若所述第一检测结果或者所述第二检测结果为存在木马,则生成安全事件信息之后,还包括:

17、基于所述安全事件信息和预设的风险处置策略,执行风险处置操作。

18、可选的,上述的方法,还包括:

19、若所述第二检测结果为不存在木马,则对所述资源访问请求进行访问鉴权。

20、可选的,上述的方法,还包括:

21、若接收到用户发送的资源白名单配置请求,则基于所述资源白名单配置请求进行资源白名单配置。

22、本技术第二方面公开了一种一种木马检测的装置,包括:

23、获取单元,用于接收到处于静默状态的终端进程的资源访问请求时,则获取目标资源的网络连接属性、流量特征基线和所述资源访问请求对应的网络请求特征;其中,所述目标资源为所述资源访问请求中所请求访问的资源;所述网络连接属性包括可自动网络连接和不可自动网络连接;

24、第一检测单元,用于基于所述网络连接属性对所述终端进程进行第一轮木马检测,得到第一检测结果;其中,所述第一检测结果包括存在木马和无法确认是否存在木马;

25、第二检测单元,用于若所述第一检测结果为无法确认是否存在木马,则基于所述流量特征基线和所述网络请求特征进行第二轮木马检测,得到第二检测结果;其中,所述第二检测结果包括存在木马和不存在木马。

26、可选的,上述的装置,所述第一检测单元,包括:

27、第一检测子单元,用于若所述网络连接属性为不可自动网络连接,则所述第一检测结果为存在木马;

28、第二检测子单元,用于若所述网络连接属性为可自动网络连接,则所述第一检测结果为无法确认是否存在木马。

29、可选的,上述的装置,所述第二检测单元,包括:

30、确定子单元,用于确定所述网络请求特征是否符合所述流量特征基线;

31、第三检测子单元,用于若确定出所述网络请求特征符合所述流量特征基线,则所述第二检测结果为不存在木马;

32、第四检测子单元,用于若确定出所述网络请求特征不符合所述流量特征基线,则所述第二检测结果为存在木马。

33、可选的,上述的装置,还包括:

34、生成单元,用于若所述第一检测结果或者所述第二检测结果为存在木马,则生成安全事件信息;其中,所述安全事件信息包括用户信息、终端信息、访问进程信息、访问资源名称、事件类型和名称。

35、可选的,上述的装置,还包括:

36、风险处置单元,用于基于所述安全事件信息和预设的风险处置策略,执行风险处置操作。

37、可选的,上述的装置,还包括:

38、鉴权单元,用于若所述第二检测结果为不存在木马,则对所述资源访问请求进行访问鉴权。

39、可选的,上述的装置,还包括:

40、配置单元,用于若接收到用户发送的资源白名单配置请求,则基于所述资源白名单配置请求进行资源白名单配置。

41、本技术第三方面公开了一种电子设备,包括:

42、一个或多个处理器;

43、存储装置,其上存储有一个或多个程序;

44、当所述一个或多个程序被所述一个或多个处理器执行时,使得所述一个或多个处理器实现如本技术第一方面中任意一项所述的方法。

45、本技术第四方面公开了一种计算机存储介质,其上存储有计算机程序,其中,所述计算机程序被处理器执行时实现如本技术第一方面中任意一项所述的方法。

46、从上述技术方案可以看出,本技术提供的一种木马检测的方法中,接收到处于静默状态的终端进程的资源访问请求时,则获取目标资源的网络连接属性、流量特征基线和资源访问请求对应的网络请求特征;其中,目标资源为资源访问请求中所请求访问的资源;网络连接属性包括可自动网络连接和不可自动网络连接。通过采集终端进程和资源在静默状态下的一些特征数据,并以此作为木马检测的依据,不需要依赖产品特征库/规则库的数据。然后基于网络连接属性对终端进程进行第一轮木马检测,得到第一检测结果;其中,第一检测结果包括存在木马和无法确认是否存在木马。若第一检测结果为无法确认是否存在木马,则基于流量特征基线和网络请求特征进行第二轮木马检测,得到第二检测结果;其中,第二检测结果包括存在木马和不存在木马。基于获取的数据进行两轮木马检测,可以准确地识别是否存在木马,同时本技术是基于木马的行为特征一侧检测发起资源访问请求的行为是否木马行为,以此确定是否存在木马,不仅能够对已知威胁进行防御,也能有效识别未知威胁。解决了现有技术中只能检测已知威胁,无法对未知木马进程进行检测,存在较大的安全隐患的问题。

本文地址:https://www.jishuxx.com/zhuanli/20240801/241681.html

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌抄袭侵权/违法违规的内容, 请发送邮件至 YYfuon@163.com 举报,一经查实,本站将立刻删除。