基于综合能源系统的组合网络攻击方法

- 国知局

- 2024-08-30 15:03:46

本发明涉及网络通信,具体涉及一种基于综合能源系统的组合网络攻击方法。

背景技术:

1、综合能源系统可以实现电、热、气等多种能源系统的耦合,通过协调运行实现多能互补,显著提高综合能源利用效率。为我国应对能源危机提供可行解决方案,助力社会经济可持续发展。经济调度是综合能源系统在满足系统安全运行约束下衡量系统经济性的重要指标,如文献[1]:张刚,张峰,张利,等.考虑多种耦合单元的电气热联合系统潮流分布式计算方法[j].中国电机工程学报,2018,038(022):6594-6604.中的记载。

2、传统综合能源系统经济调度问题采用集中式调度方法解决,集中式调度由一个中央控制器收集所有信息,并制定供能计划。在集中式框架下,电力系统的发电和负荷信息会集中统一的由中央控制器进行处理,根据全局信息对目标进行求解,将计算出的最优调度决策传输给每个单元。所有节点直接同种中控制器进行通信,调度系统可以收集到全局信息并更容易做出最优决策。

3、然而,通信技术的发展和分布式能源的大规模渗透到电力系统,这种集中式方法不仅会导致沉重的通信负担,而且存在通信成本高、可扩展性低、隐私性差等问题。相比之下,分布式方法可以实现各个设备之间的邻域协作来决定自己的功率决策,因其具有更低通信负担,更高隐私性和更强鲁棒性等特点而受到广泛研究。常见的分布式方法策略包括基于解耦的分布式调度、基于博弈理论的分布式优化、基于一致性理论的分布式算法等。如文献[2]:林勇棋,邵振国,陈飞雄等.基于气网划分的电-气综合能源系统分布式低碳经济调度[j].电网技术,2023,47(07):2639-2654.中的记载。

4、另外,基于分布式架构的综合能源系统由于其状态信息和决策信息在通信网络上的频繁交互使其极易受到网络攻击的威胁,甚至造成物理层面的连锁反应。为降低网络攻击的影响,提高综合能源系统的运行安全稳定性,不同的网络防御例如对一致性算法进行加密,加噪的策略广泛用于该领域。然而,相关的研究表明,对一致性算法进行加密,加噪的策略会影响综合能源系统运行过程中的信息传输真实性,可靠性且加密手段将显著增加通信和计算开销,往往使它们不适合资源有限或硬实时约束的分布式网络控制系统。除此之外,现有的大多数针对综合能源系统的攻击或防御策略都只考虑了单一的fdi或dos攻击,且忽略了供给侧和需求侧之间的协同攻击对综合能源系统经济调度的影响。目前的相关工作考虑的网络攻击形式过于单一,可能难以满足当今复杂多变的通信网络环境。

技术实现思路

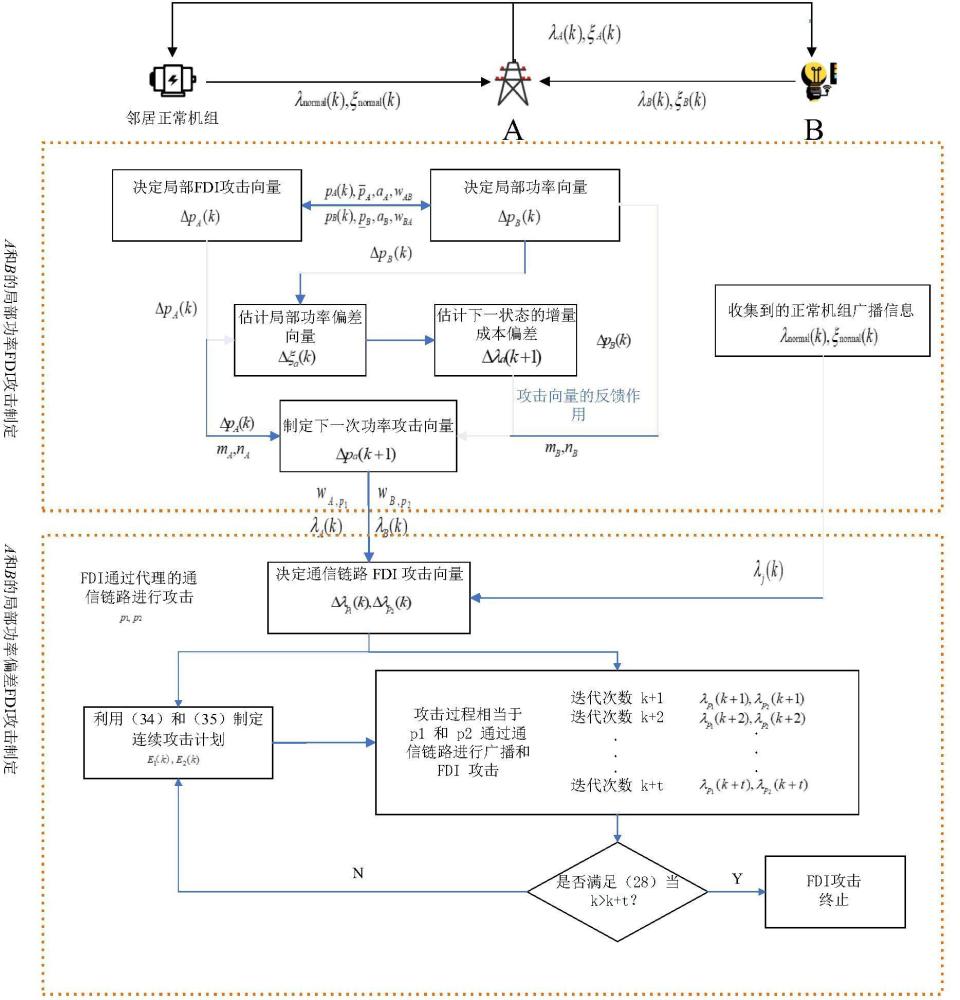

1、为克服现有技术存在的不足,本发明提出一种针对综合能源系统的新型共谋网络攻击方法,该方法在传统dos攻击的基础上提出一种基于恶意节点的重要节点dos(in-dos)攻击,以此来解决攻击者对系统参数需求的限制;另外,为扩大dos攻击的攻击效果引入一种基于负荷侧和需求侧的fdi攻击模型,该fdi攻击模型只需要满足功率约束,该fdi攻击模型能够干扰综合能源系统检测恶意节点的过程。除此之外,提出一种fdi和dos的组合攻击模型,在满足功率约束的前提下,当fdi攻击后系统的整体功率不匹配达到最大值时,就会发起dos攻击,以实现对综合能源系统最大的经济损失。

2、本发明采取的技术方案为:

3、基于综合能源系统的组合网络攻击方法,包括以下步骤:

4、步骤1:利用图论知识将综合能源系统转化为多智能体系统,构建通信拓扑图;

5、步骤2:建立综合能源系统的社会福利函数,并基于双一致算法进行求解;

6、步骤3:考虑dos攻击对综合能源系统的影响,对in-dos攻击进行建模;

7、步骤4:给出求解社会福利函数的双一致算法在dos攻击下的具体形式,并推导影响dos攻击效果的显式因素,建立相关参数的最优化模型;

8、步骤5:提出两种源-荷共谋fdi攻击模型并对比分析出效果更优的攻击方式;

9、步骤6:利用累次攻击的形式,将步骤5中挑选出的动态fdi攻击模型转化为由固定参数决定的静态fdi攻击形式,并分析该策略对交叉防御策略的干扰能力。

10、所述步骤1中,将综合能源系统转化为多智能体系统,其通信拓扑图用一个无向图g(k)=(v,e(k))来表示,其中,v={1,2,3,...,n}表示节点的集合;n表示集合v中最大自然数的节点;e(k)=v×v表示通信链路的集合;

11、只有当(i,j)∈e时,代表节点i和j可以彼此通信,其中,i表示集合v中的某一个节点;j表示集合v中不同于节点i的另一个节点;e表示通信链路得集合;(i,j)表示节点i和节点j之间的通信链路。

12、矩阵a(k)=[aij(k)]代表图g(k)的权重矩阵,aij(k)表示通信链路(i,j)所占的权重。

13、其中,aij表示边(i,j)的权重,节点i的内邻居定义为对应入度表示与节点i内部直接连接节点的集合。

14、节点i的外邻居集合定义为对应出度表示与节点i外部直接连接节点的集合。

15、所述步骤2包括以下步骤:

16、步骤2.1:综合能源系统的社会福利函数j表示为:

17、

18、式中:ui(pi)表示第i个负荷机组的效益函数;ci(pi)表示第i个供能单元的成本函数;表示负荷所代表的节点;表示所有生产机组代表的节点;pi表示第i个设备的输出电功率。

19、步骤2.2:采用拉格朗日乘数法对社会福利问题进行求解,拉格朗日乘子法的具体描述如下:

20、

21、式中:λp,λh代表约束条件对应的拉格朗日乘子;fp,fh对应机组的功率约束条件;

22、引入一个行随机矩阵w(k)=[wij(k)]n×n和一个列随机矩阵q(k)=[qij(k)]n×n,

23、其中,wij(k)表示行随机矩阵中的某一元素;qij(k)表示列随机矩阵中的某一元素;n表示一个无限大的自然数。

24、来解决上述优化问题,形式如下:

25、

26、上式中,表示与节点i内部直接连接节点的集合;表示与节点i外部直接连接节点的集合。

27、步骤2.3:在本发明中,将适用于综合能源系统的全分布式双一致算法扩展到带有柔性负荷的场景,形式如下所示:

28、

29、其中,为各机组的增量成本向量,分别表示纯产电机组的电增量成本、负荷的电增量成本、热电联产设备的电增量成本、热电联产设备的热增量成本、纯产热设备的热增量成本;t定义为系统运行成本随功率变化的值;

30、表示各机组的功率向量;分别表示纯产电机组的电功率、负荷的电功率、热电联产设备的电功率、热电联产设备的热功率、纯产热设备的热功率。

31、代表局部功率不匹配向量;分别表示纯产电机组的电局部功率不匹配值、负荷的电局部功率不匹配值、热电联产设备的电局部功率不匹配值、热电联产设备的热局部功率不匹配值、纯产热设备的热局部功率不匹配值。

32、是各个单元的利益系数矩阵,表示纯产电机组、负荷、热电联产设备的电利益系数;表示热电联产设备、纯产热设备的热利益系数。

33、其中:ai表示第i个机组用电效益函数的常数项;vp表示纯产电机组的节点集合;vl表示负荷的节点集合;vc表示热电联产设备的节点集合。

34、

35、其中:ρi表示第i个热电联产设备的热利益系数;vh表示纯产热机组的节点集合。

36、为热电耦合及柔性负荷输出功率向量,其中:

37、bi表示第i个机组用电效益函数的一次项系数;

38、εi表示第i个机组的费用系数;表示第i个热电联产设备的输出热功率。

39、δi表示第i个热电联产设备的运行成本函数参数;表示第i个热电联产设备的输出电功率。

40、

41、所述步骤3中,对dos攻击进行建模,dos攻击信号对通信链路的影响表示如下:

42、

43、式中,代表迭代第k次时受到dos攻击的通信链路的集合;(i,j)∈ve(k)表示(i,j)通信链路属于迭代第k次时受到dos攻击的通信链路的集合。表示(i,j)通信链路不属于迭代第k次时受到dos攻击的通信链路的集合。

44、行列随机权重矩阵w′(k)=[w′ij(k)]和q′(k)=[q′ij(k)],w′ij(k)表示行随机权重矩阵中的某一元素;q′ij(k)表示列随机权重矩阵中的某一元素。

45、形式如下:

46、

47、上式中,a′ij(k)表示第k次迭代时第i行j列的dos攻击信号对通信链路影响的次优解;a′ji(k)第k次迭代时j行i列的dos攻击信号对通信链路影响的次优解;ve(k)表示迭代第k次时受到dos攻击的通信链路的集合;表示j中所有自然数的集合。

48、所述步骤4中,双一致算法在dos攻击下的具体形式如下:

49、

50、

51、

52、上式中,λi代表各机组的增量成本,yi代表各机组的功率向量,ξi代表各机组的局部功率偏差量。λi(k+1)表示k+1次迭代时第i个机组的增量成本;λj(k)表示k次迭代时第j个机组的增量成本;ξi(k)表示k次迭代时第i个机组的局部功率偏差量;λi(kτ)表示τ参数的k次迭代时第i个机组的增量成本;ve(k)表示迭代第k次时受到dos攻击的通信链路的集合;yi(k+1)表示k+1次迭代时第i个机组的功率向量;mi表示第i个机组的利益系数;ni表示第i个机组的热电耦合及柔性负荷输出功率;yi表示第i个机组的功率向量下限;表示第i个机组的功率向量上限;yi(kτ)表示τ参数的k次迭代时第i个机组的功率向量;ξi(k+1)表示k+1次迭代时第i个机组的局部功率偏差量;ξi′(k+1)表示k+1次迭代时第i个机组的次优解局部功率偏差量;qij(kτ)表示τ参数的k次迭代时第i行j列的列随机矩阵;ξj(kτ)表示τ参数的k次迭代时第j个机组的增量成本。

53、其中,

54、上式中,q′ij表示第i行j列的次优解列随机矩阵;yi(k)表示k次迭代时第i个机组的功率向量。

55、

56、qij表示第i行j列的列随机矩阵。

57、系统受到dos攻击后增量成本收敛值表示为λ′=[λp′,λl′,λh′]t,λp′,λl′,λh′分别表示电增量成本次优解、负荷增量成本次优解、热增量成本次优解。

58、

59、上式中,表示k′次迭代时第i个热电联产设备的输出热功率;表示k′次迭代时第i个热电联产设备的输出电功率;up表示pods的常数项;vp表示pods的一次项系数;uh表示hods的常数项;vh表示hods的一次项系数。

60、其中,

61、联立和

62、可得

63、上式中,ρi表示纯热机组运行成本函数的一次项系数;ωi表示demands运行成本函数参数;bi表示运行成本函数参数;pi(kτ)表示τ参数的k次迭代时第i个机组的输出电功率;hi(kτ)表示τ参数的k次迭代时第i个机组的输出热功率;hd表示总热负荷需求。

64、ai,βi,εi,δi是机组参数,影响最终的收敛结果λp′和λh′的变量只有kτ,最优攻击发起时刻kτ能够建模为:

65、

66、上式中,表示k次迭代时某个负荷的功率向量;表示k次迭代时某个发电机的功率向量;k表示迭代次数。

67、步骤4:最优化模型:现有的攻击大多遵循提前决定好的计划发起进攻。然而,系统中存在主动攻击者可以实时制定更有威胁的攻击策略。因此,本发明从攻击者的视角出发考虑了系统中智能体被破坏并转变为恶意节点并制定更合理的攻击策略。本发明提出的important nodes based dos攻击模型具有以下功能:

68、1)攻击者通过恶意节点进行窃听并保存当前的广播信息。

69、2)它可以评估窃听的信息对系统性能的重要性。

70、3)攻击者可以根据收集到的信息决定开始攻击和停止攻击的时刻。

71、相关公式:

72、

73、其中:表示系统未受到网络攻击影响下,各机组的最优增量成本和最优功率向量。ξi(k)表示k次迭代时第i个机组的局部功率偏差量。

74、步骤5中挑选出的动态fdi攻击模型:即fdi攻击向量为不定参数,处于变化状态,该fdi攻击能够描述为:

75、

76、其中,表示节点i收到的来自通信链路(i,j)上的假数据;ζj(k)表示第j个机组的局部功率偏差量;δλj(k)表示k次迭代时第j个机组的增量成本变化量。

77、所述步骤5中,提出两种源-荷共谋fdi攻击模型并对比分析出效果更优的攻击方式,进一步加强步骤4中dos攻击效果;包括以下步骤:

78、步骤s5.1:通过恶意共谋节点局部功率实现fdi攻击,用a和b分别代表恶意的发电单元和负荷单元。关于a和b的攻击形式,有两种可能的实现方式需要讨论,一种是激励a发出功率,抑制b吸收;另一种则抑制a放电,刺激b吸收。

79、1)当抑制a发出功率,激发b吸收功率时,取攻击时任意第k次迭代,分析此时p′a(k)<pa(k),p′b(k)>pb(k),

80、p′a(k)表示第k次迭代时发电单元的输出电功率次优解;pa(k)表示第k次迭代时发电单元的输出电功率;p′b(k)表示第k次迭代时负荷单元的输出电功率次优解;pb(k)表示第k次迭代时负荷单元的输出电功率;

81、这会导致ξa′(k)>ξa(k)和ξb′(k)>ξb(k),ξa′(k)表示第k次迭代时发电单元的局部功率偏差量次优解;ξa(k)表示第k次迭代时发电单元的局部功率偏差量;ξb′(k)表示第k次迭代时负荷单元的局部功率偏差量次优解;ξb(k)表示第k次迭代时负荷单元的局部功率偏差量。

82、在下一次迭代时会导致δλ(k+1)=η(ξ′(k)-ξ(k)),δλ(k+1)表示k+1次迭代时的增量成本变化量;η(ξ′(k)-ξ(k))表示局部功率偏差量变化量时的学习增益;显然,这种攻击策略对攻击者来说相当于进行了负向的反馈调节,满足时,δp(k+1)表示k+1次迭代时的输出电功率变化量;aδp(k+1)表示运行成本函数参数与k+1次迭代时的输出电功率变化量的积;

83、攻击者才能抵消上次攻击时产生的反馈,且δλ(k+1)andp′a(k),δλ(k+1)表示k+1次迭代时的增量成本变化量;p′a(k)表示第k次迭代时发电单元的输出电功率次优解;p′b(k)也会在第k+2次时,影响其邻居节点i的功率状态,表示i属于负荷单元中的负荷节点集合;表示i属于发电单元中的发电节点集合。

84、显然此方法时为了达到攻击目标对fdi攻击向量的要求,会越来越高甚至超过功率限制。

85、2)激发a发出功率,抑制b吸收功率时,此时与1)相反,即第k次发起的攻击在系统中对攻击者是正向反馈,攻击产生的影响会导致恶意节点邻居的功率向量向着利于攻击目标的方向偏移,此时满足该策略下可以实现全局的攻击意图,且对攻击向量的要求对比1)有更显著的优势。

86、恶意单元a和b的功率向量约束:

87、

88、上式中,表示发电单元的输出电功率上限;λa(k)表示k第迭代时发电单元的增量成本;ba表示发电单元的一次项系数;aa表示发电单元的常数项;pb(k)表示k次迭代时负荷单元的输出电功率;表示负荷单元的输出电功率最优解;表示负荷单元的输出电功率上限;ωb表示负荷单元的一次项系数;αb表示负荷单元的常数项。

89、在第k次迭代中,功率向量δp的变化将在后续的第二次迭代中传播到它的邻居。因此,在制定攻击向量时,需要考虑a和b之间的相互负反馈。第k次、第k+1次和第k+2次迭代的攻击向量决策如下:

90、maxδpa(k),δpa(k+1),δpb(k),δpb(k+1)

91、

92、

93、

94、maxδpa(k+2),δpb(k+2)

95、

96、

97、上式中,δpa(k)表示k次迭代时发电单元的输出电功率变化量;δpb(k)表示k次迭代时负荷单元的输出电功率变化量;δpa(k+1)表示k+1次迭代时发电单元的输出电功率变化量;δpa(k+2)表示k+2次迭代时发电单元的输出电功率变化量;δpb(k+1)表示k+1次迭代时负荷单元的输出电功率变化量;δpb(k+2)表示k+2次迭代时负荷单元的输出电功率变化量;wab(k+1)表示第k+1次迭代时权重矩阵ab中的系数;wba(k+1)表示第k+1次迭代时权重矩阵ba中的系数;η表示学习增益;aa表示发电单元的常数项;αb表示负荷单元的常数项;表示发电单元的输出电功率上限;pb表示负荷单元的输出电功率下限;η(qab(k))表示k次迭代时ab列随机矩阵的学习增益;η(qba(k))表示k次迭代时ba列随机矩阵的学习增益。

98、步骤s5.2:通过通信链路进行fdi攻击时,定义ζj(k)=[λj(k),ξj(k)]t,λj(k)表示k次迭代时第j个机组的增量成本;ξj(k)表示k次迭代时第j个机组的局部功率偏差量,并用表示节点i在第k次收到的来自其邻居j的信息,可以表示为如下形式:

99、

100、上式中,表示节点i收到的来自通信链路(i,j)上的假数据,normal表示处于正常状态;attacked表示处于被攻击的状态;在恶意智能体的一跳邻居p1,p2经过通信链路向外传输的增量成本信息中注入攻击向量,该fdi攻击可以描述为:

101、

102、上式中,ζj(k)表示第j个机组的局部功率偏差量;δλj(k)表示k次迭代时第j个机组的增量成本变化量;p1表示第1个机组的输出电功率;p2表示第2个机组的输出电功率,j∈{p1,p2}表示j属于这两个输出功率组成的集合。

103、攻击向量满足:

104、

105、上式中,表示k次迭代时第1个机组的增量成本变化量;表示k次迭代时第2个机组的增量成本变化量;wap1表示权重矩阵ap1中的系数;wbp2表示权重矩阵ap2中的系数。

106、另外,为了干扰系统检测手段,恶意节点的邻居节点p1,p2向外传递信息的通信链路上注入的fdi攻击向量需要满足以下约束条件:

107、

108、上式中,表示k+1次迭代时第1个机组的增量成本;θ表示费用系数;表示k次迭代时第j个迭代中单元中的有理界最小值;λj(k)表示k次迭代时第j个机组的增量成本;表示k次迭代时第j个机组增量成本的最小值;表示第k次迭代时第1个机组的局部功率偏差量,在此令可得:

109、θ(λ1(k)+......λp(k))+(1-θθ)*min{λj(k)}=θ(λ1(k)+......λp(k)-θ*min{λj(k)})+min{λj(k)}

110、λ1(k)表示k次迭代时第1个机组的增量成本;λp(k)表示k次迭代时第p个机组的增量成本;θ行随机矩阵的非零元素满足的参数。

111、显然:

112、θ(λ1(k)+......λp(k)-θ*min{λj(k)})+min{λj(k)}>min{λj(k)};

113、因此,可以令

114、即有:

115、

116、上式中,表示权重矩阵p1,j中的系数;表示权重矩阵p1,p1中的系数。

117、根据功率约束条件能够进一步确定:

118、

119、

120、上式中,pa是a机组的功率下限,是b机组的功率上限。分别表示p1,p2的一跳邻居节点。表示k次迭代时第1个机组的增量成本变化量;表示k次迭代时第2个机组的增量成本变化量;表示权重矩阵p1,j中的系数;表示权重矩阵p2,j中的系数;表示权重矩阵p1,p1中的系数;表示权重矩阵a,p1中的系数;表示权重矩阵p2,p2中的系数;表示权重矩阵b,p2中的系数。

121、步骤5中,源-荷共谋fdi攻击模型的实现依靠两种不同方式:

122、1)通过恶意共谋节点局部实现;

123、2)fdi攻击向量的注入通过通信链路实现。

124、对恶意节点,有如下假设:

125、①.共谋恶意单元知道彼此的所有信息并且有能力更改自身的状态信息,但无法篡改其他单元的成本参数。

126、②.攻击者基于局部信息可知进行攻击策略制定,即攻击者只知道其两跳节点以内的广播信息。

127、③.攻击节点可知节点状态更新规则且可以判断出其邻居节点是否为攻击节点。

128、相关公式:

129、δp′total=δptotal+∑p

130、其中:δp′total是fdi攻击后的总功率偏差,∑p是a和b协同攻击造成对系统功率的影响。

131、步骤5中,更优的攻击方式指的是:该攻击策略相比恶意节点局部功率向量的共谋攻击拥有更强的攻击能力,还能实现干扰防御策略检测恶意节点的效果。

132、智能体i的状态更新取决于其邻居j的广播信息[λj(k),ξj(k)]t。为了描述方便定义ζj(k)=[λj(k),ξj(k)]t。当外部攻击者对通信链接发起攻击时,智能体i和接收到的来自j的信息不可能保持ζj(k)。定义表示节点i在第k次收到的来自其邻居j的信息,能够表示为如下形式:

133、

134、其中:(i,j)表示i和j之间的通信链路,表示节点i收到的来自通信链路(i,j)上的假数据,ζj(k)表示第j个机组的局部功率偏差量,λj(k)表示k次迭代时第j个机组的增量成本,表示节点i收到的来自通信链路(i,j)上的增量成本。

135、所述步骤6中,为了避免单次fdi攻击导致系统过度震荡,采取累次攻击的形式,设攻击持续次数为t。另外,频繁的制定攻击策略会增加攻击成本,在此选用两个常数e1,e2来将动态fdi攻击过程转化为静态过程,若通信信链路fdi攻击发起在第o次迭代时,那么e1,e2表达形式如下:

136、

137、

138、上式中,表示权重矩阵a,p1中的系数;表示权重矩阵a,p2中的系数;表示权重矩阵j,p1中的系数;表示权重矩阵j,p2中的系数;wa.b表示权重矩阵a.b中的系数;wb.a表示权重矩阵b.a中的系数;表示权重矩阵b.p2中的系数;表示权重矩阵a.p2中的系数;pa(o)表示o次迭代时第1个机组的输出电功率;pb(o)pa(o)表示o次迭代时第1个机组的输出电功率和第1个机组的输出电功率的积;表示迭代时间与权重矩阵a,p1中系数的积;表示迭代时间与权重矩阵b.p2中系数的积;aa表示第1个机组的成本函数参数;αb表示第2个机组的运行成本函数参数。

139、交叉防御机制受到通信链路fdi攻击误隔离行为良好单元,包括如下步骤:

140、step1:在第k-1次迭代时单元dg1(attacki),dg5接收到dg6的广播信息λdg6(k-1)并借此预测λdg6(k);dg2(attackii)和dg4接受到dg3的广播信息λdg3(k-1),预测λdg3(k);

141、step2:在第k次迭代时,单元dg3和dg6和其邻居间的通信链路上传递的是带有攻击向量(41)和(42)的偏差信息λ′dg3(k),λ′dg6(k);dg1(attacki),dg2(attackii)接收到的信息λ′dg6(k),λ′dg3(k)与第k-1次迭代时预测的λdg6(k),λdg3(k)不符,在fdi攻击向量(36)的约束下,使其不满足防御机制的阈值;

142、step3:伪装成行为良好节点的恶意节点dg1(attacki)和dg2(attackii)联合正常单元dg5和dg4,判定dg6和dg3单元为不良单元对其实施隔离动作;

143、step4:每次迭代过程恶意节点的广播信息都满足功率且按照接收到的信息正常更新。

144、step5:恶意节点可以在系统中重复上述step1-step4过程,直到系统停止运行。

145、步骤6中,动态fdi攻击模型即fdi攻击向量为不定参数,处于变化状态,该fdi攻击可以描述为:

146、

147、其中,表示节点i收到的来自通信链路(i,j)上的假数据,ζj(k)表示第j个机组的局部功率偏差量,δλj(k)表示k次迭代时第j个机组的增量成本变化量。

148、步骤6中,静态fdi攻击形式与动态fdi攻击模型不同的是,将不定参数转变为固定参数,由此可以减少攻击者的通信负担,其中fdi攻击描述与动态相同。

149、本发明一种基于综合能源系统的组合网络攻击方法,技术效果如下:

150、1)本发明方法提出一种基于恶意节点的重要节点dos(in-dos)攻击策略,该攻击策略根据恶意节点对局部信息的可知性从攻击者的角度实现对综合能源系统经济效益的破坏,且放宽了攻击者对系统参数信息完全窃取的限制。

151、2)本发明方法提出一种通过供给侧和需求侧共谋实现的局部功率fdi攻击,并进一步提出了经通信链路实施的fdi攻击策略,对比分析了两种攻击的攻击效果。攻击的实现只需要满足功率约束,且能实现干扰恶意节点的ies检测过程。

152、3)本发明方法将所提出的fdi攻击和dos攻击模型相结合,以加强单纯的dos攻击对综合能源系统的经济损失。该组合攻击以一种隐蔽的形式实现,不会破坏综合能源系统的功率平衡。从攻击者的角度实现对综合能源系统的长期经济破坏性,促进技术人员对防御策略的探索,具有很强的现实意义。

本文地址:https://www.jishuxx.com/zhuanli/20240830/285336.html

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌抄袭侵权/违法违规的内容, 请发送邮件至 YYfuon@163.com 举报,一经查实,本站将立刻删除。

下一篇

返回列表