服装行业全渠道自提业务的非结构化个人数据防护方法与流程

- 国知局

- 2024-11-21 11:57:39

本发明涉及数据管理,尤其涉及一种服装行业全渠道自提业务的非结构化个人数据防护方法。

背景技术:

1、目前,随着互联网技术的飞速发展,电子商务行业蓬勃兴起,越来越多的服装企业开始积极推进数字化转型。然而,随着数字化的便利,也带来了一系列问题和挑战。服装企业作为常年易受数据泄密事件影响的行业之一,其内部拥有的设计图纸、生产方案等非结构化的商业机密,往往因保护不善而遭受有心人士的窃取和泄露。这种情况导致的原创设计提前被竞品上市、生产计划受阻等问题,给企业带来了难以估量的经济损失。因此,如何保护服装企业内部数据资料,立全面的数据防泄密方案,已成为当前服装企业亟待解决的紧迫问题。

2、现有的非结构化个人数据的防护方法大多数为使用公钥密码体系对非结构化数据进行加密处理,即针对每个用户生成其对应的公钥对数据进行加密,每个用户再使用自己的私钥解密所收到的文件,其存在以下问题:需要维护并管理每个用户的公钥,并确保使用正确的公钥对文件进行加密。这可能会增加管理的复杂性,尤其是在用户数量庞大或者用户公钥频繁更新的情况下。其次,如果用户的公钥需要更新或者有新的用户加入,发送者需要及时更新并重新加密文件,这可能会带来额外的管理工作和通信成本。最后,如果加密过程中出现任何错误或者某个接收者的私钥丢失,将导致无法解密文件,从而影响通信的有效性。

技术实现思路

1、针对上述所显示出来的问题,本发明提供了一种服装行业全渠道自提业务的非结构化个人数据防护方法用以解决背景技术中提到的增加管理的复杂性,带来额外的管理工作和通信成本以及影响通信的有效性的问题。

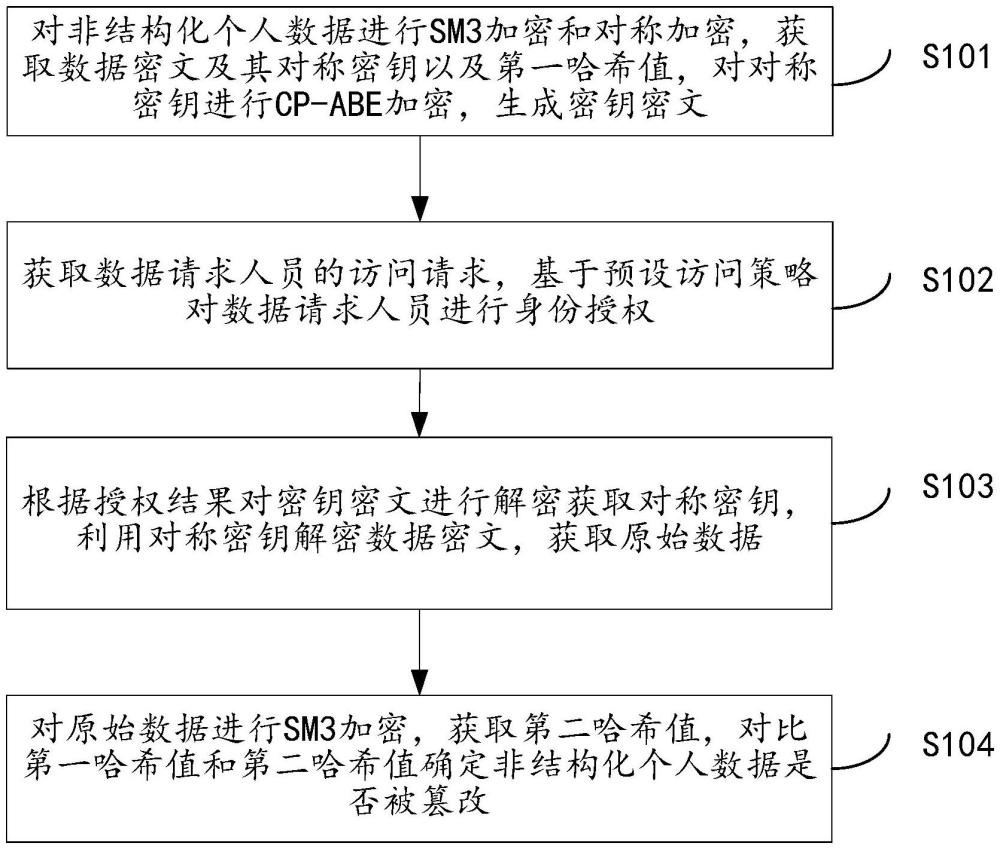

2、一种服装行业全渠道自提业务的非结构化个人数据防护方法,包括以下步骤:

3、对非结构化个人数据进行sm3加密和对称加密,获取数据密文及其对称密钥以及第一哈希值,对对称密钥进行cp-abe加密,生成密钥密文;

4、获取数据请求人员的访问请求,基于预设访问策略对数据请求人员进行身份授权;

5、根据授权结果对密钥密文进行解密获取对称密钥,利用对称密钥解密数据密文,获取原始数据;

6、对原始数据进行sm3加密,获取第二哈希值,对比第一哈希值和第二哈希值确定非结构化个人数据是否被篡改。

7、优选的,在对非结构化个人数据进行sm3加密和对称加密,获取数据密文及其对称密钥以及第一哈希值,对对称密钥进行cp-abe加密,生成密钥密文之前,还包括:

8、定义加密函数并执行初始化算法生成一个128字节块;

9、将128字节块中的前32字节保存为系统主密钥,将128字节块中的后96字节保存为系统公钥。

10、优选的,所述对非结构化个人数据进行sm3加密和对称加密,获取数据密文及其对称密钥以及第一哈希值,对对称密钥进行cp-abe加密,生成密钥密文,包括:

11、确定非结构化个人数据的第一数据类型,根据第一数据类型选择分块方式,通过分块方式将非结构化个人数据分为多个块;

12、对每个块进行sm3加密,根据第一加密结果获取第一哈希值;

13、根据非结构化个人数据的第一数据类型选择对称加密算法,通过堆成加密算法对非结构化个人数据进行对称加密;

14、根据第二加密结果获取数据密文,定义cp-abe加密体制的身份属性集合并初始化cp-abe加密体制,利用cp-abe加密体制对对称密钥进行cp-abe加密,生成密钥密文。

15、优选的,所述获取数据请求人员的访问请求,基于预设访问策略对数据请求人员进行身份授权,包括:

16、通过区块链网络获取数据请求人员的访问请求,根据访问请求获取数据请求人员的身份信息;

17、对身份信息进行审查,根据审查结果确定异常信息项,根据异常信息项确定数据请求人员的身份验证合格性;

18、若验证合格,根据身份信息获取数据请求人员的当前身份属性;

19、基于预设访问策略确定符合数据访问权限的条件身份属性,根据条件身份属性和当前身份属性对数据请求人员进行身份授权。

20、优选的,所述基于预设访问策略确定符合数据访问权限的条件身份属性,根据条件身份属性和当前身份属性对数据请求人员进行身份授权,包括:

21、基于预设访问策略确定身份属性数据集合,根据身份属性数据集合确定获取符合数据访问权限的多个条件身份属性;

22、将当前身份属性与多个条件身份属性进行匹配,获取匹配结果,根据匹配结果确定是否有匹配项;

23、若是,确定数据请求人员具备数据访问权限,对数据请求人员进行身份授权并为其分发身份私钥和系统公钥;

24、若否,确定数据请求人员不具备数据访问权限,向数据请求人员发出不具备身份授权条件提醒。

25、优选的,在根据授权结果对密钥密文进行解密获取对称密钥,利用对称密钥解密数据密文,获取原始数据之前,还包括:

26、将数据密文上传到云存储服务器中,根据存储路径获取数据密文地址;

27、根据数据密文地址和密钥密文以及第一哈希值构建数据元素表并将其上传到区块链网络中;

28、响应数据请求人员的访问请求,调取数据元素表并将其反馈至数据请求人员所在终端。

29、优选的,根据授权结果对密钥密文进行解密获取对称密钥,利用对称密钥解密数据密文,获取原始数据,包括:

30、根据授权结果获取数据请求人员的身份私钥和系统公钥,利用身份私钥和系统公钥对密钥密文进行解密获取对称密钥;

31、通过数据元素表获取密文地址,基于密文地址访问云存储服务器,接收云存储服务器发送的数据密文;

32、通过对称密钥对数据密文进行解密,获取原始数据。

33、优选的,所述通过对称密钥对数据密文进行解密,获取原始数据,包括:

34、创建随机初始向量并对随机初始向量进行扩展,获取扩展因子,将扩展因子与数据密文进行迭代,根据迭代结果获取生成密文;

35、确定生成密文是否符合期望输出,若是,根据生成密文获取原始数据副本,若否,重新创建初始向量并进行重复迭代直到生成密文符合期望输出为止;

36、通过对称密钥对原始数据副本进行解密,获取原始数据。

37、优选的,所述对原始数据进行sm3加密,获取第二哈希值,对比第一哈希值和第二哈希值确定非结构化个人数据是否被篡改,包括:

38、确定原始数据的第二数据类型,根据第二数据类型选择分块方式,通过分块方式将原始数据分为多个块;

39、对每个块进行sm3加密,根据第三加密结果获取第二哈希值;

40、确定第一哈希值与第二哈希值是否相同,若是,确定定非结构化个人数据未被篡改,若否,确定非结构化个人数据已被篡改。

41、优选的,还包括:

42、获取数据请求人员对于非结构化数据的多项操作行为参数以及每项操作行为参数的操作频率;

43、根据操作频率确定异常操作行为参数并基于异常操作行为参数发出预警提醒;

44、确定每项操作行为参数的操作类型,根据多项操作行为参数生成数据请求人员对非结构化数据的操作记录;

45、根据操作记录和操作类型生成数据请求人员的操作日志并将操作日志上传到云存储服务器中。

46、本发明的其它特征和优点将在随后的说明书中阐述,并且,部分地从说明书中变得显而易见,或者通过实施本发明而了解。本发明的目的和其他优点可通过在所写的说明书以及附图中所特别指出的结构来实现和获得。

47、下面通过附图和实施例,对本发明的技术方案做进一步的详细描述。

本文地址:https://www.jishuxx.com/zhuanli/20241120/333586.html

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌抄袭侵权/违法违规的内容, 请发送邮件至 YYfuon@163.com 举报,一经查实,本站将立刻删除。

下一篇

返回列表