用于安全访问存储区的系统和方法与流程

- 国知局

- 2024-11-21 12:28:48

本公开涉及用于安全访问存储区的系统和方法。

背景技术:

1、电子商务正变得越来越广泛和普遍。同样,网上购物,即网上购买物品并将其运送到居住地址、商业地址或其他地点的购买客户手中,构成了全球经济中不断增长的一部分。随着网上购物的兴起,人们使用存储设备来存放购买客户可以在以后取回的包裹。安全、认证锁定的容器是存放贵重物品的常见方法。这些方法经常用于将重要文件或包裹存储在安全的房屋中。包裹、文件或其他贵重物品在网上商务消费者中越来越普遍。

2、对安全容器的需求正在增加,因此对用于访问这些容器的安全方法的需求也在增加。将贵重物品存放在锁定的容器内会带来许多安全性问题,诸如未经授权的访问。例如,如果容器存放不当或其安全性太弱,那么贵重物品就有被盗或丢失的风险。作为另一示例,位于大厅或场外设施等公共空间的容器有被盗或被未经授权方篡改的风险。作为另一示例,位于药柜或保险箱等私人空间的容器有被儿童或其他未经授权方访问的风险。

3、存在这些和其他缺陷。因此,需要提供克服这些缺陷的系统和方法,从而以安全有效的方式验证客户。

技术实现思路

1、所公开技术的方面包括用于安全访问存储的系统和方法。

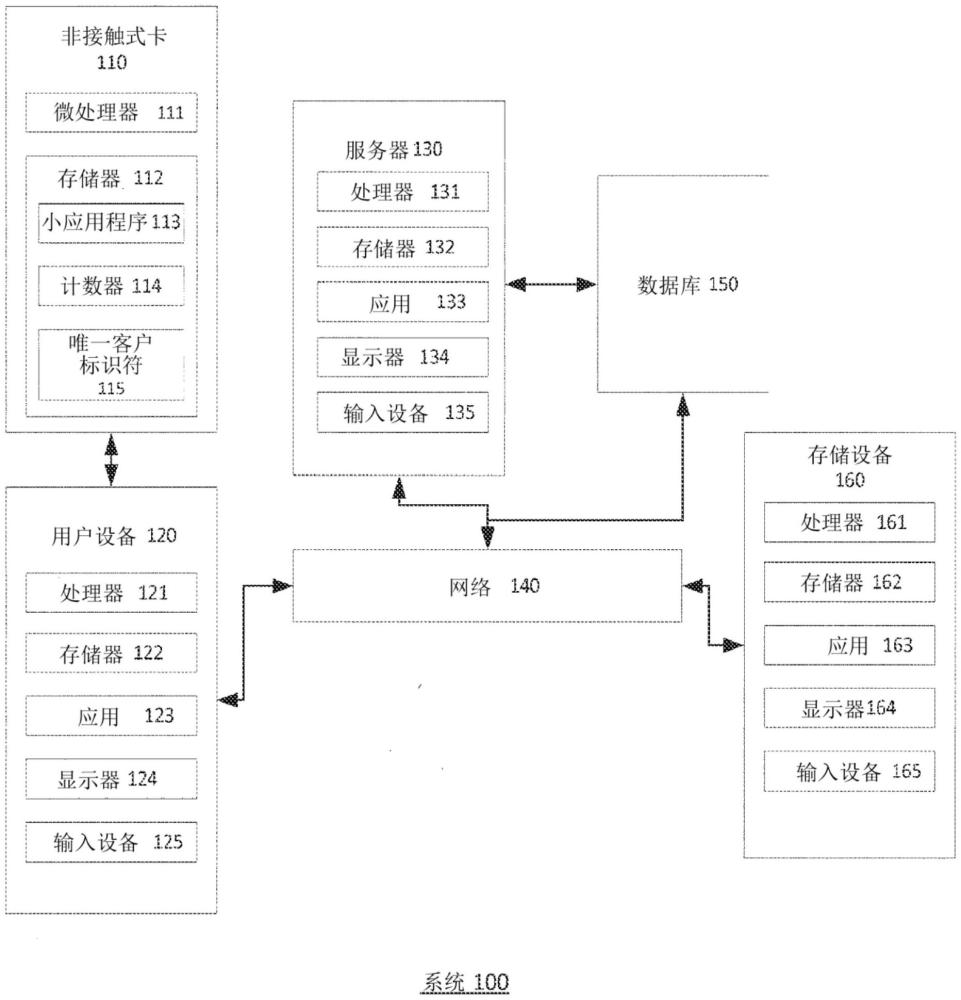

2、本公开的实施例提供了一种安全访问系统。该安全访问系统包括存储设备、用户设备和卡。存储设备包括存储器和处理器。处理器被配置为从用户设备接收第一认证请求。在已经接收到第一认证请求之后,处理器被配置为向用户设备传送与用户登录数据相关联的第一认证证书。在接收到第一认证证书之后,处理器被配置为从用户设备接收第二认证请求。响应于第二认证请求,处理器被配置为向用户设备传送与卡进入通信域相关联的第二认证证书。在接收到第二认证证书之后,用户设备被配置为向处理器发送第一代码。在接收到第一代码之后,处理器被配置为基于第一代码执行一个或多个动作。

3、本公开的实施例提供了一种安全访问系统的方法。该安全访问系统的方法包括:接收第一认证请求;传送第一认证证书;接收第二认证请求;传送第二认证证书;接收第一代码;以及基于第一代码执行一个或多个访问动作。

4、本公开的实施例提供了一种包括计算机可执行指令的非暂时性介质。计算机可执行指令执行包括以下步骤的过程:接收第一认证请求;传送第一认证证书;接收第二认证请求;传送第二认证证书;接收第一代码;以及基于第一代码执行一个或多个访问动作。

5、下文将参考附图所示的具体示例实施例更详细地解释所公开的系统和方法的进一步特征以及由此提供的优点。

技术特征:1.一种安全访问系统,包括:

2.根据权利要求1所述的安全访问系统,其中,所述处理器还被配置为由所述处理器尝试传输所述第一认证证书和所述第二认证证书,直到达到预定的阈值数量。

3.根据权利要求2所述的安全访问系统,其中,所述处理器还被配置为如果所述第一认证证书和所述第二认证证书的尝试传输超过所述预定的阈值数量,则延迟一个或多个访问动作的执行。

4.根据权利要求1所述的安全访问系统,其中,所述一个或多个访问动作包括从打开保险箱、关闭保险箱、解锁保险箱和锁定保险箱的组中选择的至少一个。

5.根据权利要求1所述的安全访问系统,其中,所述处理器还被配置为:

6.根据权利要求1所述的安全访问系统,其中,所述处理器还被配置为对预定类型的交易执行所述一个或多个访问动作。

7.根据权利要求1所述的安全访问系统,其中,所述处理器还被配置为授权对一个或多个用户的远程访问。

8.根据权利要求1所述的安全访问系统,其中,所述处理器还被配置为对智能设备执行所述一个或多个访问动作。

9.根据权利要求1所述的安全访问系统,其中,所述处理器还被配置为如果在预定时间段内没有接收和输入所述第一代码,则接收第二代码。

10.根据权利要求1所述的安全访问系统,其中,所述处理器还被配置为在预定时间段执行所述一个或多个访问动作。

11.一种安全访问系统的方法,包括:

12.根据权利要求11所述的方法,还包括由所述处理器尝试传输所述第一认证证书和所述第二认证证书,直到达到预定的阈值数量。

13.根据权利要求11所述的方法,还包括如果所述第一认证证书和所述第二认证证书的尝试传输超过所述预定的阈值数量,则由所述处理器延迟一个或多个访问动作的执行。

14.根据权利要求11所述的方法,其中,所述一个或多个访问动作包括从打开橱柜、关闭橱柜、解锁橱柜和锁定橱柜的组中选择的至少一个。

15.根据权利要求11所述的方法,还包括:

16.根据权利要求15所述的方法,还包括由所述处理器关于预定类型的交易执行所述一个或多个访问动作。

17.根据权利要求16所述的方法,还包括由所述处理器授权对一个或多个用户的远程访问。

18.根据权利要求16所述的方法,还包括由所述处理器对智能设备执行所述一个或多个访问动作。

19.根据权利要求11所述的方法,还包括如果在预定时间段内没有接收和输入所述第一代码,则由所述处理器接收第二代码。

20.一种计算机可读非暂时性介质,包括计算机可执行指令,所述计算机可执行指令当在处理器上执行时,执行包括以下步骤的过程:

技术总结提供了用于安全访问的系统和方法。安全访问系统包括非接触式卡、用户设备、处理器和存储设备。处理器从用户设备接收第一认证请求。然后,处理器向用户设备传送与用户登录数据相关联的第一认证证书。接下来,处理器从用户设备接收第二认证请求。在接收到第二认证请求之后,处理器向用户设备传送与非接触式卡相关联的第二认证证书。然后,处理器从用户设备接收第一代码,并且存储设备基于第一代码执行一个或多个访问动作。技术研发人员:布莱恩特·伊,米哈伊洛·布尔加科夫,乔治·伯杰龙受保护的技术使用者:第一资本服务有限责任公司技术研发日:技术公布日:2024/11/18本文地址:https://www.jishuxx.com/zhuanli/20241120/335437.html

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌抄袭侵权/违法违规的内容, 请发送邮件至 YYfuon@163.com 举报,一经查实,本站将立刻删除。