一种网络安全防御方法、系统及存储介质与流程

- 国知局

- 2024-12-26 16:01:09

本发明涉及信息,尤其涉及一种网络安全防御方法、系统及存储介质。

背景技术:

1、在日志结构文件系统中,垃圾回收机制通过识别和迁移有效数据块来回收无效空间。然而,这一过程可能会在物理存储介质上遗留原有位置的敏感数据痕迹。这些数据通常与网络应用密切相关,包括用户凭证、访问日志、业务记录等。一旦发生泄露,不法分子可能窃取信息实施网络攻击、身份盗用等网络犯罪。即便文件被删除,攻击者仍可通过恶意软件或物理手段直接读取存储介质,窃取残留的敏感信息。因此,存在缺陷的垃圾回收机制无异于间接增大了网络安全隐患。此外,考虑到系统运行日志对事后审计和溯源的重要作用,垃圾回收过程本身也应符合安全加固的要求,能够抵御恶意用户的干扰和渗透。垃圾回收阈值设置直接影响数据迁移。阈值过高可减少迁移开销,但已删除数据得不到及时清理,加剧信息泄露风险;阈值过低会影响系统性能,频繁覆写反而可能加深数据痕迹。数据迁移顺序也需关注。简单的线性搬移易于实现,但可能将敏感数据片段集中存放,一旦遭破坏性读取后果难以估量。亟需设计新的数据迁移方法,在满足垃圾回收性能的同时,最小化数据残留风险。这需要在时空两个维度审慎权衡,既要避免迁移开销的无谓增加,又要考虑碎片化对系统可用性的影响,还需兼顾合法的数据恢复和取证分析。也就是说,目前在日志结构文件系统中,如何在保证系统性能和空间利用率的同时,确保数据的安全性,是一个亟待解决的技术问题。

技术实现思路

1、本发明提供了一种网络安全防御方法,主要包括:

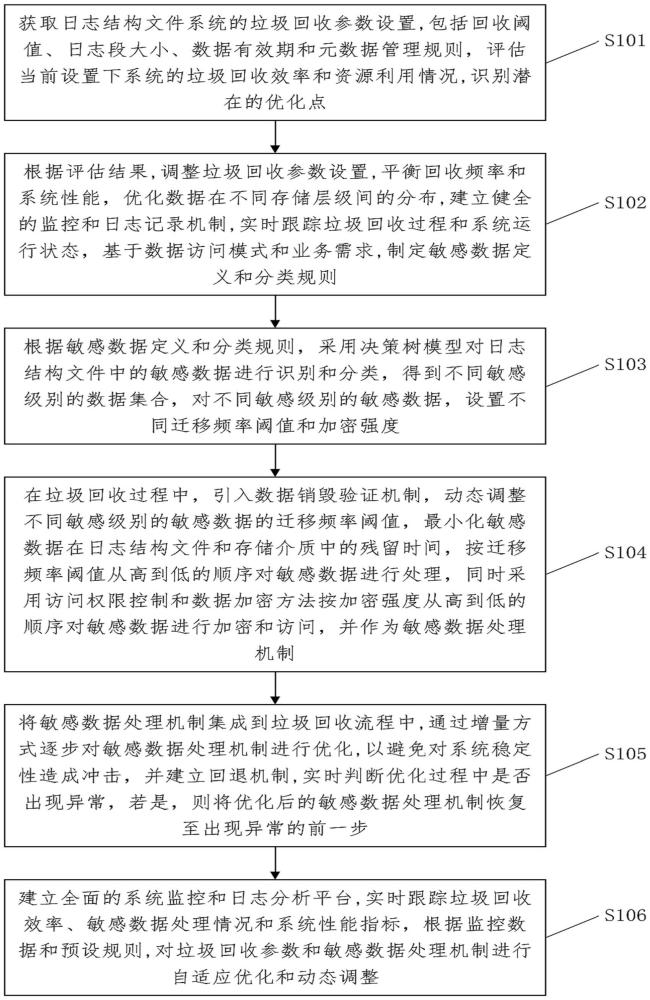

2、获取日志结构文件系统的垃圾回收参数设置,包括回收阈值、日志段大小、数据有效期和元数据管理规则,评估当前设置下系统的垃圾回收效率和资源利用情况,识别潜在的优化点;

3、根据评估结果,调整垃圾回收参数设置,平衡回收频率和系统性能,优化数据在不同存储层级间的分布,建立健全的监控和日志记录机制,实时跟踪垃圾回收过程和系统运行状态,基于数据访问模式和业务需求,制定敏感数据定义和分类规则;

4、根据敏感数据定义和分类规则,采用决策树模型对日志结构文件中的敏感数据进行识别和分类,得到不同敏感级别的数据集合,对不同敏感级别的敏感数据,设置不同迁移频率阈值和加密强度;

5、在垃圾回收过程中,引入数据销毁验证机制,动态调整不同敏感级别的敏感数据的迁移频率阈值,最小化敏感数据在日志结构文件和存储介质中的残留时间,按迁移频率阈值从高到低的顺序对敏感数据进行处理,同时采用访问权限控制和数据加密方法按加密强度从高到低的顺序对敏感数据进行加密和访问,并作为敏感数据处理机制;

6、将敏感数据处理机制集成到垃圾回收流程中,通过增量方式逐步对敏感数据处理机制进行优化,以避免对系统稳定性造成冲击,并建立回退机制,实时判断优化过程中是否出现异常,若是,则将优化后的敏感数据处理机制恢复至出现异常的前一步;

7、建立全面的系统监控和日志分析平台,实时跟踪垃圾回收效率、敏感数据处理情况和系统性能指标,根据监控数据和预设规则,对垃圾回收参数和敏感数据处理机制进行自适应优化和动态调整。

8、本发明提供了一种网络安全防御系统,主要包括:

9、垃圾回收参数评估模块,用于获取和评估日志结构文件系统的垃圾回收参数设置,识别潜在优化点;

10、参数优化调整模块,用于根据评估结果调整垃圾回收参数,优化数据分布,建立监控机制;

11、敏感数据识别分类模块,用于制定敏感数据规则,采用决策树模型识别分类敏感数据;

12、敏感数据处理机制模块,用于设置迁移频率阈值和加密强度,引入数据销毁验证,动态调整处理机制;

13、系统集成与优化模块,用于将敏感数据处理机制集成到垃圾回收流程,逐步优化并建立回退机制;

14、监控分析与自适应调整模块,用于建立监控分析平台,根据数据对参数和机制进行自适应优化和动态调整。

15、本发明提供了一种电子设备,包括:一个或多个处理器、和存储器;所述处理器和所述存储器耦合;所述存储器用于存储计算机程序代码,所述计算机程序代码包括计算机指令;

16、当所述处理器执行所述计算机指令时,以使所述电子设备执行如上述的网络安全防御方法。

17、本发明提供了一种计算机可读存储介质,所述计算机可读存储介质存储有计算机指令或程序,当计算机指令或程序在计算机上运行时,使得计算机执行如上述的网络安全防御方法。

18、本发明实施例提供的技术方案可以包括以下有益效果:

19、本发明公开了一种网络安全防御方法、系统及存储介质。该方法通过优化垃圾回收机制和引入敏感数据处理机制,解决了日志结构文件系统中敏感数据残留和安全性问题。本发明首先评估并调整垃圾回收参数,然后利用决策树模型对敏感数据进行自动识别和分类。针对不同敏感级别的数据,设置差异化的迁移频率阈值和加密强度,并在垃圾回收过程中引入数据销毁验证机制。通过动态调整迁移频率阈值,最小化敏感数据残留时间,同时采用访问权限控制和数据加密技术保护敏感数据。本发明还建立了全面的监控和日志分析平台,实现了垃圾回收参数和敏感数据处理机制的自适应优化。这种方法显著提高了日志结构文件系统的数据安全性和性能,为敏感数据管理提供了有效解决方案。

技术特征:1.一种网络安全防御方法,其特征在于,所述方法包括:

2.根据权利要求1所述的方法,其特征在于,所述获取日志结构文件系统的垃圾回收参数设置,包括回收阈值、日志段大小、数据有效期和元数据管理规则,评估当前设置下系统的垃圾回收效率和资源利用情况,识别潜在的优化点,包括:

3.根据权利要求1所述的方法,其特征在于,所述根据评估结果,调整垃圾回收参数设置,平衡回收频率和系统性能,优化数据在不同存储层级间的分布,建立健全的监控和日志记录机制,实时跟踪垃圾回收过程和系统运行状态,基于数据访问模式和业务需求,制定敏感数据定义和分类规则,包括:

4.根据权利要求1所述的方法,其特征在于,所述根据敏感数据定义和分类规则,采用决策树模型对日志结构文件中的敏感数据进行识别和分类,得到不同敏感级别的数据集合,对不同敏感级别的敏感数据,设置不同迁移频率阈值和加密强度,包括:

5.根据权利要求1所述的方法,其特征在于,所述在垃圾回收过程中,引入数据销毁验证机制,动态调整不同敏感级别的敏感数据的迁移频率阈值,最小化敏感数据在日志结构文件和存储介质中的残留时间,按迁移频率阈值从高到低的顺序对敏感数据进行处理,同时采用访问权限控制和数据加密方法按加密强度从高到低的顺序对敏感数据进行加密和访问,并作为敏感数据处理机制,包括:

6.根据权利要求1所述的方法,其特征在于,所述将敏感数据处理机制集成到垃圾回收流程中,通过增量方式逐步对敏感数据处理机制进行优化,以避免对系统稳定性造成冲击,并建立回退机制,实时判断优化过程中是否出现异常,若是,则将优化后的敏感数据处理机制恢复至出现异常的前一步,包括:

7.根据权利要求1所述的方法,其特征在于,所述建立全面的系统监控和日志分析平台,实时跟踪垃圾回收效率、敏感数据处理情况和系统性能指标,根据监控数据和预设规则,对垃圾回收参数和敏感数据处理机制进行自适应优化和动态调整,包括:

8.一种网络安全防御系统,其特征在于,所述系统包括:

9.一种电子设备,其特征在于,包括:一个或多个处理器、和存储器;所述处理器和所述存储器耦合;所述存储器用于存储计算机程序代码,所述计算机程序代码包括计算机指令;

10.一种计算机可读存储介质,其特征在于,所述计算机可读存储介质存储有计算机指令或程序,当计算机指令或程序在计算机上运行时,使得计算机执行如权利要求1-7任一项所述的网络安全防御方法。

技术总结本申请提供一种网络安全防御方法、系统及存储介质,包括:获取日志结构文件系统的垃圾回收参数设置,包括回收阈值、日志段大小、数据有效期和元数据管理规则,评估当前设置下系统的垃圾回收效率和资源利用情况,识别潜在的优化点;根据敏感数据定义和分类规则,采用决策树模型对日志结构文件中的敏感数据进行识别和分类,得到不同敏感级别的数据集合,对不同敏感级别的敏感数据,设置不同迁移频率阈值和加密强度;建立全面的系统监控和日志分析平台,实时跟踪垃圾回收效率、敏感数据处理情况和系统性能指标,根据监控数据和预设规则,对垃圾回收参数和敏感数据处理机制进行自适应优化和动态调整。技术研发人员:韦浩阳,杨景学受保护的技术使用者:福建国科信息科技有限公司技术研发日:技术公布日:2024/12/12本文地址:https://www.jishuxx.com/zhuanli/20241216/347794.html

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌抄袭侵权/违法违规的内容, 请发送邮件至 YYfuon@163.com 举报,一经查实,本站将立刻删除。

下一篇

返回列表