工作负载跨安全区域的安全转移的制作方法

- 国知局

- 2024-07-17 12:33:23

背景技术:

1、云服务提供商(csp)使用不同的系统和基础设施服务按需向用户或客户提供各种服务。csp提供基础设施服务,客户可以使用这些服务来构建他们自己的网络并部署客户资源。在一些情况下,客户可以利用csp为其自己的网络定义一个或多个安全区域。

2、在csp内的分类的区域之间转移工作负载的老式方法完全是手动的。特别地,用户将需要将计算机系统物理连接到要从其转移工作负载的第一分类的区域。用户将工作负载从第一分类的区域复制到计算机系统,然后断开工作负载与第一分类的区域的连接。然后,用户将计算机系统物理连接到工作负载将被转移到的第二分类的区域。然后,用户将工作负载上传到第二分类的区域。

技术实现思路

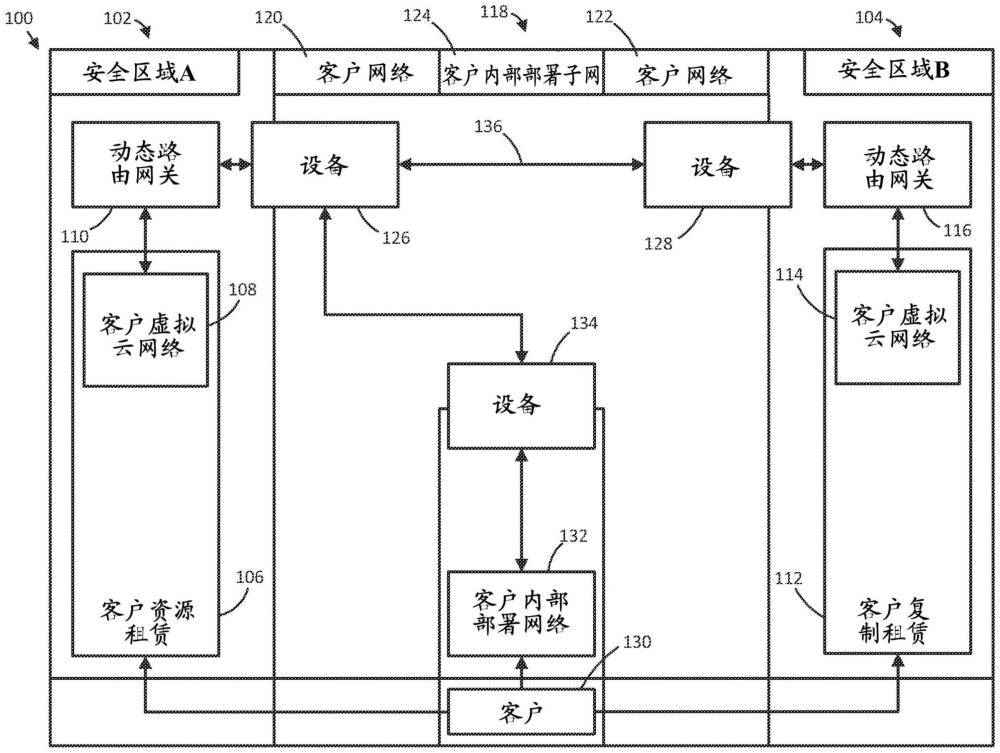

1、本公开一般而言涉及用于在分类的区域之间转移工作负载和/或其他数据的框架。本文描述了各种实施例,包括方法、系统、存储可由一个或多个处理器执行的程序、代码或指令等的非暂态计算机可读存储介质。提及这些说明性实施例不是为了限制或定义本公开,而是为了提供示例以帮助理解本公开。在具体实施方式部分中讨论了附加的实施例,并且在其中提供了进一步的描述。

2、本公开的一方面针对一种用于从云服务提供商(csp)的第一安全区域向云服务提供商的第二安全区域提供工作负载的方法。该方法可以包括经由设备从第一安全区域接收工作负载,以及经由该设备核实工作负载的一个或多个签名,该一个或多个签名包括至少一个与第一安全区域相关联的签名和至少一个与第二安全区域相关联的签名。该方法还可以包括至少部分地基于工作负载的一个或多个签名被核实而经由该设备来加密工作负载,以及经由该设备向第二安全区域传输加密的工作负载。

3、本公开的一方面针对其上存储有指令的一个或多个计算机可读介质,其中指令在由网络执行时使得网络经由网络的设备从云服务提供商(csp)的第一安全区域接收工作负载,以及经由该设备核实工作负载的一个或多个签名,该一个或多个签名包括至少一个与第一安全区域相关联的签名和至少一个与第二安全区域相关联的签名。指令在由网络执行时还可以使得网络至少部分地基于工作负载的一个或多个签名被核实而经由该设备来加密工作负载,以及经由该设备将加密的工作负载传输到云服务提供商的第二安全区域。

4、本公开的一方面针对其上存储有指令的一个或多个计算机可读介质,其中指令在由一个或多个处理器执行时使得连接到网络的设备经由该设备从云服务提供商(csp)的第一安全区域接收工作负载,以及经由该设备核实工作负载的一个或多个签名,该一个或多个签名包括至少一个与第一安全区域相关联的签名和至少一个与第二安全区域相关联的签名。指令在由一个或多个处理器执行时还可以使得该设备至少部分地基于工作负载的一个或多个签名被核实而加密工作负载,以及将加密的工作负载传输到云服务提供商的第二安全区域。

5、本公开的一方面针对一种私有网络,该私有网络包括连接在云服务提供商(csp)的第一安全区域和云服务提供商的第二安全区域之间的私有网络连接,以及耦合到该私有网络连接并位于第一安全区域处的设备。该设备可以从第一安全区域接收工作负载,以及核实工作负载的一个或多个签名,该一个或多个签名包括至少一个与第一安全区域相关联的签名和至少一个与第二安全区域相关联的签名。该设备还可以至少部分地基于工作负载的一个或多个签名被核实而加密工作负载,以及向第二安全区域传输加密的工作负载。

6、本公开的一方面针对一种私有网络系统,该私有网络系统包括连接在云服务提供商(csp)的第一安全区域和云服务提供商的第二安全区域之间的私有网络连接,以及耦合到该私有网络连接并位于第一安全区域处的设备。该设备可以从第一安全区域接收工作负载,以及核实工作负载的一个或多个签名,该一个或多个签名包括至少一个与第一安全区域相关联的签名和至少一个与第二安全区域相关联的签名。该设备还可以至少部分地基于工作负载的一个或多个签名被核实而加密工作负载,以及向第二安全区域传输加密的工作负载。

7、参考以下说明书、权利要求书和附图,前述内容以及其他特征和实施例将变得更加明显。

技术特征:1.一种用于从云服务提供商(csp)的第一安全区域向云服务提供商的第二安全区域提供工作负载的方法,包括:

2.如权利要求1所述的方法,其中传输加密的工作负载包括经由私有网络连接传输加密的工作负载。

3.如权利要求1或权利要求2所述的方法,其中第一安全区域位于第一领域中,并且其中第二安全区域位于第二领域中。

4.如权利要求1或权利要求2所述的方法,其中所述设备是第一设备,并且其中所述方法还包括:

5.如权利要求4所述的方法,其中第一设备位于第一安全区域处,并且其中第二设备位于第二安全区域处。

6.如权利要求4所述的方法,其中第一设备和第二设备是私有网络的一部分。

7.如权利要求6所述的方法,其中向第二安全区域传输加密的工作负载包括由第一设备通过私有网络向第二设备传输加密的工作负载。

8.如权利要求1或权利要求2所述的方法,其中第一安全区域是第一气隙网络的一部分,其中第二安全区域是第二气隙网络的一部分,其中传输加密的工作负载包括经由设备从第一气隙网络向第二气隙网络传输加密的工作负载。

9.一个或多个计算机可读介质,其上存储有指令,其中所述指令在由网络执行时使得网络:

10.如权利要求9所述的一个或多个计算机可读介质,其中所述指令在由网络执行时还使得网络用所述一个或多个签名来配置所述设备以用于核实所述一个或多个签名。

11.如权利要求10所述的一个或多个计算机可读介质,其中所述设备是第一设备,其中第一设备位于第一安全区域处,并且其中所述指令在由网络执行时还使得网络用所述一个或多个签名配置第二设备以用于核实所述一个或多个签名,第二设备位于第二安全区域处。

12.如权利要求11所述的一个或多个计算机可读介质,其中所述指令在由网络执行时还使得网络:

13.如权利要求11所述的一个或多个计算机可读介质,其中第一设备和第二设备是私有网络的一部分。

14.如权利要求11所述的一个或多个计算机可读介质,其中第一设备包括第一密码装置,并且其中第二设备包括第二密码装置。

15.如权利要求9-14中的任一项所述的一个或多个计算机可读介质,其中第一安全区域是第一气隙网络的一部分,并且其中第二安全区域是第二气隙网络的一部分。

16.如权利要求9-14中的任一项所述的一个或多个计算机可读介质,其中向第二安全区域传输加密的工作负载包括经由私有网络连接传输加密的工作负载。

17.一种私有网络,包括:

18.如权利要求17所述的私有网络,其中所述设备是第一设备,并且其中所述私有网络还包括耦合到私有网络连接并且位于第二安全区域处的第二设备,所述第二设备用于:

19.如权利要求17或权利要求18所述的私有网络,其中第一安全区域是第一气隙网络的一部分,并且其中第二安全区域是第二气隙网络的一部分。

20.如权利要求17或权利要求18所述的私有网络,其中第一安全区域位于第一领域中,并且其中第二安全区域位于第二领域中。

技术总结一种用于在基础设施服务的安全区域之间转移工作负载的框架。例如,用于基于与安全区域相关联的签名跨私有网络在安全区域之间转移工作负载的技术。技术研发人员:D·L·斯塔斯卡尔,R·T·舒梅克受保护的技术使用者:甲骨文国际公司技术研发日:技术公布日:2024/7/11本文地址:https://www.jishuxx.com/zhuanli/20240716/104928.html

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌抄袭侵权/违法违规的内容, 请发送邮件至 YYfuon@163.com 举报,一经查实,本站将立刻删除。

下一篇

返回列表