一种基于可信度量的移动网络设备动态信任评估方法

- 国知局

- 2024-08-02 13:57:26

本发明属于物联网数据共享安全或可信计算领域

背景技术:

1、随着云计算、大数据、移动互联网、人工智能等技术的蓬勃发展,移动网络技术的发展催生了大量智能终端的涌现。根据statista的数据,到2025年,全球物联网设备的数量将达到386亿台,并有超过50%的数据需要在网络边缘侧分析、处理与储存。网络边缘的设备数量迅速增加,并且各种设备交互感知,更多的连接、更大的流量、更多的应用,在促进网络的革命性发展。但由于安全标准滞后以及智能设备制造商缺乏安全意识和投入,移动网络也存在巨大的安全隐患,这些安全隐患是个人隐私、企业信息安全甚至国家关键基础设施的头号安全威胁。随着各种攻击手段的涌现及移动网络技术的发展,移动网络安全已成为国内外安全领域的研究热点。然而目前传统的被动防护机制主要是在攻击发生后进行补救,存在着极大的安全隐患。因此,必须在事前采取技术手段预防攻击,有效过滤不安全的设备节点;在事后做到快速反应,及时定位恶意节点。

技术实现思路

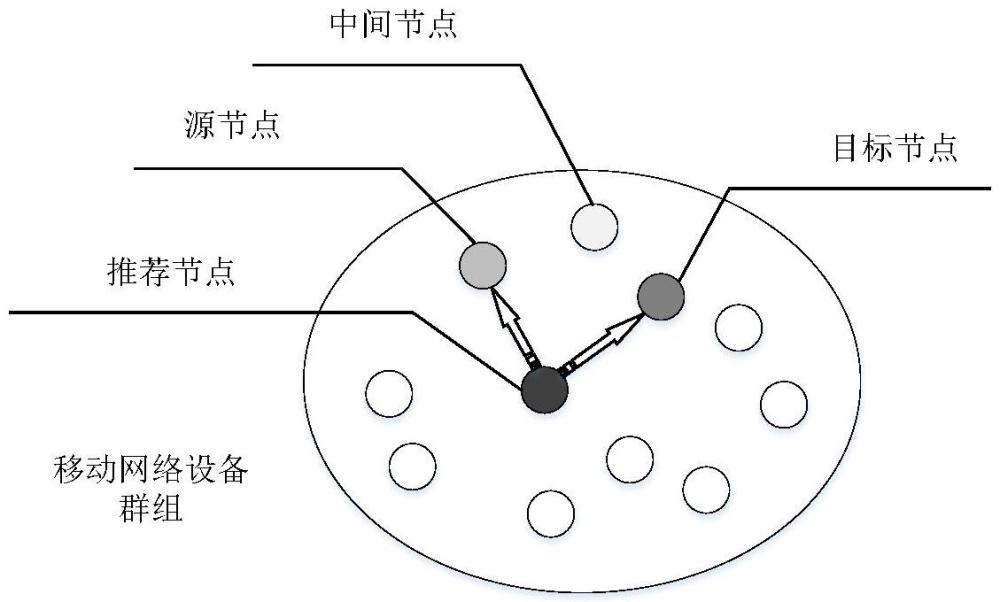

1、本发明中信任被定义为目标节点提供服务的能力是否能达到源节点的预期。在介绍方案之前为了更好的理解,首先对本发明中涉及到的特殊词汇进行介绍。

2、在移动网络环境中,对该环境下的其他设备节点发起信任评估的节点被叫做源节点,记作i,相反,接受源节点信任评估的设备节点叫做目标节点,记作j;除了源节点i与目标节点j的设备节点统称为中间节点,记作c,中间节点集合记作c;对于任意中间节点c,当源节点i向目标节点j发起信任评估时,中间节点c向源节点i提供自身与目标节点j之间的信任评估信息,则该节点为推荐节点记作r,推荐节点集合记作r,存在关系在时间节点t时,源节点i与目标节点j直接交互,可得到直接信任评估值,记作dtij(t);在时间节点时,源节点根据推荐节点对目标节点发起信任评估可得到推荐信任评估值,记作rtij(t);综上,移动网络环境下设备节点分布示意图如附图1所示。

3、移动网络设备节点在网络层的数据传输需要数据分组传递和安全转发,这对数据的完整性、可信度、传输正确率提出了新的要求。信任评估模型运行在移动网络环境中的每一个节点上,通过域内的可信管理机制与信任评估模型,能够有效的解决设备节点不可信带来的安全隐患,详细流程如附图2所示,其中箭头的方向表示信息流方向。

4、一种基于可信度量的移动网络设备动态信任评估方法,其特征在于:

5、在时间节点t时,源节点i传递的数据包序列为bi={b1,b2,b2,…,bn},目标节点j接受的数据包序列为bj={b1,b2,b2,…,bn},通过计算两个数据包序列的传输测量差值来比较在时间节点t时的数据可信;单个节点数据包测量值的计算方式如下:

6、

7、其中l表示单个数据包的大小,llim表示该系统设置的数据包大小阈值,设为1000byte,b(t)表示时间t时数据包序列内单个数据包的测量差值;得单位时间内源节点i的数据包序列传输测量值bi(t)为:

8、

9、其中n表示数据包序列的长度,bki(t)表示时间节点t时,源节点i传递的数据包序列bi={b1,b2,b2,…,bn}中,第k个数据包的测量值;同理计算出目标节点j的传输测量值bj(t);源节点i通过测量流经该节点数据序列的传输测量值bi(t),并把该值传送给邻居目标节点j;相同的,邻居也测量本节点的传输测量值bj(t);然后目标节点j独自计算相邻节点的测量差值△b(t)=|bj(t)-bi(t)|;通过比较局部阈值bth(t)和相邻节点的传输测量差值△b(t)确定时间节点t时的数据是否可信;局部阈值bth(t)的计算方法如下:

10、

11、通过比较局部阈值bth(t)和相邻节点的传输测量差值△b(t)判断邻居节点间正常数据序列和篡改数据序列的数量;当△b(t)<bth(t)则证明相邻节点交互成功,相反,则交互失败;基于上述讨论,在一段时间内,定义s和f分别作为节点a与节点b行为交互过程中的成功次数和失败次数,公式如下:

12、

13、当移动网络中目标节点j的剩余能量eres低于阈值能量eth时,设备节点只能通过控制自身的能量开销来保证与其他节点的正常交互,其中阈值能量eth设定为设备启动时的电流与电压的乘积即设备功率,目标节点j的能量因子记作tej(t)有以下定义:

14、

15、时间节点t时的奖惩因子r(t)是用来惩罚恶意节点或激励合法节点的参数;当恶意行为次数增多,奖惩因子数值变小,对节点信任值进行严格惩罚;当成功交互次数增多,奖惩因子数值变大,进而激励合法节点的交互行为;时间节点t时目标节点j的奖惩因子记为rj(t),其中s和f含义与上述相同,计算方式如下:

16、

17、综上所述,时间节点t时源节点i对于目标节点j的直接信任值,记作tdij(t),计算公式如下:

18、

19、移动网络节点存在信任的传递和交互,即推荐信任;网络中源节点i对推荐节点r发送推荐请求,推荐节点r收到推荐请求后反馈推荐信息;在信任推荐过程中,存在欺诈节点对源节点i推荐欺诈信息;

20、引入推荐信誉因子rf,即推荐节点r的信任值,通过测量源节点i与推荐节点r对公共节点p的直接信任评估差异来计算;源节点i和推荐节点r之间存在着公共节点集p(i,r),其中对公共节点的评估差异记作df(i,r),计算公式如下:

21、

22、设对公共节点的评估差异阈值是η设为1,则有源节点i对推荐节点r的推荐可信度记作rf(i,r),计算方式如下:

23、

24、假设r是推荐节点的集合,在推荐信誉因子rf的基础上,整合得到源节点i对目标节点j的推荐信任值计算公式如下所示,其中rf(i,h)表示源节点i对推荐节点h的推荐可信度;

25、

26、通过数据一致性算法计算源节点i与目标节点j的直接信任模型,同时引入能量因子te(t)和奖惩因子r(t)修正直接信任模型tdij(t);在推荐信任值计算中通过测量源节点i与推荐节点r的差异性,评估目标节点j的推荐可信度rtij(t);最后利用动态权重函数客观分配直接信任值和推荐信任值的自适应权重计算综合信任值;

27、定义动态权重因子α,当源节点i对目标节点j发起信任评估时,目标节点j的综合信任值记作tj(t),计算方式如下:

28、tj(t)=α·tdij(t)+(1-α)·rtij(t)

29、其中α∈[0,1]是权重因子,表示源节点i对目标节点j的认可程度;在综合信任计算过程中,对α采用如下定义:

30、

31、其中代表节点之间的交互次数,代表交互次数的阈值,该阈值设定为设备节点的总数量。

32、针对常见的数据攻击以及有效应对恶意推荐,本发明提出了一种有效的移动网络设备信任评估模型。针对数据信息攻击,在直接信任计算过程中引入奖惩因子和能量因子,同时考虑到相邻节点数据传输的一致性,实现精准的信任评估。推荐信誉因子的引入,有效约束恶意设备节点反馈虚假的推荐信息。动态权重因子的提出,克服了主观分配权重带来的缺陷,使该信任模型能够根据节点行为,动态、准确、客观地评估节点信任。同时传统的安全机制被广泛用于外部攻击,信任模型是对传统安全机制的有效补充。

本文地址:https://www.jishuxx.com/zhuanli/20240801/241232.html

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌抄袭侵权/违法违规的内容, 请发送邮件至 YYfuon@163.com 举报,一经查实,本站将立刻删除。

下一篇

返回列表