一种识别调整防火墙规则的方法及系统

- 国知局

- 2024-08-02 14:06:28

本发明涉及防火墙配置,具体而言,涉及一种识别调整防火墙规则的方法及系统。

背景技术:

1、防火墙是计算机网络中的一项关键安全设备,用于监测、过滤和控制网络流量,以保护网络系统免受未经授权的访问和恶意攻击。防火墙通过实施一系列规则来判断网络流量的允许或拒绝,并根据这些规则对数据包进行过滤。然而,随着网络规模和复杂性的不断增加,防火墙管理面临着越来越大的挑战。

2、目前,传统的防火墙管理方法通常涉及手动配置规则,这在大规模网络中可能变得繁琐且容易出错。此外,网络环境的动态性使得需要频繁地调整防火墙规则以适应不断变化的安全需求。

3、因此,急需发明一种能识别网络安全,从而调整防火墙规则的技术方法,旨用于解决当前技术中防火墙通过手动配置规则所造成管理繁琐且容易出现错误进而使配置后的防火墙无法满足网络的安全需求的问题。

技术实现思路

1、鉴于此,本发明提出了一种识别调整防火墙规则的方法及系统,旨在解决当前技术中防火墙通过手动配置规则所造成管理繁琐且容易出现错误进而使配置后的防火墙无法满足网络的安全需求的问题。

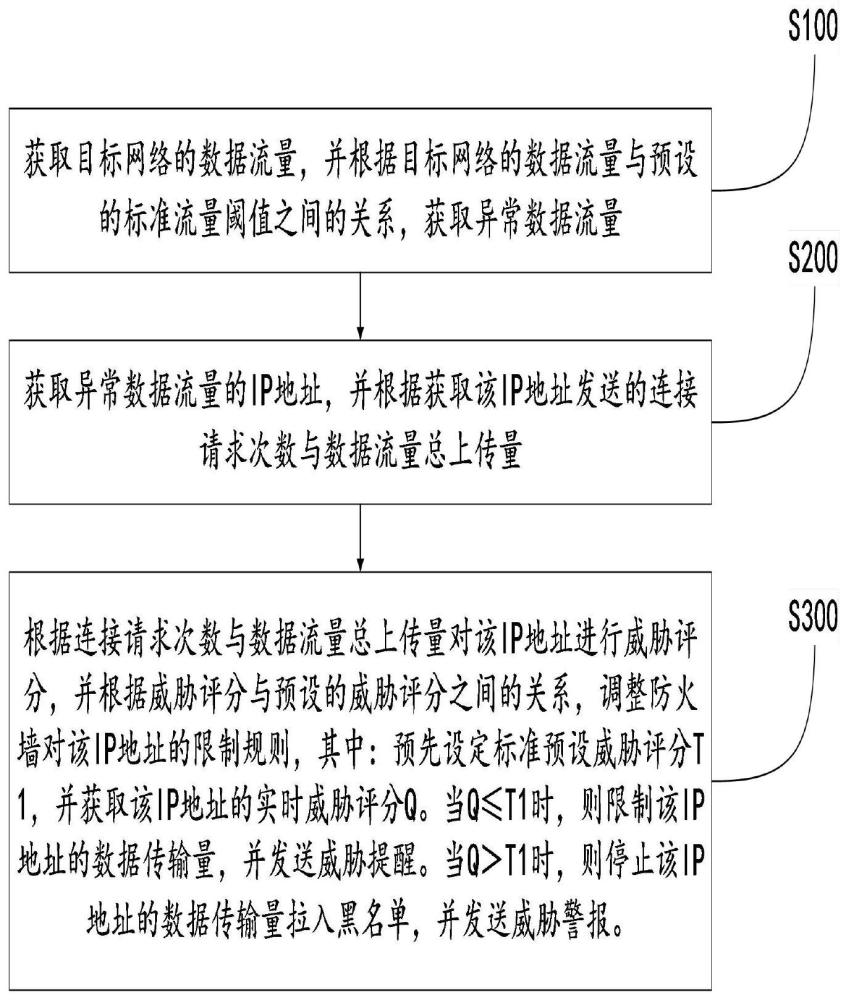

2、本发明提出了一种识别调整防火墙规则的方法,包括:

3、获取目标网络的数据流量,并根据所述目标网络的数据流量与预设的标准流量阈值之间的关系,获取异常数据流量;

4、获取所述异常数据流量的ip地址,并根据获取该ip地址发送的连接请求次数与数据流量总上传量;

5、根据所述连接请求次数与数据流量总上传量对该所述ip地址进行威胁评分,并根据所述威胁评分与预设的威胁评分之间的关系,调整防火墙对该所述ip地址的限制规则;

6、其中,预先设定标准预设威胁评分t1,并获取该所述ip地址的实时威胁评分q;

7、当q≤t1时,则限制该所述ip地址的数据传输量,并发送威胁提醒;

8、当q>t1时,则停止该所述ip地址的数据传输量拉入黑名单,并发送威胁警报。

9、进一步的,根据所述连接请求次数与数据流量总上传量对该所述ip地址进行威胁评分时,包括:

10、获取该所述ip地址预设时段的实时连接请求次数l,并根据所述实时连接请求次数l与预设的连接请求次数l0之间的关系,判断该所述ip地址是否存在对目标网络进行攻击的行为;

11、当l<l0时,则判断该所述ip地址没有存在对目标网络进行攻击的行为,并不对该所述ip地址进行威胁评分;

12、当l≥l0时,则判断该所述ip地址存在对目标网络进行攻击的行为,并根据所述实时连接请求次数l与预设的连接请求次数l0之间的关系对该所述ip地址进行威胁评分。

13、进一步的,在判断该所述ip地址存在对目标网络进行攻击的行为,并根据所述实时连接请求次数l与预设的连接请求次数l0之间的关系对该所述ip地址进行威胁评分时,包括:

14、获取所述实时连接请求次数l与预设的连接请求次数l0之间的请求次数差值△l,△l=l-l0,并根据所述请求次数差值△l与预设的请求次数差值之间进行比对,并根据比对结果选定相应的分值系数对该所述ip地址进行威胁评分;

15、其中,预先设定第一预设请求次数差值△l1和第二预设请求次数差值△l2,预先设定第一预设分值系数m1、第二预设分值系数m2和第三预设分值系数m3,且△l1<△l2,m1<m2<m3;

16、当△l≤△l1时,则选定所述第一预设分值系数m1对该所述ip地址进行威胁评分;

17、当△l1<△l≤△l2时,则选定所述第二预设分值系数m2对该所述ip地址进行威胁评分;

18、当△l>△l2时,则选定所述第三预设分值系数m3对该所述ip地址进行威胁评分;

19、当选定第i预设分值系数m i对该所述ip地址进行威胁评分时,i=1,2,3,并确定该所述ip地址的威胁评分为m i。

20、进一步的,当选定第i预设分值系数m i对该所述ip地址进行威胁评分,并确定该所述ip地址的威胁评分为m i时,包括:

21、获取该所述ip地址预设时段的实时数据流量总上传量k,并根据所述实时数据流量总上传量k与预设的数据流量总上传量k0之间的关系,判断该所述ip地址是否进行正常的网络活动:

22、当k<k0时,则判断该所述ip地址在进行正常的网络活动;

23、当k≥k0时,则判断该所述ip地址未再进行正常的网络活动,并根据所述实时数据流量总上传量k与预设的数据流量总上传量k0之间的关系,对该所述ip地址的威胁评分m i进行调整。

24、进一步的,在判断该所述ip地址未再进行正常的网络活动,并根据所述实时数据流量总上传量k与预设的数据流量总上传量k0之间的关系,对该所述ip地址的威胁评分m i进行调整时,包括:

25、获取所述实时数据流量总上传量k与预设的数据流量总上传量k0之间流量差值△k,△k=k-k0,根据流量差值△k与预设的流量差值之间进行比对,并根据比对结果选定相应的调整系数,对该所述ip地址的威胁评分m i进行调整;

26、其中,预先设定第一预设流量差值△k1和第二预设流量差值△k2,预先设定第一预设调整系数n1、第二预设调整系数n2和第三预设调整系数n3,且△k1<△k2,n1<n2<n3<1;

27、当△k≤△k1时,则选定所述第一预设调整系数n1对该所述ip地址的威胁评分m i进行调整;

28、当△k1<△k≤△k2时,则选定所述第二预设调整系数n2对该所述ip地址的威胁评分m i进行调整;

29、当△k>△k2时,则选定所述第三预设调整系数n3对该所述ip地址的威胁评分m i进行调整;

30、当选定第i预设调整系数ni对该所述ip地址的威胁评分mi进行调整时,i=1,2,3,并确定调整后的该所述ip地址的威胁评分为q,设定q=mi*ni。

31、与现有技术相比,本发明的有益效果在于:通过获取目标网络的实时数据流量并与预设的标准流量阈值比较,能够实时识别异常数据流量。进而能够快速响应潜在的安全威胁,而不是依赖于事后分析。其次,通过结合异常数据流量的ip地址、连接请求次数以及数据流量总上传量,实施了多维度的威胁评估。这有助于深入了解威胁的性质,而不仅仅是依赖于单一的指标,提高了评估的准确性。最后通过根据连接请求次数、数据流量总上传量以及威胁评分与预设的威胁评分之间的关系,实现了防火墙规则的动态调整。这种智能化的策略可以根据威胁程度对不同ip地址进行个性化的限制,提高了网络的安全性。具体而言,当威胁评分低于或等于预设威胁评分t1时,系统限制该ip地址的数据传输量并发送威胁提醒。这种实时响应机制可以有效降低潜在威胁造成的影响,并且在威胁评分高于t1时采取更严格的防御措施,如停止数据传输并将ip地址拉入黑名单。并且通过引入了威胁提醒和威胁警报机制,以便及时通知管理员。这有助于迅速引起关注并采取适当的措施,以缓解或消除潜在的网络威胁。

32、另一方面,本技术还提供了一种识别调整防火墙规则的系统,适用于上述发明一种识别调整防火墙规则的方法中,包括:

33、获取模块,与目标网络连接,所述获取模块用于获取目标网络的数据流量,并根据所述目标网络的数据流量与预设的标准流量阈值之间的关系,获取异常数据流量;获取模块还用于获取所述异常数据流量的ip地址,并根据获取该ip地址发送的连接请求次数与数据流量总上传量;

34、评分模块,与所述获取模块电连接,所述评分模块用于根据所述连接请求次数与数据流量总上传量对该所述ip地址进行威胁评分;

35、处理模块,与所述评分模块电连接,所述处理模块用于根据所述威胁评分与预设的威胁评分之间的关系,调整防火墙对该所述ip地址的限制规则,其中:

36、所述处理模块还用于预先设定标准预设威胁评分t1,并获取该所述ip地址的实时威胁评分q;

37、当q≤t1时,则限制该所述ip地址的数据传输量,并发送威胁提醒;

38、当q>t1时,则停止该所述ip地址的数据传输量拉入黑名单,并发送威胁警报。

39、进一步的,所述评分模块用于根据所述连接请求次数与数据流量总上传量对该所述ip地址进行威胁评分时,包括:

40、所述评分模块还用于获取该所述ip地址预设时段的实时连接请求次数l,并根据所述实时连接请求次数l与预设的连接请求次数l0之间的关系,判断该所述ip地址是否存在对目标网络进行攻击的行为;

41、当l<l0时,所述评分模块则判断该所述ip地址没有存在对目标网络进行攻击的行为,并不对该所述ip地址进行威胁评分;

42、当l≥l0时,所述评分模块则判断该所述ip地址存在对目标网络进行攻击的行为,并根据所述实时连接请求次数l与预设的连接请求次数l0之间的关系对该所述ip地址进行威胁评分。

43、进一步的,所述评分模块在判断该所述ip地址存在对目标网络进行攻击的行为,并根据所述实时连接请求次数l与预设的连接请求次数l0之间的关系对该所述ip地址进行威胁评分时,包括:

44、所述评分模块还用于获取所述实时连接请求次数l与预设的连接请求次数l0之间的请求次数差值△l,△l=l-l0,并根据所述请求次数差值△l与预设的请求次数差值之间进行比对,并根据比对结果选定相应的分值系数对该所述ip地址进行威胁评分;

45、其中,所述评分模块还用于预先设定第一预设请求次数差值△l1和第二预设请求次数差值△l2,所述评分模块还用于预先设定第一预设分值系数m1、第二预设分值系数m2和第三预设分值系数m3,且△l1<△l2,m1<m2<m3;

46、当△l≤△l1时,则选定所述第一预设分值系数m1对该所述ip地址进行威胁评分;

47、当△l1<△l≤△l2时,则选定所述第二预设分值系数m2对该所述ip地址进行威胁评分;

48、当△l>△l2时,则选定所述第三预设分值系数m3对该所述ip地址进行威胁评分;

49、当所述评分模块选定第i预设分值系数m i对该所述ip地址进行威胁评分时,i=1,2,3,并确定该所述ip地址的威胁评分为m i。

50、进一步的,当所述评分模块选定第i预设分值系数m i对该所述ip地址进行威胁评分,并确定该所述ip地址的威胁评分为m i时,包括:

51、所述评分模块还用于获取该所述ip地址预设时段的实时数据流量总上传量k,并根据所述实时数据流量总上传量k与预设的数据流量总上传量k0之间的关系,判断该所述ip地址是否进行正常的网络活动:

52、当k<k0时,所述评分模块则判断该所述ip地址在进行正常的网络活动;

53、当k≥k0时,所述评分模块则判断该所述ip地址未再进行正常的网络活动,并根据所述实时数据流量总上传量k与预设的数据流量总上传量k0之间的关系,对该所述ip地址的威胁评分m i进行调整。

54、进一步的,所述评分模块在判断该所述ip地址未再进行正常的网络活动,并根据所述实时数据流量总上传量k与预设的数据流量总上传量k0之间的关系,对该所述ip地址的威胁评分m i进行调整时,包括:

55、所述评分模块还用于获取所述实时数据流量总上传量k与预设的数据流量总上传量k0之间流量差值△k,△k=k-k0,根据流量差值△k与预设的流量差值之间进行比对,并根据比对结果选定相应的调整系数,对该所述ip地址的威胁评分m i进行调整;

56、其中,所述评分模块还用于预先设定第一预设流量差值△k1和第二预设流量差值△k2,所述评分模块还用于预先设定第一预设调整系数n1、第二预设调整系数n2和第三预设调整系数n3,且△k1<△k2,n1<n2<n3<1;

57、当△k≤△k1时,则选定所述第一预设调整系数n1对该所述ip地址的威胁评分m i进行调整;

58、当△k1<△k≤△k2时,则选定所述第二预设调整系数n2对该所述ip地址的威胁评分m i进行调整;

59、当△k>△k2时,则选定所述第三预设调整系数n3对该所述ip地址的威胁评分m i进行调整;

60、当所述评分模块选定第i预设调整系数n i对该所述ip地址的威胁评分m i进行调整时,i=1,2,3,并确定调整后的该所述ip地址的威胁评分为q,设定q=m i*n i。

61、可以理解的是,本发明一种识别调整防火墙规则的方法及系统具备相同的有益效果,不再赘述。

本文地址:https://www.jishuxx.com/zhuanli/20240801/241695.html

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌抄袭侵权/违法违规的内容, 请发送邮件至 YYfuon@163.com 举报,一经查实,本站将立刻删除。

下一篇

返回列表