基于网络特征数据的网络攻击特征识别方法及系统与流程

- 国知局

- 2024-08-02 14:28:25

本技术涉及数据处理技术,尤其涉及一种基于网络特征数据的网络攻击特征识别方法及系统。

背景技术:

1、随着互联网技术的迅速进步和网络应用的广泛普及,网络环境日益复杂,随之而来的是网络安全威胁的多样化与复杂化。

2、传统网络安全防御体系主要依赖于规则匹配和签名识别,对于隐蔽性强、变化频繁的新型网络攻击,如高级持续性威胁(advancedpersistentthreat,apt)等,其检测效率与准确率往往不尽人意。尤其在物联网和云环境下,攻击者利用设备的资源限制和安全漏洞,频繁发起协作式攻击,这对网络安全防御提出了严峻挑战。

3、当前,在面对大规模、有组织的网络攻击时,缺乏高效、智能的自动化处理机制,不能及时有效地对批量攻击设备进行快速响应。

技术实现思路

1、本技术提供一种基于网络特征数据的网络攻击特征识别方法及系统,用以解决在面对大规模、有组织的网络攻击时,不能及时有效地对批量攻击设备进行快速响应技术问题。

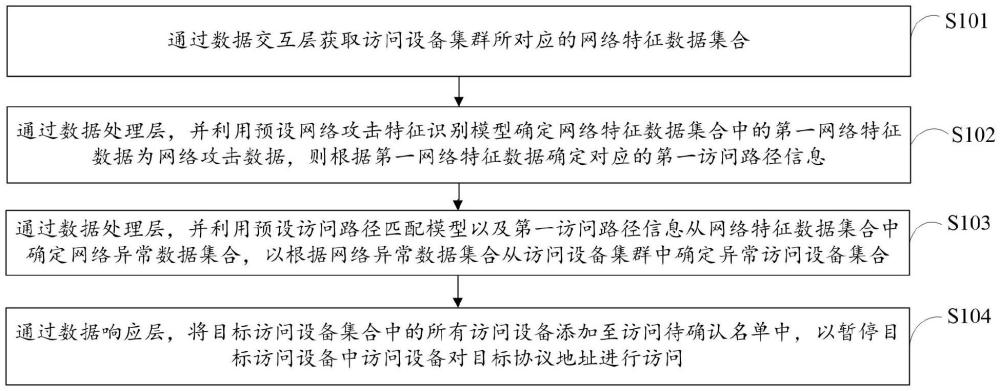

2、第一方面,本技术提供一种基于网络特征数据的网络攻击特征识别方法,应用于网络安全管理系统,所述网络安全管理系统包括:数据交互层、数据处理层以及数据响应层;所述方法,包括:

3、通过所述数据交互层获取访问设备集群所对应的网络特征数据集合,其中,所述访问设备集群包括多个访问设备,所述网络特征数据集合包括所述访问设备集群中的各个访问设备所对应的网络特征数据,所述网络特征数据包括访问路径信息,所述访问路径信息包括设备协议地址指向目标协议地址的路径信息;

4、通过所述数据处理层,并利用预设网络攻击特征识别模型确定所述网络特征数据集合中的第一网络特征数据为网络攻击数据,则根据所述第一网络特征数据确定对应的第一访问路径信息;

5、通过所述数据处理层,并利用预设访问路径匹配模型以及所述第一访问路径信息从所述网络特征数据集合中确定网络异常数据集合,以根据所述网络异常数据集合从所述访问设备集群中确定异常访问设备集合;

6、通过所述数据响应层,将目标访问设备集合中的所有访问设备添加至访问待确认名单中,以暂停所述目标访问设备中访问设备对所述目标协议地址进行访问,所述目标访问设备集合包括所述异常访问设备集合以及攻击访问设备,所述攻击访问设备为所述第一网络特征数据所对应的访问设备。

7、在本方案中,通过数据交互层获取访问设备集群所对应的网络特征数据集合,然后,通过数据处理层,并利用预设网络攻击特征识别模型确定网络特征数据集合中的第一网络特征数据为网络攻击数据,则根据第一网络特征数据确定对应的第一访问路径信息,从而利用预设访问路径匹配模型以及第一访问路径信息从网络特征数据集合中确定网络异常数据集合,以根据网络异常数据集合从访问设备集群中确定异常访问设备集合,然后,再通过数据响应层,将目标访问设备集合中的所有访问设备添加至访问待确认名单中,以暂停目标访问设备中访问设备对目标协议地址进行访问,从而在能够准确地识别网络攻击特征的同时,还能够基于识别出的网络攻击特征高效匹配出具有风险的网络异常数据,进而实现对于大规模、有组织的网络攻击进行有效防御。

8、可见,通过在网络安全管理系统中整合数据交互层、数据处理层和数据响应层,实现了对访问设备集群网络特征数据的高效获取与处理。通过分析这些网络特征数据,尤其是访问路径信息,能够实时识别出潜在的网络攻击行为,迅速定位攻击来源,即攻击访问设备。将确认的异常访问设备加入待确认名单,暂停其对目标地址的访问,有效遏制了攻击行为的扩散,保护了目标系统的安全。

9、可选的,在所述利用预设网络攻击特征识别模型确定所述网络特征数据集合中的第一网络特征数据为网络攻击数据之前,还包括:

10、获取网络特征数据样本集,所述网络特征数据样本集中的数据样本包括网络攻击数据以及网络正常数据;

11、将所述网络特征数据训练样本集拆分为网络特征数据训练样本集、网络特征数据验证样本集以及网络特征数据测试集样本集,其中,所述网络特征数据训练样本集中的数据样本数量大于所述网络特征数据验证样本集以及所述网络特征数据测试集样本集的数据样本数量;

12、利用所述网络特征数据训练样本集对预设待训练模型进行训练,以确定训练后第一模型中的第一模型参数,所述预设待训练模型包括支持向量机模型、神经网络模型以及深度学习模型中的至少一种;

13、利用所述网络特征数据验证样本集对所述训练后第一模型进行验证,以确定性能评价参数,所述性能评价参数包括召回率以及精确率中的至少一项;

14、若所述性能评价参数高于预设性能评价参数阈值,则利用所述网络特征数据测试集样本集对所述训练后第一模型进行验证测试,以确定测试评价参数,所述测试评价参数包括准确率;

15、若所述测试评价参数高于预设测试评价参数阈值,则确定所述训练后第一模型为所述预设网络攻击特征识别模型。

16、在本方案中,通过引入网络特征数据样本集的训练与验证流程,本方法进一步提高了网络攻击特征识别的准确性与可靠性。利用机器学习模型(如支持向量机、神经网络或深度学习模型)进行训练,经过严数据拆分、模型训练、验证和测试,确保了预设网络攻击特征识别模型的高性能。这一过程不仅优化了模型参数,还通过设定召回率、精确率及准确率等性能指标阈值,提升了模型在实际应用中的甄别能力,增强了系统抵御复杂网络攻击的能力。

17、可选的,通过所述数据处理层,并利用预设访问路径匹配模型以及所述第一访问路径信息从所述网络特征数据集合中确定网络异常数据集合,包括:

18、根据所述第一访问路径信息构建第一访问路径拓扑结构,所述第一访问路径拓扑结构包括第一访问节点序列,所述第一访问节点序列中的起始节点用于表征所述攻击访问设备所对应的第一设备协议地址,所述第一访问节点序列中的终止节点用于表征所述攻击访问设备所对应的第一目标协议地址;

19、根据所述网络特征数据集合中的待选网络特征数据所对应的待选访问路径信息构建待选访问路径拓扑结构,所述待选访问路径拓扑结构包括待选访问节点序列,所述待选访问节点序列中的起始节点用于表征待选访问设备所对应的待选设备协议地址,所述待选访问节点序列中的终止节点用于表征所述待选访问设备所对应的待选目标协议地址;

20、确定所述第一访问路径拓扑结构与所述待选访问路径拓扑结构的拓扑相似度;

21、若所述拓扑相似度大于预设拓扑相似度阈值,则所述待选访问路径拓扑结构所对应的待选网络特征数据为所述网络异常数据集合中的异常数据。

22、在本方案中,通过在数据处理层采用预设访问路径匹配模型,结合第一访问路径信息,能够从网络特征数据集合中精准筛选出网络异常数据集合。这一方法不仅限于直接匹配攻击路径,还能通过拓扑结构相似度分析,发现与已知攻击路径高度相似的异常访问路径,扩大了检测范围,有效识别出更多潜在的异常访问设备,提高了对隐蔽攻击行为的捕捉能力。

23、可选的,所述确定所述第一访问路径拓扑结构与所述待选访问路径拓扑结构的拓扑相似度,包括:

24、利用公式1,并根据所述第一访问路径拓扑结构与所述待选访问路径拓扑结构的拓扑相似度确定所述拓扑相似度s,所述公式1为:

25、

26、其中,num为用于确定节点数量的函数,d1为所述第一访问节点序列中各个访问节点所构成的集合,为所述待选访问节点序列中各个访问节点所构成的集合。

27、在本方案中,通过对第一访问路径拓扑结构与待选访问路径拓扑结构拓扑相似度的计算,能够快速比较两个拓扑结构的相似性,从而准确判断待选路径是否异常,即使在起始与终止节点不完全匹配的情况下也能有效评估风险,增加了判断的灵活性与准确性。

28、可选的,在根据所述第一访问路径拓扑结构与所述待选访问路径拓扑结构的拓扑相似度确定所述拓扑相似度之前,还包括:

29、确定所述第一访问节点序列中的起始节点与所述待选访问节点序列中的起始节点不相同或所述第一访问节点序列中的终止节点与所述待选访问节点序列中的终止节点不相同;

30、对应的,若所述第一访问节点序列中的起始节点与所述待选访问节点序列中的起始节点相同且所述第一访问节点序列中的终止节点与所述待选访问节点序列中的终止节点相同,则确定所述第一访问路径拓扑结构与所述待选访问路径拓扑结构的拓扑相似度为第一拓扑相似度,所述第一拓扑相似度大于所述预设拓扑相似度阈值。

31、在本方案中,通过在识别拓扑相似度前增加的预判步骤,即检查起始和终止节点是否相同,简化了相似度计算过程。当节点完全匹配时,直接认定拓扑相似度高于阈值,加速了异常路径识别流程,减少了不必要的计算开销,提高了系统处理效率。

32、可选的,所述第一访问路径拓扑结构还包括第一关系边序列,所述第一关系边序列中的关系边用于表征所述第一访问节点序列中相邻的两个访问节点之间的交互特征;所述待选访问路径拓扑结构还包括待选关系边序列,所述待选关系边序列中的关系边用于表征所述待选访问节点序列中相邻的两个访问节点之间的交互特征;所述交互特征包括访问频率、流量大小、传输速率以及协议类型中的至少一项;

33、对应的,所述确定所述第一访问路径拓扑结构与所述待选访问路径拓扑结构的拓扑相似度,包括:

34、利用公式2,并根据所述第一访问路径拓扑结构与所述待选访问路径拓扑结构的拓扑相似度确定第一拓扑相似度s1,所述公式2为:

35、

36、其中,num为用于确定节点数量的函数,d1为所述第一访问节点序列中各个访问节点所构成的集合,为所述待选访问节点序列中各个访问节点所构成的集合;

37、根据特征访问节点集合确定第i个特征访问节点在所述第一访问路径拓扑结构中的第一特征向量以及在所述待选访问路径拓扑结构中的第二特征向量其中,n为所述特征访问节点集合d2中特征节点的个数,为所述第一特征向量v1中第j个交互特征,为所述第二特征向量v2中第j个交互特征,k为交互特征的数量;

38、利用公式3,根据特征访问节点集合中的各个特征访问节点所对应的所述第一特征向量以及所述第二特征向量确定第二拓扑相似度s2,所述公式3为:

39、

40、利用公式4,并根据所述第一拓扑相似度s1以及所述第二拓扑相似度s2确定所述拓扑相似度s,所述公式4为:

41、s=α·s1+β·s2

42、其中,α为第一权重值,β为第二权重值,α>β。

43、在本方案中,通过在在访问路径拓扑结构中加入了关系边序列,考虑了访问节点间交互特征(如访问频率、流量大小、传输速率和协议类型)的影响,使拓扑相似度的计算更为全面。通过上述方案,不仅考虑了节点的静态布局,还融入了动态交互特征,进而提高了识别精度,以使得系统能更准确及全面地分辨出模仿正常访问模式的攻击,增强了对复杂网络攻击模式的防御能力。

44、可选的,在所述将目标访问设备集合中的所有访问设备添加至访问待确认名单中之后,还包括:

45、通过所述数据响应层,根据所述目标访问设备集合中各个目标访问设备所对应的待选访问路径拓扑结构与所述第一访问路径拓扑结构之间的所述拓扑相似度s,对所述目标访问设备集合中各个目标访问设备进行降序排列,以形成目标访问设备序列q=q1,…,qt,…,qm,其中,qt为所述目标访问设备序列q中的第t个目标访问设备,m为所述目标访问设备序列q中目标访问设备的数量;

46、利用公式5,并根据所述目标访问设备序列q=q1,…,qt,…,qm中各个目标访问设备所对应的所述拓扑相似度s确定特征拓扑相似度所述公式5为:

47、

48、其中,st为qt所对应的所述拓扑相似度s;

49、若确定所述特征拓扑相似度大于预设特征拓扑相似度阈值,则将所述目标访问设备集合中的所有访问设备添加至访问黑名单中。

50、在本方案中,在完成初步异常设备识别后,进一步通过数据响应层对目标访问设备按拓扑相似度进行排序,形成风险优先级序列。并且通过计算特征拓扑相似度,并据此将高风险设备加入访问黑名单,不仅优化了应急响应流程,还强化了对高度疑似攻击源的主动防御策略,确保了网络安全管理系统的高效与精准防护能力。

51、第二方面,本技术提供一种网络安全管理系统,包括:数据交互层、数据处理层以及数据响应层;

52、通过所述数据交互层获取访问设备集群所对应的网络特征数据集合,其中,所述访问设备集群包括多个访问设备,所述网络特征数据集合包括所述访问设备集群中的各个访问设备所对应的网络特征数据,所述网络特征数据包括访问路径信息,所述访问路径信息包括设备协议地址指向目标协议地址的路径信息;

53、通过所述数据处理层,并利用预设网络攻击特征识别模型确定所述网络特征数据集合中的第一网络特征数据为网络攻击数据,则根据所述第一网络特征数据确定对应的第一访问路径信息;

54、通过所述数据处理层,并利用预设访问路径匹配模型以及所述第一访问路径信息从所述网络特征数据集合中确定网络异常数据集合,以根据所述网络异常数据集合从所述访问设备集群中确定异常访问设备集合;

55、通过所述数据响应层,将目标访问设备集合中的所有访问设备添加至访问待确认名单中,以暂停所述目标访问设备中访问设备对所述目标协议地址进行访问,所述目标访问设备集合包括所述异常访问设备集合以及攻击访问设备,所述攻击访问设备为所述第一网络特征数据所对应的访问设备。

56、可选的,获取网络特征数据样本集,所述网络特征数据样本集中的数据样本包括网络攻击数据以及网络正常数据;

57、将所述网络特征数据训练样本集拆分为网络特征数据训练样本集、网络特征数据验证样本集以及网络特征数据测试集样本集,其中,所述网络特征数据训练样本集中的数据样本数量大于所述网络特征数据验证样本集以及所述网络特征数据测试集样本集的数据样本数量;

58、利用所述网络特征数据训练样本集对预设待训练模型进行训练,以确定训练后第一模型中的第一模型参数,所述预设待训练模型包括支持向量机模型、神经网络模型以及深度学习模型中的至少一种;

59、利用所述网络特征数据验证样本集对所述训练后第一模型进行验证,以确定性能评价参数,所述性能评价参数包括召回率以及精确率中的至少一项;

60、若所述性能评价参数高于预设性能评价参数阈值,则利用所述网络特征数据测试集样本集对所述训练后第一模型进行验证测试,以确定测试评价参数,所述测试评价参数包括准确率;

61、若所述测试评价参数高于预设测试评价参数阈值,则确定所述训练后第一模型为所述预设网络攻击特征识别模型。

62、可选的,通过所述数据处理层,具体实现:

63、根据所述第一访问路径信息构建第一访问路径拓扑结构,所述第一访问路径拓扑结构包括第一访问节点序列,所述第一访问节点序列中的起始节点用于表征所述攻击访问设备所对应的第一设备协议地址,所述第一访问节点序列中的终止节点用于表征所述攻击访问设备所对应的第一目标协议地址;

64、根据所述网络特征数据集合中的待选网络特征数据所对应的待选访问路径信息构建待选访问路径拓扑结构,所述待选访问路径拓扑结构包括待选访问节点序列,所述待选访问节点序列中的起始节点用于表征待选访问设备所对应的待选设备协议地址,所述待选访问节点序列中的终止节点用于表征所述待选访问设备所对应的待选目标协议地址;

65、确定所述第一访问路径拓扑结构与所述待选访问路径拓扑结构的拓扑相似度;

66、若所述拓扑相似度大于预设拓扑相似度阈值,则所述待选访问路径拓扑结构所对应的待选网络特征数据为所述网络异常数据集合中的异常数据。

67、可选的,通过所述数据处理层,具体实现:

68、利用公式1,并根据所述第一访问路径拓扑结构与所述待选访问路径拓扑结构的拓扑相似度确定所述拓扑相似度s,所述公式1为:

69、

70、其中,num为用于确定节点数量的函数,d1为所述第一访问节点序列中各个访问节点所构成的集合,为所述待选访问节点序列中各个访问节点所构成的集合。

71、可选的,通过所述数据处理层,具体实现:

72、确定所述第一访问节点序列中的起始节点与所述待选访问节点序列中的起始节点不相同或所述第一访问节点序列中的终止节点与所述待选访问节点序列中的终止节点不相同;

73、对应的,若所述第一访问节点序列中的起始节点与所述待选访问节点序列中的起始节点相同且所述第一访问节点序列中的终止节点与所述待选访问节点序列中的终止节点相同,则确定所述第一访问路径拓扑结构与所述待选访问路径拓扑结构的拓扑相似度为第一拓扑相似度,所述第一拓扑相似度大于所述预设拓扑相似度阈值。

74、可选的,所述第一访问路径拓扑结构还包括第一关系边序列,所述第一关系边序列中的关系边用于表征所述第一访问节点序列中相邻的两个访问节点之间的交互特征;所述待选访问路径拓扑结构还包括待选关系边序列,所述待选关系边序列中的关系边用于表征所述待选访问节点序列中相邻的两个访问节点之间的交互特征;所述交互特征包括访问频率、流量大小、传输速率以及协议类型中的至少一项;

75、可选的,通过所述数据处理层,具体实现:

76、利用公式2,并根据所述第一访问路径拓扑结构与所述待选访问路径拓扑结构的拓扑相似度确定第一拓扑相似度s1,所述公式2为:

77、

78、其中,num为用于确定节点数量的函数,d1为所述第一访问节点序列中各个访问节点所构成的集合,为所述待选访问节点序列中各个访问节点所构成的集合;

79、根据特征访问节点集合确定第i个特征访问节点在所述第一访问路径拓扑结构中的第一特征向量以及在所述待选访问路径拓扑结构中的第二特征向量其中,n为所述特征访问节点集合d2中特征节点的个数,为所述第一特征向量v1中第j个交互特征,为所述第二特征向量v2中第j个交互特征,k为交互特征的数量;

80、利用公式3,根据特征访问节点集合中的各个特征访问节点所对应的所述第一特征向量以及所述第二特征向量确定第二拓扑相似度s2,所述公式3为:

81、

82、利用公式4,并根据所述第一拓扑相似度s1以及所述第二拓扑相似度s2确定所述拓扑相似度s,所述公式4为:

83、s=α·s1+β·s2

84、其中,α为第一权重值,β为第二权重值,α>β。

85、可选的,通过所述数据响应层,根据所述目标访问设备集合中各个目标访问设备所对应的待选访问路径拓扑结构与所述第一访问路径拓扑结构之间的所述拓扑相似度s,对所述目标访问设备集合中各个目标访问设备进行降序排列,以形成目标访问设备序列q=q1,…,qt,…,qm,其中,qt为所述目标访问设备序列q中的第t个目标访问设备,m为所述目标访问设备序列q中目标访问设备的数量;

86、利用公式5,并根据所述目标访问设备序列q=q1,…,qt,…,qm中各个目标访问设备所对应的所述拓扑相似度s确定特征拓扑相似度所述公式5为:

87、

88、其中,st为qt所对应的所述拓扑相似度s;

89、若确定所述特征拓扑相似度大于预设特征拓扑相似度阈值,则将所述目标访问设备集合中的所有访问设备添加至访问黑名单中。

90、第三方面,本技术提供一种电子设备,包括:

91、处理器;以及,

92、存储器,用于存储所述处理器的可执行指令;

93、其中,所述处理器配置为经由执行所述可执行指令来执行第一方面中所述的任一种可能的方法。

94、第四方面,本技术提供一种计算机可读存储介质,所述计算机可读存储介质中存储有计算机执行指令,所述计算机执行指令被处理器执行时用于实现第一方面中所述的任一种可能的方法。

95、本技术提供的基于网络特征数据的网络攻击特征识别方法及系统,通过数据交互层获取访问设备集群所对应的网络特征数据集合,然后,通过数据处理层,并利用预设网络攻击特征识别模型确定网络特征数据集合中的第一网络特征数据为网络攻击数据,则根据第一网络特征数据确定对应的第一访问路径信息,从而利用预设访问路径匹配模型以及第一访问路径信息从网络特征数据集合中确定网络异常数据集合,以根据网络异常数据集合从访问设备集群中确定异常访问设备集合,然后,再通过数据响应层,将目标访问设备集合中的所有访问设备添加至访问待确认名单中,以暂停目标访问设备中访问设备对目标协议地址进行访问,从而在能够准确地识别网络攻击特征的同时,还能够基于识别出的网络攻击特征高效匹配出具有风险的网络异常数据,进而实现对于大规模、有组织的网络攻击进行有效防御。

本文地址:https://www.jishuxx.com/zhuanli/20240801/242957.html

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌抄袭侵权/违法违规的内容, 请发送邮件至 YYfuon@163.com 举报,一经查实,本站将立刻删除。

下一篇

返回列表