蜜罐诱捕策略编排调度的方法、系统、装置、设备及产品与流程

- 国知局

- 2024-08-02 14:47:51

本技术涉及网络安全,特别是涉及一种蜜罐诱捕策略编排调度的方法、系统、装置、设备及产品。

背景技术:

1、蜜罐是一种诱饵系统,它通过制造模拟有漏洞的服务、web服务等方式伪造服务以引诱攻击方进行攻击;一旦攻击产生,捕获并分析攻击行为,以了解攻击方的攻击手段和攻击目的。诱捕节点的端口关联有对应的蜜罐,当诱捕节点受到攻击后,会通过流量牵引将攻击转发至该端口对应的蜜罐。

2、在互联网攻击场景下,攻击方的攻击行为多样化,以及攻击方感兴趣的、具有漏洞的服务会动态变化(即攻击方感兴趣的蜜罐会动态变化)。因此,如何自动化地适配攻击方的动态变化,从而为捕获有效的攻击特征提供实现基础,是亟待解决的问题。

技术实现思路

1、本技术实施例的目的在于提供一种蜜罐诱捕策略编排调度的方法、系统、装置、设备及产品,以自动化地适配攻击方的动态变化,从而为捕获有效的攻击特征提供实现基础。具体技术方案如下:

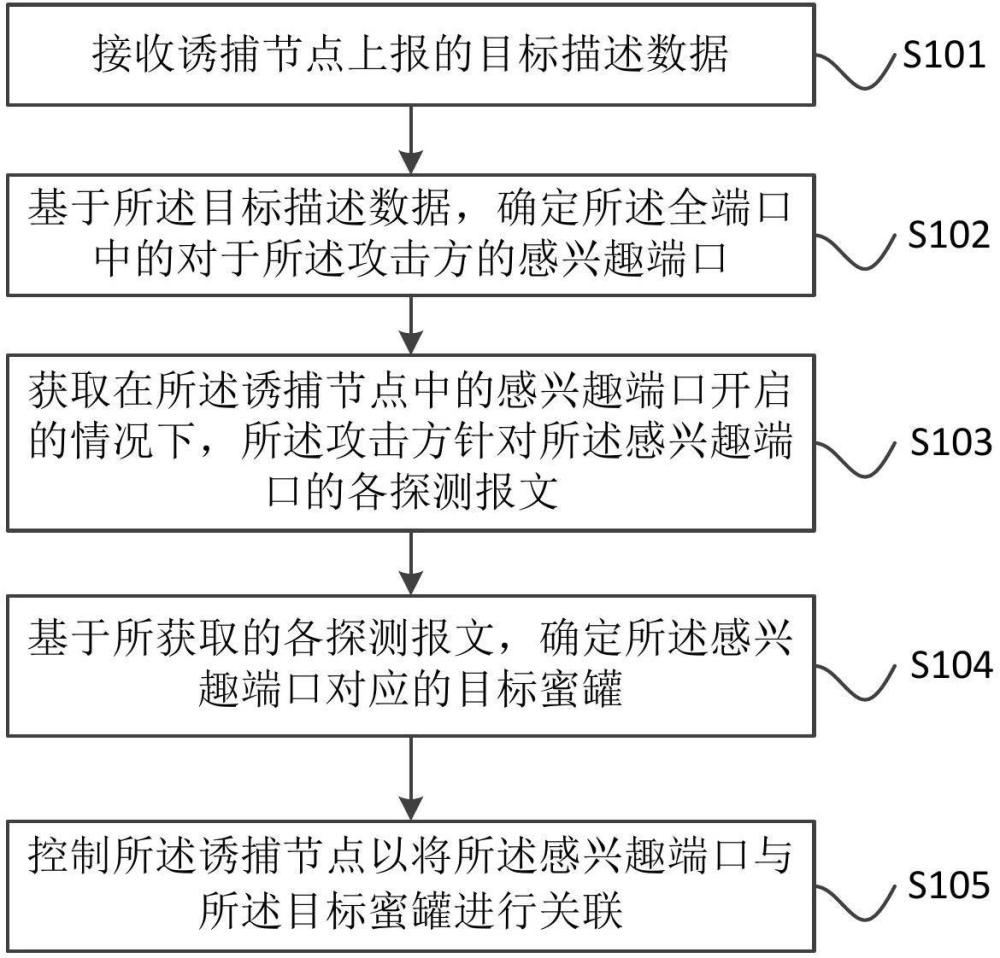

2、第一方面,本技术实施例提供了一种蜜罐诱捕策略编排调度的方法,应用于服务器,所述方法包括:

3、接收诱捕节点上报的目标描述数据;其中,所述目标描述数据用于表征:所述诱捕节点针对全端口进行流量监测所确定的、攻击方尝试连接所述诱捕节点中的端口所产生的流量情况;

4、基于所述目标描述数据,确定所述全端口中的对于所述攻击方的感兴趣端口;

5、获取在所述诱捕节点中的感兴趣端口开启的情况下,所述攻击方针对所述感兴趣端口的各探测报文;

6、基于所获取的各探测报文,确定所述感兴趣端口对应的目标蜜罐;其中,所述目标蜜罐为所述攻击方感兴趣的服务所对应的蜜罐;

7、控制所述诱捕节点以将所述感兴趣端口与所述目标蜜罐进行关联。

8、可选地,所述全端口中除各个目标端口以外的端口,均处于关闭状态,各个目标端口包括已关联有蜜罐的端口,和/或,未关联蜜罐且默认开启的端口;

9、所述获取在所述诱捕节点中的感兴趣端口开启的情况下,所述攻击方针对所述感兴趣端口的各探测报文之前,所述方法还包括:

10、响应于所述诱捕节点中的感兴趣端口未开启,控制所述诱捕节点中的所述感兴趣端口开启。

11、可选地,所述控制所述诱捕节点以将所述感兴趣端口与所述目标蜜罐进行关联之后,所述方法还包括:

12、响应于存在除所述感兴趣端口以外的端口关联有蜜罐,则将关联有蜜罐的该端口进行关闭。

13、可选地,所述基于所获取的各探测报文,确定所述感兴趣端口对应的目标蜜罐,包括:

14、对所获取的各个探测报文进行针对访问路径的分类处理,得到分类结果;

15、基于所述分类结果,确定待分析的目标报文;其中,所述目标报文为具有报文数量最多的一类探测报文中的报文;

16、对所述目标报文进行针对待访问服务的猜想处理,以得到述感兴趣端口对应的目标蜜罐。

17、可选地,所述对所获取的各个探测报文进行针对访问路径的分类处理,得到分类结果,包括:

18、基于所获取的各探测报文中的目标字符串,对所获取的各探测报文进行分类处理,得到分类结果;

19、其中,每一探测报文中的目标字符串用于表征该探测报文的访问路径。

20、可选地,所述对所述目标报文进行针对待访问服务的猜想处理,以得到述感兴趣端口对应的目标蜜罐,包括:

21、将所述目标报文发送至预设的多个蜜罐;

22、确定对所述目标报文进行服务响应的蜜罐,得到所述感兴趣端口对应的目标蜜罐。

23、可选地,所述基于所述目标描述数据,确定所述全端口中的对于所述攻击方的感兴趣端口,包括:

24、对所述目标描述数据进行指定维度的分析处理,得到分析结果;

25、基于所述分析结果,选取所述诱捕节点中满足预定感兴趣条件的端口,得到所述全端口中的对于所述攻击方的感兴趣端口;

26、其中,所述指定维度的分析处理包括:分析同一周期的各时间点内各端口被连接的频次变化;

27、所述预定感兴趣条件包括:被连接的频次变化呈预定上升趋势,且被连接的频次在所分析的周期的一时刻下达到预定阈值。

28、第二方面,本技术实施例提供了一种蜜罐诱捕策略编排调度的方法,应用于诱捕节点,所述方法包括:

29、对全端口进行流量监测;

30、确定目标描述数据;其中,所述目标描述数据用于表征:攻击方尝试连接所述诱捕节点中的端口所产生的流量情况;

31、将所述目标描述数据上报至服务器,以使所述服务器基于所述目标描述数据,确定所述全端口中的对于所述攻击方的感兴趣端口,获取在所述诱捕节点中的感兴趣端口开启的情况下,所述攻击方针对所述感兴趣端口的各探测报文;基于所获取的各探测报文,确定所述感兴趣端口对应的目标蜜罐;其中,所述目标蜜罐为所述攻击方感兴趣的服务所对应的蜜罐;

32、响应于接收到所述服务器的第一控制指令,将所述感兴趣端口与所述目标蜜罐进行关联。

33、可选地,所述全端口中除各个目标端口以外的端口,均处于关闭状态,各个目标端口包括已关联有蜜罐的端口,和/或,未关联蜜罐且默认开启的端口;

34、所述方法还包括:

35、响应于接收到所述服务器的第二控制指令,开启所述感兴趣端口;

36、其中,所述第二控制指令为所述服务器响应于所述诱捕节点中的感兴趣端口未开启,向所述诱捕节点发送的、用于控制所述诱捕节点中的所述感兴趣端口开启的指令。

37、可选地,所述方法还包括:

38、响应于接收到所述服务器的第三控制指令,将除所述感兴趣端口以外的、关联有蜜罐的端口进行关闭;

39、其中,所述第三控制指令为所述服务器响应于存在除所述感兴趣端口以外的端口关联有蜜罐,向所述诱捕节点发送的、用于控制该端口进行关闭的指令。

40、第三方面,本技术实施例提供了一种蜜罐诱捕策略编排调度的系统,所述系统包括:服务器以及诱捕节点;

41、所述诱捕节点,用于对全端口进行流量监测;确定目标描述数据;将所述目标描述数据上报至服务器;其中,所述目标描述数据用于表征:攻击方尝试连接所述诱捕节点中的端口所产生的流量情况;

42、所述服务器,用于接收诱捕节点上报的目标描述数据;基于所述目标描述数据,确定所述全端口中的对于所述攻击方的感兴趣端口;获取在所述诱捕节点中的感兴趣端口开启的情况下,所述攻击方针对所述感兴趣端口的各探测报文;基于所获取的各探测报文,确定所述感兴趣端口对应的目标蜜罐,并向所述诱捕节点发送第一控制指令;其中,所述目标蜜罐为所述攻击方感兴趣的服务所对应的蜜罐;

43、所述诱捕节点,用于响应于接收到所述服务器的第一控制指令,将所述感兴趣端口与所述目标蜜罐进行关联。

44、第四方面,本技术实施例提供了一种蜜罐诱捕策略编排调度的装置,应用于服务器,所述装置包括:

45、接收模块,用于接收诱捕节点上报的目标描述数据;其中,所述目标描述数据用于表征:所述诱捕节点针对全端口进行流量监测所确定的、攻击方尝试连接所述诱捕节点中的端口所产生的流量情况;

46、第一确定模块,用于基于所述目标描述数据,确定所述全端口中的对于所述攻击方的感兴趣端口;

47、获取模块,用于获取在所述诱捕节点中的感兴趣端口开启的情况下,所述攻击方针对所述感兴趣端口的各探测报文;

48、第二确定模块,用于基于所获取的各探测报文,确定所述感兴趣端口对应的目标蜜罐;其中,所述目标蜜罐为所述攻击方感兴趣的服务所对应的蜜罐;

49、第一控制模块,用于控制所述诱捕节点以将所述感兴趣端口与所述目标蜜罐进行关联。

50、第五方面,本技术实施例提供了一种蜜罐诱捕策略编排调度的装置,应用于诱捕节点,所述装置包括:

51、监测模块,用于对全端口进行流量监测;

52、第三确定模块,用于确定目标描述数据;其中,所述目标描述数据用于表征:攻击方尝试连接所述诱捕节点中的端口所产生的流量情况;

53、上报模块,用于将所述目标描述数据上报至服务器,以使所述服务器基于所述目标描述数据,确定所述全端口中的对于所述攻击方的感兴趣端口,获取在所述诱捕节点中的感兴趣端口开启的情况下,所述攻击方针对所述感兴趣端口的各探测报文;基于所获取的各探测报文,确定所述感兴趣端口对应的目标蜜罐;其中,所述目标蜜罐为所述攻击方感兴趣的服务所对应的蜜罐;

54、关联模块,用于响应于接收到所述服务器的第一控制指令,将所述感兴趣端口与所述目标蜜罐进行关联。

55、第六方面,本技术实施例提供了一种电子设备,包括:

56、存储器,用于存放计算机程序;

57、处理器,用于执行存储器上所存放的程序时,实现任一所述的蜜罐诱捕策略编排调度的方法。

58、第七方面,本技术实施例提供了一种计算机可读存储介质,所述计算机可读存储介质内存储有计算机程序,所述计算机程序被处理器执行时实现任一所述的蜜罐诱捕策略编排调度的方法。

59、本技术实施例还提供了一种包含指令的计算机程序产品,当其在计算机上运行时,使得计算机执行上述任一所述的蜜罐诱捕策略编排调度的方法。

60、本技术实施例有益效果:

61、本技术实施例提供的蜜罐诱捕策略编排调度的方法中,服务器可以接收诱捕节点上报的目标描述数据,目标描述数据是诱捕节点针对全端口进行流量监测所确定的、攻击方尝试连接诱捕节点中的端口所产生的流量情况;基于目标描述数据确定全端口中对于攻击方的感兴趣端口;获取感兴趣端口开启的情况下,攻击方针对感兴趣端口的各探测报文,攻击方的各探测报文可以表征攻击方感兴趣的服务;进而,基于各探测报文,确定感兴趣端口对应的目标蜜罐,并控制诱捕节点将感兴趣端口与目标蜜罐进行关联。本技术可以自动化的确定攻击方的感兴趣端口,以及确定攻击方感兴趣的服务对应的目标蜜罐,并将感兴趣端口与目标蜜罐进行关联,从而自动化对蜜罐进行编排调度,以适配攻击方感兴趣的端口以及蜜罐。可见,通过本技术可以自动化地适配攻击方的动态变化,从而为捕获有效的攻击特征提供实现基础。

62、当然,实施本技术的任一产品或方法并不一定需要同时达到以上所述的所有优点。

本文地址:https://www.jishuxx.com/zhuanli/20240801/243938.html

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌抄袭侵权/违法违规的内容, 请发送邮件至 YYfuon@163.com 举报,一经查实,本站将立刻删除。

下一篇

返回列表