一种数据处理方法和相关装置与流程

- 国知局

- 2024-09-14 14:49:24

本申请涉及数据处理领域,特别是涉及一种数据处理方法和相关装置。

背景技术:

1、在信息化与数字化转型过程中,各类主体例如企业的大量数据需要实现数字化与服务线上化,大量数据采用云端存储,例如专有云、行业云等,数据存储越来越集中,数据库安全面临巨大考验。例如在很多专有云安全事故中,黑客通过破解手段进入内网后,很轻易就可以从应用配置信息中获取访问数据库的权限信息,从而通过权限信息攻击数据库,导致数据库脱库事件不断发生,造成了很严重的经济损失与安全影响。

2、在数据安全保障方面,相关技术中大多基于网络策略来保障数据库安全,例如数据库防火墙技术,数据库防火墙部署于应用服务器和数据库之间。用户必须通过该数据库防火墙才能对数据库进行访问或管理。

3、数据库防火墙过滤规则过多时会影响数据库执行效率,导致性能下降,也存在攻击漏洞,不能完全避免数据库遭受到攻击。例如当攻击者进入内网后,获得到访问数据库的权限信息后,依然可以直接访问数据库以获取所需数据。

技术实现思路

1、为了解决上述技术问题,本申请提供了一种数据处理方法和相关装置,针对数据库内网中通常包括有数据库的权限信息的应用配置信息,将正确的权限信息替换为具有相同数据类型的权限加密信息,并配置对应的仿数据库,使得攻击者基于内网获取的权限加密信息去访问仿数据库,从而降低了真实的数据库被攻击的可能。

2、本申请实施例公开了如下技术方案:

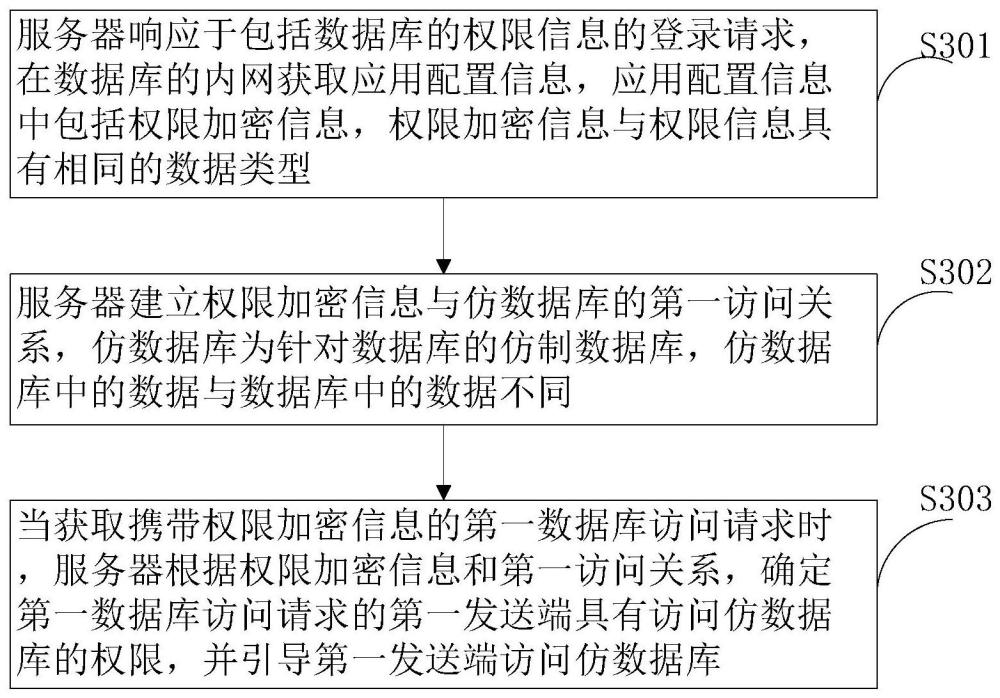

3、一方面,本申请实施例提供了一种数据处理方法,该方法包括:

4、响应于包括数据库的权限信息的登录请求,在数据库的内网获取应用配置信息,应用配置信息中包括权限加密信息,权限加密信息与权限信息具有相同的数据类型;

5、建立权限加密信息与仿数据库的第一访问关系,仿数据库为针对数据库的仿制数据库,仿数据库中的数据与数据库中的数据不同;

6、当获取携带权限加密信息的第一数据库访问请求时,根据权限加密信息和第一访问关系,确定第一数据库访问请求的第一发送端具有访问仿数据库的权限,并引导第一发送端访问仿数据库。

7、另一方面,本申请实施例提供了一种数据处理装置,该装置包括获取单元,创建单元和引导单元:

8、获取单元,用于响应于包括数据库的权限信息的登录请求,在数据库的内网获取应用配置信息,应用配置信息中包括权限加密信息,权限加密信息与权限信息具有相同的数据类型;

9、创建单元,用于建立权限加密信息与仿数据库的第一访问关系,仿数据库为针对数据库的仿制数据库,仿数据库中的数据与数据库中的数据不同;

10、引导单元,用于当获取携带权限加密信息的第一数据库访问请求时,根据权限加密信息和第一访问关系,确定第一数据库访问请求的第一发送端具有访问仿数据库的权限,并引导第一发送端访问仿数据库。

11、又一方面,本申请实施例提供了一种计算机设备,计算机设备包括处理器以及存储器:

12、存储器用于存储计算机程序,并将计算机程序传输给处理器;

13、处理器用于根据计算机程序执行以上方面所述的方法。

14、又一方面。本申请实施例提供了一种计算机可读存储介质,计算机可读存储介质用于存储计算机程序,计算机程序用于执行以上方面所述的方法。

15、又一方面,本申请实施例提供了一种包括计算机程序的计算机程序产品,当其在计算机设备上运行时,使得计算机设备执行以上方面所述的方法。

16、由上述技术方案可以看出,在合法用户通过正确的权限信息登录数据库的内网后,可以在内网获取包括权限加密信息的应用配置信息,通过该权限加密信息建立与仿数据库的第一访问关系。由于该权限加密信息与权限信息具有相同的数据类型,具有伪装为明文的权限信息的效果,使得攻击者在进入数据库的内网并从应用配置信息中获取权限加密信息后,容易被误导该权限加密信息就是明文的正确权限信息,通过该权限加密信息请求访问数据库时,还可以基于第一访问关系,将该访问请求引导至仿数据库,该仿数据库为针对需要安全防护的数据库的仿制,由于其中的数据与该数据库的数据不同,仿数据库中的数据即使被攻击者获取,也不会对数据库中数据的实际维护者造成损失,当攻击者通过权项加密信息成功访问了伪装成真实数据库的仿数据库后,会进一步信任权限加密信息为明文的权限信息,从而有效降低了内网中真实的数据库被攻击的可能,而且不需要额外改动数据库的处理逻辑,在提升安全性的基础上有效维持了数据库的性能和效率。

技术特征:1.一种数据处理方法,其特征在于,所述方法包括:

2.根据权利要求2所述的方法,其特征在于,所述权限加密信息与所述权限信息还具有相同的数据长度和数据格式。

3.根据权利要求2所述的方法,其特征在于,所述方法还包括:

4.根据权利要求3所述的方法,其特征在于,所述密钥通过如下方式获取:

5.根据权利要求1所述的方法,其特征在于,所述方法还包括:

6.根据权利要求1所述的方法,其特征在于,所述方法还包括:

7.根据权利要求1所述的方法,其特征在于,所述权限加密信息是通过密钥对所述权限信息进行保型加密得到的。

8.根据权利要求1-7任意一项所述的方法,其特征在于,所述权限信息包括登录所述数据库的账号信息。

9.根据权利要求1-7任意一项所述的方法,其特征在于,所述仿数据库和所述数据库间的数据形式的相似度满足仿造相似度条件。

10.一种数据处理装置,其特征在于,所述装置包括获取单元,创建单元和引导单元:

11.一种计算机设备,其特征在于,所述计算机设备包括处理器以及存储器:

12.一种计算机可读存储介质,其特征在于,所述计算机可读存储介质用于存储计算机程序,所述计算机程序用于执行权利要求1-9中任意一项所述的方法。

13.一种包括计算机程序的计算机程序产品,当其在计算机设备上运行时,使得所述计算机设备执行权利要求1-9中任意一项所述的方法。

技术总结本申请公开了一种数据处理方法和相关装置,在合法用户通过正确的权限信息登录数据库的内网后,可以在内网获取包括权限加密信息的应用配置信息,通过该权限加密信息建立与仿数据库的第一访问关系。攻击者获取权限加密信息后,容易被误导该权限加密信息就是明文的正确权限信息,通过该权限加密信息请求访问数据库时,还可以将基于第一访问关系将该访问请求引导至仿数据库,当攻击者通过权项加密信息成功访问了伪装成真实数据库的仿数据库后,会进一步信任权限加密信息为明文的权限信息,从而有效降低了内网中真实的数据库被攻击的可能,而且不需要额外改动数据库的处理逻辑,在提升安全性的基础上有效维持了数据库的性能和效率。技术研发人员:张磊受保护的技术使用者:腾讯科技(深圳)有限公司技术研发日:技术公布日:2024/9/12本文地址:https://www.jishuxx.com/zhuanli/20240914/296057.html

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌抄袭侵权/违法违规的内容, 请发送邮件至 YYfuon@163.com 举报,一经查实,本站将立刻删除。