电力信息系统网络攻击行为诱捕方法、系统、设备及介质与流程

- 国知局

- 2024-10-21 14:44:54

本发明涉及网络安全领域,具体涉及一种电力信息系统网络攻击行为诱捕方法、系统、设备及介质。

背景技术:

1、电力系统是国家关键基础设施,事关能源安全,一直以来是网络战的重点目标。针对电力系统的网络攻击,因其针对性强、隐蔽性高、破坏性大,已成为影响电力网络安全的世界性难题。其中又以零日漏洞利用攻击、高级持续性威胁(advanced persistentthreat,apt)攻击的危害最大,一旦电网遭受此类攻击,不仅会造成大规模停电,影响国民群众的生产生活,还会造成电力敏感数据外泄。

2、电力行业已经引入了蜜罐系统作为主动防御的手段之一但是也曾出现过攻击者发现并绕过蜜罐的情况。这是由于现有的蜜罐技术虽然可以向攻击者提供交互环境,诱骗攻击者进行攻击,但是其攻击捕获机制仍存在数据收集面狭窄、溯源能力欠缺、与业务系统强关联等不足,导致其难以捕获零日漏洞利用、apt等新型攻击,攻击行为捕获不全面,并且捕获机制缺乏纵深。而且在面对apt等新型攻击,现有蜜罐也无法完全分析出攻击者所使用的攻击步骤和攻击手段。此外,传统的蜜罐部署需结合业务系统特性和一定的技术经验,其部署位置也会极大影响了攻击捕获的效果。

技术实现思路

1、发明目的:针对现有技术的不足,本发明提供了一种电力信息系统网络攻击行为诱捕方法、系统、设备及存储介质,能够在业务程序低耦合的前提下,实施对网络攻击的欺骗及诱捕。

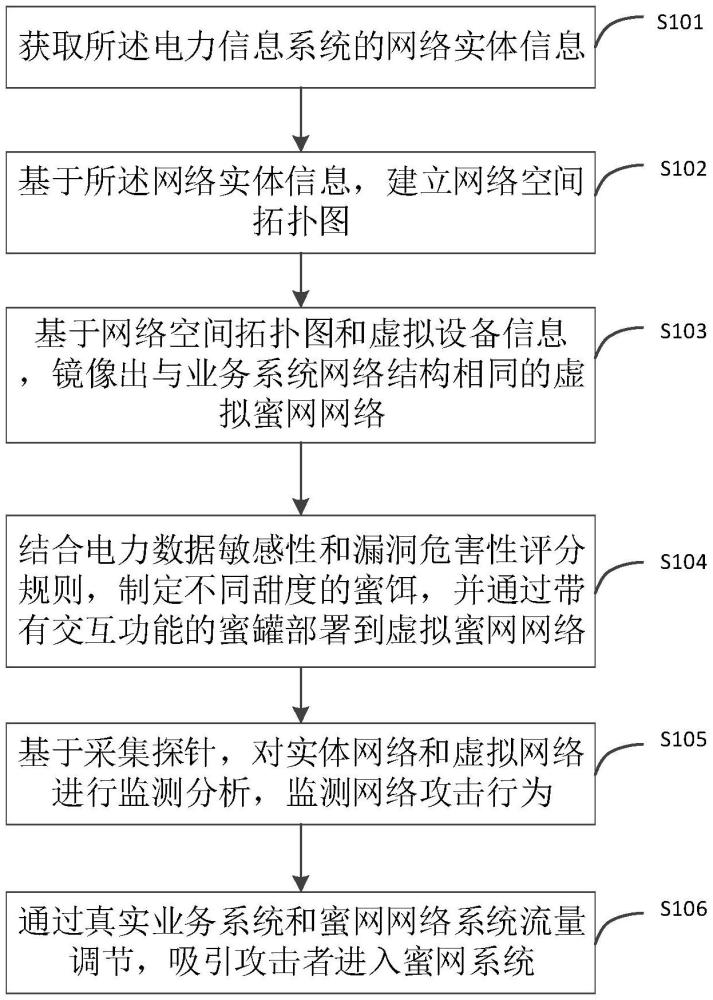

2、技术方案:第一方面,一种电力信息系统网络攻击行为诱捕方法,包括以下步骤:

3、获取所述电力信息系统的网络实体信息;

4、基于所述网络实体信息,建立网络空间拓扑图和虚拟仿真设备,在虚拟仿真设备部署网络仿真信息,所述网络仿真信息包括与网络实体设备对应的网络实体信息,基于网络空间拓扑图、虚拟仿真设备和网络仿真信息,镜像出与电力信息系统网络结构相同的虚拟蜜网网络;

5、结合电力信息系统数据的敏感性和网络安全漏洞的危害程度,制定不同甜度的蜜饵,并将蜜饵投递到虚拟蜜网网络;

6、基于采集探针,对实体网络和投递了蜜饵的虚拟蜜网网络进行监测分析,根据监测分析结果判断对应网络是否受到网络攻击;

7、根据网络攻击判断结果,通过调节实体网络和虚拟蜜网网络的系统流量,并不断投递蜜饵,吸引攻击者进入虚拟蜜网网络。

8、进一步的,获取所述电力信息系统的网络实体信息包括:

9、基于所述电力信息系统业务系统模块包括数据库、云平台以及软件系统,网络实体设备包括业务服务器、终端设备、网络设备和网络安全防护设备,在所述电力信息系统部署采集工具,采集必要的网络实体信息,其中,所述网络实体信息包括业务服务器的操作系统关联信息、应用系统的关联信息、终端设备关联信息、网络设备关联信息和网络安全防护设备关联信息,以及对应的配置数据;

10、通过采集工具扫描遍历网络实体设备,确定设备类型为网控设备还是非网控设备,所述网控设备为具有路由功能的网络设备。

11、进一步的,基于所述网络实体信息,建立网络空间拓扑图包括:

12、若采集工具扫描到的设备类型是网控设备,则在网络拓扑中建立相关网控设备连接,同时扫描该网控设备下的实体设备信息;

13、若采集工具扫描到的设备类型不是网控设备,则将该设备添加到对应的网控设备下面;

14、基于对所有网络实体设备的遍历扫描,建立以网控设备为节点的网络空间拓扑图。

15、进一步的,结合电力信息系统数据的敏感性和网络安全漏洞的危害程度,制定不同甜度的蜜饵包括:

16、基于电力敏感数据分类分级办法,将电力数据分为若干敏感性级别数据;

17、基于系统漏洞定级规则和已发布的漏洞信息,选取适用于虚拟仿真设备的漏洞,将漏洞分为若干个危害级别;

18、对不同敏感性级别的电力数据的敏感性和不同危害级别的漏洞的危害性进行量化表示,并映射到同一维度空间,将电力敏感数据与系统漏洞进行组合,形成不同甜度的文件,称为蜜饵。

19、进一步的,对不同敏感性级别的电力数据的敏感性和不同危害级别的漏洞的危害性进行量化表示,并映射到同一维度空间包括:

20、分别对不同敏感性级别的电力数据敏感性和不同危害等级的漏洞危害性赋予初始值,其中高级别数据的赋值高于低级别数据的赋值;

21、分别计算电力数据敏感性赋值和漏洞危害性赋值的平均值和标准差;

22、基于平均值和标准差,对各类敏感数据和漏洞数据进行量化;

23、将电力数据敏感性和漏洞危害性的量化值映射到同一维度空间[0,1]。

24、进一步的,将电力敏感数据与系统漏洞进行组合,形成不同甜度的文件包括:

25、设计电力敏感数据权重和漏洞危害权重,将电力数据敏感性和漏洞危害性在同一维度空间的量化值进行加权求和,形成对应甜度值的蜜饵。

26、进一步的,基于采集探针,对实体网络和投递了蜜饵的虚拟蜜网网络进行监测分析,根据监测分析结果判断对应网络是否受到网络攻击包括:

27、基于所述的网络实体设备和虚拟仿真设备,部署具有流量监测、日志审计和网络信息采集的网络采集探针和虚拟网络采集探针;

28、基于网络采集探针和虚拟网络采集探针采集的数据,分析对应网络是否受到网络攻击。

29、进一步的,根据网络攻击判断结果,通过调节实体网络和蜜网网络的系统流量,并不断投递蜜饵,吸引攻击者进入虚拟蜜网网络包括:

30、基于所述虚拟仿真设备部署的网络采集探针的运行数据判断所述虚拟蜜网网络是否检测到网络攻击;

31、若是,则判断所述实体网络设备部署的网络采集探针是否检测到网络攻击;

32、若实体网络未检测到网络攻击,则通过不断投递蜜饵的方式引诱攻击者继续对虚拟蜜网网络进行攻击,并对所述的攻击行为进行溯源分析,对攻击者进行画像;

33、若实体网络检测到网络攻击,则通过降低实体网络的数据交互,同时增加虚拟蜜网网络的交互的方式主动牵引攻击者进入虚拟蜜网网络,对虚拟蜜网网络实施攻击;

34、将攻击者牵引到蜜网网络后,对实体网络设备进行安全加固。

35、第二方面,一种电力信息系统网络攻击行为诱捕系统,包括:

36、设备探测模块,用于获取所述电力信息系统的网络实体信息;

37、虚拟仿真模块,用于基于所述网络实体信息,建立网络空间拓扑图和虚拟仿真设备,在虚拟仿真设备部署网络仿真信息,所述网络仿真信息包括与网络实体设备对应的网络实体信息,基于网络空间拓扑图、虚拟仿真设备和网络仿真信息,镜像出与电力信息系统网络结构相同的虚拟蜜网网络;

38、蜜饵投递模块,用于结合电力信息系统数据的敏感性和网络安全漏洞的危害程度,制定不同甜度的蜜饵,并将蜜饵投递到虚拟蜜网网络;

39、监测分析模块,用于基于采集探针,对实体网络和投递了蜜饵的虚拟蜜网网络进行监测分析,根据监测分析结果判断对应网络是否受到网络攻击;

40、流量牵引模块,用于根据网络攻击判断结果,通过调节实体网络和虚拟蜜网网络的系统流量,并不断投递蜜饵,吸引攻击者进入虚拟蜜网网络。

41、进一步的,设备探测模块包括:

42、设备信息获取单元,用于基于所述电力信息系统业务系统模块包括数据库、云平台以及软件系统,网络实体设备包括业务服务器、终端设备、网络设备和网络安全防护设备,在所述电力信息系统部署采集工具,采集网络实体信息,其中,所述网络实体信息包括业务服务器的操作系统关联信息、应用系统的关联信息、终端设备关联信息、网络设备关联信息和网络安全防护设备关联信息,以及对应的配置数据;

43、设备类型获取单元,用于通过采集工具扫描遍历网络实体设备,确定设备类型为网控设备还是非网控设备,所述网控设备为具有路由功能的网络设备。

44、进一步的,虚拟仿真模块包括:

45、网控设备处理单元,用于在若采集工具扫描到的设备类型是网控设备的情况下,在网络拓扑中建立相关网控设备连接,同时扫描该网控设备下的实体设备信息;

46、非网控设备处理单元,用于在采集工具扫描到的设备类型不是网控设备的情况下,将该设备添加到对应的网控设备下面;

47、扫描控制单元,用于基于对所有网络实体设备的遍历扫描,建立以网控设备为节点的网络空间拓扑图。

48、进一步的,蜜饵投递模包括:

49、电力数据分级单元,用于基于电力敏感数据分类分级办法,将电力数据分为若干敏感性级别数据;

50、漏洞危害分级单元,用于基于系统漏洞定级规则和已发布的漏洞信息,选取适用于虚拟仿真设备的漏洞,将漏洞分为若干个危害级别;

51、量化表示单元,用于对不同敏感性级别的电力数据的敏感性和不同危害级别的漏洞的危害性进行量化表示,并映射到同一维度空间,将电力敏感数据与系统漏洞进行组合,形成不同甜度的文件,称为蜜饵。

52、进一步的,量化表示单元对不同敏感性级别的电力数据的敏感性和不同危害级别的漏洞的危害性进行量化表示,并映射到同一维度空间包括:

53、分别对不同敏感性级别的电力数据敏感性和不同危害等级的漏洞危害性赋予初始值,其中高级别数据的赋值高于低级别数据的赋值;

54、分别计算电力数据敏感性赋值和漏洞危害性赋值的平均值和标准差;

55、基于平均值和标准差,对各类敏感数据和漏洞数据进行量化;

56、将电力数据敏感性和漏洞危害性的量化值映射到同一维度空间[0,1]。

57、进一步的,量化表示单元将电力敏感数据与系统漏洞进行组合,形成不同甜度的文件包括:

58、基于电力敏感数据权重和漏洞危害权重,将电力数据敏感性和漏洞危害性在同一维度空间的量化值进行加权求和,形成对应甜度值的蜜饵。

59、进一步的,监测分析模块包括:

60、探针部署单元,用于基于所述的网络实体设备和虚拟仿真设备,部署具有流量监测、日志审计和网络信息采集的网络采集探针和虚拟网络采集探针;

61、数据分析单元,用于基于网络采集探针和虚拟网络采集探针采集的数据,分析对应网络是否受到网络攻击。

62、进一步的,流量牵引模块包括:

63、第一识别单元,用于基于所述虚拟仿真设备部署的网络采集探针的运行数据判断所述虚拟蜜网网络是否检测到网络攻击;

64、第二识别单元,用于在虚拟蜜网网络检测到网络攻击的情况下,判断所述实体网络设备部署的网络采集探针是否检测到网络攻击;

65、第一处理单元,用于在实体网络未检测到网络攻击的情况下,通过投递蜜饵的方式引诱攻击者继续对虚拟蜜网网络进行攻击,并对攻击行为进行溯源分析,对攻击者进行画像;

66、第二处理单元,用于在实体网络检测到网络攻击的情况下,通过降低实体网络的数据交互,同时增加虚拟蜜网网络的交互的方式主动牵引攻击者进入虚拟蜜网网络,对虚拟蜜网网络实施攻击;

67、第三处理单元,用于在将攻击者牵引到虚拟蜜网网络后,对实体网络设备进行安全加固。

68、第三方面,提供一种计算机设备,所述设备包括一个或多个处理器;存储器;以及一个或多个程序,其中所述一个或多个程序被存储在所述存储器中,并且被配置为由所述一个或多个处理器执行,所述程序被处理器执行时实现如本发明第一方面所述的网络流量分类方法的步骤。

69、第四方面,提供一种计算机存储介质,其上存储有计算机程序,所述计算机程序被处理器执行时实现如本发明第一方面所述的网络流量分类方法的步骤。

70、有益效果:本发明提供的一种电力信息系统网络攻击行为诱捕方法及系统,基于仿真技术模拟与电力信息系统相同的虚拟蜜网网络,在面对高级持续性威胁等网络攻击时,可以有效利用本发明识别并锁定网络攻击行为;若攻击者在攻击时处在真实的电力信息系统网络,本发明可以通过网络流量和蜜饵投递等方式主动牵引攻击者进入蜜网网络,有效达到欺骗攻击者的目的。在电力信息系统中,通过本发明构建虚拟蜜网网络诱骗攻击者进行攻击,不影响正常业务系统的正常运行,对业务程序耦合程度低,可以有效形成网络空间维度的纵深捕获体系。

本文地址:https://www.jishuxx.com/zhuanli/20241021/319159.html

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌抄袭侵权/违法违规的内容, 请发送邮件至 YYfuon@163.com 举报,一经查实,本站将立刻删除。

下一篇

返回列表