数据处理方法及数据处理装置与流程

- 国知局

- 2024-11-21 12:09:37

本公开涉及数据安全领域,具体地涉及一种数据处理方法及数据处理装置。

背景技术:

1、随着信息与通讯技术的飞速发展,数据的应用和管理早已渗透到各行各业。近年来,全球数据安全威胁呈现多样化趋势,各类数据泄露、网络攻击、恶意软件、数据贩卖等问题层出不穷,数据泄露和丢失带来的风险越来越大,数据安全防护问题在全球范围内引起了广泛关注。

技术实现思路

1、鉴于上述问题,本公开提供了提高数据安全性的数据处理方法及数据处理装置。

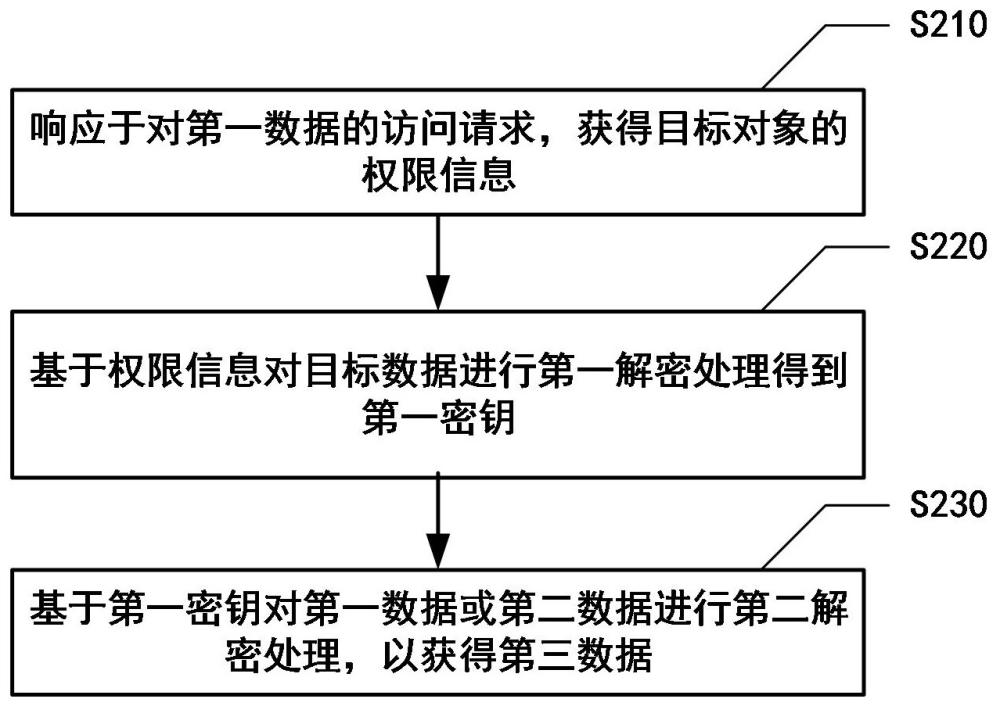

2、根据本公开的第一个方面,提供了一种数据处理方法,包括:响应于对第一数据的访问请求,获得目标对象的权限信息,所述目标对象是触发所述访问请求的对象,不同对象对应的权限信息不同或相同;基于所述权限信息对目标数据进行第一解密处理得到第一密钥;基于所述第一密钥对所述第一数据或第二数据进行第二解密处理,以获得第三数据;所述第二数据包括对所述第一数据进行解密得到的数据;所述目标数据包括或不包括所述第一数据;所述第三数据的可访问性大于所述第一数据的可访问性。

3、根据本公开的实施例,所述基于所述第一密钥对所述第一数据或第二数据进行第二解密处理,以获得第三数据包括以下至少之一:基于所述第一密钥对所述第一数据进行第二解密处理,以获得第三数据;所述目标数据是对所述第一密钥加密的数据;基于所述第一密钥对第二数据进行第二解密处理,以获得第三数据;所述第二数据包括对所述第一数据进行解密得到的数据;所述目标数据是对所述第一数据加密的数据。

4、根据本公开的实施例,所述获得目标对象的权限信息包括:获得所述目标对象的第一属性信息;根据所述第一属性信息以对应获取策略获取所述权限信息。

5、根据本公开的实施例,所述根据所述第一属性信息以对应获取策略获取所述权限信息包括以下至少之一:在所述第一属性信息表征所述目标对象为电子设备的情况下,从所述电子设备的第一存储区域获取所述电子设备的设备标识或第二密钥,所述第二密钥为在得到所述第一数据的过程中生成的密钥;在所述第一属性信息表征所述目标对象为电子设备的情况下,从目标设备获取第二密钥,所述第二密钥为在得到所述第一数据的过程中生成的密钥,所述目标设备与所述电子设备具有通信连接。

6、根据本公开的实施例,所述根据所述第一属性信息以对应获取策略获取所述权限信息包括以下至少之一:在所述第一属性信息表征所述目标对象为应用程序的情况下,从第二存储区域获取所述应用程序的程序标识或第二密钥,所述第二密钥为在得到所述第一数据的过程中生成的密钥,所述第二存储区域包括或不包括所述应用程序所在的存储区域;在所述第一属性信息表征所述目标对象为应用程序的情况下,从目标设备获取第二密钥,所述第二密钥为在得到所述第一数据的过程中生成的密钥,所述目标设备与所述应用程序具有通信连接。

7、根据本公开的实施例,所述根据所述第一属性信息以对应获取策略获取所述权限信息包括以下至少之一:在所述第一属性信息表征所述目标对象为用户的情况下,采集所述用户的生物标识;在所述第一属性信息表征所述目标对象为用户的情况下,获取所述用户输入的第二密钥,所述第二密钥为在得到所述第一数据的过程中生成的密钥。

8、根据本公开的实施例,所述方法还包括:对第三数据进行加密获得第一数据;所述对第三数据进行加密获得第一数据包括以下至少之一:生成第一密钥,通过所述第一密钥对所述第三数据进行第一加密处理,得到第一数据;生成第二密钥,基于所述第二密钥对所述第一密钥进行第二加密处理,得到目标数据,所述目标数据是对第一密钥加密的数据;生成第一密钥,通过所述第一密钥对所述第三数据进行第一加密处理,得到第二数据;生成第二密钥,基于所述第二密钥对所述第二数据进行第二加密处理,得到第一数据。

9、根据本公开的实施例,所述方法还包括:对第三数据进行加密获得第一数据;所述对第三数据进行加密获得第一数据包括:获得所述第三数据的第二属性信息;根据所述第二属性信息以对应加密策略对所述第三数据进行加密。

10、根据本公开的实施例,所述根据所述第二属性信息以对应加密策略对所述第三数据进行加密包括以下至少之一:在所述第二属性信息表征所述第三数据的数据类型不同的情况下,对第一类型数据和第二类型数据分别加密,所述第一类型数据与所述第二类型数据的加密次数不同;在所述第二属性信息表征所述第三数据的访问频次不同的情况下,对第一访问频次数据和第二访问频次数据分别加密,所述第一访问频次数据和所述第二访问频次数据的加密次数不同;在所述第二属性信息表征所述第三数据的写入时间不同的情况下,对第一写入时间数据和第二写入时间数据分别加密,所述第一写入时间数据和所述第二写入时间数据的加密次数不同。

11、根据本公开的第二个方面,提供了一种数据处理装置,包括:获取模块,用于响应于对第一数据的访问请求,获取目标对象的权限信息,所述目标对象是触发所述访问请求的对象,不同对象对应的权限信息不同或相同;第一解密模块,用于基于所述权限信息对目标数据进行第一解密处理得到第一密钥;第二解密模块,用于基于所述第一密钥对所述第一数据或所述第二数据进行第二解密处理,以获得第三数据;所述第二数据包括对所述第一数据进行解密得到的数据;所述目标数据包括或不包括所述第一数据;所述第三数据的可访问性大于所述第一数据的可访问性。

技术特征:1.一种数据处理方法,包括:

2.根据权利要求1所述的方法,所述基于所述第一密钥对所述第一数据或第二数据进行第二解密处理,以获得第三数据包括以下至少之一:

3.根据权利要求1所述的方法,所述获得目标对象的权限信息包括:

4.根据权利要求3所述的方法,所述根据所述第一属性信息以对应获取策略获取所述权限信息包括以下至少之一:

5.根据权利要求3所述的方法,所述根据所述第一属性信息以对应获取策略获取所述权限信息包括以下至少之一:

6.根据权利要求3所述的方法,所述根据所述第一属性信息以对应获取策略获取所述权限信息包括以下至少之一:

7.根据权利要求1所述的方法,所述方法还包括:

8.根据权利要求1所述的方法,所述方法还包括:

9.根据权利要求8所述的方法,所述根据所述第二属性信息以对应加密策略对所述第三数据进行加密包括以下至少之一:

10.一种数据处理装置,包括:

技术总结本公开提供了一种数据处理方法及数据处理装置,可以应用于数据安全技术领域。该数据处理方法,包括:响应于对第一数据的访问请求,获得目标对象的权限信息,所述目标对象是触发所述访问请求的对象,不同对象对应的权限信息不同或相同;基于所述权限信息对目标数据进行第一解密处理得到第一密钥;基于所述第一密钥对所述第一数据或第二数据进行第二解密处理,以获得第三数据;所述第二数据包括对所述第一数据进行解密得到的数据;所述目标数据包括或不包括所述第一数据;所述第三数据的可访问性大于所述第一数据的可访问性。技术研发人员:孙健华,徐中华受保护的技术使用者:联想(北京)有限公司技术研发日:技术公布日:2024/11/18本文地址:https://www.jishuxx.com/zhuanli/20241120/334599.html

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌抄袭侵权/违法违规的内容, 请发送邮件至 YYfuon@163.com 举报,一经查实,本站将立刻删除。

下一篇

返回列表