基于LLM的ASOC漏洞评估方法、装置、设备及介质与流程

- 国知局

- 2024-07-31 22:44:50

本技术涉及安全测试,具体而言,涉及一种基于llm的asoc漏洞评估方法、装置、设备及介质。

背景技术:

1、在当前的应用安全测试领域,各种安全测试工具被广泛用于识别、分析和报告软件系统中的潜在安全漏洞。目前通常采用sast工具(静态应用安全测试)、iast工具(交互式应用安全测试)等工具对漏洞进行安全检测,这样,通过自动化扫描、静态代码分析、动态分析等多种技术手段,可以提高应用程序的安全性,但是目前的检测方式无法对漏洞进行全面检测,只能从单一方面进行检测,检测的准确性较差,如何提高漏洞检测的准确性是目前急需解决的问题。

技术实现思路

1、本技术的一些实施例的目的在于提供一种基于llm的asoc漏洞评估方法、装置、设备及介质,通过本技术的实施例的技术方案,通过获取待检测的项目代码文件,并确定所述项目代码文件中的漏洞信息;根据预先设置的漏洞有效性识别模型和所述漏洞信息,确定所述漏洞信息的有效性信息,其中,所述预先设置的漏洞有效性识别模型是采用不同类型的预设漏洞检测工具获取到样本漏洞信息,并根据所述样本漏洞信息对大模型进行训练得到的;所述有效性信息至少包括有效漏洞信息;根据预设分类规则,确定与所述有效漏洞信息对应的漏洞类型,并分别计算每一个有效漏洞的分值;根据所述漏洞信息的有效性信息、所述漏洞类型和所述分值,对所述待检测的项目代码文件中的漏洞进行评估,本技术实施例中通过采用多种不同类型的漏洞检测工具获取样本漏洞信息,进而对大模型进行训练,得到漏洞有效性识别模型,从而在实际应用中,可以采用该漏洞有效性识别模型判断检测出的漏洞是否为有效漏洞,然后对有效漏洞进行分类,进而在每一种漏洞分类中计算有效漏洞的分值,并根据漏洞信息的有效性信息、漏洞类型和分值,对所述待检测的项目代码文件中的漏洞进行评估,这样,可以对漏洞进行全面检测和评估,提高漏洞检测的准确性。

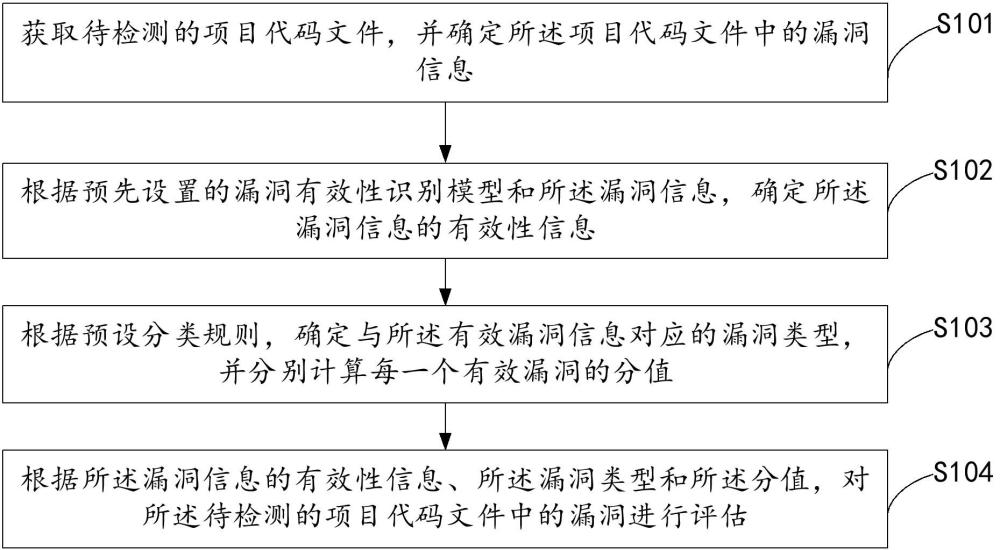

2、第一方面,本技术的一些实施例提供了一种基于llm的asoc漏洞评估方法,包括:

3、获取待检测的项目代码文件,并确定所述项目代码文件中的漏洞信息;

4、根据预先设置的漏洞有效性识别模型和所述漏洞信息,确定所述漏洞信息的有效性信息,其中,所述预先设置的漏洞有效性识别模型是采用不同类型的预设漏洞检测工具获取到样本漏洞信息,并根据所述样本漏洞信息对大模型进行训练得到的;所述有效性信息至少包括有效漏洞信息;

5、根据预设分类规则,确定与所述有效漏洞信息对应的漏洞类型,并分别计算每一个有效漏洞的分值;

6、根据所述漏洞信息的有效性信息、所述漏洞类型和所述分值,对所述待检测的项目代码文件中的漏洞进行评估。

7、本技术的一些实施例通过采用多种不同类型的漏洞检测工具获取样本漏洞信息,进而对大模型进行训练,得到漏洞有效性识别模型,从而在实际应用中,可以采用该漏洞有效性识别模型判断检测出的漏洞是否为有效漏洞,然后对有效漏洞进行分类,进而在每一种漏洞分类中计算有效漏洞的分值,并根据漏洞信息的有效性信息、漏洞类型和分值,对所述待检测的项目代码文件中的漏洞进行评估,这样,可以对漏洞进行全面检测和评估,提高漏洞检测的准确性。

8、可选地,所述预先设置的漏洞有效性识别模型是通过如下方式获得的:

9、获取样本项目代码文件;

10、采用预设漏洞检测工具,对所述样本项目代码文件进行漏洞检测,得到与所述预设漏洞检测工具对应的漏洞检测结果;其中,所述预设漏洞检测工具至少包括交互式应用安全测试方法、静态应用安全测试方法、动态应用安全测试方法、软件组成分析方法、自动化渗透测试方法和运行时应用程序自我保护方法中的多种;

11、对与所述预设漏洞检测工具对应的漏洞检测结果进行预处理,得到与漏洞标识对应的样本漏洞信息;

12、根据所述与漏洞标识对应的样本漏洞信息,对大模型进行训练,得到所述漏洞有效性识别模型。

13、本技术的一些实施例通过不同检测工具的漏洞结果规范化数据对齐和整合过程,基于整合后的完整漏洞数据,通过大模型精确判断漏洞是否有效,去除误报。

14、可选地,所述对与所述预设漏洞检测工具对应的漏洞检测结果进行预处理,得到与漏洞标识对应的样本漏洞信息,包括:

15、根据预设字段对与所述预设漏洞检测工具对应的漏洞检测结果进行字段处理,得到标准化的漏洞检测结果,所述预设字段至少包括一级字段和二级字段;

16、对所述标准化的漏洞检测结果进行去重和数据对齐处理,得到与所述漏洞标识对应的样本漏洞信息。

17、本技术的一些实施例通过不同检测工具的漏洞结果规范化数据对齐和整合过程,提高数据处理的准确性。

18、可选地,所述根据所述与漏洞标识对应的样本漏洞信息,对大模型进行训练,得到所述漏洞有效性识别模型,包括:

19、根据与所述漏洞标识对应的样本漏洞信息,确定与所述样本漏洞信息对应的特征向量;

20、对与所述样本漏洞信息对应的特征向量进行数据清洗,得到模型的输入向量;

21、根据所述模型的输入向量对所述大模型进行训练,得到所述漏洞有效性识别模型,以及与所述漏洞有效性识别模型对应的训练参数,所述训练参数至少包括学习率、损失函数和训练次数。

22、本技术的一些实施例,通过基于整合后的完整漏洞数据,通过大模型精确判断漏洞是否有效,去除误报,提高漏洞有效性检测的准确性。

23、可选地,所述根据预设分类规则,确定与所述有效漏洞信息对应的漏洞类型,包括:

24、根据开放网络应用程序安全项目规则,对所述有效漏洞信息进行分类处理,得到与所述有效漏洞信息对应的漏洞类型,其中,所述漏洞类型至少包括注入类、敏感数据泄露类;xml外部实体类;跨站脚本类;不安全的反序列化类或使用含有已知漏洞的组件类中的一种。

25、本技术的一些实施例将有效漏洞类中的漏洞根据漏洞类型分类,如根据owasp(开放网络应用程序安全项目)定期发布的漏洞类型分类,进行优先级排序,根据类型不同,严重程度越高,修复优先级越高。

26、可选地,所述计算每一个有效漏洞的分值,包括:

27、获取有效漏洞的计算字段,其中,所述预设漏洞检测工具和工具数量;

28、根据所述预设漏洞检测工具的准确率,分别计算每一种预设漏洞检测工具对应的评分权重;

29、根据所述评分权重和所述漏洞信息的有效性信息,计算每一个有效漏洞的分值。

30、本技术的一些实施例,根据评分结果(分数越高,优先级越高)进行优先级排序。

31、可选地,所述根据所述漏洞信息的有效性信息、所述漏洞类型和所述分值,对所述待检测的项目代码文件中的漏洞进行评估,包括:

32、根据所述漏洞信息的有效性信息,获取有效漏洞;

33、在漏洞为有效漏洞的情况下,根据所述漏洞类型的优先级,对所述有效漏洞进行排序处理,得到第一排序结果;

34、对于同一类型的有效漏洞,根据所述每一个有效漏洞的分值的大小,对同一类型的有效漏洞进行排序,得到第二排序结果;

35、根据所述第二排序结果对所述待检测的项目代码文件中的漏洞进行评估。

36、本技术的一些实施例基于有效漏洞评分和归类,实现精确定位那些最为紧迫、需即刻修复的安全漏洞,为决策者提供清晰、聚焦的漏洞修复优先级依据。

37、第二方面,本技术的一些实施例提供了一种基于llm的asoc漏洞评估装置,包括:

38、获取模块,用于获取待检测的项目代码文件,并确定所述项目代码文件中的漏洞信息;

39、确定模块,用于根据预先设置的漏洞有效性识别模型和所述漏洞信息,确定所述漏洞信息的有效性信息,其中,所述预先设置的漏洞有效性识别模型是采用不同类型的预设漏洞检测工具获取到样本漏洞信息,并根据所述样本漏洞信息对大模型进行训练得到的;所述有效性信息至少包括有效漏洞信息;

40、计算模块,用于根据预设分类规则,确定与所述有效漏洞信息对应的漏洞类型,并分别计算每一个有效漏洞的分值;

41、评估模块,用于根据所述漏洞信息的有效性信息、所述漏洞类型和所述分值,对所述待检测的项目代码文件中的漏洞进行评估。

42、本技术的一些实施例通过采用多种不同类型的漏洞检测工具获取样本漏洞信息,进而对大模型进行训练,得到漏洞有效性识别模型,从而在实际应用中,可以采用该漏洞有效性识别模型判断检测出的漏洞是否为有效漏洞,然后对有效漏洞进行分类,进而在每一种漏洞分类中计算有效漏洞的分值,并根据漏洞信息的有效性信息、漏洞类型和分值,对所述待检测的项目代码文件中的漏洞进行评估,这样,可以对漏洞进行全面检测和评估,提高漏洞检测的准确性。

43、可选地,所述装置还包括模型训练模块,所述模型训练模块用于:

44、获取样本项目代码文件;

45、采用预设漏洞检测工具,对所述样本项目代码文件进行漏洞检测,得到与所述预设漏洞检测工具对应的漏洞检测结果;其中,所述预设漏洞检测工具至少包括交互式应用安全测试方法、静态应用安全测试方法、动态应用安全测试方法、软件组成分析方法、自动化渗透测试方法和运行时应用程序自我保护方法中的多种;

46、对与所述预设漏洞检测工具对应的漏洞检测结果进行预处理,得到与漏洞标识对应的样本漏洞信息;

47、根据所述与漏洞标识对应的样本漏洞信息,对大模型进行训练,得到所述漏洞有效性识别模型。

48、本技术的一些实施例通过不同检测工具的漏洞结果规范化数据对齐和整合过程,基于整合后的完整漏洞数据,通过大模型精确判断漏洞是否有效,去除误报。

49、可选地,所述模型训练模块用于:

50、根据预设字段对与所述预设漏洞检测工具对应的漏洞检测结果进行字段处理,得到标准化的漏洞检测结果,所述预设字段至少包括一级字段和二级字段;

51、对所述标准化的漏洞检测结果进行去重和数据对齐处理,得到与所述漏洞标识对应的样本漏洞信息。

52、本技术的一些实施例通过不同检测工具的漏洞结果规范化数据对齐和整合过程,提高数据处理的准确性。

53、可选地,所述模型训练模块用于:

54、根据与所述漏洞标识对应的样本漏洞信息,确定与所述样本漏洞信息对应的特征向量;

55、对与所述样本漏洞信息对应的特征向量进行数据清洗,得到模型的输入向量;

56、根据所述模型的输入向量对所述大模型进行训练,得到所述漏洞有效性识别模型,以及与所述漏洞有效性识别模型对应的训练参数,所述训练参数至少包括学习率、损失函数和训练次数。

57、本技术的一些实施例,通过基于整合后的完整漏洞数据,通过大模型精确判断漏洞是否有效,去除误报,提高漏洞有效性检测的准确性。

58、可选地,所述计算模块用于:

59、根据开放网络应用程序安全项目规则,对所述有效漏洞信息进行分类处理,得到与所述有效漏洞信息对应的漏洞类型,其中,所述漏洞类型至少包括注入类、敏感数据泄露类;xml外部实体类;跨站脚本类;不安全的反序列化类或使用含有已知漏洞的组件类中的一种。

60、本技术的一些实施例将有效漏洞类中的漏洞根据漏洞类型分类,如根据owasp(开放网络应用程序安全项目)定期发布的漏洞类型分类,进行优先级排序,根据类型不同,严重程度越高,修复优先级越高。

61、可选地,所述计算模块用于:

62、获取有效漏洞的计算字段,其中,所述预设漏洞检测工具和工具数量;

63、根据所述预设漏洞检测工具的准确率,分别计算每一种预设漏洞检测工具对应的评分权重;

64、根据所述评分权重和所述漏洞信息的有效性信息,计算每一个有效漏洞的分值。

65、本技术的一些实施例,根据评分结果(分数越高,优先级越高)进行优先级排序。

66、可选地,所述评估模块用于:

67、根据所述漏洞信息的有效性信息,获取有效漏洞;

68、在漏洞为有效漏洞的情况下,根据所述漏洞类型的优先级,对所述有效漏洞进行排序处理,得到第一排序结果;

69、对于同一类型的有效漏洞,根据所述每一个有效漏洞的分值的大小,对同一类型的有效漏洞进行排序,得到第二排序结果;

70、根据所述第二排序结果对所述待检测的项目代码文件中的漏洞进行评估。

71、本技术的一些实施例基于有效漏洞评分和归类,实现精确定位那些最为紧迫、需即刻修复的安全漏洞,为决策者提供清晰、聚焦的漏洞修复优先级依据。

72、第三方面,本技术的一些实施例提供一种电子设备,包括存储器、处理器以及存储在所述存储器上并可在所述处理器上运行的计算机程序,其中,所述处理器执行所述程序时可实现如第一方面任一实施例所述的基于llm的asoc漏洞评估方法。

73、第四方面,本技术的一些实施例提供一种计算机可读存储介质,其上存储有计算机程序,所述程序被处理器执行时可实现如第一方面任一实施例所述的基于llm的asoc漏洞评估方法。

74、第五方面,本技术的一些实施例提供一种计算机程序产品,所述的计算机程序产品包括计算机程序,其中,所述的计算机程序被处理器执行时可实现如第一方面任一实施例所述的基于llm的asoc漏洞评估方法。

本文地址:https://www.jishuxx.com/zhuanli/20240730/194427.html

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌抄袭侵权/违法违规的内容, 请发送邮件至 YYfuon@163.com 举报,一经查实,本站将立刻删除。

下一篇

返回列表