无人值守的门禁控制方法及系统与流程

- 国知局

- 2024-07-31 22:18:14

本申请涉及人脸识别门禁,尤其涉及一种无人值守的门禁控制方法及系统。

背景技术:

1、在当下办公环境,重点机房属于整栋办公楼宇的“心脏”,需要定期巡检的工作,目前该工作主要由运营整栋办公楼宇的物业人员进行,重点机房需要对进出机房人员进行强控,且需要定期进行巡检,在业内,巡检人员主要由运营该办公楼宇的物业人员构成,而物业人员当中会存在属于外面派遣人员,人员流动性较强,当前没有一种非常好的手段自动化地排查进入机房人员的合法性。

2、因而,亟需研发一种无人值守的门禁控制方法及系统解决上述存在的一个或多个问题。

技术实现思路

1、鉴于此,为解决上述技术问题或部分技术问题,本发明实施例提供一种无人值守的门禁控制方法及系统。

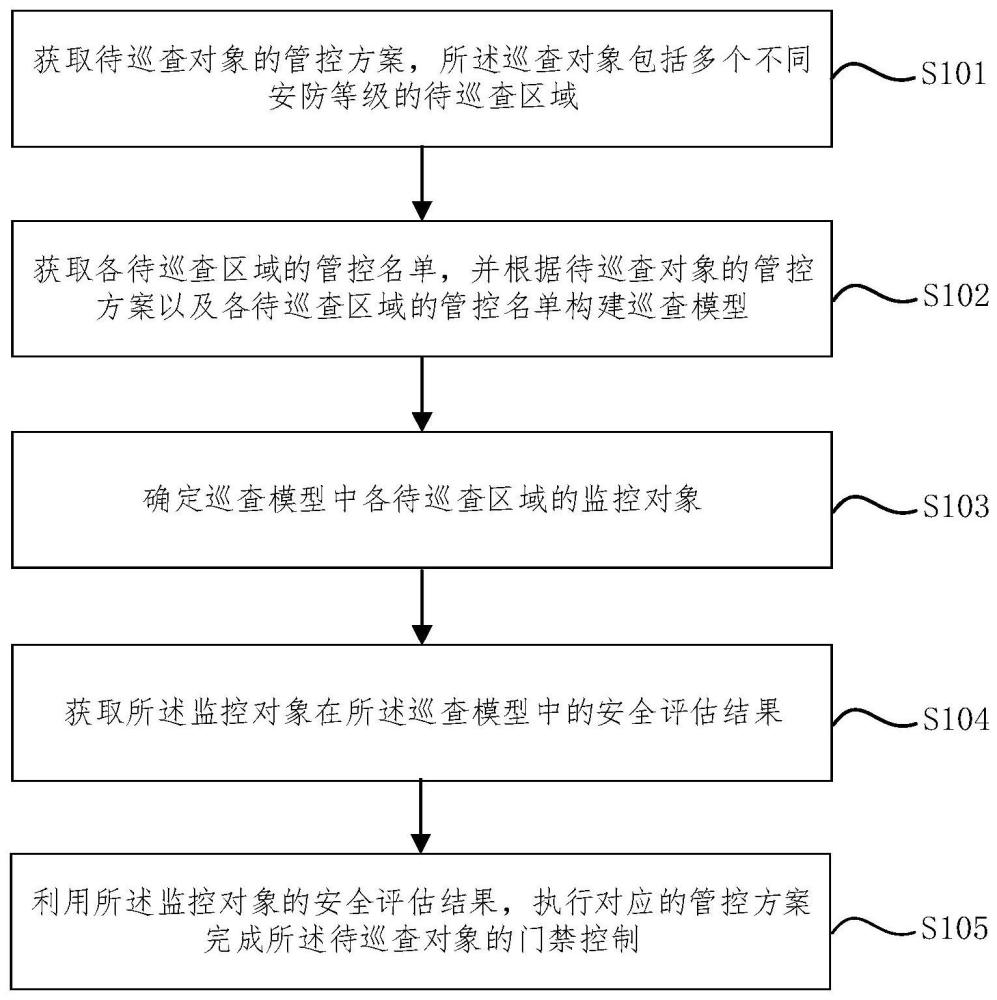

2、第一方面,本申请提供了一种无人值守的门禁控制方法,所述方法包括:

3、获取待巡查对象的管控方案,所述待巡查对象包括多个不同安防等级的待巡查区域;

4、获取各待巡查区域的管控名单,并根据待巡查对象的管控方案以及各待巡查区域的管控名单构建巡查模型;

5、确定巡查模型中各待巡查区域的监控对象;

6、获取所述监控对象在所述巡查模型中的安全评估结果;

7、利用所述监控对象的安全评估结果,执行对应的管控方案完成所述待巡查对象的门禁控制。

8、在一个可能的实施方式中,所述安防等级至少包括一级安防等级与二级安防等级;

9、所述待巡查对象的管控方案,包括所述待巡查对象中一级安防等级待巡查区域的管控方案、以及二级安防等级待巡查区域的管控方案。

10、在一个可能的实施方式中,所述管控名单包括白名单人员与黑名单人员;

11、所述根据待巡查对象的管控方案以及各待巡查区域的管控名单构建巡查模型,包括:

12、根据各待巡查区域的管控方案,获取各待巡查区域的白名单管控方案与黑名单管控方案;

13、基于待巡查区域的白名单管控方案与黑名单管控方案、以及待巡查区域的管控名单得到所述待巡查区域的人员管控方案;

14、利用各待巡查区域的人员管控方案、以及各待巡查区域在所述待巡查对象中的位置信息建立巡查模型。

15、在一个可能的实施方式中,所述确定巡查模型中各待巡查区域的监控对象,包括:

16、获取巡查模型中各待巡查区域的监控图像;

17、根据所述监控图像确定待巡查区域的监控对象。

18、在一个可能的实施方式中,所述获取所述监控对象在所述巡查模型中的安全评估结果,包括:

19、获取所述监控对象的人脸特征向量信息;

20、利用所述人脸特征向量信息将所述监控对象与所述待巡查区域的管控名单进行匹配处理,得到所述监控对象的权限评估结果;

21、利用所述人脸特征向量信息将所述监控对象与待巡查对象中各待巡查区域的管控名单进行匹配处理,得到所述监控对象的身份评估结果;

22、将所述监控对象的权限评估结果与身份评估结果,作为所述监控对象在所述巡查模型中的安全评估结果。

23、在一个可能的实施方式中,所述利用所述监控对象的安全评估结果,执行对应的管控方案完成所述待巡查对象的门禁控制,包括:

24、在所述待巡查区域为一级安防等级的情况下,利用所述监控对象的权限评估结果,执行对应的管控方案完成所述待巡查对象的门禁控制;

25、在所述待巡查区域为二级安防等级的情况下,利用所述监控对象的权限评估结果与身份评估结果,执行对应的管控方案完成所述待巡查对象的门禁控制。

26、在一个可能的实施方式中,所述利用所述监控对象的权限评估结果,执行对应的管控方案完成所述待巡查对象的门禁控制,包括:

27、判断所述监控对象的权限评估结果是否符合权限要求;

28、在所述权限评估结果符合权限要求时,执行白名单管控方案,控制门禁锁打开;

29、在所述权限评估结果不符合权限要求时,执行黑名单管控方案,控制门禁锁保持关闭。

30、在一个可能的实施方式中,所述利用所述监控对象的权限评估结果与身份评估结果,执行对应的管控方案完成所述待巡查对象的门禁控制,包括:

31、判断所述监控对象的权限评估结果是否符合权限要求;

32、在所述权限评估结果符合权限要求时,执行白名单管控方案,控制门禁锁打开;

33、在所述权限评估结果不符合权限要求时,利用所述监控对象的身份评估结果,执行对应的管控方案完成所述待巡查对象的门禁控制。

34、在一个可能的实施方式中,所述利用所述监控对象的身份评估结果,执行对应的管控方案完成所述待巡查对象的门禁控制,包括:

35、判断所述监控对象的身份评估结果是否符合身份要求;

36、在所述份评估结果是符合身份要求时,执行白名单管控方案,控制门禁锁打开;

37、在所述份评估结果是不符合身份要求时,执行黑名单管控方案,控制门禁锁保持关闭。

38、第二方面,本申请提供了一种无人值守的门禁控制系统,其特征在于,包括:获取模块、主控模块、摄像头模块、云服务平台、门禁控制器;

39、所述获取模块包括第一获取模块和第二获取模块,所述云服务平台包括模型构建模块和评估模块;

40、第一获取模块,用于获取待巡查对象的管控方案,所述待巡查对象包括多个不同安防等级的待巡查区域;

41、第二获取模块,用于获取各待巡查区域的管控名单;

42、模型构建模块,用于根据待巡查对象的管控方案以及各待巡查区域的管控名单构建巡查模型;

43、摄像头模块,用于确定巡查模型中各待巡查区域的监控对象;

44、评估模块,用于获取所述监控对象在所述巡查模型中的安全评估结果;

45、主控模块,用于利用所述监控对象的安全评估结果;

46、门禁控制器模块,用于执行对应的管控方案完成所述待巡查对象的门禁控制。

47、本申请实施例提供的上述技术方案与现有技术相比具有如下优点:本申请实施例提供的方法通过构建巡查模型来模拟巡查对象各区域的安防情况,实现对巡查工作的智能化管理。巡查模型可以通过实时反馈各监控区域监控对象的行动,及时掌握巡查对象的动态,并根据实际情况做出相应的反馈处置,不仅可以节约大量的人工巡查成本,还可以提高巡查效率,确保安防工作的顺利进行。此外,巡查模型还可以根据不同区域的安防等级,实施相应的管控方案,实现精细化管理。在门禁控制方面,巡查模型可以根据待巡查区域的安防等级和实际需求,执行相应的管控措施,对于重点巡查区域,可以加强门禁管控力度,确保安防工作的万无一失,实现门禁的高效管控。

技术特征:1.一种无人值守的门禁控制方法,其特征在于,包括:

2.根据权利要求1所述的方法,其特征在于,所述安防等级至少包括一级安防等级与二级安防等级;

3.根据权利要求2所述的方法,其特征在于,所述管控名单包括白名单人员与黑名单人员;

4.根据权利要求1所述的方法,其特征在于,所述确定巡查模型中各待巡查区域的监控对象,包括:

5.根据权利要求1所述的方法,其特征在于,所述获取所述监控对象在所述巡查模型中的安全评估结果,包括:

6.根据权利要求1所述的方法,其特征在于,所述利用所述监控对象的安全评估结果,执行对应的管控方案完成所述待巡查对象的门禁控制,包括:

7.根据权利要求6所述的方法,其特征在于,所述利用所述监控对象的权限评估结果,执行对应的管控方案完成所述待巡查对象的门禁控制,包括:

8.根据权利要求6所述的方法,其特征在于,所述利用所述监控对象的权限评估结果与身份评估结果,执行对应的管控方案完成所述待巡查对象的门禁控制,包括:

9.根据权利要求8所述的方法,其特征在于,所述利用所述监控对象的身份评估结果,执行对应的管控方案完成所述待巡查对象的门禁控制,包括:

10.一种无人值守的门禁控制系统,其特征在于,包括:获取模块、主控模块、摄像头模块、云服务平台、门禁控制器;

技术总结本申请涉及一种无人值守的门禁控制方法及系统,获取待巡查对象的管控方案,所述待巡查对象包括多个不同安防等级的待巡查区域;获取各待巡查区域的管控名单,并根据待巡查对象的管控方案以及各待巡查区域的管控名单构建巡查模型;确定巡查模型中各待巡查区域的监控对象;获取所述监控对象在所述巡查模型中的安全评估结果;利用所述监控对象的安全评估结果,执行对应的管控方案完成所述待巡查对象的门禁控制。可以通过实时反馈各监控区域监控对象的行动,及时掌握巡查对象的动态,并根据实际情况做出相应的反馈处置,不仅可以节约大量的人工巡查成本,还可以提高巡查效率,确保安防工作的顺利进行。技术研发人员:王冲,余祥鑫,刘芳,高升勇,张鸿,李明霞受保护的技术使用者:深圳海智创科技有限公司技术研发日:技术公布日:2024/6/20本文地址:https://www.jishuxx.com/zhuanli/20240731/192689.html

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌抄袭侵权/违法违规的内容, 请发送邮件至 YYfuon@163.com 举报,一经查实,本站将立刻删除。

下一篇

返回列表