一种安全控车方法及安全控车系统

- 国知局

- 2024-08-30 15:00:24

本发明属于车联网,尤其涉及一种安全控车方法及安全控车系统。

背景技术:

1、随着汽车用户的逐年增长,人们也逐渐发现了传统的汽车钥匙在使用中会存在一些不便之处:例如匆忙出门时找不到汽车钥匙,或是在车辆面前发现忘带了汽车钥匙,耽误出行时间;又或是当双手满载无法轻松使用汽车钥匙开门等。

2、然而,随着汽车技术的智能化发展,传统的汽车钥匙发展到如今的数字钥匙。数字钥匙通过绑定在手机或智能穿戴设备上,使出门无需携带“汽车钥匙”,就可以对车辆进行开关锁、启动汽车等操作,使车主具有更好的体验感。

3、但是在使用数字钥匙的过程中,仍然有很多不便之处存在。例如,为了保证车辆安全,数字钥匙还是只能够为车主手机所使用,这就致使所有的控车操作都需要车主携带自己的手机亲自去操作,十分不便捷,而把车主手机交由别人进行控车操作又十分不安全,所以如何便更捷、更安全地使用数字钥匙对车辆进行解锁、上锁、启动、熄火、开关空调等控车操作成为了车联网技术领域亟待解决的问题。

技术实现思路

1、本发明的目的是克服上述现有技术的不足,提供一种安全控车方法,使得控车的过程更安全、更便捷。

2、为实现上述目的,本发明采用了以下技术方案:

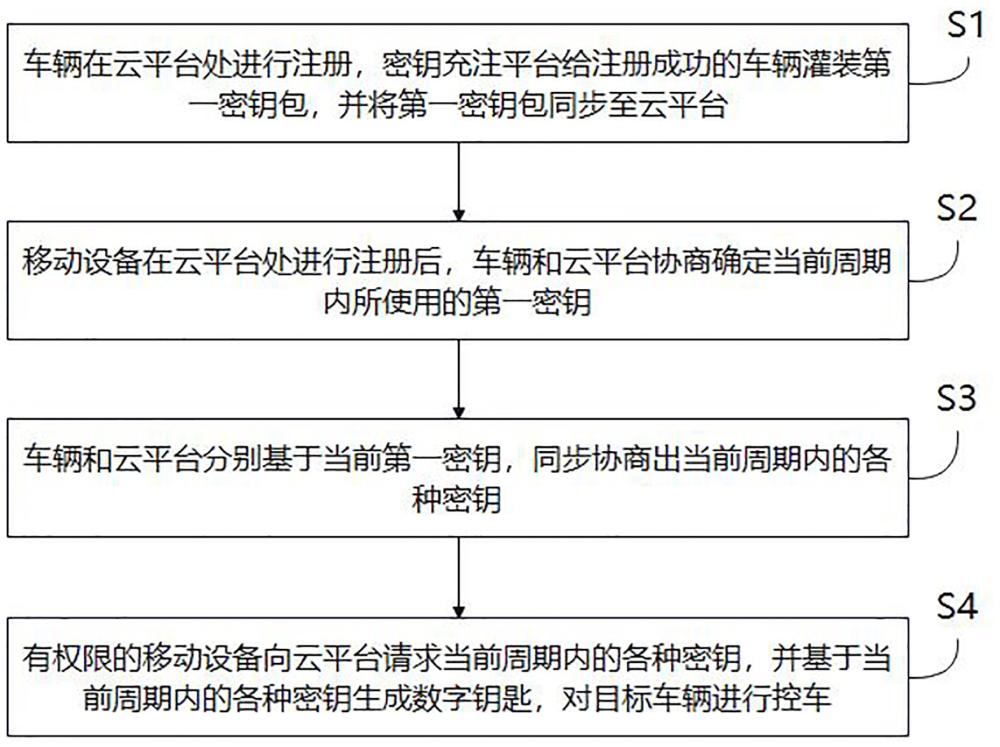

3、一种安全控车方法,包括以下步骤:

4、s1,车辆在云平台处进行注册,密钥充注平台给注册成功的车辆灌装第一密钥包,并将第一密钥包同步至云平台;

5、s2,移动设备在云平台处进行注册后,车辆和云平台协商确定当前周期内所使用的第一密钥;

6、s3,车辆和云平台分别基于当前第一密钥,同步协商出当前周期内的各种密钥;

7、s4,有权限的移动设备向云平台请求当前周期内的各种密钥,并基于当前周期内的各种密钥生成数字钥匙,对目标车辆进行控车。

8、优选的,在s4中还包括以下子步骤:

9、s41,当目标车辆为车辆v,需要对车辆v进行控车时,移动设备mcd开启蓝牙,在设定范围以内检测是否存在车辆v;

10、s42,若存在车辆v,则移动设备mcd向云平台tsp请求当前周期内的控车密钥,再基于控车密钥与车辆v进行蓝牙配对,蓝牙配对成功后的移动设备mcd得到数字钥匙,直接对车辆v进行控车,否则移动设备mcd不进行控车。

11、优选的,在s1中还存在以下子步骤:

12、s11,车辆v出厂时在云平台tsp处进行注册,注册成功后,云平台tsp获取车辆v的初始车辆信息,初始车辆信息包括绑定在一起的车辆识别码、车辆所使用的哈希函数、车辆所使用的密钥分割算法、车辆所使用的密钥派生函数,注册成功的车辆v存储有云平台tsp私钥;云平台tsp内存储有自身的一对公私钥,记云平台tsp公钥为pbtsp,记云平台tsp私钥为prtsp;

13、s12,注册成功的车辆v在密钥充注平台dkp处灌装第一密钥包,密钥充注平台dkp同时将第一密钥包同步至云平台tsp中。

14、优选的,在s2中,还包括以下子步骤:

15、s21,车主在购买车辆v后,携带移动设备在云平台tsp处进行注册,注册成功后,云平台tsp获取移动设备识别码、移动设备账户、密码、账户权限、移动设备的私钥、移动设备所使用的哈希函数并与车辆v的初始车辆信息绑定后形成注册信息;注册成功后的移动设备中存储有自身账户权限、云平台tsp私钥、车辆v的车辆识别码,各移动设备内均存储有自身的一对公私钥;

16、s22,云平台tsp向车辆v发送密钥协商信息m0:m0=pbtsp[idv||n1||fkn],

17、其中,||表示连接符,idv表示车辆v的车辆识别码,n1表示云平台tsp发送密钥协商信息m0时生成的第一随机数,fkn表示云平台tsp从车辆v注册信息里的第一密钥包中随机抽取出的标识符,pbtsp[·]表示使用云平台tsp公钥pbtsp进行非对称加密;

18、同时云平台tsp从对应的注册信息里调取与标识符fkn绑定的第一密钥fk,作为当前周期内车辆v所使用的第一密钥;

19、s23,车辆v调用云平台tsp私钥prtsp来非对称解密密钥协商信息m0后,得到车辆识别码第一副本idv´、第一随机数第一副本n1´和标识符副本fkn´;

20、车辆v验证当前车辆识别码第一副本idv´正确后,从第一密钥包中调用当前标识符副本fkn´所绑定的第一密钥fk´,来对称加密当前第一随机数第一副本n1´后形成第一密钥确认信息m1,车辆v将第一密钥确认信息m1发送至云平台tsp中;

21、若车辆v验证当前车辆识别码第一副本idv´错误,或第一密钥包中不存在当前标识符副本fkn´,则车辆v丢弃当前密钥协商信息m0;

22、s24,云平台tsp使用当前周期内车辆v所使用的第一密钥fk来对称解密第一密钥确认信息m1后,得到第一随机数第二副本n1´´,若n1´´=n1则云平台tsp向车辆v发送“启用当前第一密钥”的报文信息,车辆v将第一密钥fk作为当前周期内车辆v所使用的第一密钥;若n1´´≠n1,则重新回到s22。

23、优选的,在s3中,还包括以下子步骤:

24、s31,车辆v使用自身的密钥分割算法,对当前周期内所使用的第一密钥进行分段化处理,得到当前周期内的车端主密钥kv1、通讯密钥kv2和保护密钥kv3;云平台tsp从车辆v的注册信息中调取车辆v所使用的密钥分割算法,对当前周期内车辆v使用的第一密钥进行分段化处理,同步得到车辆v当前周期内的车端主密钥kv1、通讯密钥kv2和保护密钥kv3;

25、s32,云平台tsp从车辆v注册信息中调取车辆v所使用的密钥派生函数kdfv、各移动设备账户及账户权限,再使用密钥派生函数kdfv基于车端主密钥kv1和各移动设备账户,分别派生出各移动设备对应车辆v在当前周期内的设备密钥后,更新车辆v的注册信息;同时,云平台tsp使用保护密钥kv3来对称加密各移动设备账户及账户权限后,生成设备账户信息m2并发送至车辆v中;

26、s33,车辆v使用当前周期内的保护密钥kv3对称解密设备账户信息m2后,得到若干个移动设备账户对应的账户权限,再使用自身的密钥派生函数kdfv基于当前周期内的车端主密钥kv1和各移动设备账户,派生出各移动设备对应车辆v在当前周期内的设备密钥,将当前周期内各移动设备账户与账户权限、对应的设备密钥绑定。

27、优选的,在s42还包括以下子步骤:

28、s421,移动设备mcd内置的量子随机数芯片生成第二随机数n2后,向云平台tsp发送近控密钥请求信息m3:

29、m3={req(m3)||pbtsp[idmcd||pbmcd(acmcd||pwmcd||idv||n2)]},

30、其中,req(·)为消息类型标识符,idmcd表示移动设备mcd的移动设备识别码,pbmcd(·)表示使用移动设备mcd的公钥进行非对称加密,acmcd表示移动设备mcd的账户,pwmcd表示移动设备mcd的密码;

31、s422,云平台tsp根据req(m3),使用云平台tsp私钥prtsp对

32、pbtsp[idmcd||pbmcd(acmcd||pwmcd||idv||n2)]进行非对称解密,再根据非对称解密得到的idmcd在注册信息里调取出移动设备mcd的私钥prmcd,使用prmcd非对称解密pbmcd(acmcd||pwmcd||idv||n2)后得到移动设备账户、密码、目标车辆识别码和第二随机数副本n2´,验证移动设备账户、密码和目标车辆识别码是否存在于同一条注册信息中,若存在,则云平台tsp向移动设备mcd返回控车密钥信息m4:

33、m4={req(m4)||tk[kv2||kmcd,v]},tk=hmcd(pwmcd||n2´),

34、其中,req(m4)表示控车密钥信息m4的消息类型标识符,tk表示临时密钥,tk(·)表示使用临时密钥tk进行对称加密,hmcd表示移动设备mcd所使用的哈希函数,由云平台tsp从云平台tsp数据库内对应的注册信息中调取,kmcd,v表示移动设备mcd对应车辆v在当前周期内的设备密钥;

35、若云平台tsp的注册信息里不存在idmcd,或从控车密钥请求信息m3中解密出的移动设备账户、密码和目标车辆识别码不在同一条注册信息中,则云平台tsp丢弃当前控车密钥请求信息m3;

36、s423,移动设备mcd收到控车密钥信息m4后,计算临时密钥副本tk´=(pwmcd||n2)后,使用临时密钥副本tk´对称解密tk[kv2||kmcd,v]后得到通讯密钥第一副本kv2´和设备密钥第一副本kmcd,v´;

37、s424,移动设备mcd生成第三随机数n3后,再生成设备认证信息m5并发送至车辆v中:m5=kv2´{acmcd||kmcd,v´[idv||n3||acrmcd]},

38、其中,kv2´{·}表示使用通讯密钥第一副本kv2´进行对称加密,kmcd,v´[·]表示使用设备密钥第一副本kmcd,v´进行对称加密,acrmcd表示移动设备mcd的账户权限;

39、s425,车辆v使用当前周期内的通讯密钥kv2对称解密设备认证信息m5后得到移动设备账户副本acmcd´,再根据acmcd´调取当前周期内对应的设备密钥来对称解密kmcd,v´[idv||n3||acrmcd],得到第三随机数第一副本n3´、账户权限副本acrmcd´和车辆识别码第二副本idv´´,车辆v验证车辆识别码第二副本idv´´是否与车辆v自身的车辆识别码相同、账户权限副本acrmcd´是否正确,若均验证通过,则车辆v生成第四随机数n4后,再生成目标车辆认证信息m6并发送至移动设备mcd中:m6=kmcd,v[n4||kv2{n3´||n4}],车辆v生成数字钥匙dk=kmcd,v[kv2],

40、其中,kv2{·}表示使用通讯密钥kv2进行对称加密,kmcd,v[·]表示使用设备密钥kmcd,v进行对称加密;

41、若车辆识别码第二副本idv´´与车辆v自身的车辆识别码不相同和/或账户权限副本acrmcd´不正确,则验证失败,车辆v向移动设备mcd发送“蓝牙配对错误”的报文信息,若移动设备mcd身份合法,则重新回到s41;

42、s426,移动设备mcd使用设备密钥第一副本kmcd,v´来对称解密目标车辆认证信息m6后得到第四随机数副本n4´和kv2{n3´||n4},再使用通讯密钥第一副本kv2´对称解密kv2{n3´||n4}后得到第三随机数第二副本n3´´与第四随机数第二副本n4´´,若n3´´=n3´且n4´´=n4´,则移动设备mcd和车辆v之间双向认证鉴权成功,移动设备mcd和车辆v之间蓝牙配对成功,移动设备mcd生成数字钥匙dk=kmcd,v´[kv2´];

43、s427,在当前数字钥匙dk的有效期内,移动设备mcd基于自身账户权限,使用数字钥匙dk来加密控车指令后形成控车信息,并通过蓝牙将控车信息送至车辆v中,车辆v使用数字钥匙dk解密近控信息并执行相应的控车指令;数字钥匙dk的有效期自车辆v发出目标车辆认证信息m6时刻起的δt3时间段以内;

44、s428,超出数字钥匙dk的有效期时,或者移动设备mcd与车辆v之间的距离大于第一间距时,车辆v和移动设备mcd之间蓝牙连接自动断开,重新回到s41。

45、优选的,进行第一密钥更新包括以下步骤:

46、步骤1,将当前周期内的第一密钥和对应的标识符记为旧第一密钥和旧标识符fknold,当前周期结束时,云平台tsp将旧第一密钥和旧标识符从车辆v注册信息的第一密钥包中移入黑名单内;

47、步骤2,云平台tsp随机确定车辆v的下一周期时长γ、生成第六随机数n6,并从车辆v当前注册信息里的第一密钥包中随机抽取出新标识符fknnew后,生成密钥更新消息a1并发送至车辆v内,1天≤γ≤30天:

48、a1={req(a1)||pbtsp[idv||fknold||n6||fknnew||mac]},mac=hv(kv3||n6||fknnew),

49、其中,req(a1)表示密钥更新消息a1的消息类型标识符,mac为校验码,hv(·)表示车辆v所使用的哈希函数;

50、步骤3,车辆v使用平台tsp私钥为prtsp非对称解密密钥更新消息a1后,得到车辆识别码、旧标识符、校验码、第六随机数第一副本n6´和新标识符副本fknnew´,验证车辆识别码和旧标识符是否均正确,

51、若均正确,则车辆v调取出当前周期的保护密钥kv3和哈希函数,计算验证码副本mac´=hv(kv3||n6´||fknnew´),若mac´=mac,则车辆v根据新标识符副本fknnew´,调取出对应的新第一密钥knew,生成新密钥确认信息a2发送至云平台tsp中:

52、a2={req(a2)||kold(knew||n6´)},

53、其中,req(a2)表示新密钥确认信息a2的消息类型标识符,kold表示与旧标识符fknold所绑定的旧第一密钥,kold(·)表示使用旧第一密钥kold进行对称加密;

54、若车辆识别码和旧标识中任意一项验证错误,或是车辆v中不存在新标识符副本fknnew´,则车辆v丢弃当前密钥更新消息a1;

55、步骤4,云平台tsp使用旧第一密钥对称解密新密钥确认信息a2后得到新第一密钥副本knew´和第六随机数第二副本n6´´,云平台tsp根据步骤2中的新标识符fknnew在车辆v注册信息调取出对应的新第一密钥,与第一密钥副本knew´进行比对,同时云平台tsp将第六随机数n6与第六随机数第二副本n6´´进行比对,若两个比对结果均相同,则云平台tsp进入下一周期并开启下一周期倒计时,将新标识符fknnew作为下一周期内的第一密钥,并向车辆v发送使用fknnew对称加密的新密钥替换信息a3;

56、若两个比对结果中存在一个以上不相同,则云平台tsp丢弃当前新密钥确认信息a2;

57、步骤5,车辆v使用新第一密钥knew对称解密新密钥替换信息a3后,将旧标识符和旧第一密钥移入黑名单中,车辆v进入下一周期,并将新第一密钥knew作为下一周期内的第一密钥。

58、优选的,车辆v的第一密钥包内最后一个第一密钥被用作为下一周期内的第一密钥时,车辆v向车主的移动设备发送充注密钥的报文信息,车主将车辆v驶至密钥充注平台,给车辆v灌装新的第一密钥包,密钥充注平台将新的第一密钥包同步至云平台。

59、本发明还提供一种移动设备,采用如上述的一种安全控车方法,对目标车辆进行控车。

60、本发明还提供一种安全控车系统,包括:移动设备、目标车辆、云平台、密钥充注平台,

61、密钥充注平台用于对给目标车辆灌装第一密钥包,并将第一密钥包同步至云平台;云平台存储移动设备和目标车辆的注册信息,接收移动设备和目标车辆的信息,或给移动设备和目标车辆发送信息;移动设备用于对目标车辆进行控车;

62、各平台、车辆、移动设备被编程或配以执行如上述的一种安全控车方法。

63、本发明的有益效果在于:

64、(1)本发明一种安全控车方法,车主将预使用数字钥匙的移动设备均带至云平台处注册后,各移动设备就可以在自身账户权限范围内使用数字钥匙对目标车辆进行控车,克服了现有技术数字钥匙只能被车主移动设备所使用的缺陷,也减少了车主移动设备的负担,因为除车主外的人员进行控车时,无需再事事都通过车主移动设备上的数字钥匙来完成,进一步降低了车主外借移动设备所带来的风险。

65、(2)本发明一种安全控车方法,使得控车更为便捷,乘车人员具有更好的体验感。

66、(3)本发明的控车方法,整个控车过程安全性极高,使车主的财产安全得到保障,主要体现在以下几个方面:

67、①整个控车方法所使用密钥的基础——第一密钥的更新周期时长是云平台在选定当前第一密钥时才随机确定的,除了云平台外,没有第三方知晓;而每次更新第一密钥又是由云平台在当前周期结束时向车辆发起的,且整个更新过程中均不包含更新周期时长的信息,所以更新周期时长不存在被黑客获知的可能性。

68、②第一密钥包由密钥充注平台产生后,灌装给车辆,并同步给云平台,且在更新第一密钥时,车辆和云平台之间的协商是基于新、旧标识符进行的,且只有在最后的新密钥确认信息中,是使用旧第一密钥来加密新第一密钥,并在车辆和云平台同步更新好新第一密钥后,就将上一周期内各密钥均移入黑名单中,再配合对解密错误的信息的抽查机制,一旦发现解密错误的信息可以使用黑名单中的密钥来成功解密,则进行警报,所以黑客在本发明的控车方法中几乎没有可能获取各周期内的第一密钥,并且可以很好地抵御黑客进行的重放攻击。若黑客对更新第一密钥过程中的信息进行恶意篡改,会导致云平台对新密钥确认信息验证失败,则车辆和云平台之间会重新进行第一密钥更新,所以黑客也无法通过恶意篡改来更换新周期内的第一密钥。

69、③车辆和云平台并不是通过一端生成车辆当前周期内的车端主密钥、通讯密钥和保护密钥,另一端直接加解密信息后共享当前周期内的车端主密钥、通讯密钥和保护密钥;而是分别在各端生成车辆当前周期内的车端主密钥、通讯密钥和保护密钥后,再直接使用当前周期内的保护密钥对称加解密存储于云平台中的设备账户信息,两端(即车辆和云平台)基于当前周期内的车端主密钥和各移动设备账户得到各移动设备对应车辆在当前周期内的设备密钥。即车辆和云平台得到当前周期内设备密钥的过程中,不存在发送/接收车端主密钥、通讯密钥和保护密钥的情况,所以即使黑客截获了该过程中的信息,也无法解密出车端主密钥、通讯密钥和保护密钥,就更不要说得到当前周期内的设备密钥了。并且黑客对该过程中的任何信息进行恶意篡改,都会导致车辆和云平台间同步当前周期内的设备密钥的操作失败,所以黑客也无法通过恶意篡改来将当前周期内的设备密钥替换成自己知晓的密钥。

70、④合法的移动设备内是没有任何第一密钥、车端主密钥、通讯密钥、保护密钥以及设备密钥信息的,这也减少了对移动设备存储资源的占用;只有在进行控车时,移动设备才会获取当前有效期内用于生成数字钥匙的通讯密钥和设备密钥;且由上面的①~③的分析可知,一旦车辆和云平台所使用的第一密钥改变,则当前周期内的车端主密钥、通讯密钥、保护密钥、设备密钥以及最终用于控车的数字钥匙均会改变,再结合数字钥匙有效期的限制,即使黑客截获信息,并费劲千辛万苦破解出一个密钥,也无法对目标车辆进行控车操作,更无法威胁到本发明控车方法的安全性。即本发明的控车方法环环相扣,且对黑客而言具有极高的不确定性,极难完全破解,整个控车过程安全性极高。

71、(4)本发明的控车方法中,一旦车主需要新增身份合法的移动设备,或是修改部分移动设备的账户权限,只需车主携带移动设备前往云平台处即可,无需单独在车辆处再进行设备账户信息的更新,因为在移动设备的控车过程中,云平台会将最新的设备账户信息发送给车辆以用于同步两端在当前周期内的设备密钥。即本发明的控车方法考虑全面,对控车所使用移动设备的删改、账户权限调整十分便捷、人性化。

本文地址:https://www.jishuxx.com/zhuanli/20240830/285065.html

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌抄袭侵权/违法违规的内容, 请发送邮件至 YYfuon@163.com 举报,一经查实,本站将立刻删除。