攻击路径的预测方法、装置、设备、存储介质及程序产品与流程

- 国知局

- 2024-09-11 15:02:51

本申请属于网络安全,尤其涉及一种攻击路径的预测方法、装置、设备、存储介质及程序产品。

背景技术:

1、随着网络的不断发展,各种安全问题也不断出现。这些网络攻击极大地损害国家、社会、个人的利益,对网络的稳定与设备的安全产生了极大的威胁。其中,攻击路径是指入侵者进行一次成功入侵时对拓扑网络中攻击设备进行选择。在对攻击路径进行预测时,告警设备源和威胁目标之间的路径结果可能是多样的,很难确定哪一条路径或哪几条路径最有可能是威胁传播的路径,如果对所有攻击路径部署防御策略,不仅会造成大量的资源开销,而且有可能对正常运行的设备造成一定的影响,因此,需要推断攻击者的最大可能的攻击路径,并对最大可能的攻击路径的各个攻击节点进行安全态势评估。但现有技术在对拓扑网络中的攻击路径进行预测计算时,若拓扑网络中节点发生变化则会使得攻击路径的预测需要全部重新计算,造成了计算资源的浪费,导致攻击路径的预测效率低下。

技术实现思路

1、本申请实施例提供一种攻击路径的预测方法、装置、设备、存储介质及程序产品,能够节约计算资源,进而提升攻击路径的预测效率。

2、第一方面,本申请实施例提供一种攻击路径的预测方法,应用于拓扑网络,所述拓扑网络包括多个节点,方法包括:

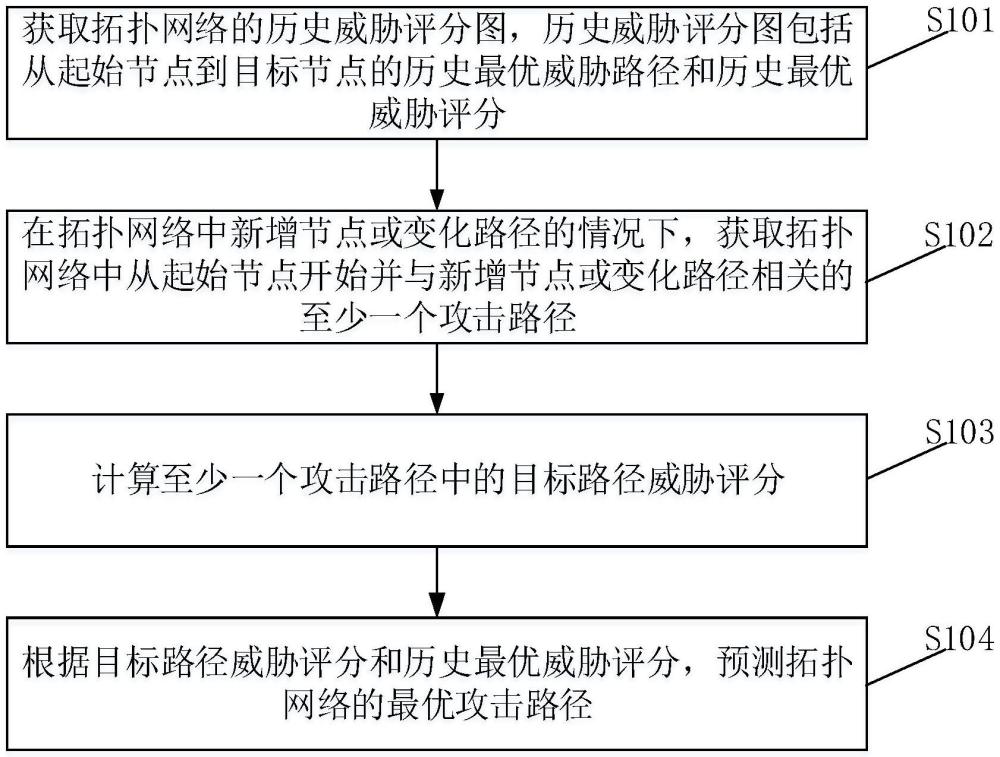

3、获取所述拓扑网络的历史威胁评分图,所述历史威胁评分图包括从起始节点到目标节点的历史最优威胁路径和历史最优威胁评分;

4、在所述拓扑网络中新增节点或变化路径的情况下,获取所述拓扑网络中从所述起始节点开始并与所述新增节点或所述变化路径相关的至少一个攻击路径;

5、计算所述至少一个攻击路径中的目标路径威胁评分;

6、根据所述目标路径威胁评分和所述历史最优威胁评分,预测所述拓扑网络的最优攻击路径。

7、第二方面,本申请实施例提供了一种攻击路径的预测装置,应用于拓扑网络,所述拓扑网络包括多个节点,装置包括:

8、第一获取模块,用于获取所述拓扑网络的历史威胁评分图,所述历史威胁评分图包括从起始节点到目标节点的历史最优威胁路径和历史最优威胁评分;

9、第二获取模块,用于在所述拓扑网络中新增节点或变化路径的情况下,获取所述拓扑网络中从所述起始节点开始并与所述新增节点或所述变化路径相关的至少一个攻击路径;

10、计算模块,用于计算所述至少一个攻击路径中的目标路径威胁评分;

11、预测模块,用于根据所述目标路径威胁评分和所述历史最优威胁评分,预测所述拓扑网络的最优攻击路径。

12、第三方面,本申请实施例提供了一种电子设备,设备包括:处理器以及存储有计算机程序指令的存储器;所述处理器执行所述计算机程序指令时实现如上任意一项所述的攻击路径的预测方法。

13、第四方面,本申请实施例提供了一种计算机可读存储介质,所述计算机可读存储介质上存储有计算机程序指令,所述计算机程序指令被处理器执行时实现如上任意一项所述的攻击路径的预测方法。

14、第五方面,本申请实施例提供了一种计算机程序产品,所述计算机程序产品中的指令由电子设备的处理器执行时,使得所述电子设备执行如上任意一项所述的攻击路径的预测方法。

15、本申请实施例的攻击路径的预测方法、装置、设备、存储介质及程序产品,应用于拓扑网络,拓扑网络包括多个节点,能够在拓扑网络中新增节点或变化路径的情况下,获取拓扑网络中从起始节点开始并与新增节点或变化路径相关的至少一个攻击路径;并计算至少一个攻击路径中的目标路径威胁评分;最后在根据目标路径威胁评分和历史最优威胁评分,预测拓扑网络的最优攻击路径。如此,本申请实施例,只需对拓扑网络中新增节点或变化路径进行攻击路径的威胁评分计算,并与历史最优威胁评分相比较,相较于现有技术,不用对整个拓扑网络中所有节点的攻击路径全部重新计算,从而节约计算资源,进而提升攻击路径的预测效率。

技术特征:1.一种攻击路径的预测方法,其特征在于,应用于拓扑网络,所述拓扑网络包括多个节点,所述方法包括:

2.根据权利要求1所述的方法,其特征在于,各所述攻击路径包括至少一个攻击节点,所述计算所述至少一个攻击路径中的目标路径威胁评分,包括:

3.根据权利要求2所述的方法,其特征在于,所述攻击节点包括节点风险性、节点重要性和节点相关性;

4.根据权利要求2所述的方法,其特征在于,在所述根据各所述攻击路径中所述至少一个攻击节点,计算各所述攻击路径中各所述攻击节点的路径威胁评分之前,所述方法还包括:

5.根据权利要求2所述的方法,其特征在于,所述方法还包括:

6.根据权利要求1所述的方法,其特征在于,所述获取所述拓扑网络中从所述起始节点开始并与所述新增节点或所述变化路径相关的至少一个攻击路径,包括:

7.根据权利要求1所述的方法,其特征在于,所述根据所述目标路径威胁评分和所述历史最优威胁评分,预测所述拓扑网络的最优攻击路径,包括:

8.一种攻击路径的预测装置,其特征在于,应用于拓扑网络,所述拓扑网络包括多个节点,所述装置包括:

9.一种电子设备,其特征在于,所述设备包括:处理器以及存储有计算机程序指令的存储器;所述处理器执行所述计算机程序指令时实现如权利要求1-7任意一项所述的攻击路径的预测方法。

10.一种计算机可读存储介质,其特征在于,所述计算机可读存储介质上存储有计算机程序指令,所述计算机程序指令被处理器执行时实现如权利要求1-7任意一项所述的攻击路径的预测方法。

11.一种计算机程序产品,其特征在于,所述计算机程序产品中的指令由电子设备的处理器执行时,使得所述电子设备执行如权利要求1-7任意一项所述的攻击路径的预测方法。

技术总结本申请公开了一种攻击路径的预测方法、装置、设备、存储介质及程序产品,涉及网络安全技术领域。其应用于拓扑网络,拓扑网络包括多个节点,方法包括:获取拓扑网络的历史威胁评分图,历史威胁评分图包括从起始节点到目标节点的历史最优威胁路径和历史最优威胁评分;在拓扑网络中新增节点或变化路径的情况下,获取拓扑网络中从起始节点开始并与新增节点或变化路径相关的至少一个攻击路径;计算至少一个攻击路径中的目标路径威胁评分;根据目标路径威胁评分和历史最优威胁评分,预测拓扑网络的最优攻击路径。根据本申请实施例,能够节约计算资源,进而提升攻击路径的预测效率。技术研发人员:王玮受保护的技术使用者:中国建设银行股份有限公司技术研发日:技术公布日:2024/9/9本文地址:https://www.jishuxx.com/zhuanli/20240911/292991.html

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌抄袭侵权/违法违规的内容, 请发送邮件至 YYfuon@163.com 举报,一经查实,本站将立刻删除。

下一篇

返回列表