工控网络攻击事件综合分析溯源方法及装置与流程

- 国知局

- 2024-08-02 14:27:42

本技术涉及数据处理领域,具体涉及一种工控网络攻击事件综合分析溯源方法及装置。

背景技术:

1、工业控制系统(industrial control systems, ics)通常用于监控和控制工业生产过程中的设备和机械。由于工控网络通常涉及到关键基础设施,如电力、水务、石油和天然气、交通等,它们对于信息安全和经济运行至关重要。因此,工控网络攻击可能会带来严重的后果。

2、在工控网络攻击事件中,工控网络攻击溯源是一个重要的环节,目前对于工控网络攻击溯源的主流方法是通过探针采集异常数据,对异常数据进行深入分析寻找攻击证据,结合攻击数据进行ip追踪、域名分析和外部威胁情报分析,确定攻击的来源。

3、然而,当前盛行的伪造源ip地址攻击、利用跳板机(又称“肉鸡”、傀儡机、僵尸主机等)攻击等攻击手段,隐藏了真正的攻击者,给工控网络攻击事件的溯源带来了极大的挑战,为此,有学者提出了分组标记分析溯源法、发送特定icmp分析溯源法、链路测试分析溯源法等攻击溯源方法,但这些方法普遍存在分析溯源精度不高、可操作性不强等问题,难以在实际工控网络环境中推广应用。

技术实现思路

1、针对现有技术中的问题,本技术提供一种工控网络攻击事件综合分析溯源方法及装置,能够基于半监督聚类算法进行攻击事件综合分析溯源,提高工控网络攻击事件溯源的精度和可操作性。

2、为了解决上述问题中的至少一个,本技术提供以下技术方案:

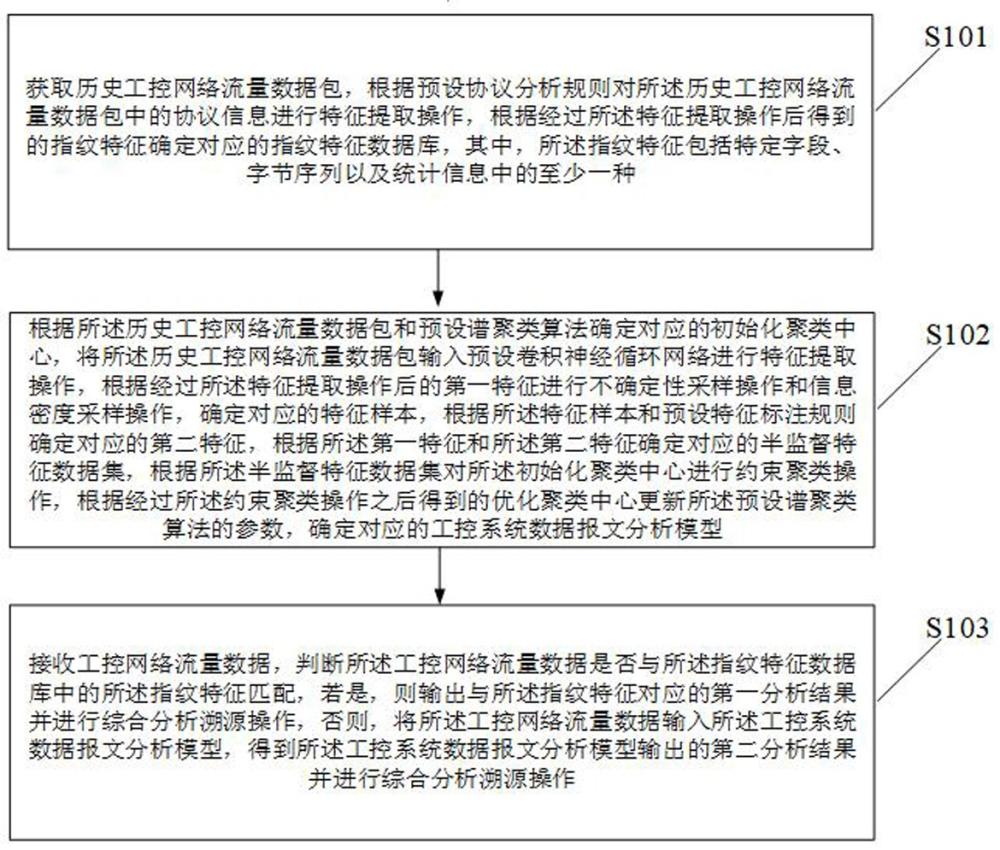

3、第一方面,本技术提供一种工控网络攻击事件综合分析溯源方法,包括:

4、获取历史工控网络流量数据包,根据预设协议分析规则对所述历史工控网络流量数据包中的协议信息进行特征提取操作,根据经过所述特征提取操作后得到的指纹特征确定对应的指纹特征数据库,其中,所述指纹特征包括特定字段、字节序列以及统计信息中的至少一种;

5、根据所述历史工控网络流量数据包和预设谱聚类算法确定对应的初始化聚类中心,将所述历史工控网络流量数据包输入预设卷积神经循环网络进行特征提取操作,根据经过所述特征提取操作后的第一特征进行不确定性采样操作和信息密度采样操作,确定对应的特征样本,根据所述特征样本和预设特征标注规则确定对应的第二特征,根据所述第一特征和所述第二特征确定对应的半监督特征数据集,根据所述半监督特征数据集对所述初始化聚类中心进行约束聚类操作,根据经过所述约束聚类操作之后得到的优化聚类中心更新所述预设谱聚类算法的参数,确定对应的工控系统数据报文分析模型。

6、接收工控网络流量数据,判断所述工控网络流量数据是否与所述指纹特征数据库中的所述指纹特征匹配,若是,则输出与所述指纹特征对应的第一分析结果并进行综合分析溯源操作,否则,将所述工控网络流量数据输入所述工控系统数据报文分析模型,得到所述工控系统数据报文分析模型输出的第二分析结果并进行综合分析溯源操作。

7、进一步地,所述根据经过所述特征提取操作后得到的指纹特征确定指纹特征数据库,包括:

8、根据预设标注规则对经过所述特征提取操作后得到的指纹特征进行标签标注操作,得到对应的标签信息,根据所述指纹特征和所述标签信息确定对应的流量样本库;

9、对所述流量样本库进行数据聚类操作和数据分类操作,确定对应的指纹特征数据库。

10、进一步地,所述根据所述历史工控网络流量数据包和预设谱聚类算法确定对应的初始化聚类中心,包括:

11、对所述历史工控网络流量数据包进行数据标准化和数据归一化操作,确定对应的预处理数据;

12、根据所述预处理数据进行相似性矩阵构建操作,根据经过所述相似性矩阵构建操作后得到的相似度确定对应的度矩阵;

13、根据所述度矩阵和所述相似度确定对应的特征向量矩阵,根据所述特征向量矩阵确定对应的初始化聚类中心。

14、进一步地,所述根据经过所述特征提取操作后的第一特征进行不确定性采样操作和信息密度采样操作,确定对应的特征样本,包括:

15、根据经过所述特征提取操作后的第一特征进行不确定性采样操作确定对应的最不确定样本;

16、根据经过所述特征提取操作后的第一特征进行信息密度采样操作确定对应的高密度区域样本;

17、根据所述最不确定样本和所述高密度区域样本确定对应的特征样本。

18、进一步地,所述根据所述半监督特征数据集对所述初始化聚类中心进行约束聚类操作,根据经过所述约束聚类操作之后得到的优化聚类中心更新所述预设谱聚类算法的参数,确定对应的工控系统数据报文分析模型,包括:

19、对所述半监督特征数据集进行相似性矩阵构建操作和特征向量分解操作,确定对应的半监督特征向量;

20、根据所述半监督特征向量对所述初始化聚类中心进行硬约束操作,确定对应的优化聚类中心;

21、根据所述优化聚类中心对所述预设谱聚类算法的参数进行调整操作,确定对应的工控系统数据报文分析模型。

22、进一步地,所述接收工控网络流量数据,判断所述工控网络流量数据是否与所述指纹特征数据库中的指纹特征匹配,若是,则输出与所述指纹特征对应的第一分析结果并进行综合分析溯源操作,包括:

23、接收工控网络流量数据,根据预设哈希匹配算法判断所述工控网络流量数据是否与所述指纹特征数据库中的指纹特征匹配;

24、若是,则输出与所述指纹特征对应的第一分析结果并进行综合分析溯源操作,其中,所述第一分析结果包括流量数据的协议类型、正常行为标签以及异常行为标签中的至少一种。

25、进一步地,所述对所述流量样本库进行数据聚类操作和数据分类操作,确定对应的指纹特征数据库,包括:

26、根据所述流量样本库和预设谱聚类算法进行数据聚类操作,确定对应的流量聚类特征;

27、根据所述流量样本库、所述标签信息以及预设支持向量机分类算法进行数据分类操作,确定对应的流量分类特征;

28、根据所述流量聚类特征和所述流量分类特征进行特征有效性验证,根据经过所述特征有效性验证的最优指纹特征确定对应的指纹特征数据库。

29、第二方面,本技术提供一种工控网络攻击事件综合分析溯源装置,包括:

30、指纹特征数据库确定模块,用于获取历史工控网络流量数据包,根据预设协议分析规则对所述历史工控网络流量数据包中的协议信息进行特征提取操作,根据经过所述特征提取操作后得到的指纹特征确定指纹特征数据库,其中,所述指纹特征包括特定字段、字节序列以及统计信息中的至少一种;

31、工控系统数据报文分析模型确定模块,用于根据所述历史工控网络流量数据包和预设谱聚类算法确定对应的初始化聚类中心,将所述历史工控网络流量数据包输入预设卷积神经循环网络进行特征提取操作,根据经过所述特征提取操作后的第一特征进行不确定性采样操作和信息密度采样操作,确定对应的特征样本,根据所述特征样本和预设特征标注规则确定对应的第二特征,根据所述第一特征和所述第二特征确定对应的半监督特征数据集,根据所述半监督特征数据集对所述初始化聚类中心进行约束聚类操作,根据经过所述约束聚类操作之后得到的优化聚类中心更新所述谱聚类算法的参数,确定对应的工控系统数据报文分析模型。

32、综合分析溯源模块,用于接收工控网络流量数据,判断所述工控网络流量数据是否与所述指纹特征数据库中的指纹特征匹配,若是,则输出与所述指纹特征对应的第一分析结果,否则,将所述工控网络流量数据输入所述工控系统数据报文分析模型,得到所述工控系统数据报文分析模型输出的第二分析结果,根据所述第一分析结果和所述第二分析结果进行综合分析溯源操作。

33、第三方面,本技术提供一种电子设备,包括存储器、处理器及存储在存储器上并可在处理器上运行的计算机程序,所述处理器执行所述程序时实现所述的工控网络攻击事件综合分析溯源方法的步骤。

34、第四方面,本技术提供一种计算机可读存储介质,其上存储有计算机程序,该计算机程序被处理器执行时实现所述的工控网络攻击事件综合分析溯源方法的步骤。

35、第五方面,本技术提供一种计算机程序产品,包括计算机程序/指令,该计算机程序/指令被处理器执行时实现所述的工控网络攻击事件综合分析溯源方法的步骤。

36、由上述技术方案可知,本技术提供一种工控网络攻击事件综合分析溯源方法及装置,通过预设协议分析规则对工控网络流量数据中的协议信息进行特征提取,根据谱聚类算法确定初始化聚类中心,将工控网络流量数据输入预设卷积神经循环网络进行不确定性采样操作和信息密度采样操作,确定半监督特征数据集并对初始化聚类中心进行约束聚类操作,确定对应的工控系统数据报文分析模型。判断工控网络流量数据是否与指纹特征数据库中的指纹特征匹配,若是,则输出第一分析结果进行溯源操作,否则,输出第二分析结果并进行综合分析溯源操作,由此能够基于半监督聚类算法进行攻击事件综合分析溯源,提高工控网络攻击事件溯源的精度和可操作性。

本文地址:https://www.jishuxx.com/zhuanli/20240801/242886.html

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌抄袭侵权/违法违规的内容, 请发送邮件至 YYfuon@163.com 举报,一经查实,本站将立刻删除。