基于云计算的信息加密系统及方法

- 国知局

- 2024-08-02 14:57:17

本发明涉及信息加密,具体为基于云计算的信息加密系统及方法。

背景技术:

1、随着信息技术的快速发展,云计算已成为数据存储和处理的主要平台。企业和个人用户越来越多地依赖云服务来存储敏感数据,如个人身份信息、财务数据和健康记录。然而,云计算环境的开放性和复杂性引入了新的安全挑战,尤其是在数据加密和保护方面。

2、云计算环境的动态性要求加密系统能够适应频繁变化的数据和用户访问模式。传统的加密系统往往缺乏灵活性,无法根据数据的实时状态和访问行为动态调整加密策略,并无法通过多维度进行云平台的接口的检测,无法第一时间对异常进行预测,因此,设计一种基于云计算的信息加密系统及方法。

3、为了解决上述缺陷,现提供技术方案。

技术实现思路

1、本发明的目的在于解决传统的加密系统往往缺乏灵活性,无法根据数据的实时状态和访问行为动态调整加密策略,并无法通过多维度进行云平台的接口的检测的问题,而提出基于云计算的信息加密系统及方法。

2、本发明的目的可以通过以下技术方案实现:

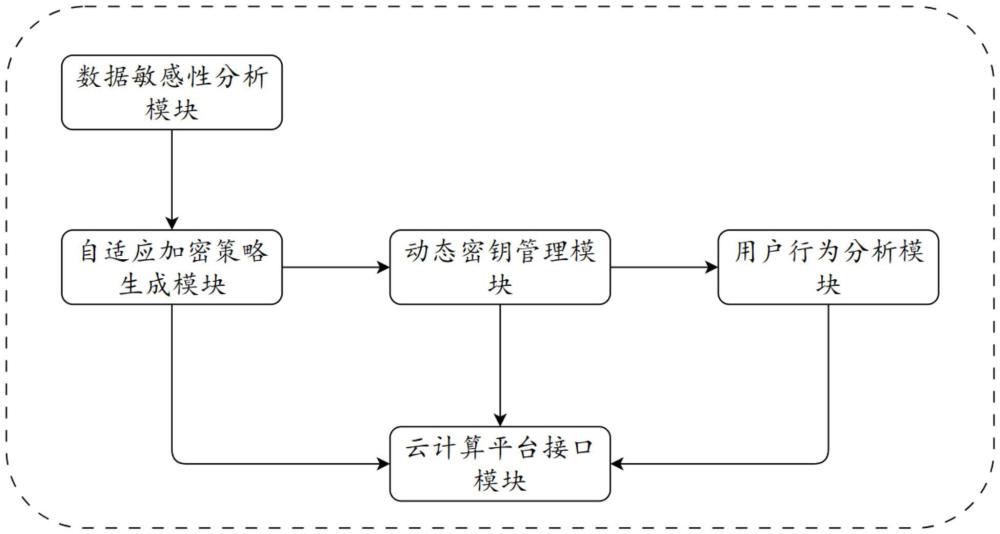

3、基于云计算的信息加密系统,包括:

4、数据敏感性分析模块,用于评估存储在云平台中的数据敏感性,通过判敏因素进行综合分析;

5、判敏因素包括数据内容、访问频率、访问者身份、数据驻留时间、数据泄露风险及数据的商业价值,并通过判敏因素分别分析得到的隐占值、访问频率、授访值、驻时值、数泄值及数商值,分别进行归一化处理;

6、以隐占值、访问频率、授访值及驻时值作为基础的判断标准,分别标定为yz、fp、sf及zs,代入以下公式:以得到初判值cpz,式中σ1、σ2、σ3、σ4分别为隐占值、访问频率、授访值及驻时值的预设权重系数;

7、再以数泄值及数商值作为修正因子对计算得到的初判值cpz进行修正,代入以下公式:以得到终决值zjz,式中sx、ss分别为数泄值及数商值,ρ1、ρ2分别为数泄值及数商值的预设权重系数;

8、再将得到的终决值与预设的三个终决值区间进行比对,三个终决值区间分别对应设置三个不同的安全等级,三个不同的安全等级对应设置不同的加密等级对数据进行防护,分别为低强度加密等级、中强度加密等级及高强度加密等级;

9、自适应加密策略生成模块,用于根据数据敏感性分析的结果,确定数据所属的安全等级及对应的加密等级,并根据不同的加密等级自动生成或调整加密策略;

10、动态密钥管理模块,用于生成和管理加密密钥,并根据数据的访问模式和安全等级动态调整密钥的复杂度和更换频率;

11、用户行为分析模块:监测和分析用户的访问行为,识别异常访问模式,并根据分析结果调整加密策略;

12、云计算平台接口模块,用于确保加密系统与云平台的无缝集成。

13、进一步的,所述数据敏感性分析模块通过判敏因素分别分析得到的隐占值、授访值、驻时值、数泄值及数商值的过程如下:

14、数据内容:根据数据包含的信息类型,包括是否含有个人身份信息、财务数据及健康记录,将数据中包括的信息类型通过关键词识别及数据分类算法进行识别,并通过数据中包括的个人身份信息、财务数据及健康记录等隐私信息占比作为数据内容的量化指标,记为隐占值;

15、访问者身份:访问者的身份和角色可以判断该数据的隐私性,将该数据的授权访问权限的数量进行统计,记为授访值,当授访值越小,则代表该数据所需访问权限越高,可访问人数越少;

16、数据驻留时间:为数据在云环境中的存储时间,采集数据在云环境中的单次平均存储时间及存储总时间,归一化处理后求和以得到驻时值,以此驻时值作为衡量数据驻留时间的标准;

17、数据泄露风险:对数据泄露的可能性和潜在影响进行评估,包括数据暴露程度和泄露后的损失,并将暴露程度及损失归一化处理,并将暴露程度及损失分别乘以对应的权重系数后并求和,以得到数泄值;

18、数据的商业价值:将数据商业价值赋予1-100之间的评分,记为数商值,并以此数商值作为衡量数据商业价值的标准。

19、进一步的,所述自适应加密策略生成模块根据不同的加密等级自动生成或调整加密策略的具体操作步骤如下:

20、针对低强度加密等级:

21、加密算法:自动配置aes-128位或类似的较不复杂的算法;

22、加密密钥管理:采用周期性自动更换密钥的管理方案;

23、加密操作:仅对数据在传输过程中加密,而存储时不加密或使用简单的加密措施;

24、针对中强度加密等级:

25、加密算法:自动配置aes-192位或更复杂对称加密算法,并结合使用非对称加密技术;

26、加密密钥管理:通过密钥管理服务实行密钥管理措施;

27、加密操作:对数据在传输储存的过程均进行加密,并引入数据访问控制列表的安全措施;

28、针对高强度加密等级:

29、加密算法:自动配置aes-256位或更高级别的对称加密算法,结合非对称加密和哈希函数;

30、加密密钥管理:采用高级密钥管理策略,包括使用硬件安全模块生成和管理密钥;

31、加密操作:除了数据传输和存储加密外,再采用全盘加密、多因素认证、定期密钥更换和审计日志分析措施。

32、进一步的,所述动态密钥管理模块根据数据的访问模式和安全等级动态调整密钥的复杂度和更换频率的具体操作步骤如下:

33、密钥生成:根据数据的安全等级和加密需求,生成相应复杂度的密钥;

34、密钥分类与存储:将生成的密钥按照数据安全等级进行分类,并存储在密钥管理服务或硬件安全模块中;

35、访问控制:根据用户的角色和权限,实施细粒度的访问控制,确保只有授权用户才能访问相应的密钥;

36、密钥使用监控:监控密钥的使用情况,包括访问频率、使用模式和访问者身份;

37、密钥复杂度调整:根据数据访问模式的变化和安全威胁的评估,定期或根据需要调整密钥的复杂度,包括密钥长度和加密算法;

38、密钥更换策略:设定密钥更换的频率,包括基于固定时间周期的或是当检测到潜在安全威胁时触发的;

39、密钥轮换自动化:实现密钥轮换的自动化流程;

40、密钥销毁:对不再使用的密钥自动进行安全销毁;

41、审计与日志记录:记录所有密钥管理操作的详细日志,包括密钥的生成、分发、更换、访问和销毁;

42、合规性检查:定期检查密钥管理流程是否符合相关的法律法规和标准要求。

43、进一步的,所述用户行为分析模块识别异常访问模式并根据分析结果调整加密策略的具体操作步骤如下:

44、首先通过用户的访问日志采集用户访问数据,包括访问时间、访问资源、访问频率、使用的设备和应用程序;再根据正常用户行为建立基线模型,包括常规登录时间、常用设备及ip地址范围;

45、从访问日志中提取可量化的行为特征,包括:登录频率:用户登录系统的频率;访问速度:用户访问资源的速度;地理分布:用户登录的地理位置;资源访问模式:用户访问资源的类型和顺序;

46、再应用机器学习或统计方法来识别与基线模型显著不同的行为,包括:突然的登录频率增加、访问速度异常快或慢、来自不寻常地理位置的登录尝试及非典型资源访问模式;

47、实时监控用户行为,当检测到异常行为时触发警报,并对异常行为进行验证,通过二次验证或安全团队的人工审查,避免误报;

48、然后根据异常行为的类型和严重程度,动态调整相关数据的加密策略,包括:对被频繁访问的数据加强加密及对来自异常地点的访问请求增加多因素认证;

49、当检测到异常行为时,及时通知用户,并在通知信息中向用户传达密码更改或安全提示;对疑似被盗用的账户实施临时访问限制或增加额外的安全验证步骤;

50、再记录所有用户行为分析和加密策略调整的日志,用于事后审计和分析;并将异常行为分析的结果反馈到用户行为模型中,不断优化和调整基线模型。

51、进一步的,所述云计算平台接口模块与云计算平台交互的过程如下:

52、首先确定云平台所需的功能,包括数据加密、密钥管理及用户认证,再设计restful api或其他形式的接口,确保接口符合云计算平台的架构和安全标准;

53、然后实现安全的认证机制,包括oauth、openid connect或基于tls的认证;再确保所有通过接口传输的数据都使用tls加密协议;

54、采用异常检测机制,通过对接口数据进行采集,综合分析判断接口质量,并根据接口数据综合分析得到接异值;

55、再将得到的接异值与预设的接异阈值进行比对,当接异值大于预设的接异阈值时,则判断接口出现异常,进行接口异常处理策略。

56、进一步的,所述接口异常处理策略的具体操作步骤如下:

57、首先自动触发告警通知,并通过负载均衡器监测服务的异常状态;

58、再自动将流量重定向到健康的服务实例;

59、然后根据负载和性能指标,自动增加或减少服务实例的数量,以应对流量波动;

60、完成自动处理后,自动重启异常的服务实例,以应对暂时性的故障。

61、进一步的,所述异常检测机制通过接口数据分析得到接异值的具体步骤如下:

62、接口数据包括接口调用失败率、错误日志数量、响应时间、吞吐量、超时次数、请求量及连接数;

63、再针对接口数据中的响应时间、吞吐量、请求量及连接数分别与对应的预设值计算差值,以分别得到响差值、吞差值、请差值及连差值,当接口数据中的响应时间、吞吐量、请求量小于对应的预设值时,则响差值、吞差值、请差值及连差值为0;

64、再将得到的调用失败率、错误日志数量、响差值、吞差值、超时次数、请差值及连差值归一化处理后,将错误日志数量、超时次数、请差值及连差值求和作为底圆半径建立底圆,再将响差值、吞差值的乘积作为高建立圆锥体模型,再以圆锥体模型的顶点作为球心,调用失败率乘以调用因子作为直径建立球形体模型,计算圆锥体模型与球形体模型形成的异形体的表面积,记为接异值,并将此接异值作为衡量接口异常的标准。

65、基于云计算的信息加密方法,包括以下步骤:

66、s1:首先通过判敏因素综合评估存储在云平台中的数据敏感性,并由得到的终决值作为衡量数据敏感性的标准;

67、s2:再根据数据敏感性分析的结果,确定数据所属的安全等级及对应的加密等级,并根据不同的加密等级自动生成或调整加密策略;

68、s3:然后生成和管理加密密钥,并根据数据的访问模式和安全等级动态调整密钥的复杂度和更换频率;

69、s4:再监测和分析用户的访问行为,识别异常访问模式,并根据分析结果调整加密策略;

70、s5:最后通过云计算平台接口进行数据的交互,根据异常检测机制发现接口的异常,并通过异常处理策略对接口的异常进行处理。

71、与现有技术相比,本发明的有益效果是:

72、(1)本发明,通过数据敏感性分析模块综合评估存储在云平台中的数据敏感性,并根据评估结果动态生成或调整加密策略,自适应的加密策略能够根据不同数据的安全等级和访问模式,自动选择适合的加密算法和密钥管理方案,从而提供更加灵活和个性化的安全保护;

73、(2)本发明,动态密钥管理模块能够根据数据的安全等级和访问模式动态调整密钥的复杂度和更换频率,增强了密钥的安全性,同时,用户行为分析模块可以监测和分析用户访问行为,识别异常模式,并据此调整加密策略,提高了系统对潜在安全威胁的响应能力;

74、(3)本发明,通过云计算平台接口模块采用的异常检测机制,能够及时检测到接口的异常状态,并通过自动化的异常处理策略,如告警通知、流量重定向、服务实例的自动扩展和缩减,以及自动重启异常实例,来确保云计算平台的稳定性和可靠性,减少了人为干预,提高了系统的自我恢复能力。

本文地址:https://www.jishuxx.com/zhuanli/20240801/244452.html

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌抄袭侵权/违法违规的内容, 请发送邮件至 YYfuon@163.com 举报,一经查实,本站将立刻删除。