一种主机安全性的评估方法及系统与流程

- 国知局

- 2024-08-22 15:07:36

本技术涉及主机系统安全,尤其是涉及一种主机安全性的评估方法及系统。

背景技术:

1、随着信息技术的发展,主机的安全威胁也在不断演变,攻击者的手段日益复杂和隐蔽,尽管主机部署了杀毒软件、终端检测与响应(edr)、主机入侵检测系统(hids)、数据丢失防护(dlp)等安全防护措施,但仍存在漏洞不断增多,使得攻击面不断扩大和攻击手段复杂多变等问题,这些攻击往往结合多种网络信息技术,难以被防御措施单一地识别。

2、目前,针对主机的防御能力进行验证和评估,主要是对已知的攻击模式和已发生的安全事件进行验证评估,这就依赖于历史数据和已知的安全威胁来评估主机的安全性;此外,随着新型的攻击技术和攻击漏洞的频繁涌现,使得依赖的历史安全数据无法涵盖所有可能的攻击威胁,并且攻击者可能不断学习和适应防御措施,极大降低了主机防护的有效性和可靠性,进而降低了主机的安全性。

技术实现思路

1、有鉴于此,本技术的目的在于提供一种主机安全性的评估方法及系统,在主机安全性的评估系统中的评估端和主机端中,分别设置可实现泛化攻击模拟的攻击代理模块和目标代理模块,通过评估端获取主机端的评估参数和评估场景所生成的安全评估任务,向主机端主动地发起模拟攻击,并根据主机端做出安全防护后生成的攻击结果数据,结合预设的安全评估机制,生成主机端的安全性评估结果,全面且直接地评估主机的实时防护能力,极大提高了主机防护的有效性和可靠性,进而强化了主机的安全性。

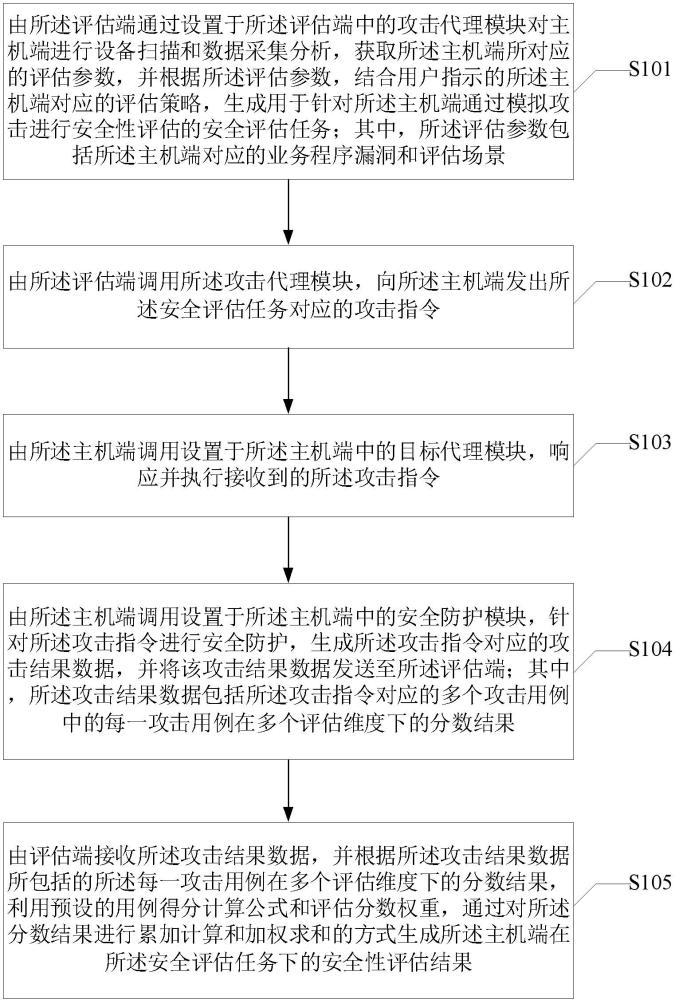

2、本技术实施例提供了一种主机安全性的评估方法,应用于主机安全性的评估系统;所述主机安全性的评估系统包括评估端和主机端,所述评估方法包括:

3、由所述评估端通过设置于所述评估端中的攻击代理模块对主机端进行设备扫描和数据采集分析,获取所述主机端所对应的评估参数,并根据所述评估参数,结合用户指示的所述主机端对应的评估策略,生成用于针对所述主机端通过模拟攻击进行安全性评估的安全评估任务;其中,所述评估参数包括所述主机端对应的业务程序漏洞和评估场景;

4、由所述评估端调用所述攻击代理模块,向所述主机端发出所述安全评估任务对应的攻击指令;

5、由所述主机端调用设置于所述主机端中的目标代理模块,响应并执行接收到的所述攻击指令;

6、由所述主机端调用设置于所述主机端中的安全防护模块,针对所述攻击指令进行安全防护,生成所述攻击指令对应的攻击结果数据,并将该攻击结果数据发送至所述评估端;其中,所述攻击结果数据包括所述攻击指令对应的多个攻击用例中的每一攻击用例在多个评估维度下的分数结果;

7、由评估端接收所述攻击结果数据,并根据所述攻击结果数据所包括的所述每一攻击用例在多个评估维度下的分数结果,利用预设的用例得分计算公式和评估分数权重,通过对所述分数结果进行累加计算和加权求和的方式生成所述主机端在所述安全评估任务下的安全性评估结果。

8、进一步的,所述由所述评估端通过设置于所述评估端中的攻击代理模块对主机端进行设备扫描和数据采集分析,获取所述主机端所对应的评估参数,包括:

9、由所述评估端通过设置于所述评估端中的攻击代理模块对所述主机端进行设备扫描和安全数据采集,获取所述主机端所对应的操作系统数据和组件版本数据;

10、将所述操作系统数据和组件版本数据与设置于所述攻击代理模块中的漏洞库进行数据匹配,确定所述评估参数所包括的所述主机端对应的业务程序漏洞;

11、根据所述业务程序漏洞所包括的安全数据,通过分析所述安全数据对应的业务场景,确定所述评估参数所包括的所述主机端对应的评估场景。

12、进一步的,所述由所述主机端调用设置于所述主机端中的目标代理模块,响应并执行接收到的所述攻击指令,包括:

13、由所述主机端调用设置于所述主机端中的目标代理模块,响应接收到的所述攻击指令,并模拟下载所述攻击指令所指示的文件病毒;

14、控制所述目标代理模块访问所述文件病毒对应的恶意站点,以连接所述文件病毒对应的控制服务器;

15、控制所述目标代理模块在所述恶意站点下,通过所述控制服务器执行所述文件病毒所指示的攻击行为。

16、进一步的,所述由评估端接收所述攻击结果数据,并根据所述攻击结果数据所包括的所述每一攻击用例在多个评估维度下的分数结果,利用预设的用例得分计算公式和评估分数权重,通过对所述分数结果进行累加计算和加权求和的方式生成所述主机端在所述安全评估任务下的安全性评估结果,包括:

17、针对所述攻击指令中的多个攻击用例,由评估端接收所述攻击结果数据,并根据所述攻击结果数据所包括的所述每一攻击用例在多个评估维度下的分数结果,通过预设的用例得分计算公式,确定所述每一攻击用例的分数结果;

18、将所述每一攻击用例的分数结果进行累加,确定所述攻击指令的分数结果;

19、根据所述攻击指令的分数结果,结合预设的攻击指令对应的评估分数权重,通过加权求和的方式,生成所述主机端在所述安全评估任务下的安全性评估结果。

20、本技术实施例还提供了一种主机安全性的评估系统,所述主机安全性的评估系统包括评估端和主机端;其中,所述评估端包括:

21、攻击代理模块,用于对主机端进行设备扫描和数据采集分析,获取所述主机端所对应的评估参数,并根据所述评估参数,结合用户指示的所述主机端对应的评估策略,生成用于针对所述主机端通过模拟攻击进行安全性评估的安全评估任务;向所述主机端发出所述安全评估任务对应的攻击指令;其中,所述评估参数包括所述主机端对应的业务程序漏洞和评估场景;

22、安全评估模块,用于接收所述主机端执行所述攻击指令所生成的攻击结果数据,并根据所述攻击结果数据所包括的所述每一攻击用例在多个评估维度下的分数结果,利用预设的用例得分计算公式和评估分数权重,通过对所述分数结果进行累加计算和加权求和的方式生成所述主机端在所述安全评估任务下的安全性评估结果;

23、所述主机端包括:

24、目标代理模块,用于响应并执行接收到的由评估端发出的安全评估任务对应的攻击指令;

25、安全防护模块,用于针对所述攻击指令进行安全防护,生成所述攻击指令对应的攻击结果数据,并将该攻击结果数据发送至所述评估端;其中,所述攻击结果数据包括所述攻击指令对应的多个攻击用例中的每一攻击用例在多个评估维度下的分数结果。

26、进一步的,所述攻击代理模块在用于对主机端进行设备扫描和数据采集分析,获取所述主机端所对应的评估参数时,所述攻击代理模块用于:

27、对所述主机端进行设备扫描和安全数据采集,获取所述主机端所对应的操作系统数据和组件版本数据;

28、将所述操作系统数据和组件版本数据与设置于所述攻击代理模块中的漏洞库进行数据匹配,确定所述评估参数所包括的所述主机端对应的业务程序漏洞;

29、根据所述业务程序漏洞所包括的安全数据,通过分析所述安全数据对应的业务场景,确定所述评估参数所包括的所述主机端对应的评估场景。

30、进一步的,所述目标代理模块在用于响应并执行接收到的所述攻击指令时,所述目标代理模块用于:

31、响应接收到的所述攻击指令,并模拟下载所述攻击指令所指示的文件病毒;

32、访问所述文件病毒对应的恶意站点,以连接所述文件病毒对应的控制服务器;

33、在所述恶意站点下,通过所述控制服务器执行所述文件病毒所指示的攻击行为。

34、进一步的,所述安全评估模块在用于接收所述主机端执行所述攻击指令所生成的攻击结果数据,并根据所述攻击结果数据所包括的所述每一攻击用例在多个评估维度下的分数结果,利用预设的用例得分计算公式和评估分数权重,通过累加计算与加权求和的方式生成所述主机端在所述安全评估任务下的安全性评估结果时,所述安全评估模块用于:

35、针对所述攻击指令中的多个攻击用例,接收所述攻击结果数据,并根据所述攻击结果数据所包括的所述每一攻击用例在多个评估维度下的分数结果,通过预设的用例得分计算公式,确定所述每一攻击用例的分数结果;

36、将所述每一攻击用例的分数结果进行累加,确定所述攻击指令的分数结果;

37、根据所述攻击指令的分数结果,结合预设的攻击指令对应的评估分数权重,通过加权求和的方式,生成所述主机端在所述安全评估任务下的安全性评估结果。

38、本技术实施例提供的主机安全性的评估方法及系统,所述评估方法应用于主机安全性的评估系统;所述主机安全性的评估系统包括评估端和主机端,所述评估方法包括:由所述评估端通过设置于所述评估端中的攻击代理模块对主机端进行设备扫描和数据采集分析,获取所述主机端所对应的评估参数,并根据所述评估参数,结合用户指示的所述主机端对应的评估策略,生成用于针对所述主机端通过模拟攻击进行安全性评估的安全评估任务;其中,所述评估参数包括所述主机端对应的业务程序漏洞和评估场景;由所述评估端调用所述攻击代理模块,向所述主机端发出所述安全评估任务对应的攻击指令;由所述主机端调用设置于所述主机端中的目标代理模块,响应并执行接收到的所述攻击指令;由所述主机端调用设置于所述主机端中的安全防护模块,针对所述攻击指令进行安全防护,生成所述攻击指令对应的攻击结果数据,并将该攻击结果数据发送至所述评估端;其中,所述攻击结果数据包括所述攻击指令对应的多个攻击用例中的每一攻击用例在多个评估维度下的分数结果;由评估端接收所述攻击结果数据,并根据所述攻击结果数据所包括的所述每一攻击用例在多个评估维度下的分数结果,利用预设的用例得分计算公式和评估分数权重,通过对所述分数结果进行累加计算和加权求和的方式生成所述主机端在所述安全评估任务下的安全性评估结果。

39、与现有技术中的对已知的攻击模式和已发生的安全事件进行验证评估,这种依赖于历史数据和已知的安全威胁来评估主机的安全性方法相比,在主机安全性的评估系统中的评估端和主机端中,分别设置可实现泛化攻击模拟的攻击代理模块和目标代理模块,通过评估端获取主机端的评估参数和评估场景所生成的安全评估任务,向主机端主动地发起模拟攻击,并根据主机端做出安全防护后生成的攻击结果数据,结合预设的安全评估机制,生成主机端的安全性评估结果,全面且直接地评估主机的实时防护能力,极大提高了主机防护的有效性和可靠性,进而强化了主机的安全性。

40、为使本技术的上述目的、特征和优点能更明显易懂,下文特举较佳实施例,并配合所附附图,作详细说明如下。

本文地址:https://www.jishuxx.com/zhuanli/20240822/281266.html

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌抄袭侵权/违法违规的内容, 请发送邮件至 YYfuon@163.com 举报,一经查实,本站将立刻删除。

下一篇

返回列表