一种基于网口防护装置的感知安全防护方法、系统及设备与流程

- 国知局

- 2024-09-11 15:13:24

本发明涉及信息,尤其涉及一种基于网口防护装置的感知安全防护方法、系统及设备。

背景技术:

1、在当今信息化高度发展的社会,网络安全已成为各行各业不可忽视的重要议题。无论是企业、政府机构还是个人用户,都面临着来自网络空间的各类威胁,如黑客攻击、病毒传播、数据泄露等。为了有效应对这些威胁,保护关键信息资产的安全,网络安全防护手段不断创新与发展。网络端口(网口)作为网络设备与外界通信的接口,是潜在的安全隐患之一。许多网络攻击正是通过利用未封堵或未妥善管理的网口进行的。

2、目前,对于空闲网口的防护,主要采用人工封堵的方式,然而,这种方法存在诸多不足:

3、1、不便于管理:在大规模的网络环境中,手动封堵每一个闲置网口是一项繁琐且耗时的任务,难以有效管理。

4、2、不够灵活:随着网络拓扑和需求的变化,网口的使用情况也会发生变化。手动封堵方式无法快速适应这些变化,可能导致不必要的资源浪费或安全漏洞。

5、3、难以追踪和审计:手动封堵的方式难以进行追踪和审计,无法准确记录网口的封堵和开启情况,给安全管理和合规性带来挑战。

技术实现思路

1、本发明旨在提供一种基于网口防护装置的感知安全防护方法,以解决如何进行对网口防护装置进行自动管理的技术问题,从而实现提升网络安全防护能力的技术效果。

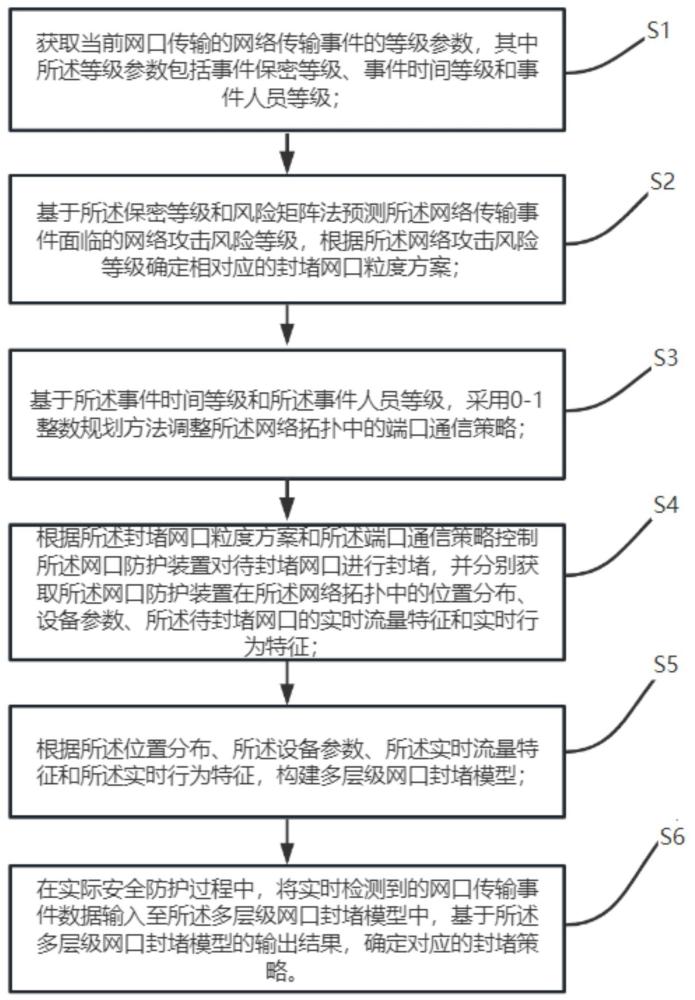

2、为了解决上述技术问题,本发明实施例提供了一种基于网口防护装置的感知安全防护方法,应用于连接有网口防护装置的网络拓扑中,包括以下步骤:

3、获取当前网口传输的网络传输事件的等级参数,其中所述等级参数包括事件保密等级、事件时间等级和事件人员等级;

4、基于所述保密等级和风险矩阵法预测所述网络传输事件面临的网络攻击风险等级,根据所述网络攻击风险等级确定相对应的封堵网口粒度方案;

5、基于所述事件时间等级和所述事件人员等级,采用0-1整数规划方法调整所述网络拓扑中的端口通信策略;

6、对所述封堵网口粒度方案和所述端口通信策略进行分析;

7、控制所述网口防护装置接收分析结果,对待封堵网口进行封堵,并实时获取所述网口防护装置在所述网络拓扑中的位置分布和设备参数以及所述待封堵网口的流量特征和行为特征;

8、根据所述位置分布、所述设备参数、所述流量特征和所述行为特征,构建多层级网口封堵模型;

9、在实际安全防护过程中,将实时检测到的网口传输事件数据输入至所述多层级网口封堵模型中,基于所述多层级网口封堵模型的输出结果,确定对应的封堵策略。

10、作为其中一种优选方案,在根据所述网络攻击风险等级确定相对应的封堵网口粒度方案后,还包括:

11、获取历史攻击信息,从所述历史攻击信息中提取影响封堵粒度选择的决策属性集;

12、采用层次分析法对所述决策属性集中的各决策属性进行两两重要性比较,得到所述决策属性集中各个决策属性的权重;

13、对所述决策属性集中的各个决策属性进行量化,根据量化后的值和对应权重构建模糊评判矩阵,通过模糊矩阵合成运算得到所述模糊评判矩阵各区域的综合评判隶属度;

14、根据所述综合评判隶属度对所述封堵网口粒度方案进行优化。

15、作为其中一种优选方案,所述基于所述事件时间等级和所述事件人员等级,采用0-1整数规划方法调整所述网络传输事件的网络拓扑中的端口通信策略,包括:

16、提取所述网络拓扑中各通信端口的流量指标,通过对所述流量指标进行相关性分析和统计建模,构建端口级联矩阵,其中所述端口级联矩阵反映各个端口间的依赖强度;

17、基于所述端口级联矩阵的端口依赖约束、所述事件时间等级的约束和所述事件人员等级的约束,建立以端口为基本单位的0-1整数规划模型;

18、求解所述0-1整数规划模型,根据得到的最优解配置端口通信策略。

19、作为其中一种优选方案,所述网口防护装置包括电子安全锁和电子钥匙。

20、作为其中一种优选方案,所述根据所述位置分布、所述设备参数、所述实时流量特征和所述实时行为特征,构建多层级网口封堵模型,包括:

21、融合位置分布、设备参数、流量特征和行为特征,运用支持向量机算法构建多层级网口封堵模型,其中,多层级网口封堵模型包括汇聚层模型、接入层模型、核心层模型,所述汇聚层模型用于关注源ip的对外连接频次,所述接入层模型用于关注目的ip的敏感端口扫描次数,核心层模型用于关注跨网段通信流量的突增幅度。

22、作为其中一种优选方案,所述网口传输事件数据包括网络层级的网口传输事件数据,所述封堵策略包括丢弃处理;则,所述将实时检测到的网口传输事件数据输入至所述多层级网口封堵模型中,基于所述多层级网口封堵模型的输出结果,确定对应的封堵策略,包括:

23、对不同网络层级的所述网口传输事件数据进行异常判断,根据异常判断结果设置与链路带宽和设备处理能力相匹配的动态阈值;

24、当所述多层级网口封堵模型检测到网络层级的网口传输事件数据的幅度超过所述动态阈值时,将所述网口传输事件数据识别为恶意流量数据,对所述恶意流量数据进行丢弃处理。

25、作为其中一种优选方案,所述将实时检测到的网口传输事件数据输入至所述多层级网口封堵模型中,基于所述多层级网口封堵模型的输出结果,确定对应的封堵策略,还包括:

26、通过流量探针和日志关联,获取不同网络层级的网口防护装置阻断的恶意流量数据以及对所述恶意流量数据进行处置时的任务协同数据;

27、采用基于签名的ids入侵检测系统,对所述恶意流量数据进行识别和分类,得到封堵效果数据;

28、基于所述任务协同数据和所述封堵效果数据,对所述封堵策略进行优化。

29、作为其中一种优选方案,所述基于所述任务协同数据和所述封堵效果数据,对所述多层级网口封堵模型进行优化,包括:

30、基于所述任务协同数据和所述封堵效果数据,采用q-learning强化学习算法,通过奖励值引导优化多层级网口封堵模型;

31、根据优化后的多层级网口封堵模型调整各层级封堵策略。

32、作为其中一种优选方案,若所述多层级网口封堵模型监控到某一封堵设备出现异常事件时,通过流量镜像和会话保持方法快速切换备用设备,启动应急处置流程,并根据所述异常事件的严重程度进行流量限制和会话迁移。

33、本发明另一实施例提供了一种基于网口防护装置的感知安全防护系统,应用于连接有网口防护装置的网络拓扑中,包括以下模块:

34、获取模块,用于获取当前网口传输的网络传输事件的等级参数,其中所述等级参数包括事件保密等级、事件时间等级和事件人员等级;

35、规划模块,用于基于所述保密等级和风险矩阵法预测所述网络传输事件面临的网络攻击风险等级,根据所述网络攻击风险等级确定相对应的封堵网口粒度方案;

36、调整模块,用于基于所述事件时间等级和所述事件人员等级,采用0-1整数规划方法调整所述网络传输事件的网络拓扑中的端口通信策略;

37、封堵模块,用于根据所述封堵网口粒度方案和所述端口通信策略控制所述网口防护装置对待封堵网口进行封堵,并实时获取所述网口防护装置在所述网络拓扑中的位置分布和设备参数以及所述待封堵网口的流量特征和行为特征;

38、构建模块,用于根据所述位置分布、所述设备参数、所述流量特征和所述行为特征,构建多层级网口封堵模型;

39、输出模块,用于在实际安全防护过程中,将实时检测到的网口传输事件数据输入至所述多层级网口封堵模型中,基于所述多层级网口封堵模型的输出结果,确定对应的封堵策略。

40、作为其中一种优选方案,所述规划模块,还用于:

41、获取历史攻击信息,从所述历史攻击信息中提取影响封堵粒度选择的决策属性集;

42、采用层次分析法对所述决策属性集中的各决策属性进行两两重要性比较,得到所述决策属性集中各个决策属性的权重;

43、对所述决策属性集中的各个决策属性进行量化,根据量化后的值和对应权重构建模糊评判矩阵,通过模糊矩阵合成运算得到所述模糊评判矩阵各区域的综合评判隶属度;

44、根据所述综合评判隶属度对所述封堵网口粒度方案进行优化。

45、作为其中一种优选方案,所述调整模块,具体用于:

46、提取所述网络拓扑中各通信端口的流量指标,通过对所述流量指标进行相关性分析和统计建模,构建端口级联矩阵,其中所述端口级联矩阵反映各个端口间的依赖强度;

47、基于所述端口级联矩阵的端口依赖约束、所述事件时间等级的约束和所述事件人员等级的约束,建立以端口为基本单位的0-1整数规划模型;

48、求解所述0-1整数规划模型,根据得到的最优解配置端口通信策略。

49、作为其中一种优选方案,所述构建模块,具体用于:

50、融合位置分布、设备参数、流量特征和行为特征,运用支持向量机算法构建多层级网口封堵模型,其中,多层级网口封堵模型包括汇聚层模型、接入层模型、核心层模型,所述汇聚层模型用于关注源ip的对外连接频次,所述接入层模型用于关注目的ip的敏感端口扫描次数,核心层模型用于关注跨网段通信流量的突增幅度。

51、作为其中一种优选方案,所述网口传输事件数据包括网络层级的网口传输事件数据,所述封堵策略包括丢弃处理;则,所述输出模块,具体用于:

52、对不同网络层级的所述网口传输事件数据进行异常判断,根据异常判断结果设置与链路带宽和设备处理能力相匹配的动态阈值;

53、当所述多层级网口封堵模型检测到网络层级的网口传输事件数据的幅度超过所述动态阈值时,将所述网口传输事件数据识别为恶意流量数据,对所述恶意流量数据进行丢弃处理。

54、作为其中一种优选方案,所述输出模块,具体用于:

55、通过流量探针和日志关联,获取不同网络层级的网络封堵设备阻断的恶意流量数据以及对所述恶意流量数据进行处置时的任务协同数据;

56、采用基于签名的ids入侵检测系统,对所述恶意流量数据进行识别和分类,得到封堵效果数据;

57、基于所述任务协同数据和所述封堵效果数据,对所述封堵策略进行优化。

58、作为其中一种优选方案,所述输出模块,还具体用于:

59、基于所述任务协同数据和所述封堵效果数据,采用q-learning强化学习算法,通过奖励值引导优化多层级网口封堵模型;

60、根据优化后的多层级网口封堵模型调整各层级封堵策略。

61、作为其中一种优选方案,所述输出模块,还具体用于:

62、若所述多层级网口封堵模型监控到某一封堵设备出现异常事件时,通过流量镜像和会话保持方法快速切换备用设备,启动应急处置流程,并根据所述异常事件的严重程度进行流量限制和会话迁移。

63、本发明又一实施例提供了一种基于网口防护装置的感知安全防护设备,包括处理器、存储器以及存储在所述存储器中且被配置为由所述处理器执行的计算机程序,所述处理器执行所述计算机程序时实现如上所述的基于网口防护装置的感知安全防护方法。

64、本发明再一实施例提供了一种计算机可读存储介质,所述计算机可读存储介质存储有计算机程序,其中,所述计算机可读存储介质所在设备执行所述计算机程序时,实现如上所述的基于网口防护装置的感知安全防护方法。

65、相比于现有技术,本发明实施例的有益效果在于以下所述中的至少一点:

66、(1)本发明提出的基于网口防护装置的安全防护方案能够有效阻止未经授权的设备通过网口接入网络,从而降低网络被非法入侵的风险,通过封堵未使用的网口,可以减少数据通过这些端口泄露的可能性,保护网络中的敏感信息不被窃取。

67、(2)对于拥有大量网络设备的组织而言,本发明的方案通过使用网口防护装置可以大大减少手动封堵网口的工作量,提高管理效率。

本文地址:https://www.jishuxx.com/zhuanli/20240911/293608.html

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌抄袭侵权/违法违规的内容, 请发送邮件至 YYfuon@163.com 举报,一经查实,本站将立刻删除。

下一篇

返回列表