一种智能边缘动态安全优化方法及系统与流程

- 国知局

- 2025-01-10 13:20:08

本技术涉及数据安全的,尤其是涉及一种智能边缘动态安全优化方法及系统。

背景技术:

1、智能边缘计算是一种分布式计算架构,它将计算和数据存储迁移到网络的边缘,即在设备或终端附近进行计算和存储,而不是将数据传输到云端或中央服务器进行处理。这种计算模式可以大大提高数据处理的速度和效率,减少传输成本,并降低网络拥堵,实现实时反馈和决策。在现有技术中,通常通过登录验证、人脸识别等等方式实现动态安全,但是这些安全策略设置的方式都很单一,在具体的操作动作下启动,单一固定的安全策略设置难以覆盖多场景,造成边缘计算的安全性不高。

技术实现思路

1、本发明的目的在于提供一种智能边缘动态安全优化方法及系统,以解决上述背景技术中提出的问题。

2、第一方面,本技术提供的一种智能边缘动态安全优化方法,采用如下的技术方案:

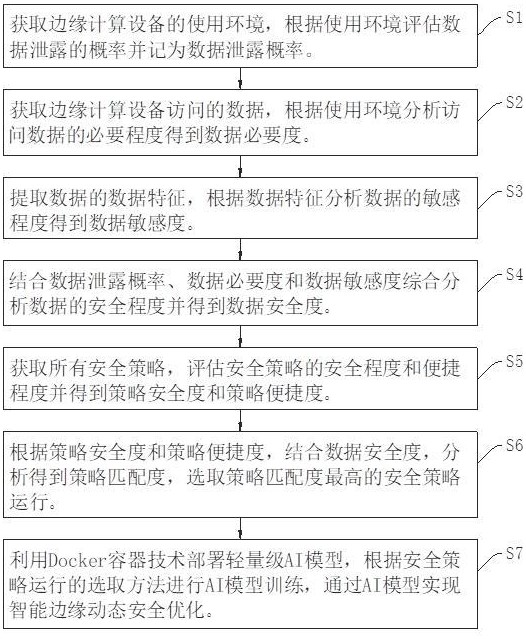

3、获取边缘计算设备的使用环境,根据使用环境评估数据泄露的概率并记为数据泄露概率;

4、获取边缘计算设备访问的数据,根据使用环境分析访问数据的必要程度得到数据必要度;

5、提取数据的数据特征,根据数据特征分析数据的敏感程度得到数据敏感度;

6、结合数据泄露概率、数据必要度和数据敏感度综合分析数据的安全程度并得到数据安全度;

7、获取所有安全策略,评估安全策略的安全程度和便捷程度并得到策略安全度和策略便捷度;

8、根据策略安全度和策略便捷度,结合数据安全度,分析得到策略匹配度,选取策略匹配度最高的安全策略运行;

9、利用docker容器技术部署轻量级ai模型,根据安全策略运行的选取方法进行ai模型训练,通过ai模型实现智能边缘动态安全优化。

10、优选的,所述获取边缘计算设备的使用环境,根据使用环境评估数据泄露的概率并记为数据泄露概率的步骤,具体为:

11、获取边缘计算设备的使用环境,所述使用环境包括使用位置和设备使用信息;

12、获取边缘计算设备的历史位置数据,根据历史位置数据提取得到常用位置;

13、判断使用位置是否为常用位置,若使用位置为非常用位置,则获取边缘计算设备的持有用户的使用习惯,根据使用习惯分析得到数据泄露概率并记为第一泄露概率;

14、若使用位置为常用位置,则获取预设的数据泄露概率作为第一泄露概率;

15、根据设备使用信息分析得到第二泄露概率,计算第一泄露概率和第二泄露概率的均值,得到所述数据泄露概率。

16、优选的,所述判断使用位置是否为常用位置,若使用位置为非常用位置,则获取边缘计算设备的持有用户的使用习惯,根据使用习惯分析得到数据泄露概率并记为第一泄露概率的步骤,具体为:

17、获取使用位置的平均人群密度sm;

18、所述使用习惯包括边缘计算设备的使用高度sg、使用字体大小sz以及使用时长ss;

19、根据第一泄露关联函数计算得到第一泄露概率sy,其中、为比例因子且大于0。

20、优选的,所述根据设备使用信息分析得到第二泄露概率的步骤,具体为:

21、所述设备使用信息包括物理使用信息和网络使用信息;

22、所述物理使用信息包括实时温度aw、实时湿度as和电磁强度ad;

23、获取边缘计算设备使用的标准温度bw、标准湿度bs;

24、根据损坏关联函数计算得到设备损坏概率al,其中、、为比例因子且大于0;

25、根据网络使用信息提取得到边缘计算设备使用的网络的网络安全度aa;

26、根据第二泄露关联函数计算得到第二泄露概率be,其中、为比例因子且大于0。

27、优选的,所述获取边缘计算设备访问的数据,根据使用环境分析访问数据的必要程度得到数据必要度的步骤,具体为:

28、获取边缘计算设备访问的数据并记为访问数据,提取访问数据中的用户隐私数据;

29、查找用户隐私数据关联的使用业务并形成标准业务库;

30、查找使用位置历史办理过的所有业务并形成实时业务库;

31、根据标准业务库和实时业务库形成业务库交集,若业务库交集为0,则判断不需要数据,数据必要度db为0;

32、若业务库交集不为0,则统计业务库交集中的业务数量dy,根据业务数量得到数据必要度db。

33、优选的,所述若业务库交集不为0,则统计业务库交集中的业务数量dy,根据业务数量得到数据必要度db的步骤,具体为:

34、将业务库交集中的业务记为待办业务,统计使用位置历史办理过所有业务中,待办业务的数量比值,其中i为不同的待办业务的编号;

35、获取待办业务的历史办理数据,提取历史办理数据中使用到访问数据的频率比值,其中i为不同的待办业务的编号;

36、根据数据必要度关联函数计算得到数据必要度db,其中i为不同的待办业务的编号,n为不同的待办业务的最大编号,、为比例因子且大于0。

37、优选的,所述提取数据的数据特征,根据数据特征分析数据的敏感程度得到数据敏感度的步骤,具体为:

38、提取访问数据的数据特征,判断数据特征是否为持有用户独有,若数据特征为持有用户独有则判断为隐私特征;

39、若数据特征不是持有用户独有,则判断数据特征为非隐私特征;

40、若数据特征为隐私特征,则获取隐私特征泄露的风险程度并记为数据敏感度;

41、若数据特征为非隐私特征,则判断通过非隐私特征得到隐私特征的概率并记为隐私概率;

42、获取隐私概率对应的隐私特征泄露的风险程度,与隐私概率相乘后得到数据敏感度。

43、优选的,所述获取所有安全策略,评估安全策略的安全程度和便捷程度并得到策略安全度和策略便捷度的步骤,具体为:

44、获取安全策略的数据加密复杂度fz、响应速度fx和攻击成功率fl;

45、根据策略安全度关联函数计算得到策略安全度fa,其中、、为比例因子且大于0;

46、判断安全策略是否为自动操作,若安全策略为自动操作,则获取安全策略的占用资源量和数据处理效率,设置占用资源量和数据处理效率对应的自动权重比,根据自动权重比计算得到策略便捷度;

47、若安全策略为手动操作,则获取手动操作时间和手动操作步骤数量,设置手动操作时间和手动操作步骤数量对应的手动权重比,根据手动权重比计算得到策略便捷度。

48、优选的,所述根据策略安全度和策略便捷度,结合数据安全度,分析得到策略匹配度,选取策略匹配度最高的安全策略运行的步骤,具体为:

49、根据数据安全度匹配对应的策略安全度并记为标准安全度;

50、筛选策略安全度达到标准安全度的安全策略并记为待选安全策略;

51、设置待选安全策略的策略安全度和策略便捷度的策略权重比,根据策略安全度和策略便捷度和对应的策略权重比计算得到待选安全策略的策略匹配度;

52、筛选策略匹配度最高的待选安全策略进行运行。

53、第二方面,本技术提供的一种智能边缘动态安全优化系统,采用如下的技术方案:

54、一种智能边缘动态安全优化系统,包括:

55、泄露概率模块,获取边缘计算设备的使用环境,根据使用环境评估数据泄露的概率并记为数据泄露概率;

56、数据必要模块,获取边缘计算设备访问的数据,根据使用环境分析访问数据的必要程度得到数据必要度;

57、数据敏感模块,提取数据的数据特征,根据数据特征分析数据的敏感程度得到数据敏感度;

58、数据安全模块,结合数据泄露概率、数据必要度和数据敏感度综合分析数据的安全程度并得到数据安全度;

59、安全策略模块,获取所有安全策略,评估安全策略的安全程度和便捷程度并得到策略安全度和策略便捷度;

60、策略匹配模块,根据策略安全度和策略便捷度,结合数据安全度,分析得到策略匹配度,选取策略匹配度最高的安全策略运行;

61、安全优化模块,利用docker容器技术部署轻量级ai模型,根据安全策略运行的选取方法进行ai模型训练,通过ai模型实现智能边缘动态安全优化。

62、综上所述,本技术包括以下至少一种有益技术效果:

63、1.根据边缘计算设备的使用环境评估数据泄露概率,确认数据访问的必要性,同时结合访问数据的数据敏感度,得到数据安全度。根据数据安全度,选择符合需求且安全便捷的安全策略运行,同时通过ai训练,实现自动高速的智能边缘动态安全优化,使得边缘计算设备可以更好的应对更多的场景,贴合使用场景给出最佳安全策略,提高了智能边缘动态安全优化的安全性。

64、2.通过使用位置区分常用位置和非常用位置,对非常用位置,根据平均人群密度和用户的使用习惯得到第一泄露概率,根据设备使用信息包括物理使用信息和网络使用信息得到数据的第二泄露概率,综合第一泄露概率和第二泄露概率,得到数据泄露概率。数据泄露概率有利于选择更合适、更准确的安全策略,提高了智能边缘动态安全优化的准确性。

65、3.根据安全策略的数据加密复杂度、响应速度和攻击成功率评估安全策略的安全程度,同时根据安全策略是手动和自动分别得到策略便捷度。结合数据安全度,选取达到安全需求且便捷的安全策略进行运行,在不影响数据安全的情况下,选择更便捷的安全策略,降低了安全策略运行给用户带来的不便,提高了智能边缘动态安全优化的便捷性。

本文地址:https://www.jishuxx.com/zhuanli/20250110/352476.html

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌抄袭侵权/违法违规的内容, 请发送邮件至 YYfuon@163.com 举报,一经查实,本站将立刻删除。

下一篇

返回列表