一种信任可靠的资源量化方法

- 国知局

- 2024-07-31 23:25:26

本发明属于无线通信领域,涉及一种信任可靠的资源量化方法,具体涉及一种通过信任量化来量化信任可靠的资源的方法。

背景技术:

1、物联网(internet of things,iot)作为一种革命性技术,其实现了万物互联,不再将社交网络的定义局限于人与人之间,而是扩展到人与人、人与物以及物与物之间。iot的理论框架、体系结构以及应用范围已经成为近年来的研究热点,其技术发展来自多领域,跨学科的协同创新。自iot诞生以来,衍生了许多不同背景的创新,如社交物联网(socialinternet of things,siot)、工业物联网和医疗物联网等。iot的广泛应用覆盖了从智能家居到工业自动化的多个领域,引领着第四次工业革命的发展。社交物联网作为物联网发展的一个新方向,其通过借鉴社交网络的理念,赋予设备社交功能,让设备能够在相互交互的同时,还可基于特定的规则和偏好建立起社交关系。其中物联网设备主要用于物理对象之间的连接,社交技术则负责进行协作和社交互动,网络中智能设备能够感知、处理、存储和解释信息。在物联网中,智能设备间缺乏关系概念。但是在社交物联网中,智能设备间能够根据其所有者设置的规则,以自主方式与其他智能设备建立关系并以此进行交互。社交物联网作为物联网的一个子集,其研究进一步推动了现实世界与虚拟世界的融合,丰富了物联网的实现方式,拓展了社交网络的研究范畴,为解决物联网中安全卸载问题提供了新的研究思路。

2、传统中心化的云计算架构无法满足siot的广泛互联性及实时数据处理需求。对于需要即时响应的应用场景下,远距离数据传输会导致较大的延迟。为解决上述挑战,边缘计算应运而生。边缘计算通过在接近数据的源头进行数据处理,以此缩短数据传输的距离,从而显著减少了延迟。在siot边缘计算中,智能设备可以更快地响应社交动态环境的变化,进一步提升整个网络的交互效率。边缘计算为siot提供了快速和分散的处理能力,同时基于关系导向的交互有效提升了设备间任务卸载和资源共享效率。然而,边缘网络涉及大量的用户隐私,并且随着设备间社交关系的复杂化,siot中边缘协作交互可能导致设备间产生信任问题。特别是在siot网络中存在大量的恶意节点时,这些恶意节点可能伪装成可信设备进行身份欺骗或者泄露用户隐私。同时,在siot边缘协作卸载中,恶意节点可能故意发起无效的协作任务或请求,占用有限的边缘计算资源,导致合法的计算任务无法得到及时处理。此外,恶意节点也可能返回错误或篡改的计算结果,影响决策的准确性,进而危害整个siot系统的可靠性。

3、因此,亟需一种信任可靠的资源量化方法,为社交物联网边缘网络中设备间安全通信和协作提供可靠保障。

技术实现思路

1、有鉴于此,本发明的目的在于提供一种信任可靠的资源量化方法,针对边缘网络中多用户异构设备服务交付场景,综合考虑社交信任理论和物联网设备特性构建多元信任度量模型,确保用户将服务交付给经过严格信任评估的可信设备,从而保证边缘网络环境安全可靠。

2、为达到上述目的,本发明提供如下技术方案:

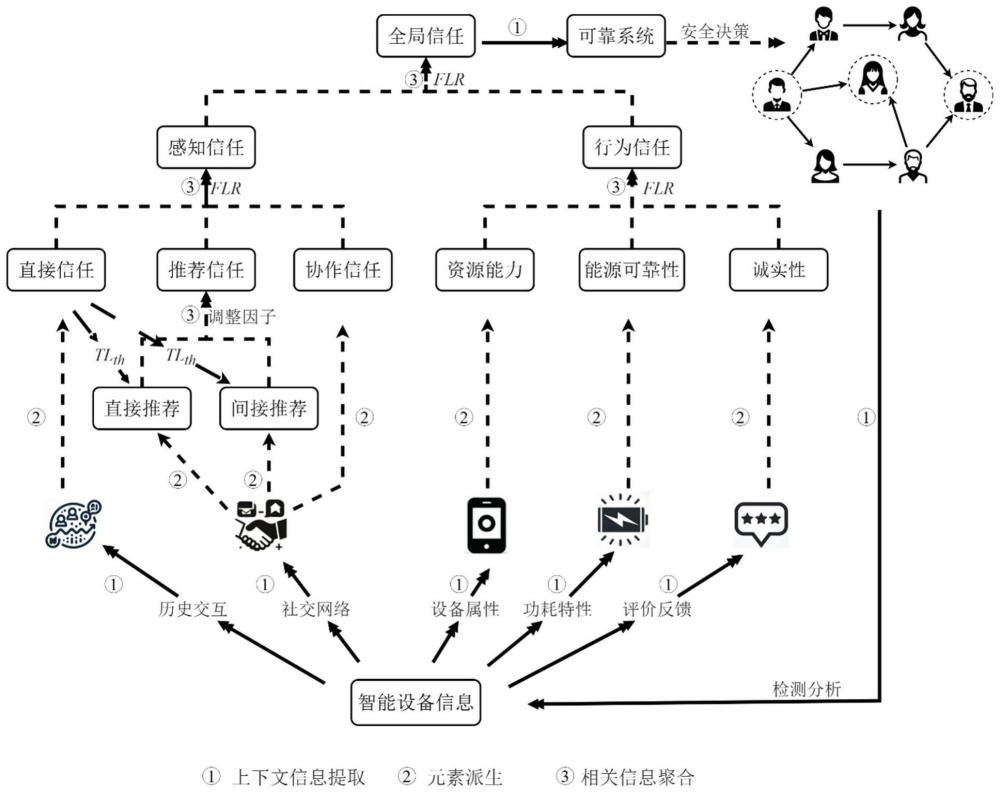

3、一种信任可靠的资源量化方法,该方法包括以下步骤:

4、s1:构建边缘网络中多用户异构设备服务交付场景;

5、s2:根据用户间社交关系的复杂动态性以及有向图理论来构建边缘网络用户间社交关系模型,其中每个节点代表实体或个体,边代表节点之间的关系;

6、s3:根据用户的主观信任视角,构建感知信任量化模型;

7、s4:根据基于实证的客观信任视角,构建行为信任量化模型;

8、s5:利用模糊逻辑方法综合信任元素得到针对资源的信任量化评估结果。

9、进一步,在步骤s1中,包括:

10、s11:边缘网络架构包括智能设备层和社交网络层;在社交网络层,设备拥有者通过社交应用程序与他人建立社交关系智能设备层中的设备间关系映射自身所有者在社交网络层所建立的社交关系;

11、s12:边缘网络中用户同时作为服务请求者和服务提供者,其通过智能设备在一定通信范围内与其他用户设备建立连接,当服务请求者发布服务请求时,需要对服务提供者的资源进行信任量化。

12、进一步,在步骤s2中,包括:

13、s21:通过有向图理论构建社交网络层的建模其表示为:

14、

15、其中表示网络中智能社交对象集合,ε表示建立社交连接的节点对之间的有向链接的集合;表示对(ni,nj)的信任关系的评价函数;

16、对于集合中的任何有向链接nij∈ε表示由节点ni建立的从节点ni到节点nj的社交关系链接;采用0≤f(nij)≤1表示社交链接nij的权重;

17、s22:构建基本关系,包括直接关系、间接关系以及无关系,其中:

18、直接关系是指,当两个对象直接相互作用时,能够建立直接的社会关系;其在有向图中形成有向链接nij,权重dtij(t)=f(nij)。dtij(t)∈[0,1]表示从节点ni的角度来看节点nj的直接信任度;

19、间接关系是指,两个对象只能通过多个中间节点来建立关系;间接关系在图中形成虚拟的有向链接,节点间可信度通过有向图中朋友链进行传递计算;使用nipj表示图中的虚拟定向链路,具体为:

20、

21、使用itij(t)∈[0,1]表示是从节点ni的角度来看节点nj的间接信任度,基于沿着路径pathp,表示为:

22、itij(t)=mindtmk(t),i≤m,k≤j,m,k∈pathp

23、无关系是指,两个对象之间没有中间节点建立链接,也无法直接建立链接;将无关系的两节点间直接信任值设置为低信任度范围[α,β]中的随机数字,表示为:

24、dtij(t)=random[α,β],ursij(t)=true

25、其中,ursij(t)=true表示节点ni和节点nj之间无关系。

26、进一步,在步骤s3中,感知信任ptij(t)通过个体的感知和主观评价,结合直接信任、推荐信任和协作信任的不同信任来源来建立和加强信任关系,其是直接信任、推荐信任和协作信任的综合体现,其中,感知信任的计算公式表示为:

27、ptij(t)=flt(dtij(t),rtij(t),ctij(t))

28、其中,flt表示模糊逻辑理论,其用于综合信任元素;dtij(t)表示直接信任;rtij(t)推荐信任;ctij(t)表示协作信任;

29、直接信任是通过个体直接的互动和交流所形成的信任关系,根据基于历史交互的直接观察来计算直接信任dtij(t),其表示为:

30、

31、其中,nsij表示设备i成功与设备j进行交互的次数,nfij表示设备i与设备j交互失败的次数;

32、推荐信任是指节点向其他节点推荐或介绍其他节点的能力或者信誉度,推荐信任主要分为直接推荐drij(t)和间接推荐irij(t)两种方式;直接推荐是指推荐者与被推荐者之间存在直接的社交关系或物理联系,表示为:

33、

34、其中,η代表所有两节点间有过共同直接交互的节点总数,即直接推荐者数量;

35、间接推荐是指推荐者与被推荐者之间不存在直接的社交关系或物理联系,而是通过其他节点之间的信任链条来建立联系,表示为:

36、

37、其中,m为间接推荐者数量;pv表示第v条传递路径的信任值;

38、推荐信任采用基于信任度分布阈值的推荐机制,通过计算信任度的统计百分位数来定义信任度的有效范围,表示为:

39、tlth=percentilt(tik,p)

40、其中,percentilt(tik,p)表示信任度分布的第p百分位数;

41、协作信任指交互的对象具有相同的兴趣或特征,则形成协作群组来处理类似的任务,表示为:

42、ctij(t)=sqrt(simfs(t)·simcw(t))

43、

44、

45、其中,使用余弦相似性来表示信任者i和受信者j之间的朋友和社区之间的相似度,simfs和simcw分别表示ni和nj之间的朋友相似度和社区相似度。

46、进一步,在步骤s4中,行为信任bti(t)包括资源能力、能源可靠性和诚实性,分别表示为:

47、资源能力作为设备的静态特征,其值不随时间变化,表示为:

48、ci=log(fi+1)×log(mi+1)×log(bi+1)

49、

50、其中,fi代表设备的cpu频率;mi代表设备的内存空间;bi代表设备的带宽;ci表示节点的能力值。capi为归一化节点能力值;表示标准正态分布的cdf;μ表示所有设备能力值的平均值;σ表示标准差;

51、能源可靠性包括能耗速率和剩余能量;能耗速率表示节点在一段时间内消耗能量的速率,表示为:

52、

53、其中,sd(eci,hist)和sd(ecj,hist)分别表示ni和nj的历史能耗速率的标准差。

54、剩余能量代表节点目前剩余的能量,即节点当前能够继续执行任务的能力表示为:

55、

56、其中,代表节点ni的剩余能量;einit代表节点的初始能量。

57、诚实性是指,服务提供者有可能只对好友列表中的服务请求者提供良好的服务,而故意对其他服务请求者提供降级的服务,通过证据理论来量化用户的诚实性;

58、将节点间评价反馈划分为互斥的类别,为每个类别定义基本概率分配来表示该类别的证据强度;使用dempster组合规则来合并所有类别的基本概率分配,归一化常数k表示证据之间的冲突,表示为:

59、

60、其中,m(ai∩aj)是两个不相容命题的相交概率;ai和aj表示不同的类别;

61、更新每个类别的基本概率分配,表示为:

62、

63、最后通过合并不同类别的基本概率分配得到的最终评估值,表示为:

64、

65、其中,cen(ai)为每个类别的质心,即类别中心值的加权平均值,权重为基本概率分配。

66、进一步,在步骤s5中,包括:

67、s51:构建模糊隶属函数,通过模糊控制器将实数值变量模糊化,将其映射到相应的模糊集合;

68、s52:设计模糊逻辑规则来描述不同模糊集合之间的关系;

69、s53:构建映射函数将模糊输入集合根据模糊逻辑规则转换为模糊输出集合;

70、s54:利用模糊控制器的去模糊化过程将不同模糊输出集合转换回实数值输出,得到特定对象的信任度的实际值;

71、s55:通过合理地加权模糊的信任元素,得出一个综合的、具有描述性的信任量化评估结果,表示为:

72、tij(t)=flt(ptij(t),bti(t))

73、其中,ptij(t)、bti(t)分别表示感知信任和行为信任,tij(t)为最终信任量化评估结果,flt()表示模糊逻辑理论。

74、本发明的有益效果在于:

75、本发明针对边缘网络中恶意节点可能返回错误或篡改计算结果,危害整个边缘网络系统的可靠性问题。为保障智能设备间安全通信和协作,提高网络的安全可靠性,通过社交信任理论和物联网设备特性相融合,构建多元信任度量模型,分别从主观的、人性化的信任视角,客观的、基于实证的信任视角来度量网络中的智能设备。同时,考虑信任在实际应用中模糊性和不确定性,采用模糊逻辑方法综合信任元素以增强信任评估的可靠性和准确性。本发明有效保障了边缘网络系统的安全性,为资源分配和调度提供了可靠依据,具有广阔的运用前景。

76、本发明的其他优点、目标和特征在某种程度上将在随后的说明书中进行阐述,并且在某种程度上,基于对下文的考察研究对本领域技术人员而言将是显而易见的,或者可以从本发明的实践中得到教导。本发明的目标和其他优点可以通过下面的说明书来实现和获得。

本文地址:https://www.jishuxx.com/zhuanli/20240730/197478.html

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌抄袭侵权/违法违规的内容, 请发送邮件至 YYfuon@163.com 举报,一经查实,本站将立刻删除。

下一篇

返回列表