工控网络的网络安全管理系统和网络安全管理方法与流程

- 国知局

- 2024-09-11 15:05:32

本发明涉及网络安全管理,具体为工控网络的网络安全管理系统和网络安全管理方法。

背景技术:

1、网络安全指的是保护计算机系统和网络不受未经授权的访问、破坏、变更或泄露的威胁,以确保系统和数据的机密性、完整性和可用性,网络安全管理是指通过一系列策略、技术和措施来管理和保护网络系统和信息资产。

2、传统的网络安全管理通常使用防火墙、入侵检测系统(ids)、入侵预防系统(ips)等设备保护网络边界免受攻击,部署反病毒软件来检测和清除恶意软件,保护系统免受病毒和恶意软件的侵害,使用加密算法对数据进行加密,确保数据在传输和存储过程中的机密性,

3、但是,一般的,传统网络安全管理方案依赖于单一的防火墙或基本的入侵检测系统,不能有效应对复杂的网络攻击,还缺乏实时响应的能力,一旦发生安全事件,往往需要手动检测和处理,导致响应时间延长,影响系统的恢复和安全性,对于数据的分类、加密和安全传输的支持有限,容易导致数据泄露或未授权访问的风险增加,威胁情报收集和共享能力较弱,通常依赖于局限的本地或基础威胁情报源,还缺乏欺骗技术和混淆技术,无法有效吸引和迷惑攻击者,增加攻击者的难度。

4、综上,需要提出工控网络的网络安全管理系统和网络安全管理方法来解决上述问题。

技术实现思路

1、本发明的目的在于提供工控网络的网络安全管理系统和网络安全管理方法,以解决上述背景技术中提出的问题。

2、为实现上述目的,本发明提供如下技术方案:

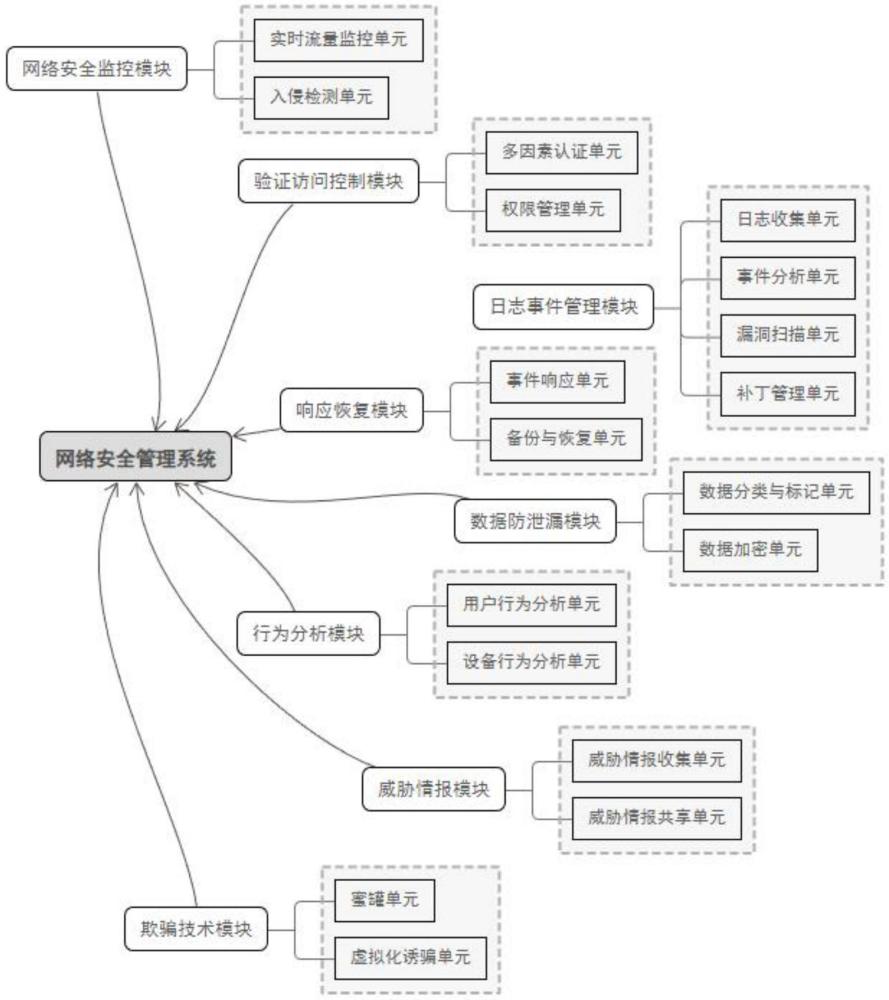

3、工控网络的网络安全管理系统,包括网络安全监控模块、验证访问控制模块、日志事件管理模块、响应恢复模块、数据防泄漏模块、行为分析模块、威胁情报模块、欺骗技术模块,所述网络安全监控模块用于实时流量监控和入侵检测,所述验证访问控制模块用于多因素认证和权限管理,所述日志事件管理模块用于日志收集、事件分析、漏洞扫描和补丁管理,所述响应恢复模块用于事件响应、备份与恢复,所述数据防泄漏模块用于数据分类、标记和数据加密,所述行为分析模块用于用户行为分析和设备行为分析,所述威胁情报模块用于威胁情报收集和威胁情报共享,所述欺骗技术模块用于提供蜜罐系统和创建伪装环境。

4、优选地,所述网络安全监控模块还包括实时流量监控单元和入侵检测单元;

5、所述实时流量监控单元用于监控网络流量,检测异常行为,包括流量突增、异常端口访问;

6、所述入侵检测单元用于利用签名检测和行为检测技术识别并响应潜在的入侵行为。

7、优选地,所述验证访问控制模块还包括多因素认证单元和权限管理单元;

8、所述多因素认证单元用于通过多因素认证确保用户身份的真实性;

9、所述权限管理单元用于定义和管理用户权限,确保用户只能访问其权限范围内的资源。

10、优选地,所述日志事件管理模块还包括日志收集单元、事件分析单元、漏洞扫描单元和补丁管理单元;

11、所述日志收集单元用于收集和存储网络设备和安全系统生成的日志;

12、所述事件分析单元用于分析日志数据,识别和关联安全事件,为安全响应提供支持;

13、所述漏洞扫描单元用于定期扫描网络设备和应用程序,发现并报告漏洞;

14、所述补丁管理单元用于管理和部署补丁,修补已发现的漏洞,降低安全风险。

15、优选地,所述响应恢复模块还包括事件响应单元和备份与恢复单元;

16、所述事件响应单元用于制定和执行应急响应计划,快速应对安全事件;

17、所述备份与恢复单元用于定期备份重要数据和系统配置,确保在发生安全事件后能快速恢复。

18、优选地,所述数据防泄漏模块还包括数据分类与标记单元和数据加密单元;

19、所述数据分类与标记单元用于对敏感数据进行分类和标记,确保数据安全策略的有效应用;

20、所述数据加密单元用于对敏感数据进行加密,防止未授权访问和泄漏。

21、优选地,所述行为分析模块还包括用户行为分析单元和设备行为分析单元;

22、所述用户行为分析单元用于监控和分析用户行为模式,检测异常活动和潜在威胁;

23、所述设备行为分析单元用于监控和分析网络设备的行为,识别异常操作和潜在故障。

24、优选地,所述威胁情报模块还包括威胁情报收集单元和威胁情报共享单元;

25、所述威胁情报收集单元用于收集来自全球威胁情报源的信息,更新威胁数据库;

26、所述威胁情报共享单元用于与其他组织和机构共享威胁情报,提升整体防御能力。

27、优选地,所述欺骗技术模块还包括蜜罐单元和虚拟化诱骗单元;

28、所述蜜罐单元用于部署蜜罐系统,诱捕和分析攻击者行为;

29、所述虚拟化诱骗单元用于利用虚拟化技术创建伪装环境,迷惑攻击者,保护真实系统。

30、基于上述系统,本发明还提出一种网络安全管理方法,包括以下步骤:

31、s1.进行实时监控网络流量,检测异常行为,包括流量突增或异常端口访问,利用签名检测和行为检测技术,识别和响应潜在的入侵行为;

32、s2.使用多因素认证确保用户身份的真实性,管理和定义用户权限,确保用户仅能访问其授权范围内的资源;

33、s3.收集和存储网络设备和安全系统生成的日志数据,分析日志,识别和关联安全事件,并提供支持进行安全响应,定期扫描网络设备和应用程序,发现并报告漏洞,管理和部署补丁,修复已发现的漏洞,以降低安全风险;

34、s4.制定和执行应急响应计划,迅速应对安全事件,定期备份关键数据和系统配置,确保在安全事件发生后能快速恢复正常运行;

35、s5.对敏感数据进行分类和标记,以确保数据安全策略的有效执行,使用加密技术对敏感数据进行加密,防止未经授权的访问和数据泄露;

36、s6.监控和分析用户的行为模式,检测异常活动和潜在威胁,监控和分析网络设备的行为,识别异常操作和潜在的设备故障;

37、s7.收集全球威胁情报源的信息,更新和维护威胁数据库,与其他组织和机构共享威胁情报,以提升整体的网络防御能力;

38、s8.部署蜜罐系统,用于诱捕和分析潜在的攻击者行为,利用虚拟化技术创建伪装环境,迷惑攻击者,保护真实系统免受攻击。

39、与现有技术相比,本发明的有益效果是:本发明通过深度包检测技术,及时识别和响应异常流量行为和潜在的入侵活动,从而有效防范网络攻击,保护工控系统的安全性,利用多因素认证和rbac权限管理,提高用户身份验证的安全性,防止未经授权的访问,acl访问控制策略确保用户只能访问其授权的资源,有效控制权限滥用和数据泄露的风险,通过集中管理和分析日志数据,及时识别安全事件并进行响应,漏洞扫描和补丁管理确保系统和应用程序的安全性,减少受到已知漏洞攻击的可能性,快速响应安全事件并恢复业务功能,减少因安全威胁导致的系统中断时间,定期备份策略确保数据的可靠性和完整性,防止数据丢失和勒索软件攻击,通过数据分类和标记,确保敏感数据得到适当的处理和保护,数据加密和防泄露技术有效防止未经授权的数据访问和泄露,提高数据保密性和完整性,通过监控用户和设备行为模式,及时检测并响应可能的安全威胁和异常操作,增强了对内部威胁和外部攻击的检测能力,提高了网络安全的整体效果,从全球范围内的威胁情报源收集信息,并与其他组织共享威胁情报,增强对新型攻击和威胁的感知能力和应对能力,同时,部署蜜罐和虚拟化诱骗环境,以及混淆技术,吸引和识别攻击者的行为,保护真实系统不受攻击,以混淆技术增加攻击者获取系统信息和攻击难度,提高系统的安全性和防御能力。

40、因此,本发明综合的网络安全管理方法通过结合各种先进的技术和策略,有效地增强了工控网络的安全性,提高了对各种安全威胁的检测、响应和防范能力,为工业控制系统提供了全面的保护和安全管理。

本文地址:https://www.jishuxx.com/zhuanli/20240911/293153.html

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌抄袭侵权/违法违规的内容, 请发送邮件至 YYfuon@163.com 举报,一经查实,本站将立刻删除。

下一篇

返回列表