一种基于可信管控计算的结构化保护系统及方法与流程

- 国知局

- 2024-10-09 14:35:18

本技术涉及网络安全,更具体地说,尤其涉及一种基于可信管控计算的结构化保护系统。此外,本技术还涉及一种基于可信管控计算的结构化保护方法。

背景技术:

1、网络空间已经成为继陆、海、空、天之后的第五大主权领域空间。网络安全是国际战略在军事领域的演进,传统安全管理中心平台侧重于安全运维管理,主要呈现网络管理、性能管理、故障管理和安全管理,其分析方法和处理能力,已无法满足复杂异构的大规模网络环境,以及海量数据环境下的信息安全分析和管理的需求。

2、因此,如何提供一种基于可信管控计算的结构化保护系统,其能够在兼顾网络安全运维管理的同时,优化安全管控的分析方法和提高处理能力,以满足复杂异构的大规模网络环境的安全需求,是本领域技术人员亟待解决的技术问题。

技术实现思路

1、为解决上述技术问题,本技术提供一种基于可信管控计算的结构化保护系统,其能够在兼顾网络安全运维管理的同时,优化安全管控的分析方法和提高处理能力,以满足复杂异构的大规模网络环境的安全需求。

2、本技术提供的一种技术方案如下:

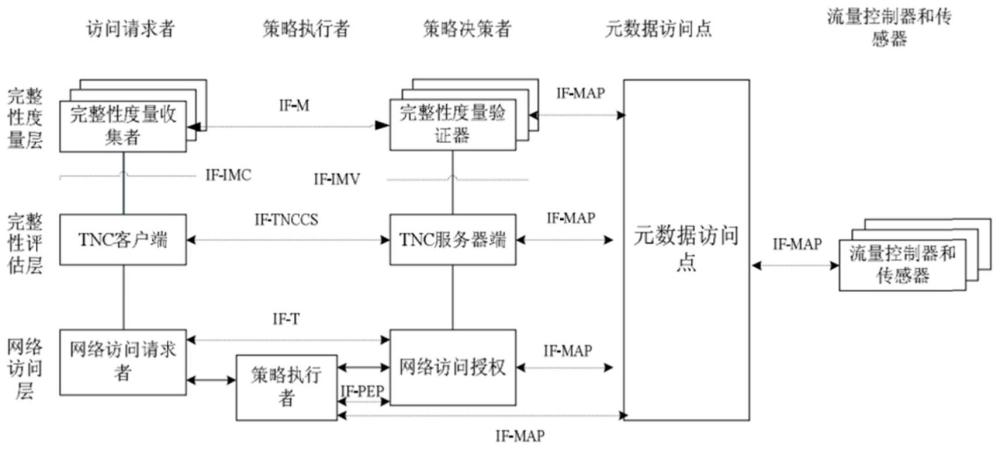

3、本技术提供一种基于可信管控计算的结构化保护系统,该系统包括:可信网络连接体系架构;所述可信网络连接体系架构包括三种实体角色,分别是访问请求者ar、策略执行者pep、策略决策者pdp;所述访问请求者ar用于发出访问请求,建立网络连接,将收集的平台完整性信息发送给所述策略决策者pdp;所述策略决策者pdp用于依据所述访问请求者ar的身份信息与完整性信息,并根据目标安全策略对所述访问请求进行决策判定;所述策略执行者pep用于通过状态查询所述策略决策者pdp的决策判定,来控制所述访问请求的执行状态。

4、进一步地,在本发明一种优选的方式中,所述访问请求者ar包括:网络访问请求者nar、可信网络连接客户端tncc、完整性度量收集器imc三个组件;所述策略决策者pdp包括:网络访问授权naa、可信网络连接服务器tncs、完整性度量验证器imv三个组件;基于所述可信网络连接体系架构,设置有网络访问层、完整性评估层、完整性度量层;其中,所述网络访问请求者nar、所述策略执行者pep、所述网络访问授权naa属于网络访问层;所述可信网络连接客户端tncc和所述可信网络连接服务器tncs属于完整性评估层;所述完整性度量收集器imc和所述完整性度量验证器imv属于完整性度量层。

5、进一步地,在本发明一种优选的方式中,所述网络访问请求者nar用于发出网络访问请求,负责建立网络连接;所述完整性度量收集器imc用于收集所述访问请求者ar中各个终端的平台完整性信息;所述可信网络连接客户端tncc用于汇总所述完整性度量收集器imc提供的平台完整性信息,通过完整性校验握手将收集到的平台完整性信息形成推荐结果传递给所述可信网络连接服务器tncs进行验证;所述完整性度量验证器imv用于对所述完整性度量收集器imc提供的平台完整性信息进行鉴别;所述可信网络连接服务器tncs用于管控完整性度量收集器imc与所述完整性度量验证器imv之间的信息流,用于结合所述可信网络连接客户端tncc的推荐结果形成最终推荐建议信息;所述网络访问授权naa用于对所述可信网络连接服务器tncs的推荐建议信息进行管控授权。

6、进一步地,在本发明一种优选的方式中,所述策略决策者pdp用于根据所述网络访问授权naa管控授权结果,控制所述网络访问请求者nar的网络访问请求是否能够授权连接。

7、进一步地,在本发明一种优选的方式中,该系统还包括:元数据访问点map,所述元数据访问点map用于为所述网络访问授权naa、所述可信网络连接服务器tncs、所述完整性度量验证器imv提供状态查询及数据。

8、进一步地,在本发明一种优选的方式中,该系统还包括:用于监控可信网络连接体系架构中网络活动,并发布网络动态信息给所述元数据访问点map的传感器。

9、进一步地,在本发明一种优选的方式中,该系统还包括:用于监控可信网络连接体系架构中网络活动,并根据所述元数据访问点map的信息做出并执行决策的流量控制器。

10、本技术还提供一种基于可信管控计算的结构化保护方法的技术方案,该方法包括:

11、流程l:当网络连接请求被触发后,网络访问请求者nar组件向策略执行者pep发送连接请求;

12、流程2:当收到网络访问请求者nar的连接请求后,策略执行者pep发送网络访问决策请求给网络访问授权naa,若网络访问授权naa已经被设置为可以接受用户授权,进行平台授权和完整性检查;

13、流程3:若访问请求者ar和网络访问授权naa之间的用户授权成功,则网络访问授权naa把连接请求发送给可信网络连接服务器tncs;

14、流程4:可信网络连接服务器tncs和可信网络连接客户端tncc进行相互的平台授权;

15、流程5:若平台授权成功,则可信网络连接服务器tncs通知完整性度量验证器imv有一个新的连接请求,需要进行完整性检查握手;同时,可信网络连接客户端tncc通知完整性度量收集器imc,有一个新的连接请求,需要进行完整性检查握手;

16、流程6a:可信网络连接服务器tncs和可信网络连接客户端tncc开始交换关于完整性检查的消息,以实现完整性检查握手;这些消息会通过网络访问请求者nar、策略执行者pep和网络访问授权naa中转,当可信网络连接服务器tncs确认了访问请求者ar的完整性之后,才会停止传送;

17、流程6b:可信网络连接服务器tncs通过if-imv发送完整性度量收集器imc消息给对应的一个或多个完整性度量验证器imv,每个完整性度量验证器imv都会分析完整性度量收集器imc消息;如果一个完整性度量验证器imv需要和完整性度量收集器imc交换更多消息,则通过if-imv发送给可信网络连接服务器tncs;如果完整性度量验证器imv已经确定推荐结果,则完整性度量验证器imv把结果发送给可信网络连接服务器tncs;

18、流程6c:与可信网络连接服务器tncs类似,可信网络连接客户端tncc也会转发从可信网络连接服务器tncs接收到的消息给对应的完整性度量收集器imc,并发送完整性度量收集器imc消息给可信网络连接服务器tncs;

19、流程7:当可信网络连接服务器tncs已经完成了和可信网络连接客户端tncc之间的完整性检查握手,它发送可信网络连接服务器tncs行为建议给网络访问授权naa;

20、流程8:然后网络访问授权naa发送网络访问决策给策略执行者pep,让其执行;网络访问授权naa必须向可信网络连接服务器tncs指明最后的决策,以发送给可信网络连接客户端tncc。

21、进一步地,在本发明一种优选的方式中,该方法还包括:流程0:启动网络连接,尝试进行完整性检查握手,可信网络连接客户端tncc使用平台制定的绑定方式找到并打开相关的完整性度量收集器imc组件;可信网络连接服务器tncs使用平台制定的绑定方案来查找并打开完整性度量验证器imv。

22、进一步地,在本发明一种优选的方式中,所述“可信网络连接客户端tncc使用平台制定的绑定方式找到并打开相关的完整性度量收集器imc组件”具体为:可信网络连接客户端tncc对完整性度量收集器imc进行初始化,定义连接id和imc-id,确保可信网络连接客户端tncc和完整性度量收集器imc之间的有效连接状态。

23、进一步地,在本发明一种优选的方式中,所述“可信网络连接服务器tncs使用平台制定的绑定方案来查找并打开完整性度量验证器imv”具体为:可信网络连接服务器tncs对完整性度量验证器imv进行初始化,定义连接id和imv-id,确保可信网络连接服务器tncs和完整性度量验证器imv之间的有效连接状态。

24、本发明提供的一种基于可信管控计算的结构化保护系统,该系统包括:可信网络连接体系架构;所述可信网络连接体系架构包括三种实体角色,分别是访问请求者ar、策略执行者pep、策略决策者pdp;所述访问请求者ar用于发出访问请求,建立网络连接,将收集的平台完整性信息发送给所述策略决策者pdp;所述策略决策者pdp用于依据所述访问请求者ar的身份信息与完整性信息,并根据目标安全策略对所述访问请求进行决策判定;所述策略执行者pep用于通过状态查询所述策略决策者pdp的决策判定,来控制所述访问请求的执行状态。本发明涉及的技术方案,其能够在兼顾网络安全运维管理的同时,优化安全管控的分析方法和提高处理能力,以满足复杂异构的大规模网络环境的安全需求。

25、本发明专利提供基于可信管控计算实现结构化保护方法与系统,基于可信密码服务支撑下,通过安全管控中心(soc)支持下,构建可信计算环境、可信网络边界、可信通信网络,形成主动防御的可信架构。并通过可明确定义的形式化安全策略模型,将可信信任链扩展到所有主体与客体,实施可信网络连接(tnc,trustednetworkconnection),包含所管网络的计算环境可信;在网络层采用三层三元对等的可信连接架构,在访问请求者、访问连接者和管控者(即策略仲裁者)之间进行三重控制和鉴别,管控者对访问请求者和访问连接者实现统一的策略验证,实施网络接入可信。

26、与现有技术相比,本发明专利所涉及到基于可信管控计算实现结构化保护方法与系统,用于关保或等保重要网络系统实现高安全与结构化保护,并在可信密码技术支撑下,在安全管理中心支持下实施可信通信网络、可信网络边界、可信计算环境等三重防御体系,为确保所管企业网络定级系统安全可靠运行,并达成持续安全防护的目标,构筑坚实基础。

27、首先,基于网络行为分析的可信网络连接,构造出多级、多层强制访问控制与可信网络连接机制有机结合,实现集散式可信计算集中管控的网络强制访问控制方法与系统。

28、第二,可信算力网络管控,基于可信计算环境管控,确认请求接入网络的终端身份,并且对业务终端实现完整性度量,确保接入网络主机计算节点是可信的。

29、第三,可信链扩展,可信计算的静态可信链只能保证本机是可信的,本发明通过远程证明机制将计算节点可信链扩展到网络上。

30、第四,策略定制:传统的安全策略对终端接入一般只考虑用户的身份,本专利,基于计算节点完整性度量,并且通过组合安全策略,可通过配置不同的验证策略保护不同安全级别资源,同时,实现的可信网络连接系统,有效地解决了“传统内网接入系统只验证接入内网的用户权限”的弱点,而是通过可信管控中心平台模块(trusted platform module,tpm)对准备接入内网的计算环境、网络边界和通信网络等三重进行防御,并提供完整性评估,提高网络的安全性与可信性。

本文地址:https://www.jishuxx.com/zhuanli/20241009/305761.html

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌抄袭侵权/违法违规的内容, 请发送邮件至 YYfuon@163.com 举报,一经查实,本站将立刻删除。

下一篇

返回列表