一种基于linux漏洞扫描方法与流程

- 国知局

- 2024-08-22 14:48:57

本技术涉及漏洞扫描的,尤其涉及一种基于linux漏洞扫描方法。

背景技术:

1、随着linux操作系统的迅速发展,linux已经成为广大开发者所熟知并被广泛应用。其拥有庞大的开源社区,包括开发者和贡献者,为用户提供了丰富的支持、文档和资源,使用户能够轻松获取帮助和解决问题。同时,linux系统利用开源特性构建了一个强大的生态系统。目前,linux操作系统已经被各种规模的组织、企业和个人用户广泛使用。

2、然而,随着linux系统的广泛应用和开源特性,安全问题日益凸显,成为企业和用户最关心的问题。如果linux系统存在安全缺陷,或者黑客利用已知漏洞或恶意软件代码,将会对系统的安全性造成影响,导致敏感数据和关键业务信息的泄漏。

3、系统的风险主要于黑客对历史漏洞的利用,而历史漏洞的利用可能带来以下危害:

4、1、数据泄露:如果存在历史漏洞并被黑客利用,他们可能获取未经授权的访问权限,导致用户敏感数据、机密信息或关键业务数据被窃取、篡改或泄露。这可能对个人用户、组织和企业的声誉和财务状况造成严重影响。

5、2、系统崩溃或中断:黑客可能利用历史漏洞来引发拒绝服务攻击(ddos),使系统无法正常提供服务,影响用户体验和业务运营。

6、3、权限提升:历史漏洞的利用可能使黑客获得对系统的未经授权访问权限。黑客可以通过提升权限、横向移动或控制系统,进一步攻击其他关键系统或窃取更多敏感信息

7、基于上述背景和问题,为了避免相关风险,越来越多的人关注到了的漏洞扫描工作。漏洞扫描是指通过对操作系统的系统配置,应用包、内核等内容进行自动化的安全检测、评估到管理的过程。漏洞扫描已经广泛应用于信息系统安全建设和维护工作,是评估系统风险的一种常见手段。

8、目前主流的漏洞扫描工具主要包含nessus、openvas、retina等。漏洞扫描的原理主要是通过从操作系统厂商等漏洞信息源获取漏洞数据,汇总后将上的软件包及内核等信息与漏洞信息进行对比,从而判断其是否存在安全问题,最终形成扫描报告。

9、其中,nessus是一款广泛使用的商业漏洞扫描工具,由tenable networksecurity开发和维护。它是一款全面的漏洞评估解决方案,用于发现和评估网络上的安全漏洞和风险。其拥有强大的漏洞库以及定制化扫描策可以对操作系统系统进行扫描,还可以对web应用等进行扫描,是目前该领域采用最广泛的工具之一。

10、nessus在对linux系统进行扫描时,首先,nessus通过指定目标ip地址或主机名来确定扫描目标,并可提供认证凭证以获取更准确的结果。然后,它进行端口扫描以确定开放的网络服务,并识别正在运行的服务。接下来,nessus使用内置的漏洞数据库及漏洞验证脚本对linux系统中已知的漏洞进行扫描,并尝试验证漏洞的存在。最后根据扫描结果将漏洞的严重程度、影响范围和可能的攻击方式进行评估和分类,并生成详细的报告。

11、然而,nessus虽然基本都能够实现对特定进行漏洞扫描,但是其中还包含两点缺点:

12、1、poc/exp检测不全面:

13、poc/exp脚本检测部分目前由于部分的系统漏洞及内核漏洞不存在poc只有exp,而部分exp具有对宿主机有影响,如大部分内核poc/exp会造成系统崩溃或死机,所以大部分的工具使用的poc/exp进行检测时都是对宿主机影响比较小或没有影响的,这就使得我们的检测不够全面。

14、2、软件包比对检测存在误差:

15、随着系统的发展,出现了许多不同的操作系统厂商。由于开源的广泛应用,不同的linux操作系统厂商开始引入开源组件到其系统中。然而,这也带来了一些组件安全管理的挑战。有时,一些引入的开源组件可能不再得到维护,从而存在漏洞的风险。为了解决这个问题,操作系统厂商不得不自行修复漏洞,这导致了不同操作系统厂商对相同漏洞修复包的命名不一致的情况。这样一来,在进行安全软件包版本对比时可能会误报。

技术实现思路

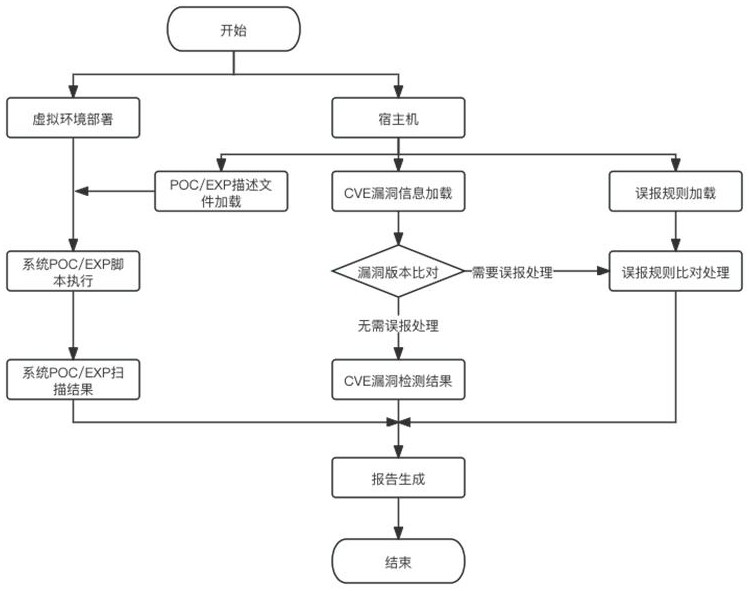

1、为解决poc/exp扫描对宿主机的影响以及软件包漏洞检测误报问题,本发明提供了一种基于linux漏洞扫描方法,包括:

2、获取需进行漏洞扫描的宿主机的iso镜像;

3、基于所述iso镜像构建所述宿主机对应的虚拟宿主机,建立所述宿主机与所述虚拟宿主机的通信,并在所述虚拟宿主机中部署所述宿主机对应的虚拟环境;

4、将poc/exp脚本传入所述虚拟环境中,并在所述虚拟环境中执行所述poc/exp脚本,得到poc/exp扫描结果;

5、在所述宿主机中,加载cve漏洞信息以及误报规则,基于所述cve漏洞信息、误报规则以及所述宿主机系统的软件包信息,得到所述宿主机对应的cve漏洞检测结果以及漏洞误报结果;

6、对所述漏洞误报结果、cve漏洞检测结果以及所述poc/exp扫描结果进行整合,并生成所述宿主机对应的评估报告。

7、在另一种可能实现的方式中,所述获取需进行漏洞扫描的宿主机的iso镜像,包括:

8、调用镜像提取技术将所述宿主机制作成iso镜像,并对所述iso镜像进行存储。

9、在另一种可能实现的方式中,所述基于所述iso镜像构建所述宿主机对应的虚拟宿主机,建立所述宿主机与所述虚拟宿主机的通信,并在所述虚拟宿主机中部署所述宿主机对应的虚拟环境,包括:

10、使用镜像虚拟技术运行所述iso镜像,建立并启动所述宿主机对应的虚拟宿主机,同时开启监控线程和传输线程;

11、监控线程通过虚拟化技术提供的api向虚拟宿主机系统发送命令查看虚拟系统状态,并保持长连接,接着传输线程将程序配置文件以及poc/exp脚本传输到/opt/genmai/src下;

12、传输线程完成传输后监控线程向虚拟宿主机系统传输环境部署指令,将python环境及用户权限进行部署,以完成对宿主机对应的虚拟环境的部署。

13、在另一种可能实现的方式中,所述将poc/exp脚本传入所述虚拟环境中,包括:

14、通过传输线程将poc/exp相关文件传输到虚拟宿主机系统的/opt/genmai/data目录下。

15、在另一种可能实现的方式中,所述poc/exp脚本中包括多个子poc/exp脚本,在所述虚拟环境中执行所述poc/exp脚本,得到poc/exp扫描结果,包括:

16、步骤sa,解析宿主机下的多个子poc/exp脚本中任一子poc/exp脚本的描述文件,并把解析结果存储在主程序缓存中,所述任一子poc/exp脚本为未执行过步骤sb的子poc/exp脚本,所述解析结果包括如何验证和使用对应子poc/exp脚本;

17、步骤sb,调用监控线程,对虚拟宿主机系统进行快照处理;

18、步骤sc,将存储在所述主程序缓存中的解析结果通过监控线程传递命令的方式在虚拟宿主机系统中执行和验证所述任一子poc/exp脚本;

19、步骤sd,在所述任一子poc/exp脚本的执行过程中若存在系统崩溃的情况,则将造成崩溃的所述任一子poc/exp脚本信息反馈给主程序的结果统计线程,同时调用监控线程将虚拟宿主机系统恢复镜像,判断是否存在未执行的子poc/exp脚本;

20、步骤se,在所述任一子poc/exp脚本的执行过程中若不存在系统崩溃的情况,则将所述任一子poc/exp脚本执行后的信息反馈给主程序的结果统计线程,判断是否存在未执行的子poc/exp脚本;

21、步骤sf,若存在,则继续执行步骤sa;

22、步骤sg,若不存在,则通过结果统计线程对步骤sd得到的造成崩溃的子poc/exp脚本信息以及步骤se得到的子poc/exp脚本执行后的信息进行统计,得到poc/exp扫描结果。

23、在另一种可能实现的方式中,所述在所述宿主机中,加载cve漏洞信息以及误报规则,基于所述cve漏洞信息、误报规则以及所述宿主机系统的软件包信息,得到所述宿主机对应的漏洞误报结果以及cve漏洞检测结果,包括:

24、加载cve漏洞信息,将所述cve漏洞信息数据的.sql文件通过自动化部署脚本在本地mysql数据库进行部署;

25、加载误报规则,并将误报规则处理的yaml文件按照预设解析规则解析到进程结构体中,得到误报规则库;

26、将所述宿主机系统所安装的软件包信息通过扫描进程与cve漏洞信息进行版本比对,得到版本比对结果;

27、若所述版本比对结果为不需进行误报处理,则得到cve漏洞检测结果;

28、若所述版本比对结果为需要进行误报处理,则基于误报规则库进行误报规则对比处理,得到漏洞误报结果。

29、在另一种可能实现的方式中,所述对所述漏洞误报结果、cve漏洞检测结果以及所述poc/exp扫描结果进行整合,并生成所述宿主机对应的评估报告,包括:

30、通过结果统计线程对所述漏洞误报结果、cve漏洞检测结果以及所述poc/exp扫描结果进行整合,并生成所述宿主机对应的评估报告。

31、综上所述,本技术包括有益技术效果:

32、本技术提供了一种宿主机虚拟化及误报规则处理技术,旨在解决在漏洞扫描过程中所面临的宿主机影响和误报问题。通过引入虚拟化宿主系统,使得poc/exp可以在全量扫描中运行,无需过多考虑其对宿主机的潜在影响。这样一来,漏洞扫描可以更加全面和深入。

33、此外,由于不同的操作系统和架构可能会导致软件包误报问题,即将正常的软件包错误标记为漏洞存在。为了解决这个问题,本技术引入了误报规则处理,通过针对不同系统和架构设置相应的规则,对误报问题进行处理。

本文地址:https://www.jishuxx.com/zhuanli/20240822/279989.html

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌抄袭侵权/违法违规的内容, 请发送邮件至 YYfuon@163.com 举报,一经查实,本站将立刻删除。

下一篇

返回列表