网络化控制系统的安全控制器设计方法

- 国知局

- 2024-07-31 23:44:12

本发明涉及网络化控制系统,特别是一种网络化控制系统的安全控制器设计方法。

背景技术:

1、在20世纪70年代,随着分布式控制系统(dcss)的出现,网络技术被引入工业控制系统[1]。在此之前,控制系统使用点对点连接将数字控制(ddc)传感器和执行器与同一台计算机连接[2]。然而,由于成本限制和计算机系统的集中分布,ddc技术难以处理系统中的单点故障问题。随着网络技术在dcs中的引入,控制任务分布到由多台小型计算机控制的现场控制系统(fcss),极大地提高了控制系统的效率和可靠性[3]。经过20多年的fcs技术发展,现有的网络技术不再满足大规模集中和分散控制的需求。以太网技术的引入使fcs的传输效率增加,并使控制系统从自动化发展到了工业自动化。因此,网络化控制系统(ncss)结合了fcs的高可靠性和灵活性,具有更高的传输效率[4]。

2、许多研究都集中在与ncss相关的各种问题上。例如,一些作者提出了不同的底层网络调度协议,以解决ncss中的延迟问题,并分析了它们的稳定性,如[5]所示。在[6]中,另一项研究提出了一种新方法,以确保ncss的均方稳定性,并设计了一个控制器来实现这一目标。在[7]中,研究了ncss中的非线性问题,并提出了基于线性ncss的稳定性标准。此外,作者们在[8]中通过解决非线性网络多智能体系统的有限时间一致性跟踪控制问题来应对ncss中的通信资源有限问题。此外,[9]提出了一种弹性模糊稳定性标准,以提高t-s模糊ncss的稳定性和可靠性。然而,在解决因ncss遭受dos攻击而引起的网络拥塞和通信安全问题方面仍存在研究空白。

3、随着信息技术的迅速发展,ncss已经发展成为由硬件、软件和网络技术支持的综合自动化信息系统。由于网络是ncss的核心技术,确保通信网络的安全性已成为一个关键的研究课题[10]。为ncss建立安全控制策略以确保最佳系统性能至关重要[11-15],[26]。在[11]中,提出了一种用于减轻dos攻击的ncss安全控制方法。此外,在[12]中提出了一种事件触发控制方法,用于分析ncss在正常运行和dos攻击下的稳定性。程等人在[13]中探讨了周期性dos攻击与衰减速率之间的关系。相反,在[14]中研究了dos攻击下的ncss稳定性控制和稳定数据传输速率条件的问题。为了更好地分析dos攻击下ncss的性能,cai等人在[15]中提出了一种新颖的事件触发通信方案。然而,在网络攻击后,ncss可能会经历性能降级和系统错误。因此,估计系统的性能误差已成为一个关键的研究课题,这对于设计未来ncss的安全保护机制具有重要意义[16],[17]。

4、为了构建ncss,需要全面利用系统集成技术,构建初始的互联网-内部网络-互联网网络机制,并实现分布式ncss。基于ncss的自动驾驶汽车(avs)是智能交通系统的关键技术,集成了各种高科技解决方案。关于avs已经有了大量研究,包括专家系统的规划功能、计算机视觉、自主导航和高级并行处理技术[18],[19],[22]。avs能够进行独立判断和规划,接受自然语言任务,制定执行任务的方法,并不断修订计划。作为一个设计概念,avs能够通过复杂的地形完成某些任务[20]。ncss和av控制系统的结合具有重要意义,因为ncss是在工业化控制系统之后,依赖于互联网的新型控制技术[21]。因此,这个领域的研究非常重要。

5、[1]f.l.lian,j.moyne and d.tilbury,network design consideration fordistributed control systems,ieee transactions on control systems technology,vol.10,no.2,pp.297-307,2002.

6、[2]h.m.newman,direct digital control of building systems:theory andpractice,new york:wiley,1994.

7、[3]g.schickhuber and o.mccarthy,distributed fieldbus and controlnetwork systems,computing&controlengineering journal,vol.8,no.1,pp.21-32,1997.

8、[4]w.zhang,m.s.branicky and s.m.phillips,stability of networkedcontrol systems,ieee control systemsmagazine,vol.21,no.1,pp.84-99,2001.

9、[5]x.m.zhang,q.l.han,x.h.ge,d.r.ding,l.ding,d.yue,and c.peng,networked control systems:asurvey of trends and techniques,ieee/caa journalof automatica sinica,vol.7,no.1,pp.1-17,2020.

10、[6]h.j.gao,x.y.meng and t.w.chen,stabilization of ncss with a newdelay characterization,ieeetransactions on automatic control,vol.53,no.9,pp.2142-2148,2008.

11、[7]z.lian,p.shi and c.c.lim,dynamic hybrid-triggered-based fuzzycontrol for nonlinear networks undermultiple cyberattacks,ieee transactionson fuzzy systems,vol.30,no.9,pp.3940-3951,2023.

12、[8]l.l.zhang,w.w.che,b.chen,and ch.lin,adaptive fuzzy output-feedbackconsensus tracking control ofnonlinear multiagent systems in prescribedperformance,ieee transactions on cybernetics,vol.53,no.3,pp.1932-1943,2023.

13、[9]x.p.xie,c.wei,z.gu,and k.b.shi,relaxed resilient fuzzystabilization of discrete-time takagi-sugenosystems via a higher order time-variant balanced matrix method,ieee transactions on fuzzy systems,doi:10.1109/tfuzz.2022.3145809.

14、[10]r.a.gupta and m.y.chow,networked control system:overview andresearch trends,ieee transactionson industrial electronics,vol.57,no.7,pp.2527-2535,2010.

15、[11]s.amin,a.cardenas,and s.sastry,safe and secure ncss under denial-of-service attacks,hybrid systems:computation and control,vol.5469,pp.31-45,2009.

16、[12]c.peng and h.t.sun,switching-like event-triggered control forncss under malicious denial of serviceattacks,ieee transactions on automaticcontrol,vol.65,no.9,pp.3943-3949,2020.

17、[13]z.h.cheng,d.yue,s.g.shen,s.l.hu,and l.chen,resilient event-triggered controller synthesis ofncss under periodic dos jamming attacks,ieeetransactions on cybernetics,vol.49,no.12,pp.4271-4281,2019.

18、[14]g.p.liu,c.c.hua,x.p.liu,h.s.xu,and x.p.guan,stabilization anddata-rate condition for stability ofncss with denial-of-service attacks,ieeetransactions on cybernetics,vol.52,no.1,pp.700-711,2022.

19、[15]x.cai,k.b.shi,k.she,p.g.park,s.m.zhong and o.m.kwon,event-triggered control strategy for2-dof helicopter system under dos attacks,ieeetransactions on transportation electrification,doi:10.1109/tte.2022.3227086.

20、[16]x.cai,k.b.shi,k.she,s.m.zhong,y.c.soh,y.yu,performance errorestimation and elastic integralevent triggering mechanism design for t-sfuzzy networked control system under dos attacks,ieee transactionson fuzzysystems,vol.31,no.4,pp.1327-1339,2022.

21、[17]h.c.y.yang,c.peng,and z.r.cao,a novel memory-based schedulingprotocol for networked controlsystems under stochastic attacks and bandwidthconstraint,ieee/caa journal of automatica sinica,vol.10,no.5,pp.1336-1339,2023.

22、[18]y.f.ma,z.y.wang,h.yang and l.yang,artificial intelligenceapplications in the development ofautonomous vehicles:a survey,ieee/caajournal of automatica sinica,vol.7,no.2,pp.315-329,2020.

23、[19]z.lian,p.shi,c.c.lim,and x.yuan,fuzzy-model-based lateral controlfor networked autonomousvehicle systems under hybrid cyber-attacks,ieeetransactions on cybernetics,vol.53,no.4,pp.2600-2609,2022.

24、[20]y.wu,l.f.wang,j.z.zhang,and f.li,path following control ofautonomous ground vehicle based onnonsingular terminal sliding mode andactive disturbance rejection control,ieee transactions onvehiculartechnology,vol.68,no.7,pp.6379-6390,2019.

25、[21]a.eskandarian,c.x.wu,and c.y.sun,research advances and challengesof autonomous and connectedground vehicles,ieee transactions on intelligenttransportation systems,vol.22,no.2,pp.683-711,2021.

26、[22]z.h.peng,d.wang,t.s.li,and m.han,output-feedback cooperativeformation maneuvering of autonomous surface vehicles with connectivitypreservation and collision avoidance,ieee transactions on cybernetics,vol.50,no.6,pp.2527-2535,2020.

技术实现思路

1、为解决现有技术中存在的问题,本发明的目的是提供一种网络化控制系统的安全控制器设计方法,本发明确保了高效的网络资源分配、鲁棒性和可靠性。

2、为实现上述目的,本发明采用的技术方案是:一种网络化控制系统的安全控制器设计方法,包括以下步骤:

3、步骤1、建立dos攻击下的t-s模糊网络化控制系统ncss;

4、步骤2、制定有限通道带宽下的数据压缩规则;

5、步骤3、在小批量机器学习监督下引入自适应学习的i etc;

6、步骤4、制定性能误差评估机制对控制系统性能误差进行评估。

7、作为本发明的进一步改进,所述步骤1具体如下:

8、考虑具有以下模糊规则的t-s模糊ncss:

9、规则i:如果λ1t是和λmt是那么:

10、

11、其中,xt是系统的状态变量,表示外部扰动;系统的输出为zt,控制输入信号为ut;ai,bi,ci和ei是参数矩阵;

12、模糊隶属度函数δi(μt)定义如下:

13、

14、其中,qim(λt)表示λmt在中的隶属度;此外,对于所有t≥0,条件和成立;

15、使用标准的模糊推理方法将ncss转化为以下形式:

16、

17、其中:

18、

19、

20、假设系统的采样周期由h表示,并且在kh时间间隔内的采样时刻由tkh表示;为了描述dos攻击,提供一个初步公式:

21、

22、其中,表示第n个dos攻击的时间段,其中表示攻击次数;在时间时,攻击信号处于活动状态,取值为1,而在时间tk+1h时,攻击信号进入休眠状态,取值为0;表示第n个时间间隔内没有dos攻击的时间段;然后,建立了以下条件:

23、

24、其中,触发阈值由ρ表示,其值范围从0到1;变量表示当前状态与上一次成功传输状态之间的差异;变量定义为其中代表在dos攻击下的上一次成功传输状态;攻击的强度由表示;然后,使用ietc条件确定传输序列如下所示:

25、

26、其中,发生dos攻击的采样时刻集合由表示,n表示攻击的索引;表示第n次dos攻击的活动时间段,其中和tk+1h,n分别表示攻击的开始和结束时间;

27、使用模糊中心平衡器,得到以下输入控制:

28、规则j:如果λ1t是和λmt是那么:

29、

30、然后,模糊控制器被重新表示如下:

31、

32、其中,kj是控制增益矩阵。

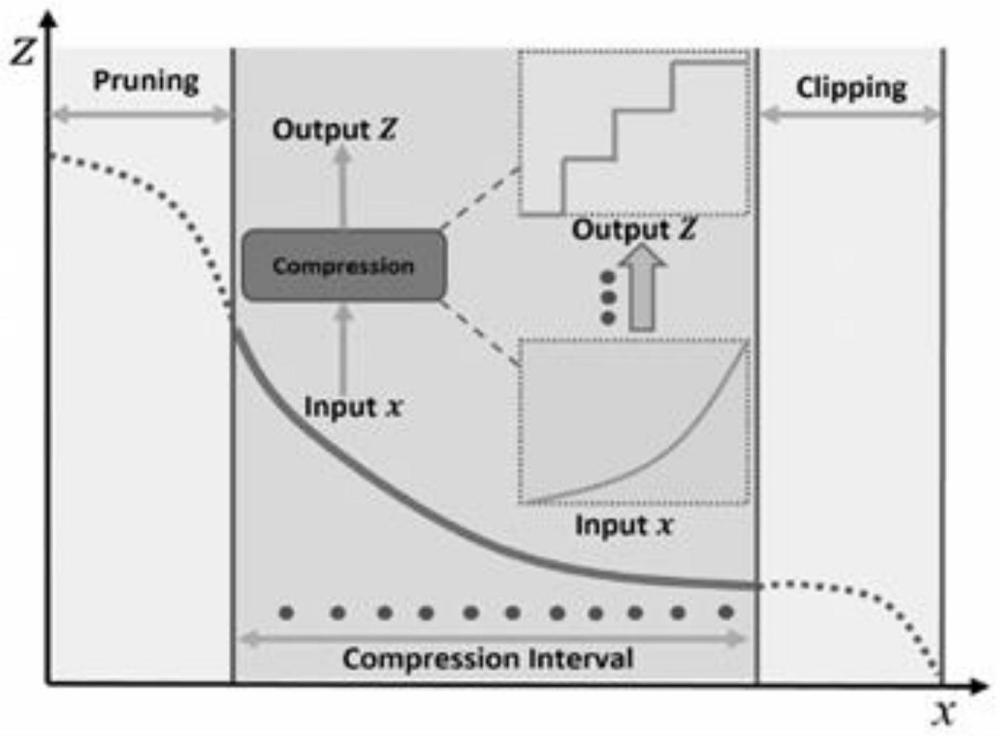

33、作为本发明的进一步改进,所述步骤2具体如下:

34、定义流量压缩函数模型,表示为t(·),所述流量压缩函数模型的范围定义如下:

35、

36、定义模型t(ut)并制定以下的压缩规则:

37、(i)如果控制输入信号满足或设定

38、(ii)如果控制输入信号满足或设定

39、(iii)如果控制输入信号满足或设定t(ut)=0;

40、(iv)如果控制输入信号满足和其他情况,设定其中参数和0<θ<1,是t(ut)的死区大小;

41、在受到攻击后,经过压缩的控制信号值表示为:

42、

43、其中,非线性函数h(ut)和向量ut满足1-γ≤h(ut)≤1+γ和使用公式(2)和公式(9),t-s模糊ncss可以表示如下:

44、

45、作为本发明的进一步改进,所述步骤3具体如下:

46、在指定区间θ内确定最优的触发阈值ρ,制定一个弱凸优化问题,考虑在dos攻击存在的情况下避免网络拥塞和最大化带宽利用的约束:

47、

48、其中,最优的触发阈值ρ∈θ=[0,1];确定ρ的优化目标由f表示,即

49、利用小批量近端梯度方法在给定的区间θ内找到最优的触发阈值ρ;通过迭代求解公式(11)生成一个收敛到最优阈值的序列ρk+1;该序列表示如下:

50、

51、设是一个具有lipschitz连续梯度的凸函数,是一个可能非光滑的凸函数;步长参数表示为hl;迭代形式如下:

52、

53、将近端算子与随机梯度下降相结合,定义如下:

54、

55、其中,梯度的随机估计通过获得,其定义如下:

56、

57、其中,梯度的随机估计是通过从集合[n]={1,2,...,n}中概率为qi>0选择的随机索引ik计算得到的,而凸函数fik被用来确定的平均值,是计算的用于梯度的参考点。

58、作为本发明的进一步改进,在步骤4中,基于可达集概念的系统性能评估和估计规则对控制系统性能误差进行评估,具体如下:

59、(1)定义以下椭球界限

60、

61、(2)将性能误差估计问题转化为寻找椭球的问题,如下所示:

62、

63、(3)给定实数标量如果存在lkfsvt满足v0=0,ωt满足公式(17),并且满足那么得到

64、给定一个τt∈[a,b],任意矩阵和满足则满足以下不等式:

65、

66、作为本发明的进一步改进,还包括:

67、根据新的约束条件确保系统的性能误差估计,考虑公式(10)中描述的t-s模糊ncss,其中τ、γ、umin、和ρ是正标量;让π(p)表示椭球体的边界,假设存在对称矩阵p>0、q>0、r,以及矩阵s、n1、n2和满足对所有i,j=1,2,...,r的以下lmi:

68、λ(ξ,y,f)<0 (18)

69、其中:

70、λ(ξ,y,f)=ξ+y+f;

71、

72、

73、

74、

75、作为本发明的进一步改进,还包括:

76、根据新的约束条件确保系统的性能误差估计,考虑公式(10)中描述的t-s模糊ncss,其中τ、γ、umin、和ρ是正标量;让π(p)表示椭球体的边界,假设存在对称矩阵p>0、q>0、r,以及矩阵s、n1、n2、x、yj和满足对所有i,j=1,2,…,r的以下lmi:

77、

78、其中:

79、

80、

81、

82、

83、ei=[0n×(i-1)n in×n 0n×(9-i)],i=1,2,...,9。

84、本发明的有益效果是:

85、本发明提出了一种性能误差估计规则,以评估在dos攻击下av系统性能的降级情况,并引入了数据压缩机制来缓解由此类攻击引起的网络拥塞。本发明还在机器学习监督下引入了自适应学习的i etc来评估av系统的错误。这种i etc策略确保了高效的网络资源分配、鲁棒性和可靠性。主要贡献如下:

86、(1)研究了基于网络控制的av系统的通信安全性,并建立了一个性能误差估计规则,用于评估在网络攻击下av系统的性能降级情况。

87、(2)开发了一种改进的数据压缩机制,优化了在有限带宽下的网络资源分配和使用。该机制旨在缓解由dos攻击引起的通信网络拥塞问题。

88、(3)提出了一种自适应学习的i etc策略,在小批量监督下确保对av系统性能误差的准确估计。此外,通过使用更一般的lkfs简化了数学推导。

本文地址:https://www.jishuxx.com/zhuanli/20240730/198356.html

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌抄袭侵权/违法违规的内容, 请发送邮件至 YYfuon@163.com 举报,一经查实,本站将立刻删除。