虚假数据注入攻击下自适应记忆事件触发的模糊网络安全控制系统

- 国知局

- 2024-08-01 00:14:16

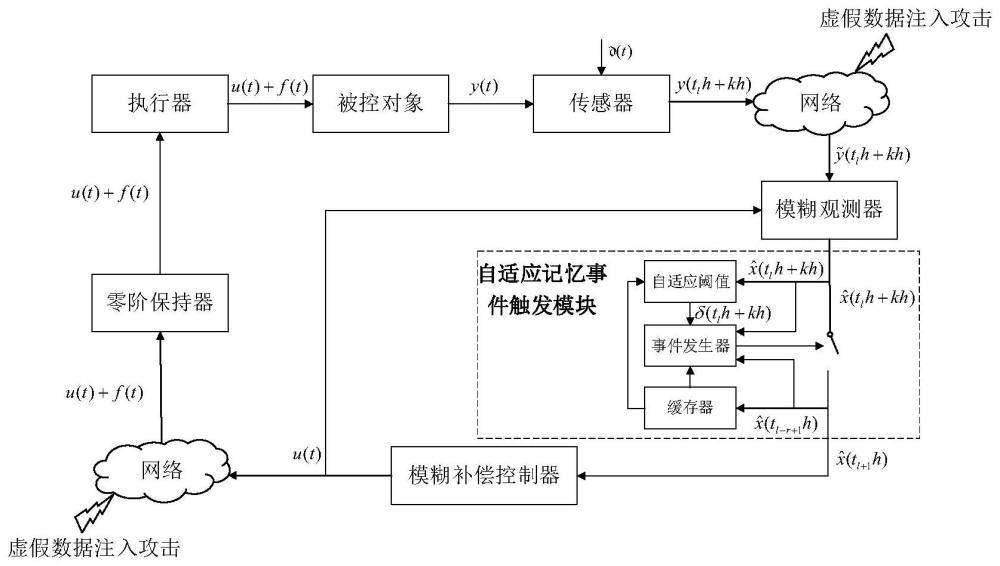

本技术涉及区间二型模糊网络控制系统,特别涉及网络攻击下区间二型模糊网络安全控制技术,具体而言,涉及虚假数据注入攻击下自适应记忆事件触发的模糊网络安全控制系统。

背景技术:

1、网络控制系统因其成本低、易维护以及资源共享等优点而备受关注,并广泛应用于智能电网、交通网络、航天航空等领域。然而,由于实际应用的日益复杂性,网络通信中可能存在非线性问题,例如系统的非线性动态行为、非线性干扰、输入与输出之间的非线性关系等。通过学者们的大量研究表明takagi-sugeno(t-s)模糊模型能够很好地处理网络控制系统的非线性问题,即采用一系列由隶属函数构成的局部线性模型来表示一个全局非线性系统,这有助于更准确地描述复杂系统的行为。但在t-s模糊控制中,模糊隶属函数信息可能存在部分未知的情况,这增加了系统稳定性分析的复杂程度。为此,学者们提出了区间二型t-s模糊模型,该模型在处理参数不确定性方面具有更好的性能,但也面临着不少的挑战,如网络资源和网络攻击等问题。

2、在网络控制系统中,网络带宽通常是有限的,大量冗余信号的传输不可避免地会导致网络拥塞和系统不稳定。为了克服这个问题,学者们提出了事件触发方案,即在特定事件发生时,才更新控制信号。由于传统事件触发方案的触发阈值是一个常数,因此并不能充分地防止网络拥塞。因此,学者们进一步提出了自适应事件触发方案。马慧等(马慧,任鸿儒,周琦,李鸿一,鲁仁全.一种非线性系统自适应事件触发控制方法及系统[p].重庆:cn114859725a)提供了一种非线性系统自适应事件触发控制方法及系统,利用自适应事件触发模糊控制器的自适应事件触发机制对事件触发条件的阈值参数进行动态调整,以减少控制器更新的频率,从而节约能源或通信成本。张媛媛(自适应事件驱动下t-s模糊系统的控制器设计[j],泰山学院学报,2016,38(03):73-85)提出了自适应事件触发下的控制器设计,利用自适应事件触发方案来适应系统的变化并减少系统资源的使用。然而,他们提出的事件触发中,自适应阈值仅通过单一的误差变量进行调整,其动态调整能力不够理想,从而不能有效地节省更多的网络资源。此外,在网络控制系统中,网络安全问题也一直备受关注。许多学者都致力于研究各种网络攻击,尤其是通信网络中的虚假数据注入攻击,它被认为是最具破坏性的攻击。虚假数据注入攻击通过注入虚假、错误或恶意数据来干扰或破坏ncss的正常运行。为了抵御该攻击,郑微等(郑微,隋合轼;陶雪;刘杰;张德福;贾旭;聂瑾;李宁;张忠傲;傅冠儒.一种虚假数据攻击下控制系统安全动态事件触发控制方法[p].沈阳:cn114709841a)提出了一种虚假数据注入下控制系统安全动态事件触发控制方法,保证网络控制性能且达到预期的控制效果。但是,该专利在处理虚假数据注入攻击时,采样的方法是被动缓解虚假数据注入攻击带来的影响,防御能力有限。

技术实现思路

1、本技术的主要目的在于提供虚假数据注入攻击下自适应记忆事件触发的模糊网络安全控制系统,增强对不同通道虚假数据注入攻击的防御,有效地节省网络资源,并减少重要数据的丢失。

2、为了实现上述目的,根据本技术具体实施方式的一个方面,提供了一种虚假数据注入攻击下自适应记忆事件触发的模糊网络安全控制系统,其特征在于,包括如下步骤:

3、a、被控对象在外部干扰ω(t)下将测量输出y(t)传输给传感器;

4、b、传感器将具有输出偏差的采样数据传输给观测器以获取系统状态估计和虚假数据注入攻击估计所述模糊观测器表达式为:

5、

6、其中,为系统的状态估计,为控制输入,为遭受传感器攻击的系统状态,是具有输出偏差的采样数据,为采样数据的估计,为执行器虚假数据注入攻击的估计,为未采样状态估计,表示σ维向量,σ∈{n,u,y,f};和分别是和的一阶导数;aj、bj、bfj和cj是具有适当维数的常数矩阵,lj和gj为模糊观测器增益,j为模糊规则,表示自然数集合;和分别表示函数的上下隶属度,并且和是非线性加权函数,且满足

7、c、根据三个不同的动态变量,调整自适应阈值δ(tlh+kh)的大小,并将满足自适应事件触发条件的数据传输给网络通道;

8、d、利用状态估计和攻击估计主动补偿网络通道中存在的虚假数据注入攻击f(t),并将控制信号u(t)传输给执行器。

9、在某些实施例中,

10、所述自适应记忆事件触发条件表达式为:

11、

12、所述自适应阈值表达式为:

13、

14、

15、γ1(t)=(e1(t)+e2(t))/2

16、γ2(t)=(e1(t)-e2(t))/h

17、其中,h表示采样周期,tlh表示当前触发时刻,tl+1h表示下一次触发时刻,tlh≤tlh+kh<tl+1h,kh表示k个采样周期,表示自然数集合,表示缓存器中所存储的触发数据的平均值,表示触发时刻数据与最新采样时刻数据之间的相对误差;εr为权重系数,代表第r个相对误差的权重,满足是待设计的权重矩阵,是矩阵er(t)的转置矩阵,xt(tlh)是矩阵x(tlh)的转置矩阵;min{}表示最小值,max{}表示最大值,e1(t)表示当前采样时刻与最新触发时刻的状态误差,e2(t)表示当前采样时刻与上一次触发时刻的状态误差;γ1(t)和γ2(t)分别表示采样时刻与触发时刻的误差平均值和变化率,为动态变量;χ1,χ2,χ3,λ1,λ2,δm和δm(δm<δm,λ1<0,λ22<0)为常数,用来调整阈值δ(tlh+kh)的变化率。

18、在某些实施例中,所述控制信号u(t)表达式为:

19、

20、其中,τ(t)表示网络传输中的延时,表示受到时延τ(t)后的状态估计,eτ(t)表示时延下的状态估计误差;k∈为待设计的控制器增益,bf∈和是具有适当维度的常数矩阵,且满足∈为模糊规则;和分别表示函数的上下隶属度,并且和是非线性加权函数,且满足

21、根据本技术技术方案及其在某些示例性实施例中进一步改进的技术方案,本技术具有如下有益效果:

22、首先,通过模糊观测器的算法,区间二型模糊网络系统能够在双通道虚假数据注入攻击存在的情况下,同时对系统状态和虚假数据注入攻击进行观测,将观测后的数据传输到自适应记忆事件触发模块;自适应记忆事件触发模块能够根据自适应阈值δ(tlh+kh)来改变自适应记忆事件触发条件,从而实时调整触发频率,减少不必要的数据传输,提高通信效率;值得一提的是,自适应记忆事件触发模块的记忆功能可以存储过去触发数据得到触发时刻数据与最新采样时刻数据之间的相对误差er(t)和触发数据平均值x(tlh),再根据er(t)和x(tlh)来降低重要数据丢失的概率;最后,将触发后的数据传输到模糊补偿控制器,通过模糊补偿控制器的算法获取控制输入u(t)来主动补偿攻击的不良影响,从而保证系统的稳定性能。

23、下面结合附图和具体实施方式对本技术做进一步的说明。本技术附加的方面和优点将在下面的描述中部分给出,部分将从下面的描述中变得明显,或通过本技术的实践了解到。

本文地址:https://www.jishuxx.com/zhuanli/20240730/200152.html

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌抄袭侵权/违法违规的内容, 请发送邮件至 YYfuon@163.com 举报,一经查实,本站将立刻删除。