基于环网架构OTA升级通信防护方法及装置、介质、设备与流程

- 国知局

- 2024-08-22 15:04:41

本发明涉及汽车,尤其涉及一种基于环网架构ota升级通信防护方法及装置、介质、设备。

背景技术:

1、在汽车采用空间下载技术对车载软件进行升级的场景中,需要在客户端和服务端建立通信连接。基于some/ip通信协议的通信连接建立过程中,最经常出现的攻击类型是中间人攻击。中间人攻击是攻击者在受害两方都未发现攻击者身份的情况下实施数据窃听和篡改的攻击类型。在以太网环境下,可以通过与受害者同时连接同一个交换机来达到中间人攻击的效果。目前有多种不同的中间人攻击方式:服务通信中的数据篡改攻击、服务提供者的断连攻击、服务订阅与服务发布的攻击等。中间人攻击对于通信安全造成极大的安全隐患,因此为了避免受到中间人攻击,有必要提供一种防护方案。

2、其中,some/ip即scalable service-oriented middleware over ip,是指基于ip的可扩展的面向服务的中间件,是一种面向服务的车载以太网通信协议,提供标准服务接口,用于车载以太网的客户端和服务端的通信。

技术实现思路

1、为了解决上述至少一个技术问题,本发明提供了一种基于环网架构ota升级通信防护方法及装置、介质、设备。

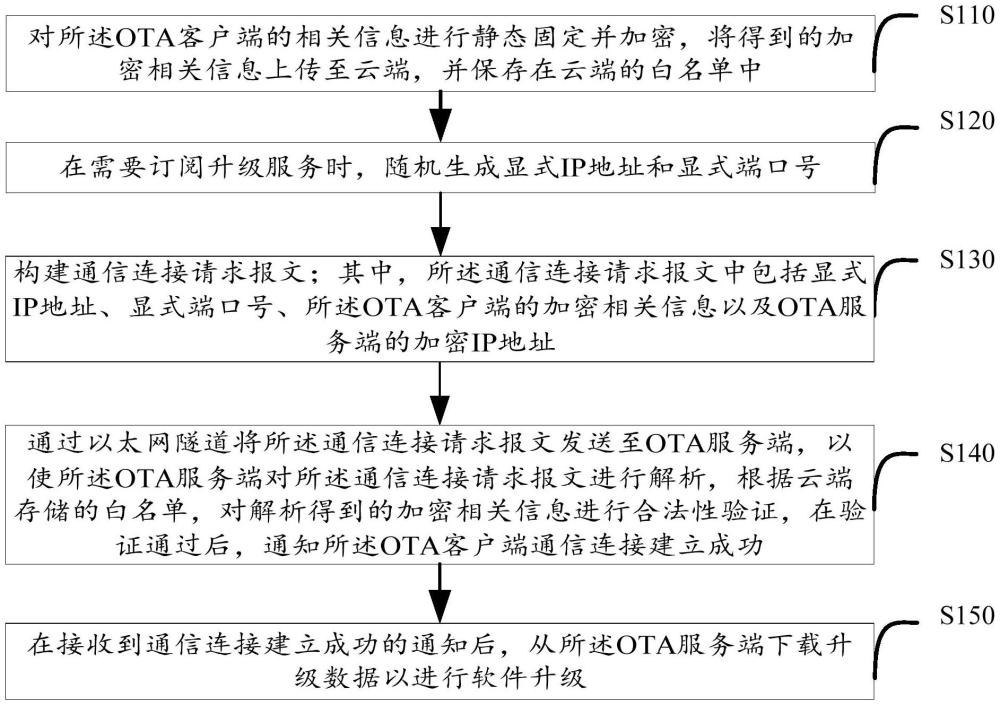

2、根据第一方面,本发明实施例提供的基于环网架构ota升级通信防护方法由ota客户端执行,所述方法包括:

3、对所述ota客户端的相关信息进行静态固定并加密,将得到的加密相关信息上传至云端,并保存在云端的白名单中;其中,所述相关信息中包括硬件信息、ip地址和端口号;

4、在需要订阅升级服务时,随机生成显式ip地址和显式端口号;

5、构建通信连接请求报文;其中,所述通信连接请求报文中包括显式ip地址、显式端口号、所述ota客户端的加密相关信息以及ota服务端的加密ip地址;其中,所述ota服务端为能与云端交互且与所述ota客户端邻近的车载主控;

6、通过以太网隧道将所述通信连接请求报文发送至ota服务端,以使所述ota服务端对所述通信连接请求报文进行解析,根据云端存储的白名单,对解析得到的加密相关信息进行合法性验证,在验证通过后,通知所述ota客户端通信连接建立成功;

7、在接收到通信连接建立成功的通知后,从所述ota服务端下载升级数据以进行软件升级。

8、在一个实施例中,所述ota服务端用于:若接收到携带的相关信息中仅包括所述显式ip地址和所述显式端口号的通信连接请求报文,则将该通信连接请求报文的发送者作为攻击者。

9、在一个实施例中,所述在需要订阅升级服务时,随机生成显式ip地址和显式端口号,包括:

10、在需要订阅升级服务时,根据云端存储的白名单,对所述ota客户端和所述ota服务端各自对应的加密相关信息进行合法性验证;

11、在合法性验证均通过后,随机生成显式ip地址和显式端口号。

12、在一个实施例中,所述方法还包括:

13、周期性的通过以太网隧道向云端发送合法性验证请求,以使云端根据所述白名单中存储的相关信息对所述ota客户端进行合法性验证,将未通过合法性验证的ota客户端的相关信息保存在黑名单中,并将验证结果反馈至所述ota客户端。

14、在一个实施例中,所述方法还包括:

15、若所述ota客户端为预先定义的关键电子控制单元,则通知所述ota服务端通过两条通路向所述ota客户端传输升级数据;

16、将通过两条通路接收到的升级数据进行对比;若对比结果为一致,则利用所述升级数据进行软件升级;若对比结果为不一致,则向所述ota服务端反馈错误信息。

17、在一个实施例中,所述方法还包括:

18、若车辆上的各个车载主控均被非法攻击,则将云端主控作为ota服务端,以使所述云端主控将升级数据通过车载主控传输至所述ota客户端,以使所述ota客户端利用所述升级数据进行软件升级;其中,被攻击的车载主控不能对所述ota客户端的升级进行控制,但具备数据传输能力。

19、在一个实施例中,所述方法还包括:

20、当所述车辆上的一个车载主控作为ota服务端执行对所述ota客户端的软件升级工作时,利用其它车载主控对所述ota服务端的升级工作进行监控,以及对非法攻击进行扫描。

21、根据第二方面,本发明实施例提供的基于环网架构ota升级通信防护装置部署在ota客户端上,所述装置包括:

22、信息固定模块,用于对ota客户端的相关信息进行静态固定并加密,将得到的加密相关信息上传至云端,并保存在云端的白名单中;其中,所述相关信息中包括硬件信息、ip地址和端口号;

23、随机生成模块,用于在需要订阅升级服务时,随机生成显式ip地址和显式端口号;

24、报文构建模块,用于构建通信连接请求报文;其中,所述通信连接请求报文中包括显式ip地址、显式端口号、所述ota客户端的加密相关信息以及所述ota服务端的加密ip地址;

25、报文发送模块,用于通过以太网隧道将所述通信连接请求报文发送至ota服务端,以使所述ota服务端对所述通信连接请求报文进行解析,根据云端存储的白名单,对解析得到的加密相关信息进行合法性验证,在验证通过后,通知所述ota客户端通信连接建立成功;

26、软件升级模块,用于在接收到通信连接建立成功的通知后,从所述ota服务端下载升级数据以进行软件升级。

27、根据第三方面,本发明实施例提供的计算机可读存储介质,其上存储有计算机程序,当所述计算机程序在计算机中执行时,令计算机执行实现第一方面提供的方法。

28、根据第二方面,本发明实施例提供的计算设备包括存储器和处理器,所述存储器中存储有可执行代码,所述处理器执行所述可执行代码时,实现第一方面提供的方法。

29、本发明实施例具有以下技术效果:

30、对所述ota客户端的相关信息进行静态固定并加密,将得到的加密相关信息上传至云端,并保存在云端的白名单中;在需要订阅升级服务时,ota客户端随机生成显式ip地址和显式端口号,然后构建通信连接请求报文,该报文中包括显式ip地址、显式端口号、所述ota客户端的加密相关信息以及ota服务端的加密ip地址,再通过以太网隧道将所述通信连接请求报文发送至ota服务端,所述ota服务端接收到通信连接请求报文后对所述通信连接请求报文进行解析,再根据云端存储的白名单对解析得到的加密相关信息进行合法性验证,在验证通过后,ota客户端和ota服务端之间的通信连接建立成功,ota客户端从所述ota服务端下载升级数据以进行软件升级。可见,在通信连接请求报文中包括显式ip地址和显式端口号,还包括所述ota客户端的加密硬件信息、加密ip地址和加密端口号,还包括ota服务端的加密ip地址。ota客户端的加密ip地址为真正的源ip地址,ota服务端的加密ip地址为真正的目的ip地址。显式ip地址和显式端口号对外暴露,用来迷惑攻击者。也就是说,在传递通信连接请求报文时,显式ip地址和显式端口号暴露在外面,而真正有用的ip地址和端口号是加密的,因此可以保证通信连接的安全。即使显式ip地址和显式端口号被攻击者获取,也不能进行通信连接,避免遭受中间人攻击,提高通信安全性。而且还依据白名单进行合法性验证,进一步保证安全性。

本文地址:https://www.jishuxx.com/zhuanli/20240822/281042.html

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌抄袭侵权/违法违规的内容, 请发送邮件至 YYfuon@163.com 举报,一经查实,本站将立刻删除。

下一篇

返回列表